GnomeMan4201/Lune

GitHub: GnomeMan4201/Lune

模块化对手模拟与欺骗框架,集成 LLM 变异引擎、64 个技战术模块和加密 C2,专为实战化红队行动设计。

Stars: 3 | Forks: 0

# LUNE

**模块化对手模拟与实时欺骗框架**

[](https://github.com/GnomeMan4201/Lune/actions)

[](LICENSE)

[](https://python.org)

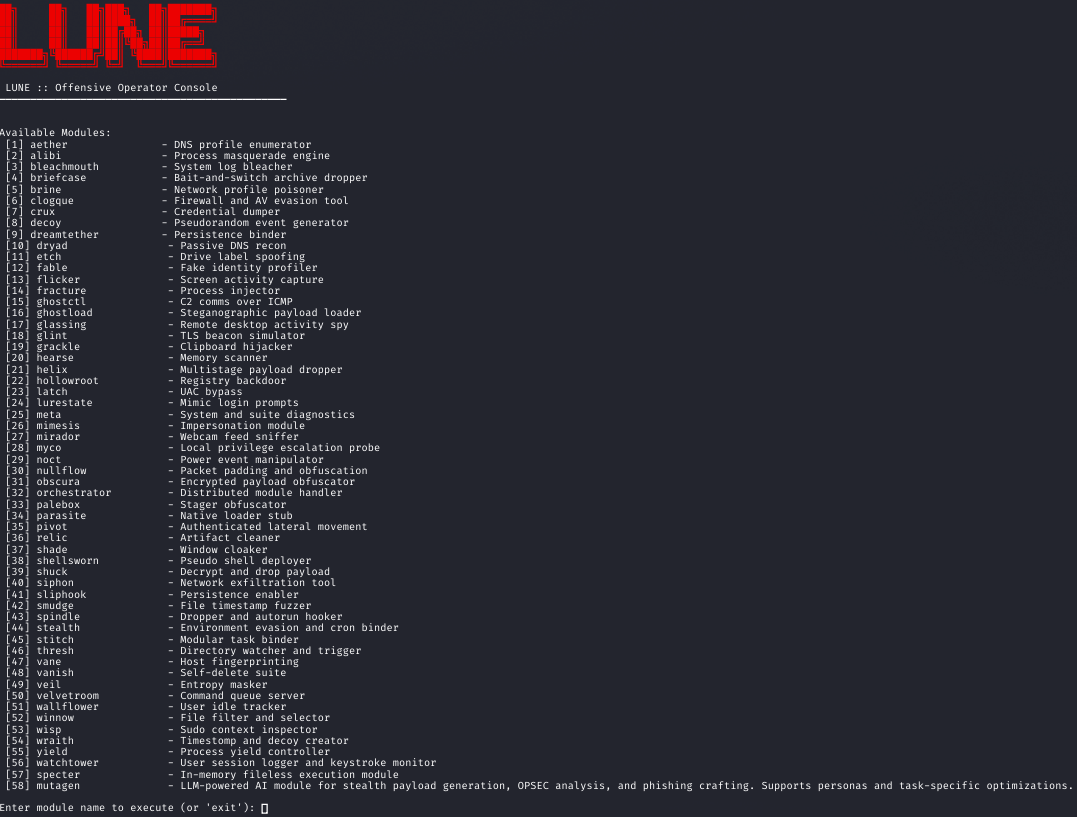

LUNE 是一个模块化的对手模拟平台,专为需要真实欺骗能力的操作者打造,而非仅用于演示。它将 64 个模块的技战术库、LLM 驱动的变异引擎、预构建的操作链、加密的 C2 基础设施以及统一的人设系统集成到单一的操作控制台中。

它专为经授权的红队行动、受控实验室模拟和安全研究而设计。这里没有任何学术性的脚手架代码——每个模块都可执行,每条链路都经过测试。

标签:AI风险缓解, BOF, C2框架, Cloudflare, DNS 反向解析, DNS 解析, Google搜索, IP 地址批量处理, MITRE ATT&CK, Python安全工具, TUI界面, 安全学习资源, 安全工具集合, 对手模拟, 情报伪装, 战术变异, 攻击模拟, 欺骗防御, 红队框架, 网络安全, 逆向工具, 隐私保护, 驱动签名利用