NationalSecurityAgency/seabee

GitHub: NationalSecurityAgency/seabee

SeaBee 是一个基于 eBPF 与 LSM 的策略框架,旨在防止特权用户对 eBPF 安全工具的干扰。

Stars: 56 | Forks: 9

# SeaBee

SeaBee 是 "Security Enhanced Architecture for eBPF" 的风格化缩写。

SeaBee 是一个用于加固其他 eBPF 安全工具、防止

特权用户干预的框架。

例如,eBPF 映射可以被任何特权用户写入,这

可能会使攻击者更容易破坏 eBPF 安全工具的安全策略或配置。

SeaBee 允许管理员根据私钥强制执行策略,

控制谁可以访问系统上的 eBPF 工具。

这使得攻击者更难破坏

或颠覆 eBPF 中实现的安全控制。

有关概述,请参阅我们的 [关于 SeaBee 的演示文稿](https://www.youtube.com/watch?v=4bWpTKK7Mlw),该文稿来自 2025 年 Linux Security Summit NA。

要试用 SeaBee,请查看 [SeaBee 快速入门](https://code.nsa.gov/seabee/getting_started/)。然后尝试我们的 [教程](https://code.nsa.gov/seabee/tutorial/)。

不要犹豫创建问题或拉取请求。请参阅 [CONTRIBUTING.md](./CONTRIBUTING.md)。

请注意:此项目仍处于活跃开发中。

策略语言和 API 可能会发生破坏向后兼容性的变更。

## 概述

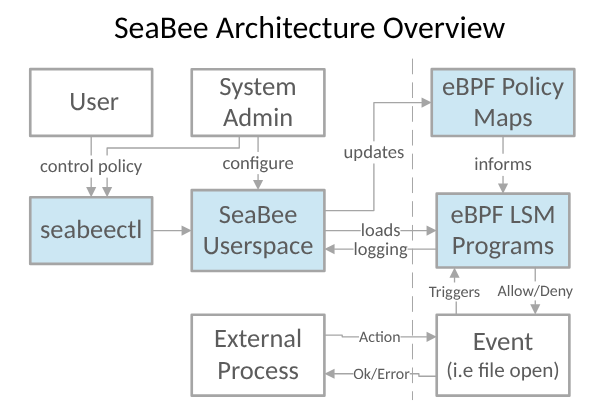

SeaBee 的不同组件以蓝色突出显示。

其他组件展示了用户如何与 SeaBee 交互,

以及其他进程如何与 SeaBee 交互。

- `seabeectl` 是 SeaBee 的命令行界面。请参阅 [`seabeectl` 文档](https://code.nsa.gov/seabee/seabeectl/)。

- SeaBee 用户空间负责加载 eBPF、跟踪 [策略](https://code.nsa.gov/seabee/policy/) 更新,

以及 [日志记录](https://code.nsa.gov/seabee/logging/)。

- eBPF 映射用于在内核中存储 SeaBee 策略

- eBPF LSM 程序用于在进程执行特定操作时强制实施 SeaBee 策略,

这些操作是 SeaBee 所关注的。

示例包括访问 eBPF 映射或与 SeaBee 策略关联的文件。

## 使用场景

- 保护 eBPF 安全工具免受特权用户干扰

- 在不同的 eBPF 工具之间实施隔离

- 对 eBPF 工具的修改或篡改进行可见性与审计

## 文档

文档位于 `docs/docs/`,并托管在 [code.nsa.gov/seabee](https://code.nsa.gov/seabee)。

要在本地浏览器中构建并查看文档,请执行:

- `make update`

- `make -C docs serve-build`

## 免责声明

本作品中的内容不构成任何明示或暗示的认可,

也不代表美国政府认可任何特定制造商的产品或服务。

美国政府在本作品中提及的任何特定商业

产品、过程或服务(通过商标、制造商名称或其他方式),

不构成认可、推荐或偏好,也不应被解释为

广告或产品 endorsement 的参考依据。

标签:0day挖掘, Docker镜像, eBPF maps, eBPF security tools, Linux Security Summit, LSM, NSA, policy-based access control, SeaBee, 内核安全, 可视化界面, 安全增强架构, 安全工具加固, 密钥访问控制, 攻击防护, 政策控制, 权限管理, 模型越狱, 特权用户防护, 策略访问控制, 策略语言, 网络取, 通知系统