armctf/armctf

GitHub: armctf/armctf

将 VulnHub 等平台的 x86 靶机重建为 ARM64 版本,让 M 系列 Mac 用户可以在本地搭建 CTF 练习环境。

Stars: 2 | Forks: 0

# 关于 armctf

armctf 是一个提供可下载的易受攻击虚拟机的项目,这些虚拟机是从 amd64 重新构建为 arm64 的。它旨在让用户在基于 arm 的系统上练习 CTF 挑战。

易受攻击的虚拟机来源于 VulnHub、HackMyVM 和 VulnNy。因此,所有荣誉均归原始创作者所有。

## 为什么?

一周前,一位朋友问我是否能找到类似 VulnHub 的虚拟机,以便在他的搭载 M 系列芯片的 MacBook 上导入并解决。几天后我思考了以下几点:

1- 并不是每个人都想/应该为付费服务付费来解决 CTF。VulnHub、HackMyVM 和 VulnNy 是很棒的资源。

2- 并不是每个人都使用 Windows 系统。

3- 使用 UM 很麻烦。

4- 针对这个需求没有好的解决方案。(据我所知)

5- 我已经有搭载 M 系列芯片的 MacBook。

所以我决定把它作为一个副业项目来做。

## 重要提示

不要指望 CTF 在 arm64 重建版中能做到 1:1 还原。预期会有一些变化,尤其是 SUID 二进制文件。一些困难和未包含的原因:

1- 缓冲区溢出

_与 x86 不同。_

2- 二进制漏洞利用

_需要源代码,但这不可能。_

3- 内核漏洞利用

_VMware Fusion 不支持低于 4.idontremember.0 的 Linux 内核。我能提供的最好版本是 DirtyPipe,它位于内核版本 5.10.0-8 上。_

4- 大多数 CVE

_没有 arm 版本,就没法玩。_

5- Windows 虚拟机

_还没试过 Windows ARM,但我会对此进行研究。_

## 虚拟机资源

所有虚拟机均配置为 2 CPU 和 2 RAM。如果你资源不足,可以降低这些配置。

## 下载

下载由位于德国服务器的 Nextcloud 和位于加拿大服务器的 [ctfmirror](https://ctfmirror.com/) 处理。这两个服务器都是我的,下载链接以直链形式提供。

_如果你无法访问 Nextcloud,你要么被 Nextcloud 屏蔽了,要么我正在进行一些维护。如果问题持续存在,请给我发邮件。_

## 导入

CTF 是在 VMware Fusion 上准备的,因此坚持使用它是一个好主意。

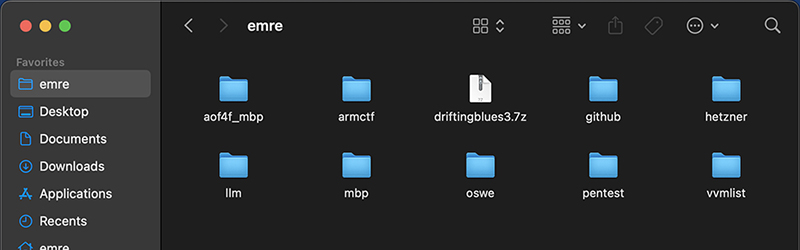

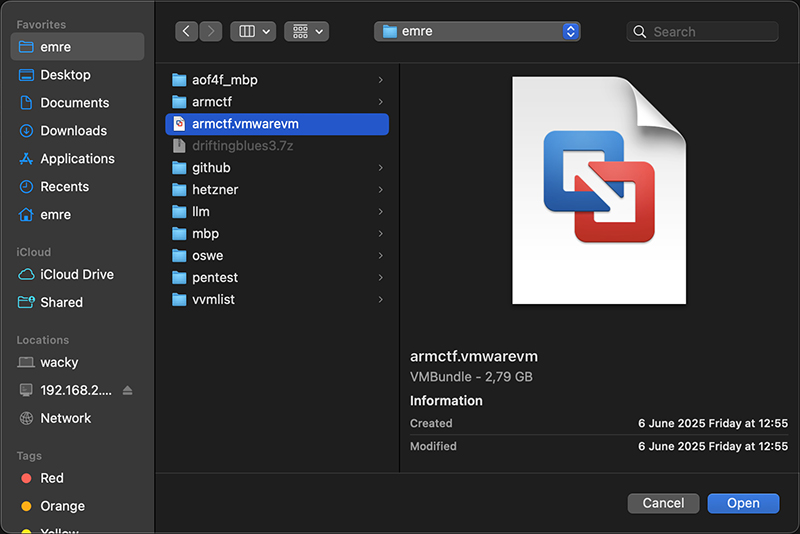

假设你将 `driftingblues3.7z` 下载到了 `emre` 文件夹。

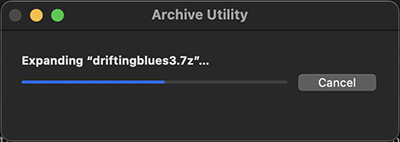

双击解压。(或者使用命令 `7z x driftingblues3.7z`)

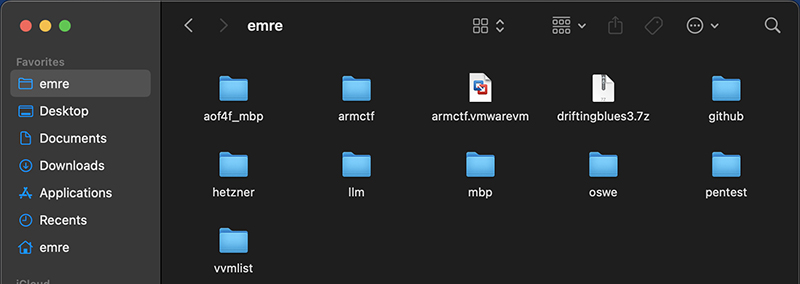

现在有一个 `armctf.vmwarevm` 虚拟机文件夹。它的名字是 `armctf.vmwarevm`,因为它是一个模板,我在原始快照的基础上构建虚拟机。

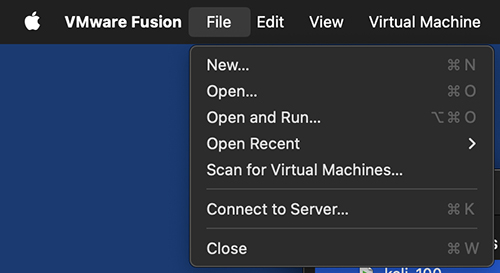

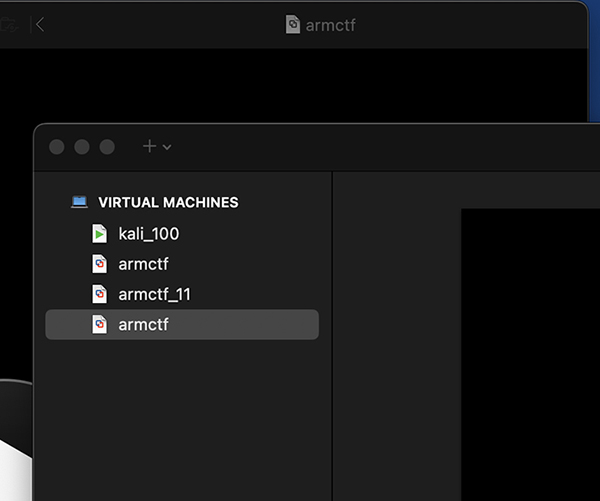

打开 VMware Fusion。选择 `文件 > 打开` 或按 `Command + O`。浏览你刚解压的 `armctf.vmwarevm` 并打开它。导入后,会添加库条目。

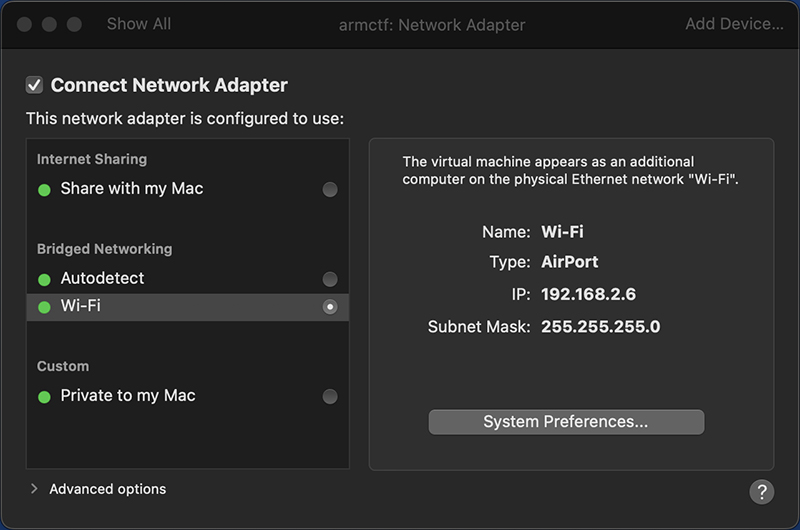

在启动虚拟机之前,不要忘记配置网络。NAT、有线桥接或 WiFi 桥接……随你选择。

开始吧!

## 贡献

由于重建 CTF 非常耗时,我积极寻求你的帮助来扩展这个项目。

如果你决定帮忙,可以在下面找到基础镜像。Root 密码是 `asd`。

Debian 12 (内核版本 6.1.0-37)

URL: https://nc.zurrak.com/s/Gg8PH2Jxqny34jk

SHA256 校验和: `3dbe736ad4d68fe4b2753fd2e036405b3ffe9c651a849e58693ebe4e54e56da2`

Debian 11 (内核版本 5.10.0-8) >>> 适用于包含内核利用步骤的 CTF

URL: https://nc.zurrak.com/s/93FSjaHJK7ZzFBN

SHA256 校验和: `8897c6516fbd4dd89b301ae5df61e7f8f619ba4564dfb5d609ddf2a17b79e202`

你可以随时通过[这里](https://armctf.com/contact.html)联系我。

标签:ARM64, HackMyVM, MacOS, meg, M系列芯片, UTM, VMware Fusion, VulnHub, 二进制安全, 云资产清单, 云镜像, 信息安全, 内核模块, 内核漏洞, 后端开发, 安全资源, 实战演练, 提权, 漏洞复现, 漏洞靶场, 生成式AI安全, 移植, 缓冲区溢出, 网络安全, 虚拟机, 逆向工程, 防御检测, 隐私保护