xPloits3c/DorkEye

GitHub: xPloits3c/DorkEye

一款自动化 Google Dorking 与侦察工具,支持高级搜索查询生成、敏感资产发现及自动化 SQL 注入检测。

Stars: 79 | Forks: 16

🦅 **DorkEye** `> 我不黑客系统,我只揭露其秘密 <`

[](#)

## 什么是 DorkEye

**DorkEye** 是一款高级且自动化的 Python 脚本,用于执行 Google Dorking,利用开源情报 (OSINT) 技术识别暴露的网络资源。

## 阅读:⤵️

[](https://xploits3c.github.io/DorkEye/Docs/INSTALL.md)

[](https://xploits3c.github.io/DorkEye/Docs/USAGE.md)

[](https://xploits3c.github.io/DorkEye/Docs/DORK_GENERATOR.md)

它有助于发现:

- 已索引的目录

- 敏感文件

- 管理面板

- 数据库和备份

- 配置错误和泄露的凭证

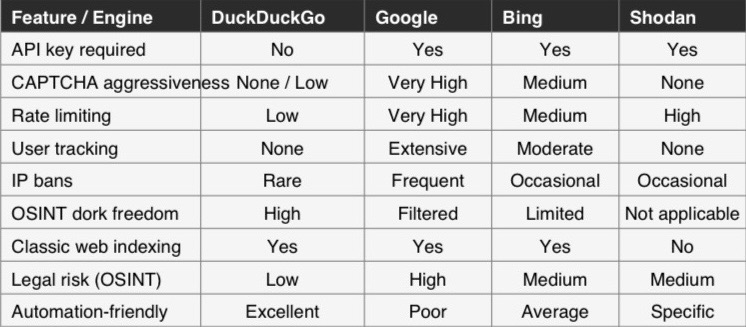

## 为什么选择 DorkEye

- ✅ 绕过 CAPTCHA 和速率限制

- ✅ 保持匿名并避免 IP 被封禁

- ✅ 干净且未经过滤的搜索结果

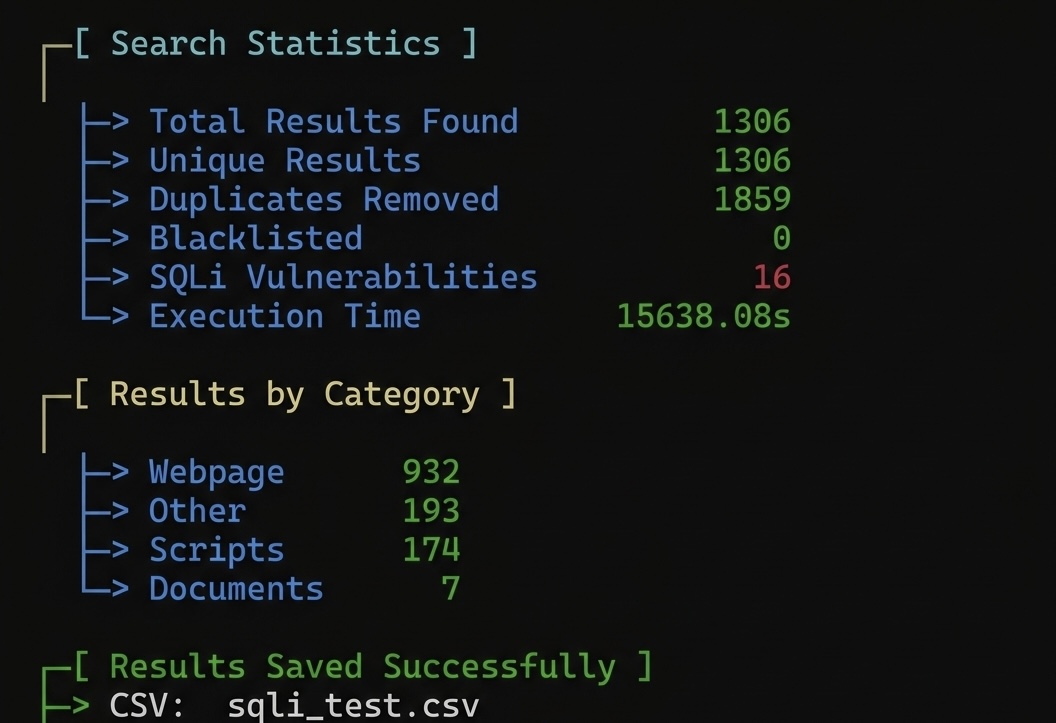

- ✅ 高级分析和自动化 SQLi 测试

- ✅ 持续进行 Dorking 数小时,DorkEye 不会被封禁。

## 最新更新 🥇

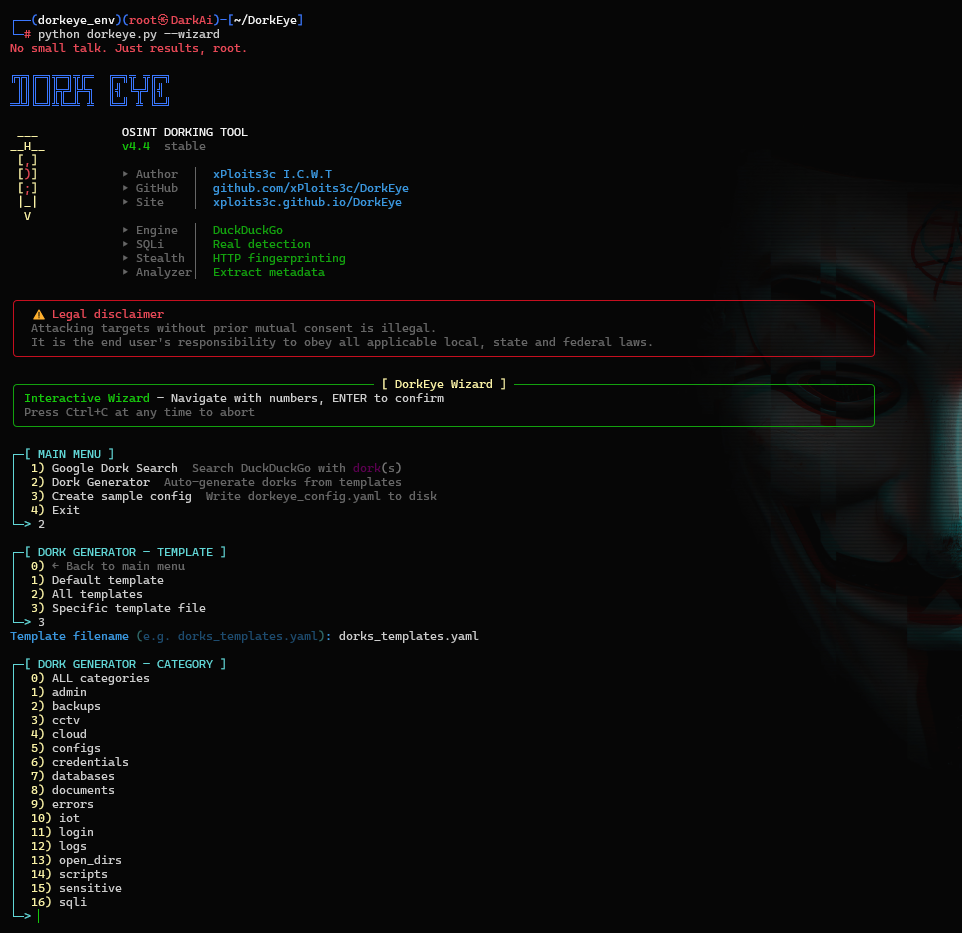

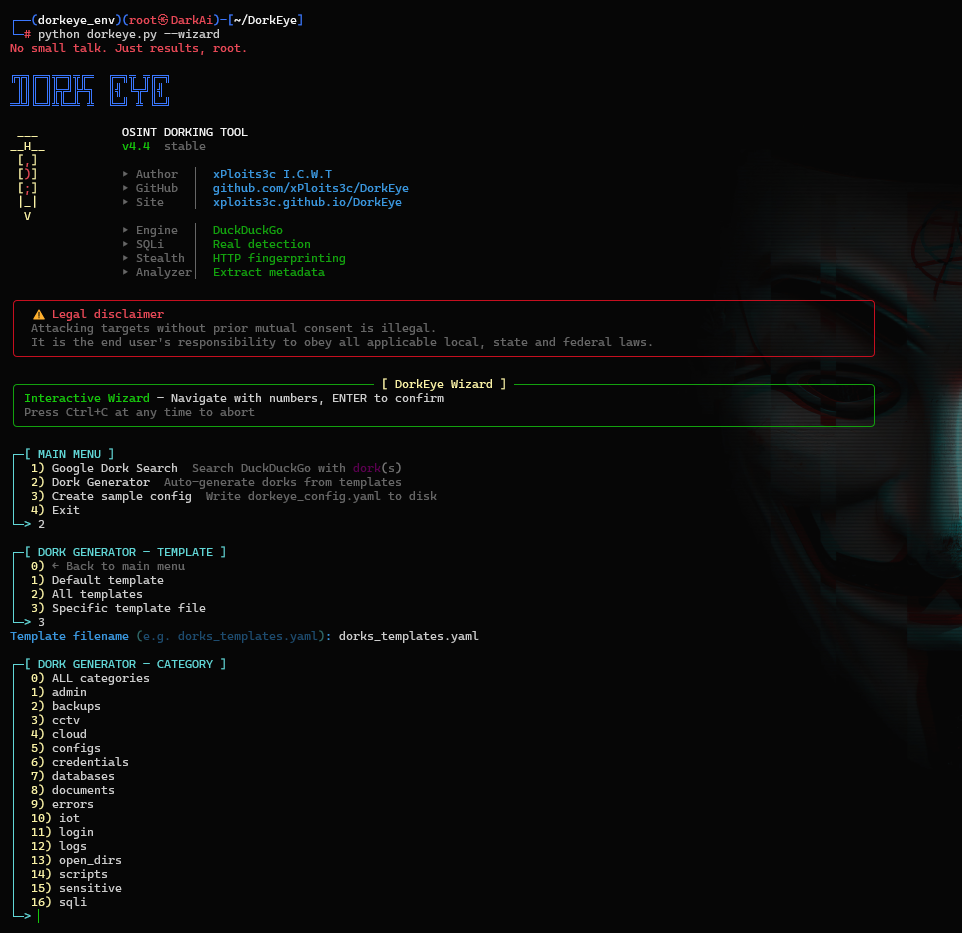

### 向导模式 (WIZARD)

- 交互式菜单

### DORK 生成器

- 使用模块化 YAML 模板引擎生成结构化的 Google dorks。

### 自动化 SQL 注入测试

- 基于报错的 SQLi (Error‑based SQLi)

- 基于布尔的盲注 SQLi (Boolean‑based blind SQLi)

- 基于时间的盲注 SQLi (Time‑based blind SQLi)

- 漏洞置信度评分

### 高级分析

- 文件元数据检查(大小、类型、可访问性)

- 智能去重

- 支持 YAML / JSON 配置

### 隐蔽性与指纹识别

- 逼真的浏览器指纹轮换

- 动态延迟以规避速率限制

### 📊 文件分类

- 📄 文档:`.pdf .doc .xls`

- 📦 压缩包:`.zip .rar .7z`

- 🗄️ 数据库:`.sql .sqlite`

- 💾 备份文件:`.bak .old`

- ⚙️ 配置文件:`.conf .ini .yaml`

- 📜 脚本:`.php .jsp`

- 🔑 凭证:`.env .git`

### 💾 可用导出格式

- `.csv .json .txt .html`

## 🚀 功能特性

- 🔎 智能单/多 dork 执行

- 🚫 扩展名黑名单和白名单

- ⚡ 隐蔽模式和速率限制保护

- 📈 实时统计

- 🎨 精美的终端 UI

## 📦 快速安装

```

sudo apt update

sudo apt install -y python3 python3-pip python3-venv git

git clone https://github.com/xPloits3c/DorkEye.git

cd DorkEye

python3 -m venv dorkeye_env

source dorkeye_env/bin/activate

pip install -r requirements.txt

```

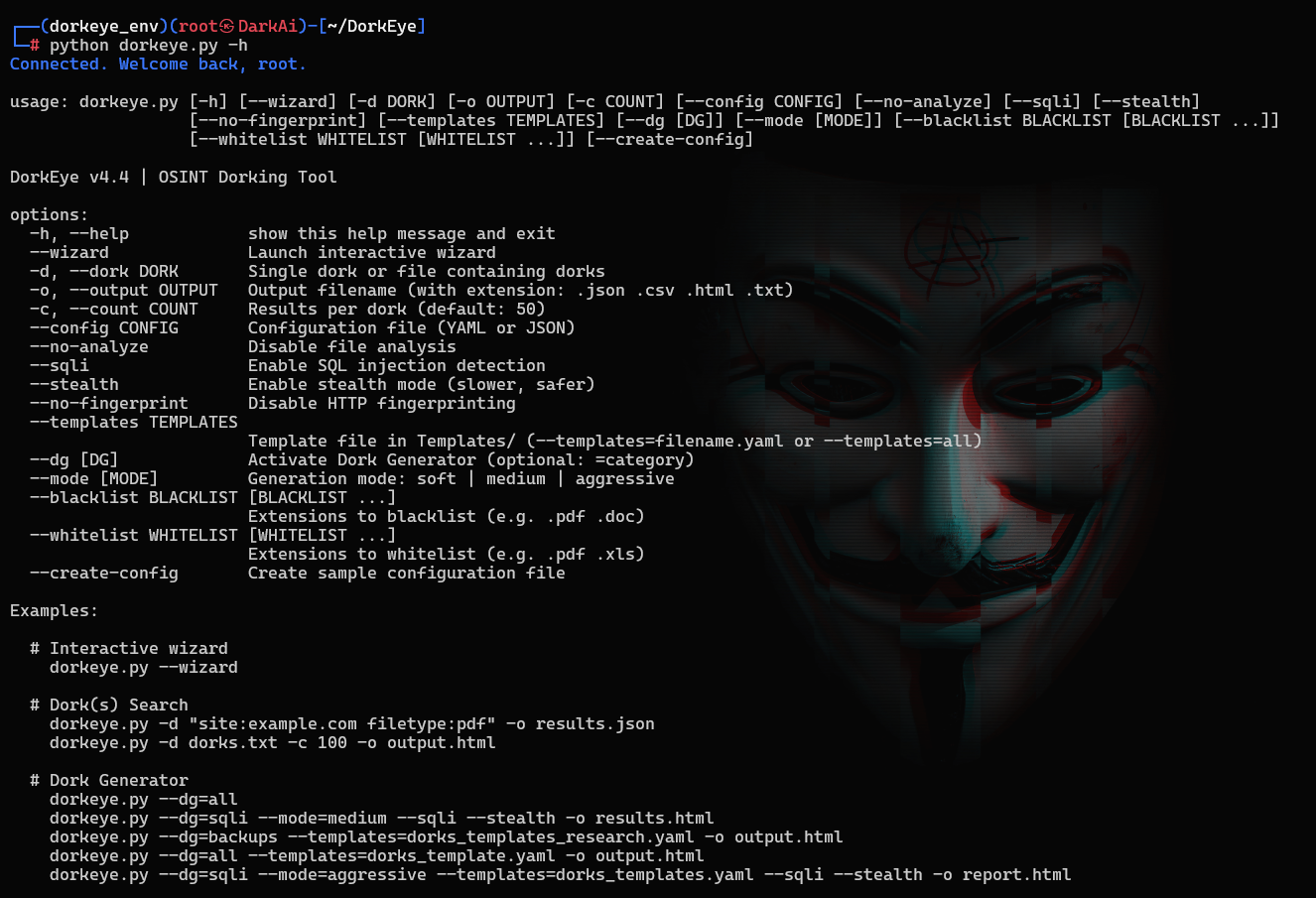

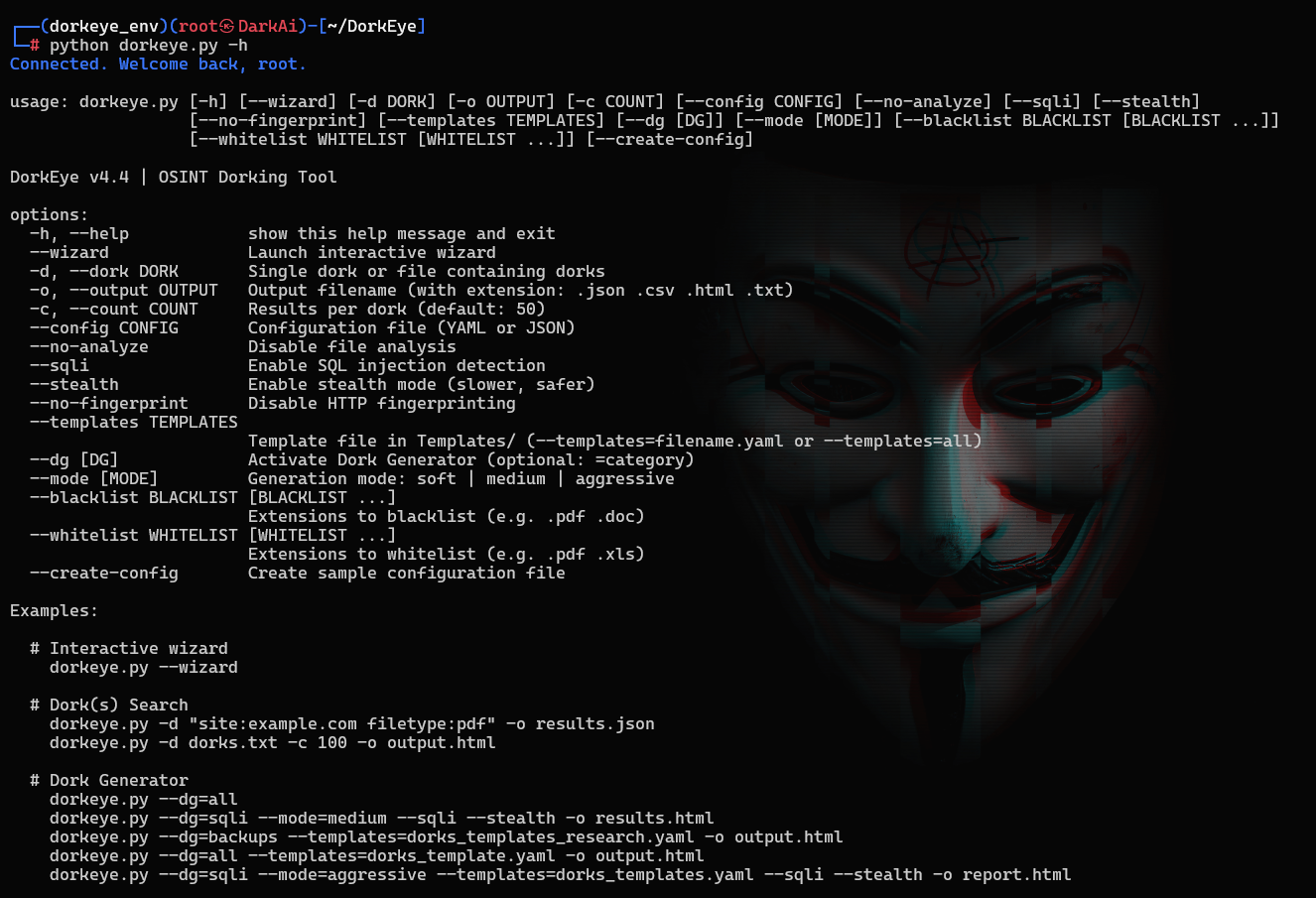

## 测试

```

# 帮助:

python dorkeye.py -h

# 停用环境:

deactivate

# 移除环境:

rm -rf dorkeye_env

```

## 🎯 用法

🔹 # 向导模式 (WIZARD Mode)

```

python dorkeye.py --wizard

```

🔹 # 基础搜索

```

python3 dorkeye.py -d "inurl:admin" -o results.txt

```

🔹 # Dork 生成器 + 检测

```

python dorkeye.py --dg=sqli --mode=aggressive --sqli --stealth -o report.json

```

🔹 # SQLi + 隐蔽模式

```

python3 dorkeye.py -d "site:example.com .php?id=" --sqli --stealth -o scan.html

```

🔹 # 快速扫描

```

python3 dorkeye.py -d dorks.txt --no-analyze -c 200 -o fast_results.csv

```

## 📁 项目结构

```

DorkEye/

│ ├── dorkeye.py

│ ├── dork_generator.py

│ ├── requirements.txt

│ ├── http_fingerprints.json

│ ├── INSTALL.md

│ ├── README.md

│ ├── __init__

│ ├── dorkeye_config.yaml

│ /Templates/

│ ├── dorks_templates.yaml

│ ├── dorks_templates_research.yaml

│ /.github/

│ ├── CODE_OF_CONDUCT.md

│ ├── CONTRIBUTING.md

│ ├── SECURITY.md

│ ├── pull_request_template.md

│ /ISSUE_TEMPLATE/

│ ├── bug_report.md

│ ├── feature_request.md

│ /Dump/

│ ├── *.csv

│ ├── *.json

│ ├── *.txt

│ └── *.html

```

## HTML 报告示例:

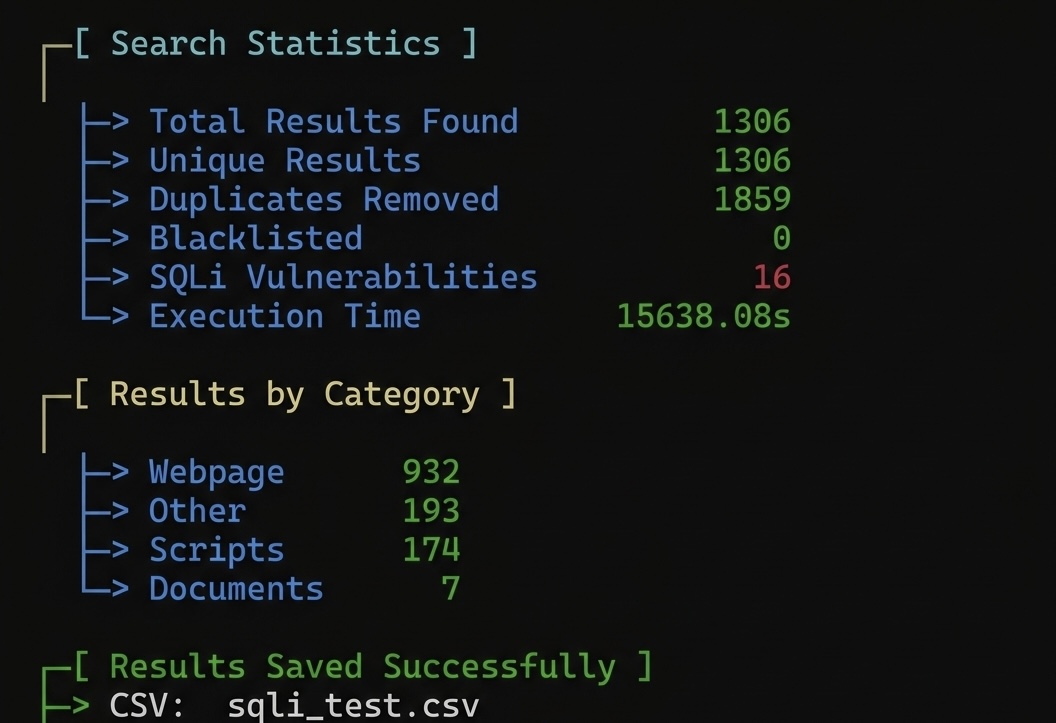

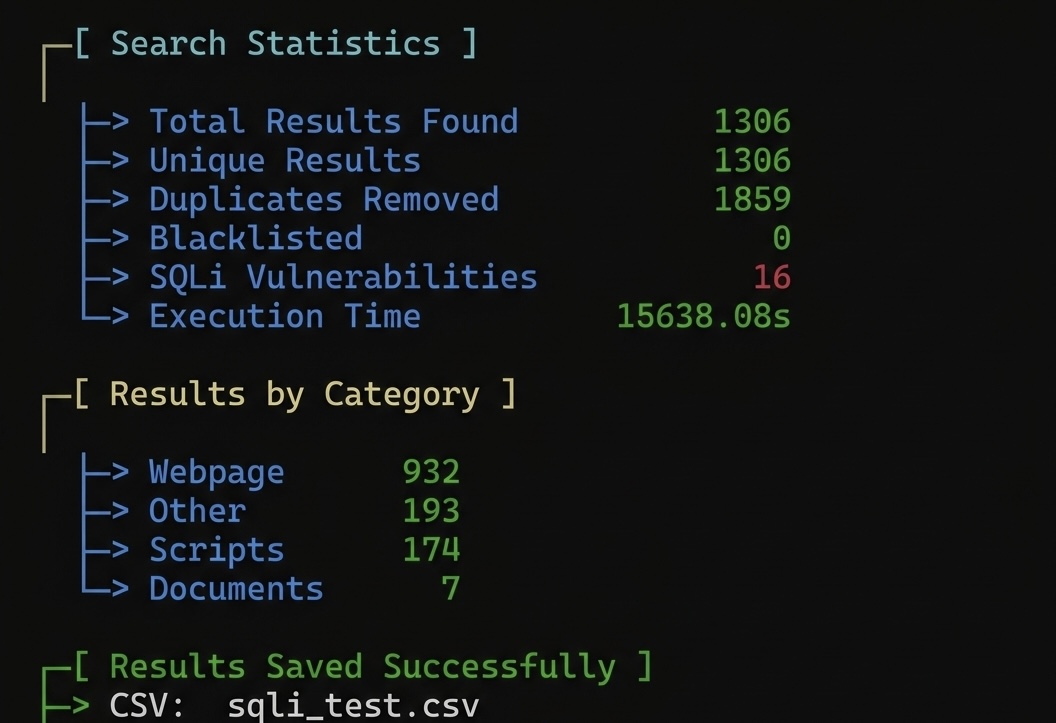

## 最终报告示例:

## 🧩 路线图

- 多线程搜索

- 交互式 TUI

- 浏览器扩展

- 云集成

- API 支持

- 基于机器学习的 dork 优化

## ⚠️

- **本工具仅用于教育、研究和授权的安全测试。**

- **未经授权的访问是非法的。**

- **作者不对滥用行为负责。**

## 📞 联系方式

- **作者:** xPloits3c

- **邮箱:** whitehat.report@onionmail.org

- **Telegram:** https://t.me/DorkEye

## ⭐ 支持

## 如果您觉得 DorkEye 有用,请考虑给本仓库一个 Star 🌟

## 📜 许可证

MIT License © 2026 xPloits3c I.C.W.T

标签:ESC4, Google Dorking, Homebrew安装, OSINT, Python, SOC工具, 实时处理, 密码管理, 开源网络情报, 情报分析, 搜索引擎优化, 攻击路径可视化, 敏感目录扫描, 无后门, 暴露文件检测, 漏洞发现, 网络安全, 网络诊断, 逆向工具, 隐私保护, 黑客工具

```

# 帮助:

python dorkeye.py -h

# 停用环境:

deactivate

# 移除环境:

rm -rf dorkeye_env

```

## 🎯 用法

```

# 帮助:

python dorkeye.py -h

# 停用环境:

deactivate

# 移除环境:

rm -rf dorkeye_env

```

## 🎯 用法

🔹 # 向导模式 (WIZARD Mode)

```

python dorkeye.py --wizard

```

🔹 # 基础搜索

```

python3 dorkeye.py -d "inurl:admin" -o results.txt

```

🔹 # Dork 生成器 + 检测

```

python dorkeye.py --dg=sqli --mode=aggressive --sqli --stealth -o report.json

```

🔹 # SQLi + 隐蔽模式

```

python3 dorkeye.py -d "site:example.com .php?id=" --sqli --stealth -o scan.html

```

🔹 # 快速扫描

```

python3 dorkeye.py -d dorks.txt --no-analyze -c 200 -o fast_results.csv

```

🔹 # 向导模式 (WIZARD Mode)

```

python dorkeye.py --wizard

```

🔹 # 基础搜索

```

python3 dorkeye.py -d "inurl:admin" -o results.txt

```

🔹 # Dork 生成器 + 检测

```

python dorkeye.py --dg=sqli --mode=aggressive --sqli --stealth -o report.json

```

🔹 # SQLi + 隐蔽模式

```

python3 dorkeye.py -d "site:example.com .php?id=" --sqli --stealth -o scan.html

```

🔹 # 快速扫描

```

python3 dorkeye.py -d dorks.txt --no-analyze -c 200 -o fast_results.csv

```

## 📁 项目结构

```

DorkEye/

│ ├── dorkeye.py

│ ├── dork_generator.py

│ ├── requirements.txt

│ ├── http_fingerprints.json

│ ├── INSTALL.md

│ ├── README.md

│ ├── __init__

│ ├── dorkeye_config.yaml

│ /Templates/

│ ├── dorks_templates.yaml

│ ├── dorks_templates_research.yaml

│ /.github/

│ ├── CODE_OF_CONDUCT.md

│ ├── CONTRIBUTING.md

│ ├── SECURITY.md

│ ├── pull_request_template.md

│ /ISSUE_TEMPLATE/

│ ├── bug_report.md

│ ├── feature_request.md

│ /Dump/

│ ├── *.csv

│ ├── *.json

│ ├── *.txt

│ └── *.html

```

## HTML 报告示例:

## 最终报告示例:

## 🧩 路线图

- 多线程搜索

- 交互式 TUI

- 浏览器扩展

- 云集成

- API 支持

- 基于机器学习的 dork 优化

## ⚠️

- **本工具仅用于教育、研究和授权的安全测试。**

- **未经授权的访问是非法的。**

- **作者不对滥用行为负责。**

## 📞 联系方式

- **作者:** xPloits3c

- **邮箱:** whitehat.report@onionmail.org

- **Telegram:** https://t.me/DorkEye

## ⭐ 支持

## 如果您觉得 DorkEye 有用,请考虑给本仓库一个 Star 🌟

## 📜 许可证

MIT License © 2026 xPloits3c I.C.W.T

## 📁 项目结构

```

DorkEye/

│ ├── dorkeye.py

│ ├── dork_generator.py

│ ├── requirements.txt

│ ├── http_fingerprints.json

│ ├── INSTALL.md

│ ├── README.md

│ ├── __init__

│ ├── dorkeye_config.yaml

│ /Templates/

│ ├── dorks_templates.yaml

│ ├── dorks_templates_research.yaml

│ /.github/

│ ├── CODE_OF_CONDUCT.md

│ ├── CONTRIBUTING.md

│ ├── SECURITY.md

│ ├── pull_request_template.md

│ /ISSUE_TEMPLATE/

│ ├── bug_report.md

│ ├── feature_request.md

│ /Dump/

│ ├── *.csv

│ ├── *.json

│ ├── *.txt

│ └── *.html

```

## HTML 报告示例:

## 最终报告示例:

## 🧩 路线图

- 多线程搜索

- 交互式 TUI

- 浏览器扩展

- 云集成

- API 支持

- 基于机器学习的 dork 优化

## ⚠️

- **本工具仅用于教育、研究和授权的安全测试。**

- **未经授权的访问是非法的。**

- **作者不对滥用行为负责。**

## 📞 联系方式

- **作者:** xPloits3c

- **邮箱:** whitehat.report@onionmail.org

- **Telegram:** https://t.me/DorkEye

## ⭐ 支持

## 如果您觉得 DorkEye 有用,请考虑给本仓库一个 Star 🌟

## 📜 许可证

MIT License © 2026 xPloits3c I.C.W.T