ilostmypassword/Melissae-Honeypot-Framework

GitHub: ilostmypassword/Melissae-Honeypot-Framework

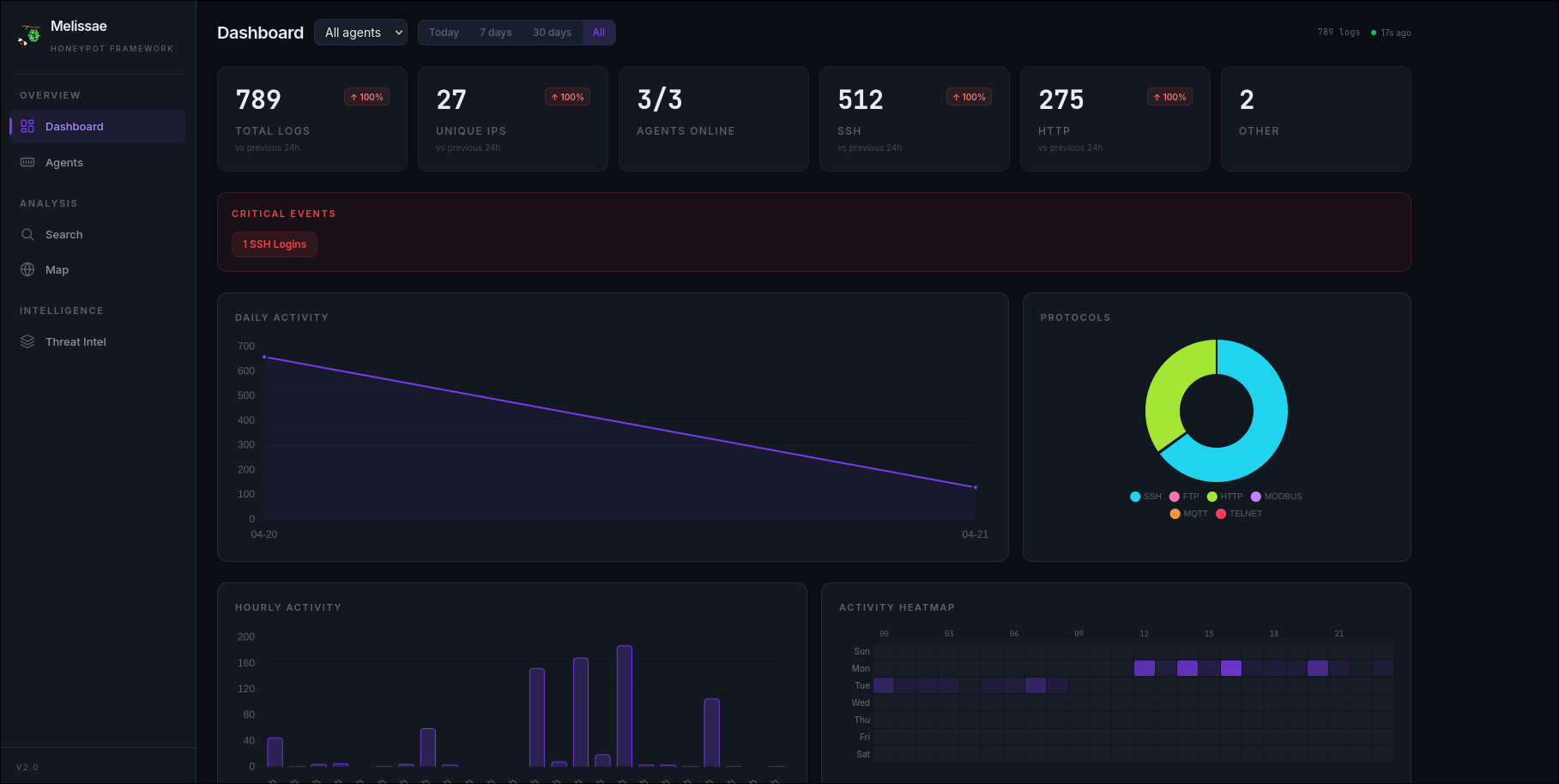

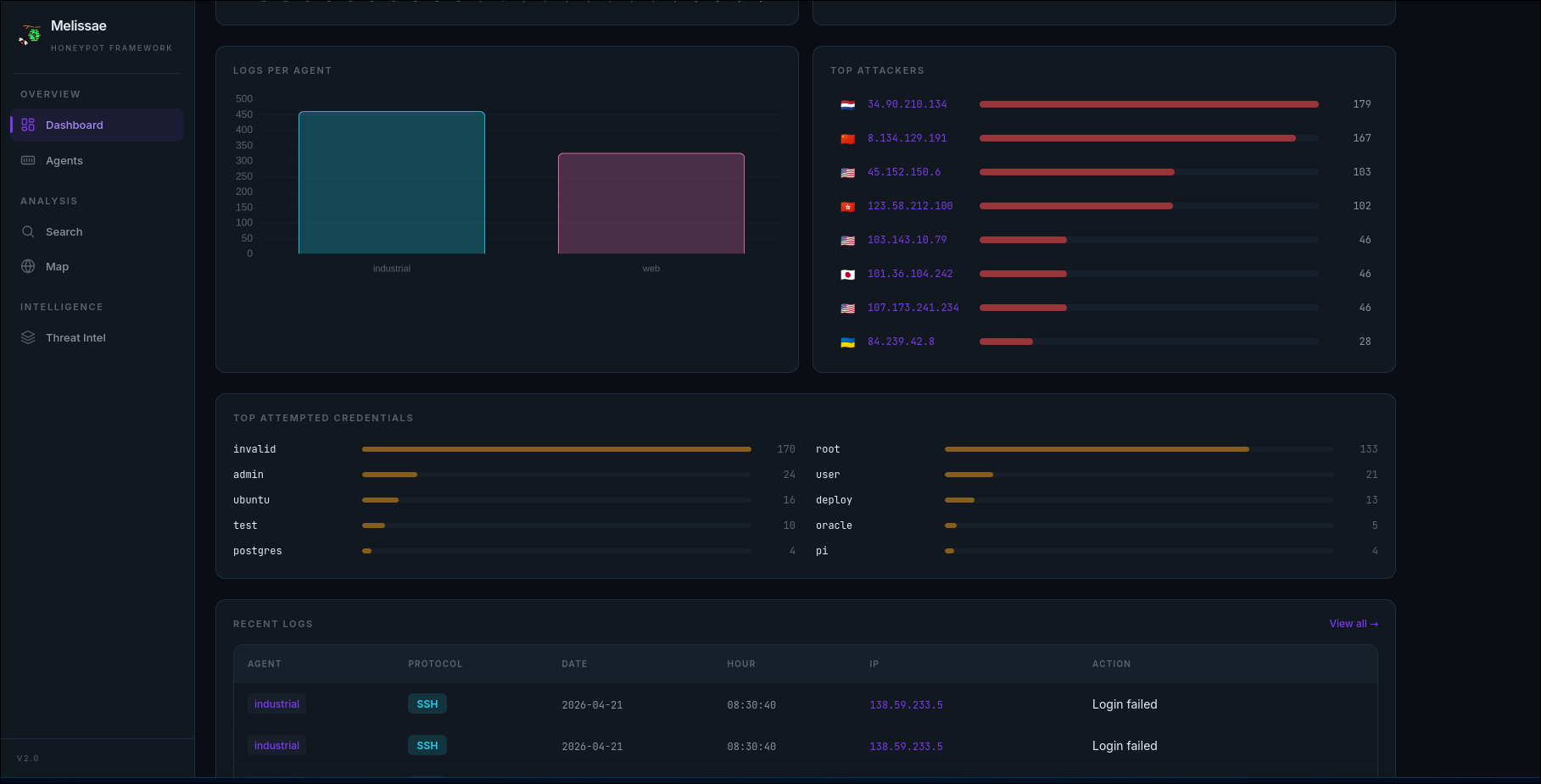

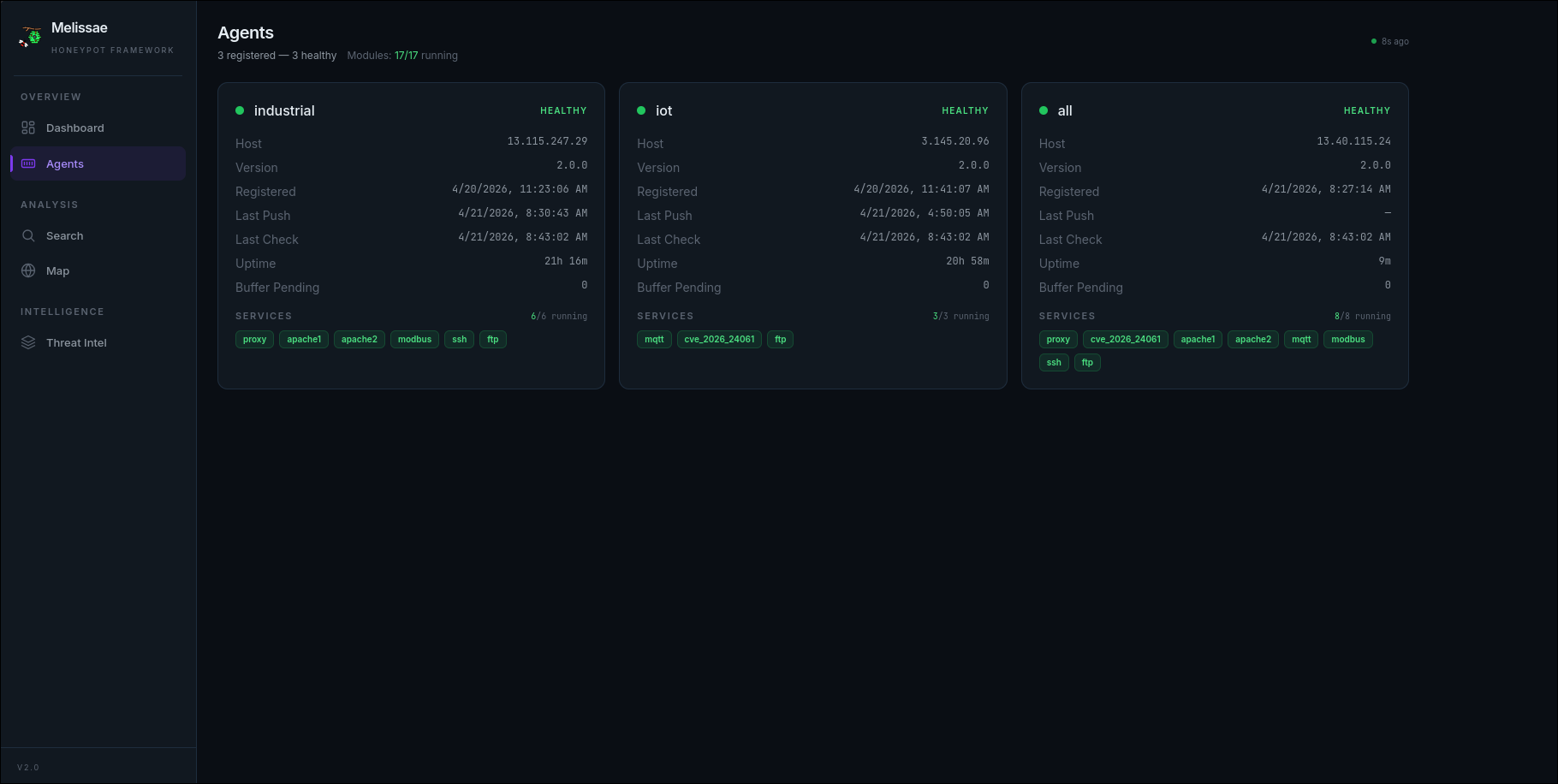

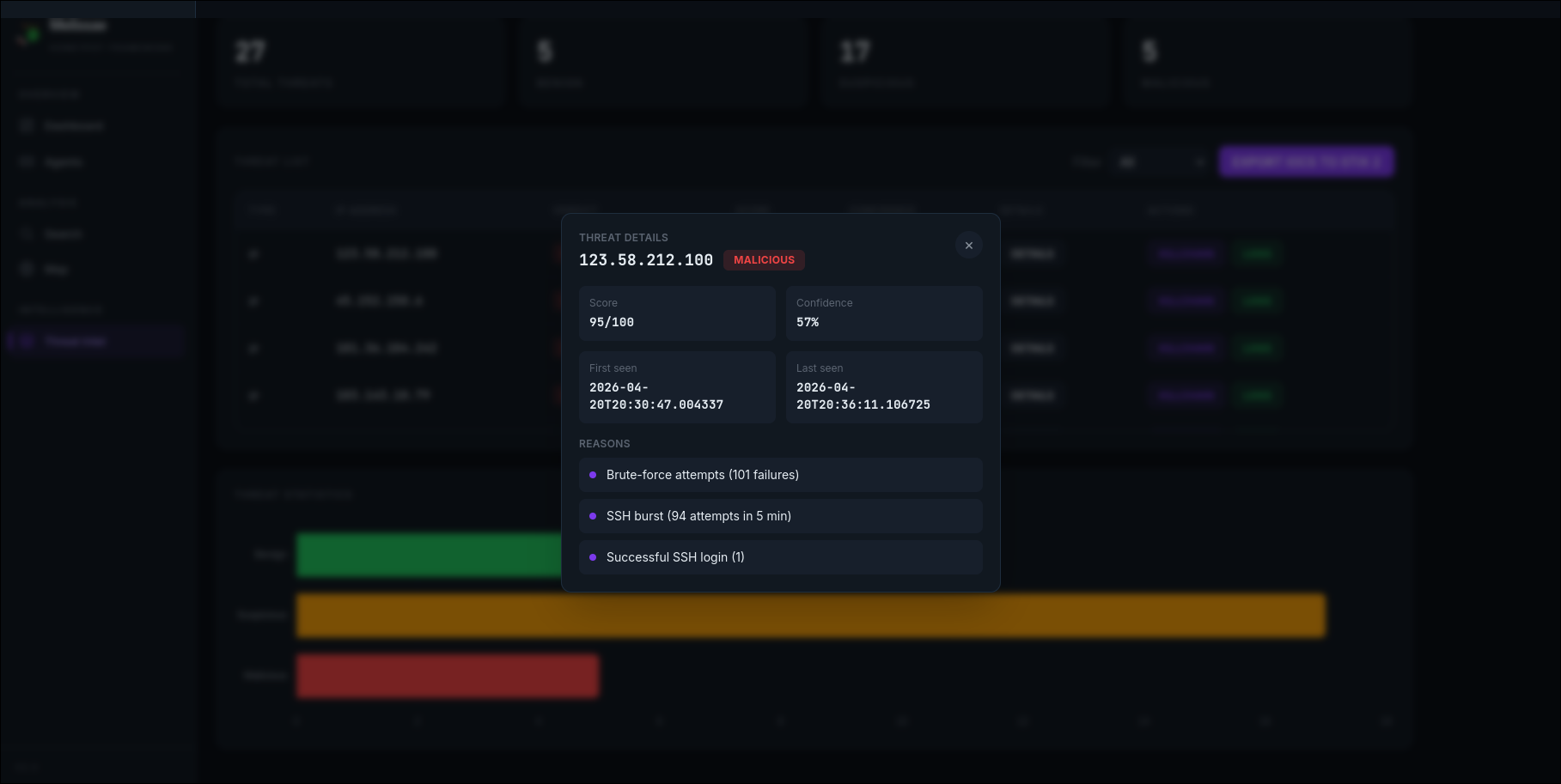

Melissae 是一个模块化、分布式的容器蜜罐框架,旨在通过模拟真实服务与 CVE 漏洞来诱捕攻击者,并提供实时威胁评分与可视化分析。

Stars: 8 | Forks: 1

# Melissae 蜜罐框架

## 快速开始

**管理器安装**

```

$ git clone https://github.com/ilostmypassword/Melissae.git

$ cd Melissae/manager/ && chmod +x melissae-manager.sh

$ ./melissae-manager.sh

$ manager [0 active] > install

$ sudo usermod -aG docker

$ newgrp docker

$ manager [0 active] > start

$ manager [3 active] > enroll my-agent

```

**代理安装**

```

$ git clone https://github.com/ilostmypassword/Melissae.git

$ cd Melissae/agent/ && chmod +x melissae-agent.sh

$ ./melissae-agent.sh

$ agent:? [0 active] > install https://:8443

# 将您的用户添加到 docker 组,并使用新的 ssh 端口重新连接到您的服务器,然后:

$ agent:my-agent [0 active] > list # To list modules

$ agent:my-agent [0 active] > enable/disable # To configure modules

$ agent:my-agent [0 active] > start

```

**完整安装指南请点击 [**这里**](https://melissae-documentation.readthedocs.io/en/latest/getting-started.html)。**

**访问仪表盘**

```

https://

```

## 文档

完整文档托管在 Read the Docs 上。

| | 章节 | |

|:---:|---------|---------|

| 📋 | [概述](https://melissae-documentation.readthedocs.io/en/latest/overview.html) | 功能、特性与截图 |

| 🏗️ | [架构](https://melissae-documentation.readthedocs.io/en/latest/architecture.html) | 管理器/代理模型、mTLS、PKI、工作流 |

| 📦 | [模块](https://melissae-documentation.readthedocs.io/en/latest/modules.html) | 蜜罐模块、日志格式、配置 |

| 📊 | [仪表盘](https://melissae-documentation.readthedocs.io/en/latest/dashboard.html) | 仪表盘页面、搜索引擎、威胁情报 |

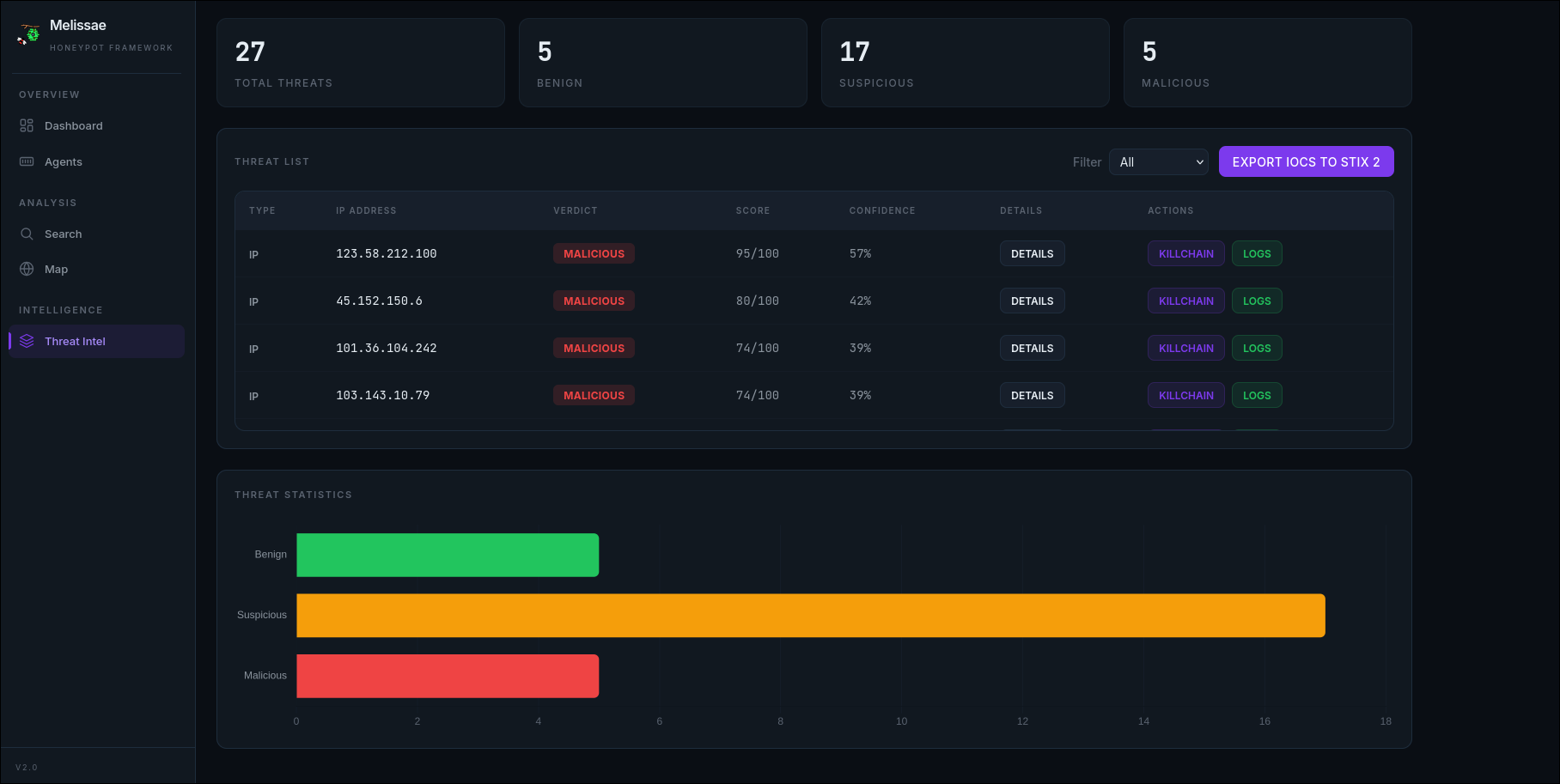

| 🎯 | [评分](https://melissae-documentation.readthedocs.io/en/latest/scoring.html) | 威胁评分信号、判定结果、置信度 |

| 🚀 | [入门指南](https://melissae-documentation.readthedocs.io/en/latest/getting-started.html) | 安装、注册、配置 |

| ⌨️ | [CLI 参考](https://melissae-documentation.readthedocs.io/en/latest/cli-reference.html) | 管理器和代理命令 |

| 🔒 | [安全性](https://melissae-documentation.readthedocs.io/en/latest/security.html) | 纵深防御措施 |

| 🤝 | [贡献](https://melissae-documentation.readthedocs.io/en/latest/contributing.html) | 路线图与如何贡献 |

## 致谢

- [summoningshells](https://github.com/summoningshells)

📊 Overview Dashboard

📈 Statistics & Charts

🖥️ Agents Management

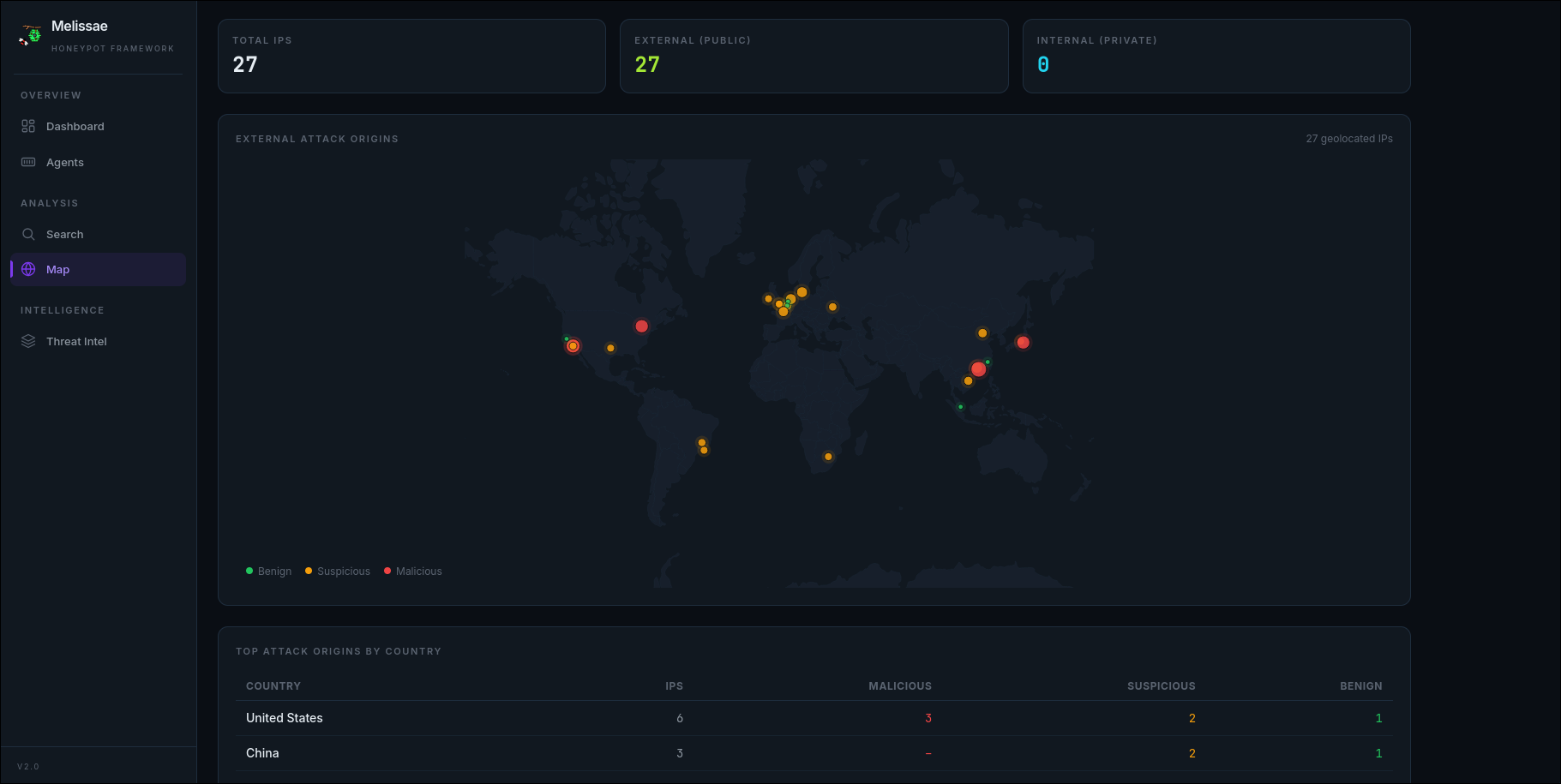

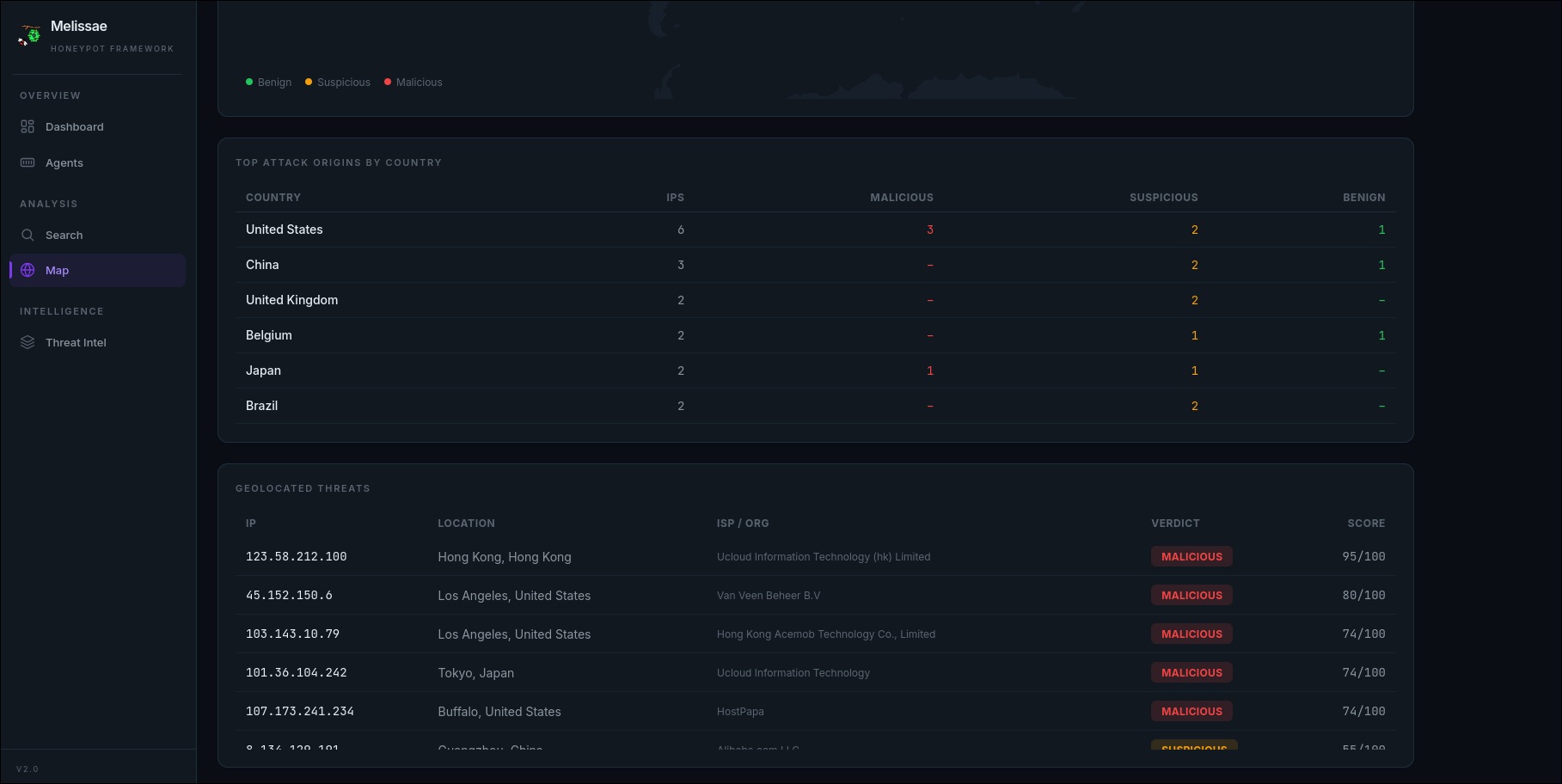

🌍 GeoIP Attack Map

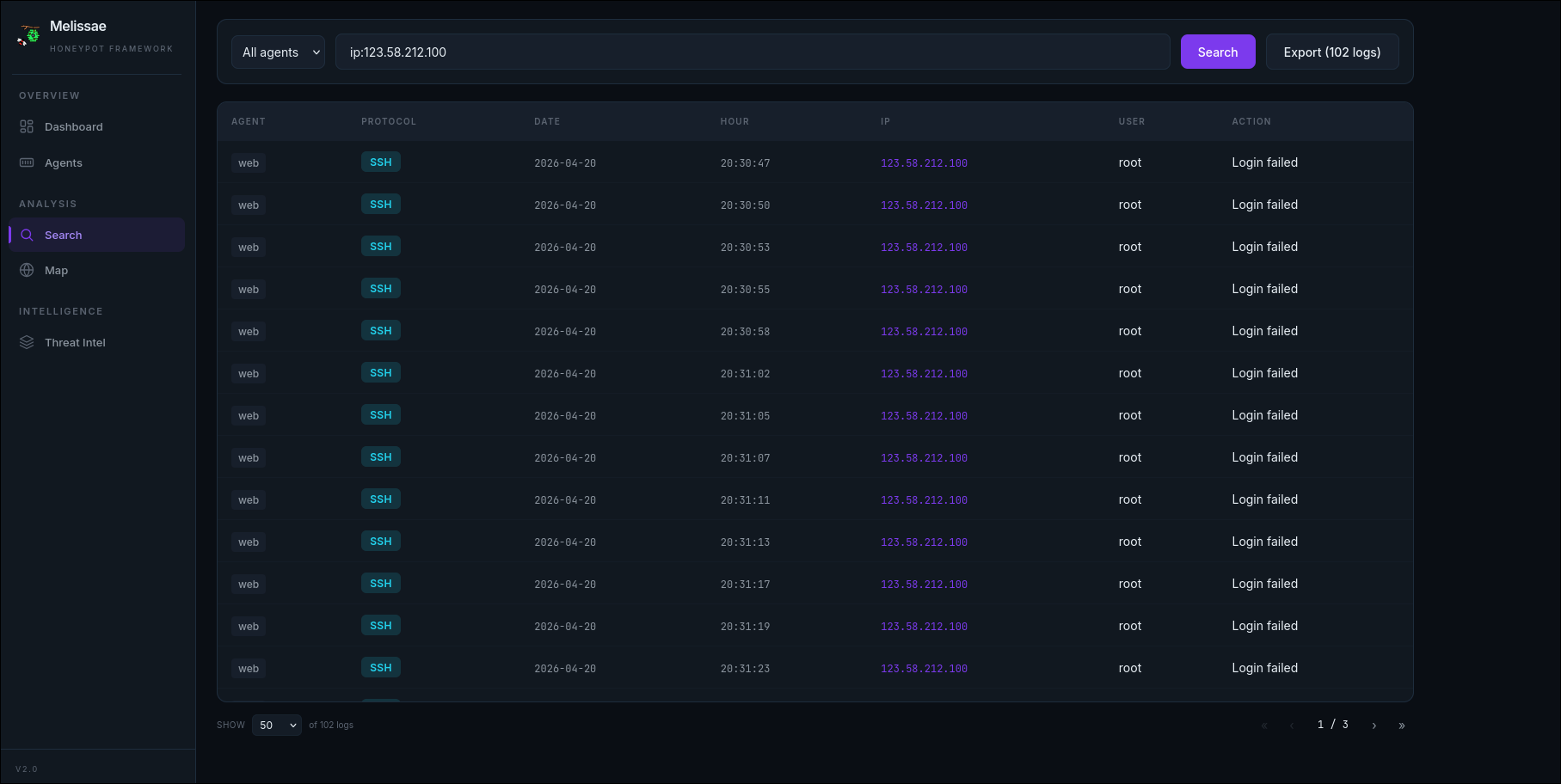

🔎 Search Engine

🎯 Threat Intelligence

标签:BOF, CISA项目, CVE模拟, Docker, Docker-Compose, Flask, IOC导出, MongoDB, mTLS, Nginx, NIDS, Python, React, Syscalls, Tailwind, Vite, 代理架构, 仪表盘, 分布式系统, 响应大小分析, 威胁情报, 威胁评分, 安全数据分析, 安全防御评估, 容器化, 密码管理, 开发者工具, 微服务架构, 插件系统, 攻击行为分析, 无后门, 日志集中处理, 欺骗防御, 网络安全, 自定义脚本, 蜜罐框架, 请求拦截, 逆向工具, 隐私保护