Teapot174/ESP-HACK

GitHub: Teapot174/ESP-HACK

一款基于 ESP32 的开源多合一无线渗透测试固件,集成 WiFi、蓝牙、Sub-GHz 射频及红外等多种攻击与侦察能力。

Stars: 98 | Forks: 10

# 📡 ESP-HACK FW — [Русский](./README-ru.md)

## 🚀 关于 ESP-HACK FW

ESP-HACK 是一款功能强大的 ESP32 通用固件,专为射频研究、无线电频率、蓝牙、红外信号以及 GPIO 集成的渗透测试而构建。

该项目面向希望探索 Sub-GHz 频段协议、设备及其他无线技术的爱好者和渗透测试人员。

### ⚠️ 免责声明

本固件仅供研究和硬件测试使用。

使用本固件时,您必须遵守所在地区的法律法规。固件创作者不对您的行为负责。信号干扰器是非法的。

## ⚡ 功能

### WiFi

- Deauther *(可用,但效果一般)*

- Beacon Spam

- EvilPortal

- Wardriving

### Bluetooth

- BLE-Spam:

IOS, Android, Windows

- BadBLE

### SubGHz

- 读取

- 发送

- RAW (录制/发送)

- 分析仪

- 暴力破解:

Came, Nice, Ansonic, Holtek, Chamberlain

- Jammer (非法)

### 红外

- 发送

- 读取

- TV, PJ, AC OFF

### GPIO

**iButton**

- 读取

- 写入

- 配置

**NRF24**

- Jammer (非法)

- 频谱

- 配置

**串口 *(开发中)***

### 设置

- 显示屏颜色

- 待机时间

- 关于

### 📡 支持的 SubGHz 调制方式

(315MHz/433.92MHz/868Mhz/915Mhz)

- Princeton

- RcSwitch

- Came

- Nice

- Holtec

- Ansonic

- Chamberlain

- StarLine

- KeeLoq

## 🛠️ 构建

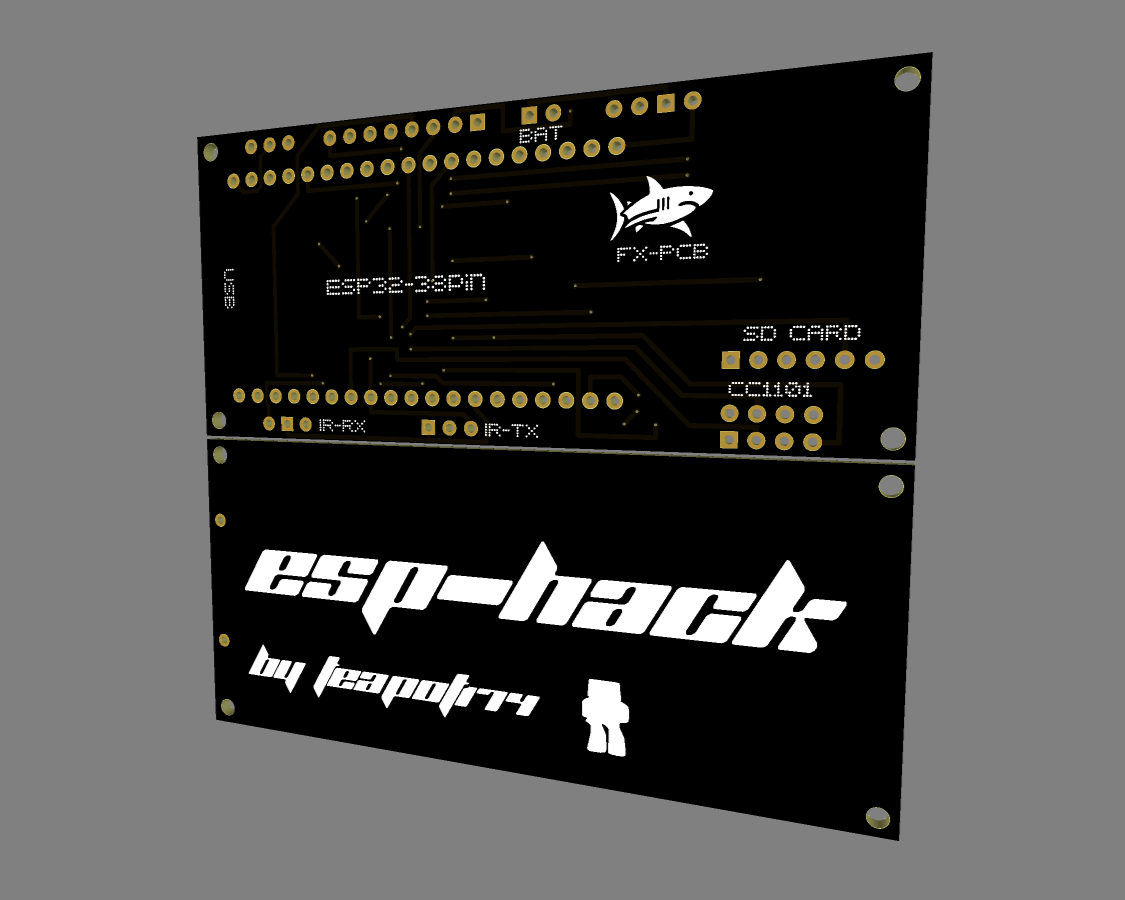

### 🔧 PCB

感谢 Dripside!

### 🔧 所需组件

| 组件 | 链接 |

|-----------|--------|

| ESP32-WROOM | [点击](https://aliexpress.com/item/1005007817121199.html) |

| CC1101 | [点击](https://aliexpress.com/item/1005008544032996.html) |

| 显示屏 SH1106 | [点击](https://aliexpress.com/item/1005004464878029.html) |

| SD 模块 | [点击](https://aliexpress.com/item/32674518514.html) |

| 按钮 | [点击](https://aliexpress.com/item/4000452176168.html) |

| IR-TX, IR-RX | [点击](https://aliexpress.com/item/1005007446501425.html) |

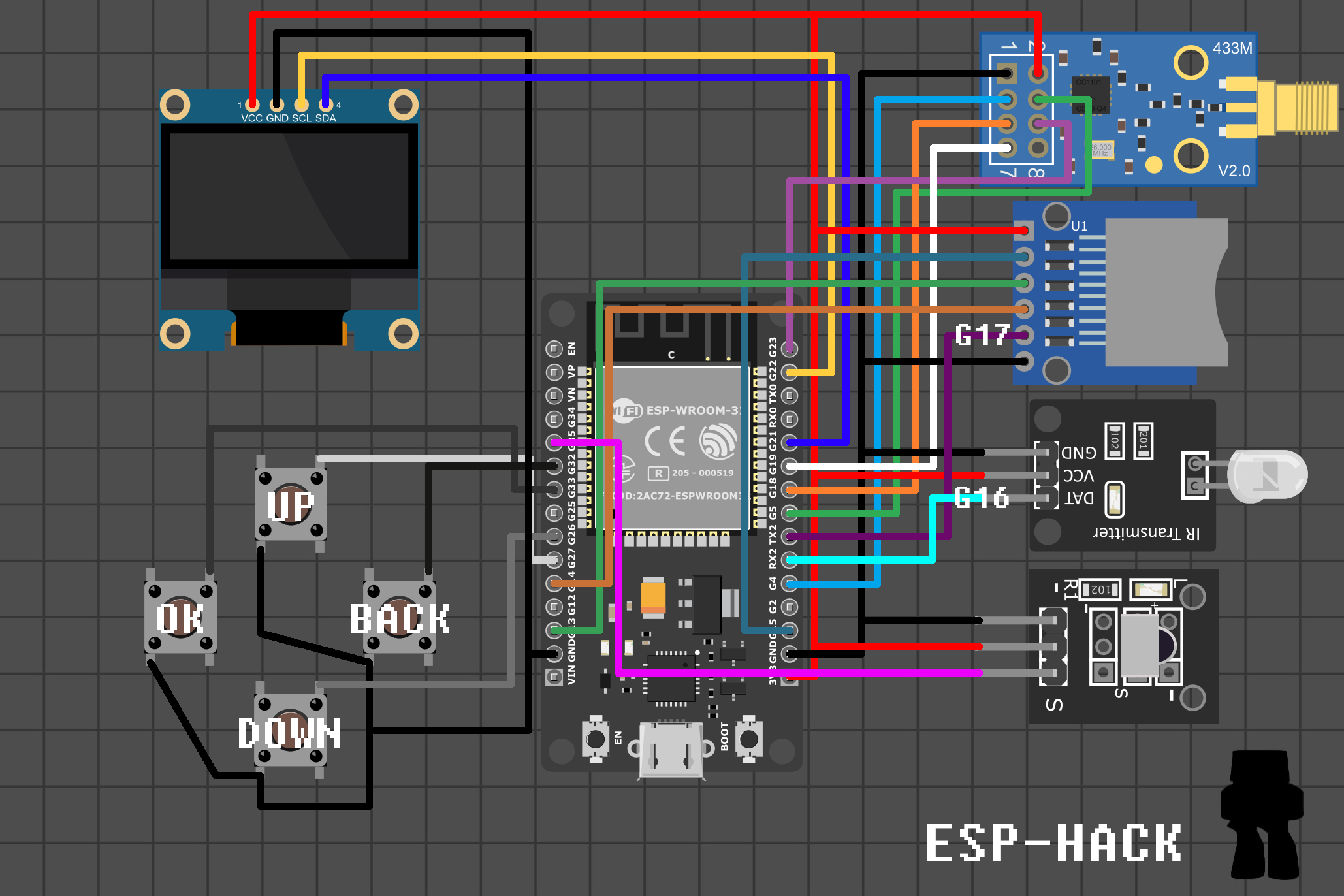

### 🔌 接线图

| 模块 | 引脚 | 引脚 | 引脚 | 引脚 | 引脚 | 引脚 | 引脚 |

|--------|-------|-------|-------|-------|-------|-------|-------|

| **📺 Display** | VCC → 3V3 | GND → GND | SCL → G22 | SDA → G21 | - | - | - |

| **🔘 Buttons** | UP → G27 | DOWN → G26 | OK → G33 | BACK → G32 | - | - | - |

| **📡 CC1101** | 1 → GND | 2 → 3V3 | 3 → G4 | 4 → G5 | 5 → G18 | 6 → G23 | 7 → G19 |

| **💡 IR** | IR-TX → G16 | IR-RX → G35 | - | - | - | - | - |

| **🔌 GPIO** | A → G16 | B → G2 | C → G18 | D → G23 | E → G19 | F → G25 | - |

| **💾 SD Card** | 3v3 → 3v3 | CS → G15 | MOSI → G13 | CLK → G14 | MISO → G17 | GND → GND | - |

## 错误 (ERROR:)

在运行过程中,ESP-HACK 可能会显示以下错误:

| 错误代码 | ❌ 问题 | 🛠️ 可能的解决方法 |

|------------|-----------|------------------|

| **0x000** | SD-Card 初始化失败 | 🛠️ 将 SD 卡格式化为 **FAT32** 或更换 SD 卡。 |

| **0x001** | CC1101 初始化失败 | 🛠️ 检查接线和模块功能。 |

| **0x002** | NRF24 初始化失败 | 🛠️ 验证所选引脚/连接并重启设备。 |

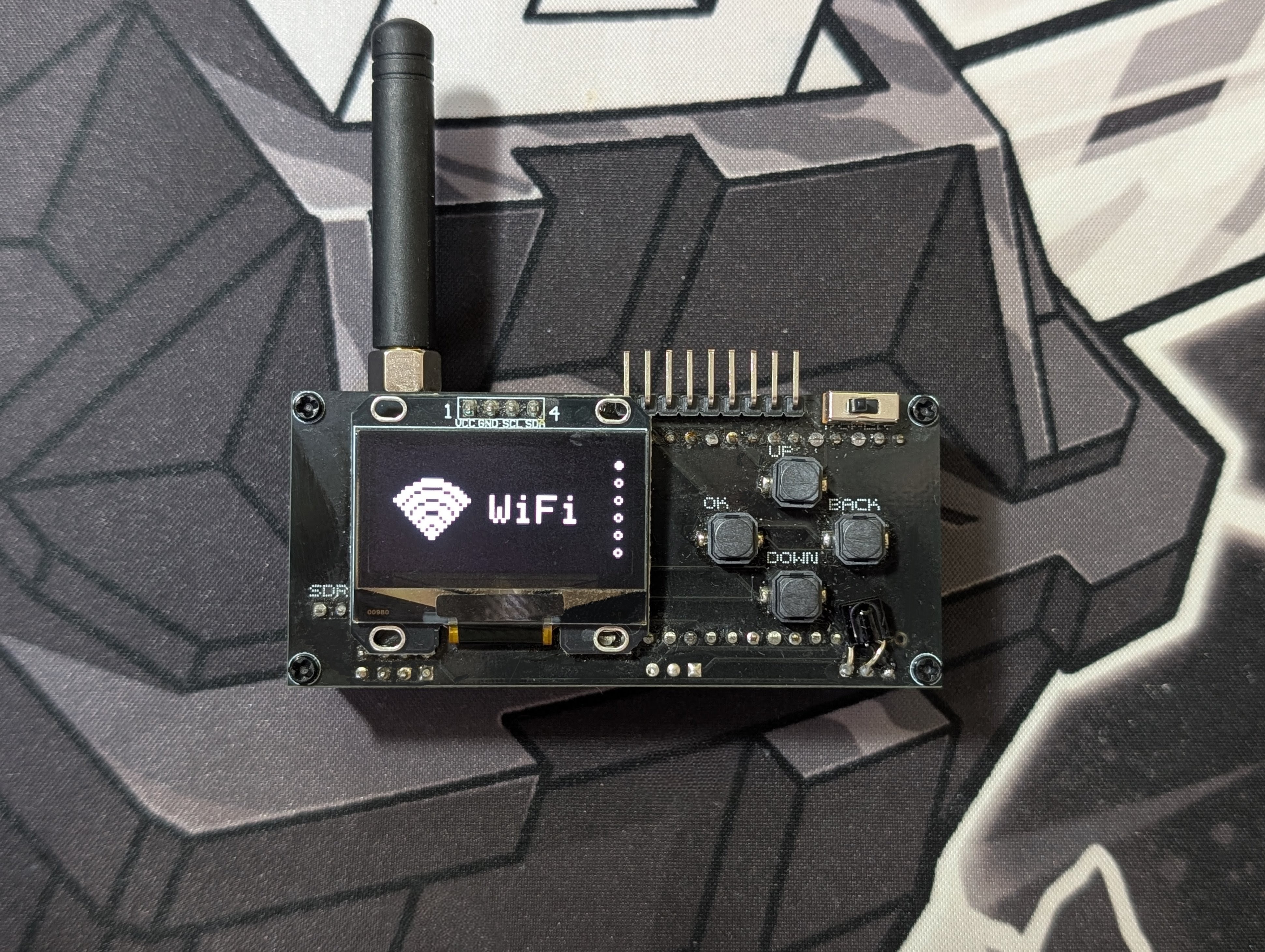

## 📸 最终成果

## ✉️ 联系方式 / 作者

作者: Teapot174

Telegram: `@ESPH4CK`

标签:BadBLE, Beacon Spam, BLE Spam, CC1101, Deauther, ESP32, EvilPortal, GPIO, KeeLoq, PoC, Sub-GHz, UML, Wardriving, WiFi攻击, 信号干扰, 固件, 射频安全, 嵌入式开发, 开源硬件, 无线协议分析, 星线, 智能家居安全, 暴力破解, 物联网安全, 硬件黑客, 红外遥控, 蓝牙攻击, 足迹分析, 重放攻击