NeCr00/NAC-Bypass

GitHub: NeCr00/NAC-Bypass

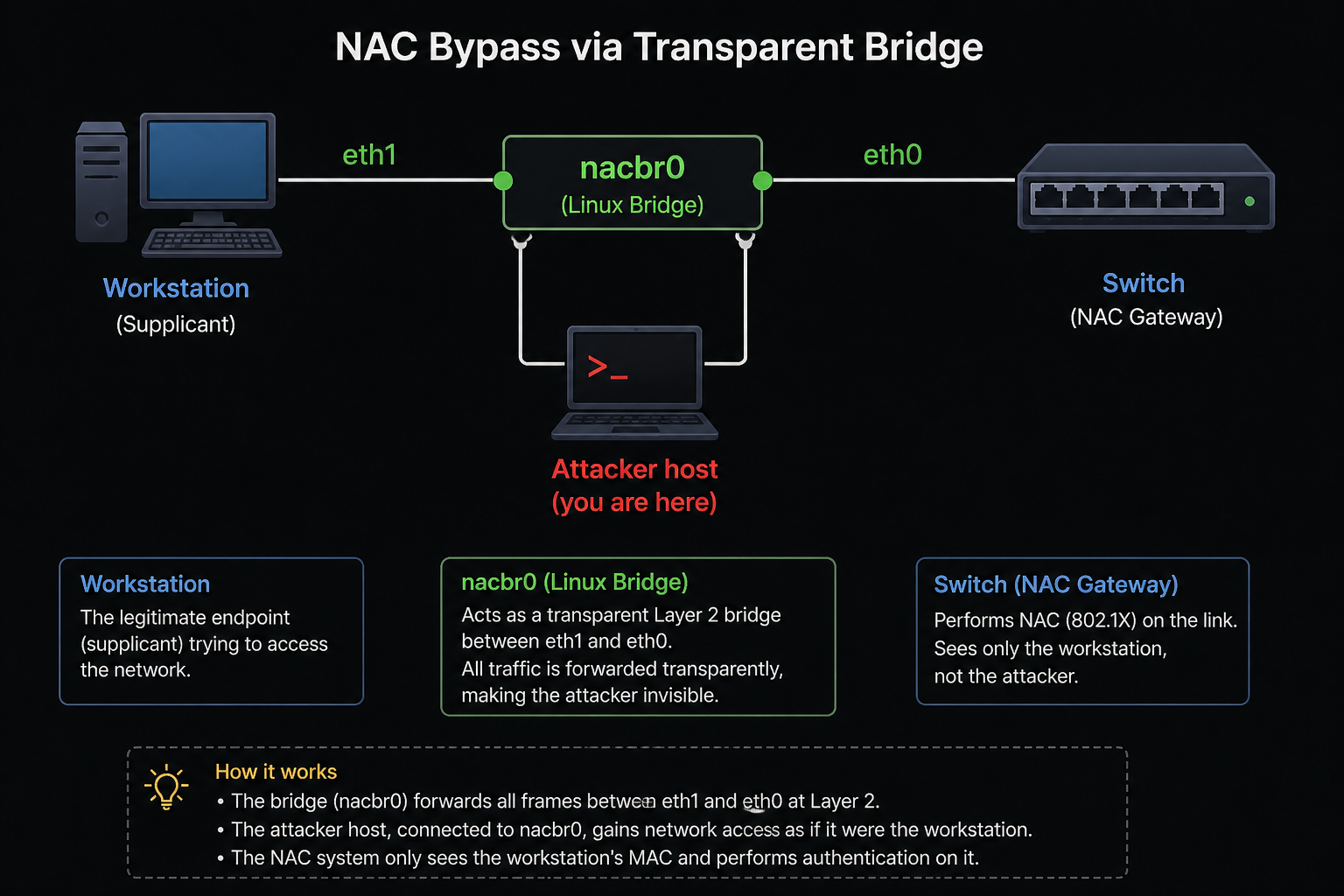

通过在交换机与合法工作站之间插入透明二层网桥来继承已有认证会话,从而绕过 802.1X/MAC 等 NAC 接入控制机制。

Stars: 7 | Forks: 3

# NAC Bypass

### 透明桥接网络访问控制绕过

[](./nac_bypass.sh) [](https://www.gnu.org/software/bash/) [](https://www.kernel.org/) [](#license) [](#)

一台 Linux 主机。两块网卡。继承工作站的 NAC 会话。

## 概述

`nac_bypass.sh` 可将配备两个以太网接口的 Linux 系统转换为位于合法工作站与网络交换机之间的透明二层网桥。该网桥在透明转发流量的同时,保留工作站的活跃 802.1X 或基于 MAC 的身份验证会话,使连接能够继续被 NAC 基础设施授权。

## 架构

[](./nac_bypass.sh) [](https://www.gnu.org/software/bash/) [](https://www.kernel.org/) [](#license) [](#)

一台 Linux 主机。两块网卡。继承工作站的 NAC 会话。

## 需求

| 组件 | 用途 |

|---|---|

| Linux kernel ≥ 4.x | `br_netfilter`、`nf_conntrack`、现代网桥 |

| `iproute2` (`ip`) | 网桥 + 邻居 + 路由管理 |

| `iptables`、`ebtables` | NAT 层 (传统版本或 `-nft` 兼容垫片均可) |

| `tcpdump` | 被动学习 |

| `macchanger` | 网桥 MAC 对齐 |

| 两块物理以太网网卡 | `eth0` 连接交换机,`eth1` 连接工作站 |

| Root 权限 | 网桥 + netfilter + sysctl 均需要 |

可选项:`nmcli` (用于 NM 取消托管)、`arptables`、`Responder`、`openssh-server`。

```

sudo apt-get install iproute2 tcpdump macchanger ebtables iptables

```

## 安装

```

git clone https://github.com/yourname/nac-bypass.git

cd nac-bypass

chmod +x nac_bypass.sh

```

无需构建步骤。这是一个独立的 Bash 脚本。

## 用法

```

nac_bypass.sh [options]

```

### 常见工作流

```

# 完整 pipeline:bridge + masquerade + monitor loop。按 Ctrl+C 停止并清理。

sudo ./nac_bypass.sh -R -S

# 自定义 NIC 名称

sudo ./nac_bypass.sh -1 enp1s0 -2 enp2s0

# 如果被动学习无法看到网关 MAC,请固定它

sudo ./nac_bypass.sh -g aa:bb:cc:dd:ee:ff

# 清理先前的运行(也可从 SIGKILL / 断电中恢复)

sudo ./nac_bypass.sh -r

```

### 选项

| 标志 | 参数 | 描述 |

|------|----------|-------------|

| `-1` | `

## 需求

| 组件 | 用途 |

|---|---|

| Linux kernel ≥ 4.x | `br_netfilter`、`nf_conntrack`、现代网桥 |

| `iproute2` (`ip`) | 网桥 + 邻居 + 路由管理 |

| `iptables`、`ebtables` | NAT 层 (传统版本或 `-nft` 兼容垫片均可) |

| `tcpdump` | 被动学习 |

| `macchanger` | 网桥 MAC 对齐 |

| 两块物理以太网网卡 | `eth0` 连接交换机,`eth1` 连接工作站 |

| Root 权限 | 网桥 + netfilter + sysctl 均需要 |

可选项:`nmcli` (用于 NM 取消托管)、`arptables`、`Responder`、`openssh-server`。

```

sudo apt-get install iproute2 tcpdump macchanger ebtables iptables

```

## 安装

```

git clone https://github.com/yourname/nac-bypass.git

cd nac-bypass

chmod +x nac_bypass.sh

```

无需构建步骤。这是一个独立的 Bash 脚本。

## 用法

```

nac_bypass.sh [options]

```

### 常见工作流

```

# 完整 pipeline:bridge + masquerade + monitor loop。按 Ctrl+C 停止并清理。

sudo ./nac_bypass.sh -R -S

# 自定义 NIC 名称

sudo ./nac_bypass.sh -1 enp1s0 -2 enp2s0

# 如果被动学习无法看到网关 MAC,请固定它

sudo ./nac_bypass.sh -g aa:bb:cc:dd:ee:ff

# 清理先前的运行(也可从 SIGKILL / 断电中恢复)

sudo ./nac_bypass.sh -r

```

### 选项

| 标志 | 参数 | 描述 |

|------|----------|-------------|

| `-1` | `标签:802.1X认证绕过, CTF学习, ebtables, iproute2, iptables, Linux工具, macchanger, MAC地址欺骗, NAC Bypass, 中间人攻击, 二层透明桥接, 内网渗透, 安全防御绕过, 应用安全, 模拟器, 流量转发, 物理接入安全, 端口探测, 红队基础设施, 红队评估, 网桥模拟, 网络准入控制, 网络嗅探, 网络安全, 透明代理, 防御绕过, 隐私保护