jakobfriedl/conquest

GitHub: jakobfriedl/conquest

一款完全基于 Nim 语言开发的模块化 C2/后渗透框架,专为红队评估和对手模拟设计。

Stars: 264 | Forks: 32

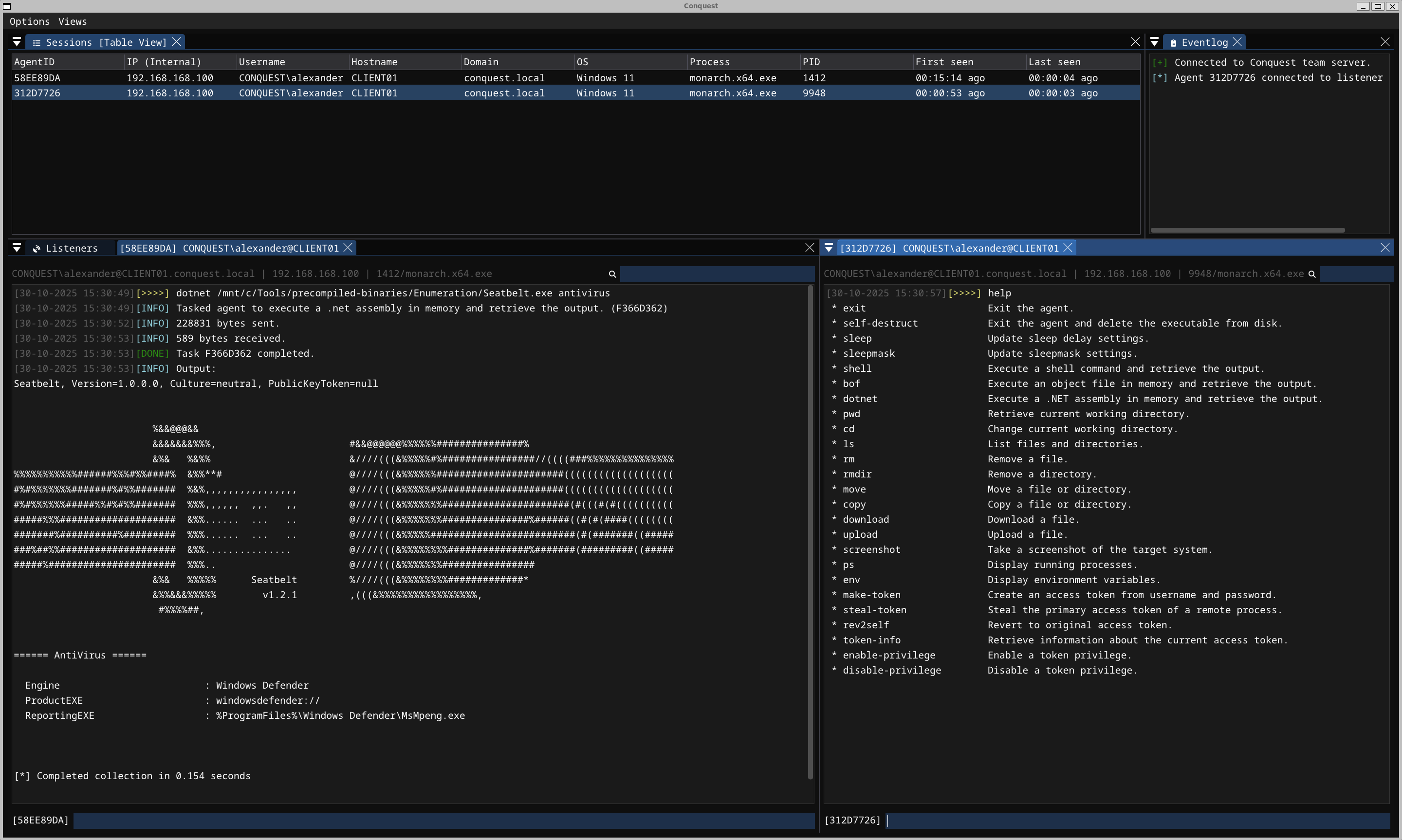

**Conquest** 是一个功能丰富、可扩展且灵活的命令与控制(C2)/后渗透框架,专为渗透测试和对手模拟而开发。Conquest 的 Team Server、操作员客户端和 Agent 均使用 Nim 编程语言从零开始编写,并在设计上注重模块化和灵活性。它具有通过 HTTP 传输二进制数据包的自定义 C2 通信功能,使用 Dear ImGui 开发的客户端 GUI,以及 `Monarch` agent——一个针对 Windows 目标的模块化 C2 植入程序。

## 快速开始

Conquest Team Server 和操作员客户端目前旨在 Ubuntu/Debian 操作系统上编译和使用。要启动并运行该框架,请参阅[安装说明](./docs/1-INSTALLATION.md)。

欲了解更多关于架构、用法和功能的信息,请查看[文档](./docs/README.md)!

## 功能特性

- 使用 Dear ImGui 开发的灵活操作员 GUI 客户端

- 支持回调主机(Redirectors)的 HTTP 监听器

- 支持可塑 C2 配置文件(TOML)

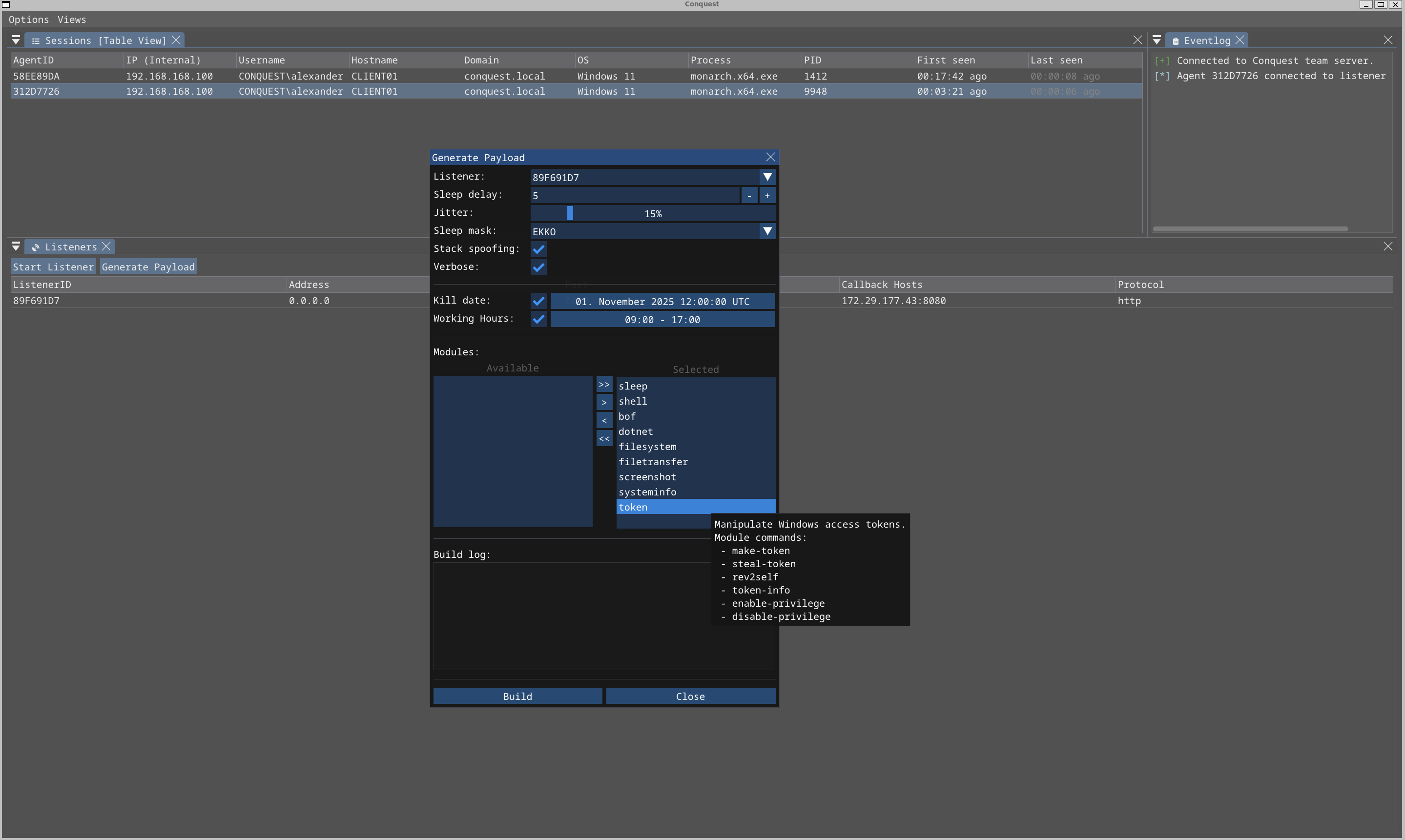

- 可定制的 Payload 生成

- 利用 AES256-GCM 和 X25519 密钥交换的加密 C2 通信

- 通过 Ekko、Zilean 或 Foliage 实现休眠混淆,支持调用堆栈欺骗

- COFF/BOF 文件的内存中执行

- .NET 程序集的内存中执行

- Token 模拟

- 使用硬件断点进行 AMSI/ETW 补丁

- 编译时字符串混淆

- 丰富的内置后渗透模块

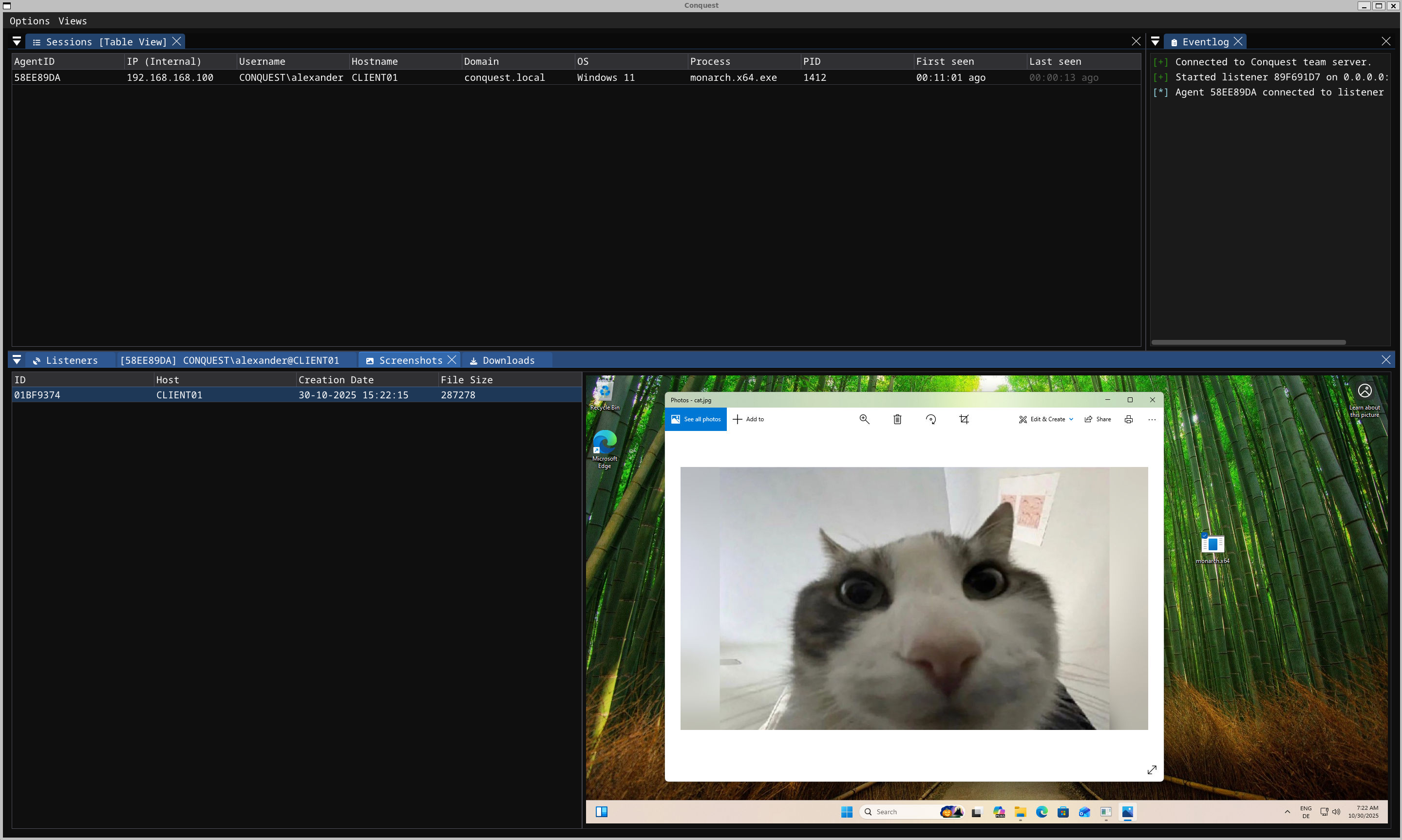

- 收集与 Loot 管理(下载文件与截图)

- 记录所有操作员活动

- 自毁功能

- Agent 终止日期与工作时间

- 完全使用 Nim 编写

## 截图

## 致谢

以下项目和人员对本框架的开发提供了重大的启发和/或帮助。

- 灵感来源:

- [Havoc](https://github.com/havocFramework/havoc),作者 [C5pider](https://github.com/Cracked5pider)

- [Cobalt Strike](https://www.cobaltstrike.com)

- [AdaptixC2](https://github.com/Adaptix-Framework/AdaptixC2/)

- 开发:

- [imguin](https://github.com/dinau/imguin),作者 [dinau](https://github.com/dinau/)(Nim 的 ImGui 封装)

- [MalDev Academy](https://maldevacademy.com/)

- [Creds](https://github.com/S3cur3Th1sSh1t/Creds),作者 [S3cur3Th1sSh1t](https://github.com/S3cur3Th1sSh1t/)

- [malware](https://github.com/m4ul3r/malware/),作者 [m4ul3r](https://github.com/m4ul3r/)

- [winim](https://github.com/khchen/winim)

- [OffensiveNim](https://github.com/byt3bl33d3r/OffensiveNim)

- 现有的(部分)使用 Nim 编写的 C2:

- [NimPlant](https://github.com/chvancooten/NimPlant)

- [Nimhawk](https://github.com/hdbreaker/Nimhawk)

- [grc2](https://github.com/andreiverse/grc2)

- [Nimbo-C2](https://github.com/itaymigdal/Nimbo-C2)

标签:AES-256加密, AMSI绕过, BOF加载器, C2框架, Dear ImGui, DNS 反向解析, DNS 解析, ETW绕过, GUI客户端, HTTP工具, implants, IP 地址批量处理, .NET程序集加载, Nim, Python安全, Raspberry Pi, TGT, X25519密钥交换, 中高交互蜜罐, 令牌模拟, 内存执行, 协议分析, 命令控制, 威胁检测, 安全学习资源, 恶意软件开发, 攻防演练, 数据采集, 权限提升, 横向移动, 睡眠混淆, 私有化部署, 红队基础设施, 编程规范, 网络信息收集, 网络安全审计, 职场对手模拟, 邮件钓鱼, 防御规避, 隐蔽通信