r3ds3ctor/pwnbraker

GitHub: r3ds3ctor/pwnbraker

一款基于 Bash 的 Linux 提权侦察脚本,通过自动化枚举系统弱点与配置错误来辅助安全研究。

Stars: 1 | Forks: 0

# ⚡ PwnBraker (pwnb.sh)

**实用的 Linux 提权与枚举脚本**

一款为红队人员、渗透测试人员和安全研究人员打造的强大的 Linux 提权侦察工具。它能够分析 Linux 系统以识别弱点、错误配置和已知的提权向量。全部集成在一个自动化脚本中。

PwnBraker (`pwnb.sh`) 是一个 Bash 脚本,专注于在 Linux 和 Unix 系统上进行**快速、可视化且实用的提权枚举**。与那些臃肿的工具或过度复杂的自动利用工具不同,PwnBraker 遵循一个清晰的哲学:**向你展示所有你需要看的内容,然后尝试最直接的向量。**

## 🎯 设计哲学

在真实的渗透测试和红队行动中,那些寻找“完美”条件的自动化脚本往往会静默失败。`pwnb.sh` 的设计原则是**最好的工具是不会失败且不做假设的工具**。它在屏幕上展示信息,将其保存到报告中,而不是执行一堆不稳定的漏洞利用程序,它只会智能地尝试最常见的提权路径(`sudo bash`)。如果失败,它会为你留下一份详尽的报告以便进行手动利用。

## 🚀 枚举模块 (14 个向量)

PwnBraker 按顺序检查系统的错误配置和本地向量:

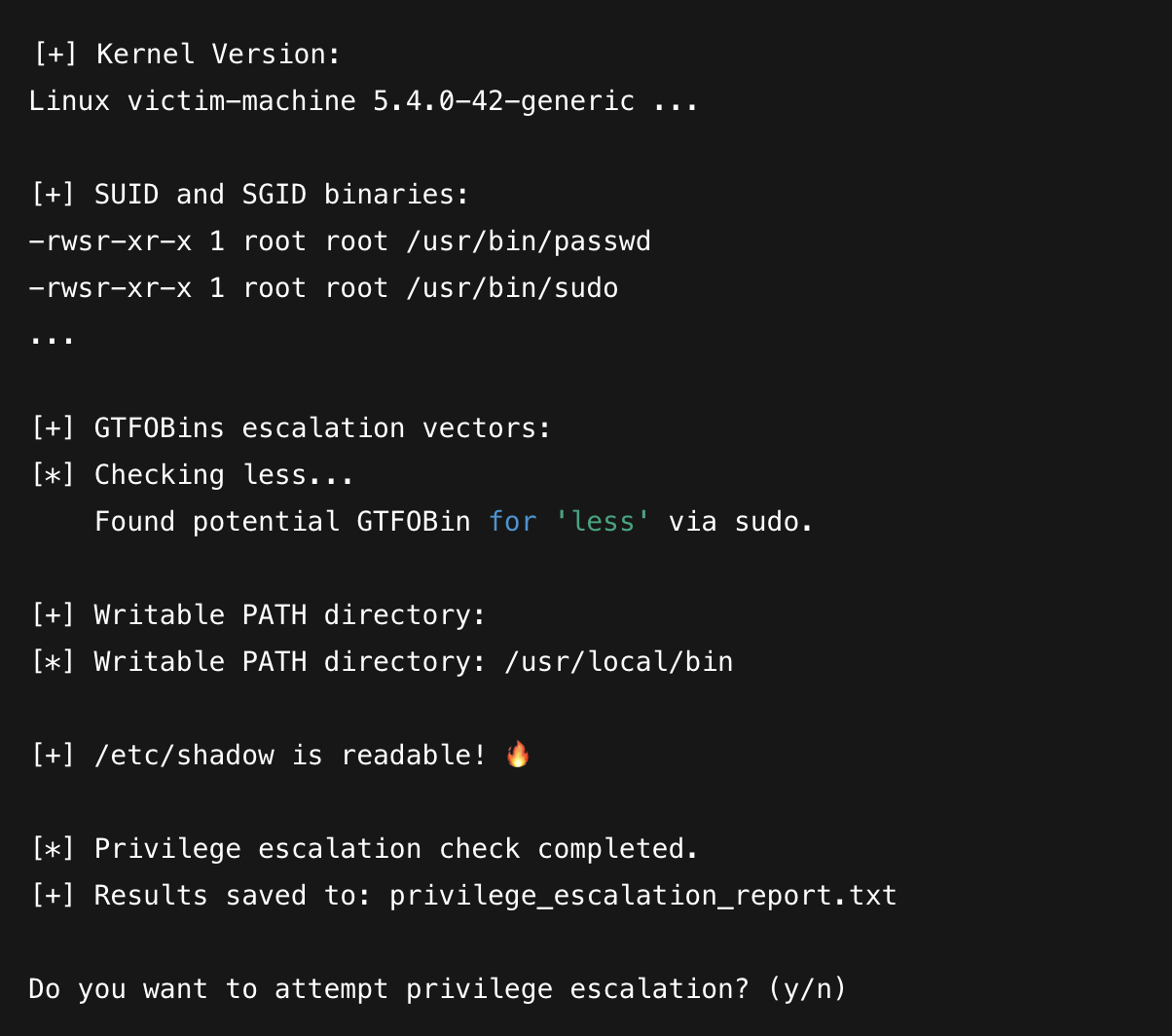

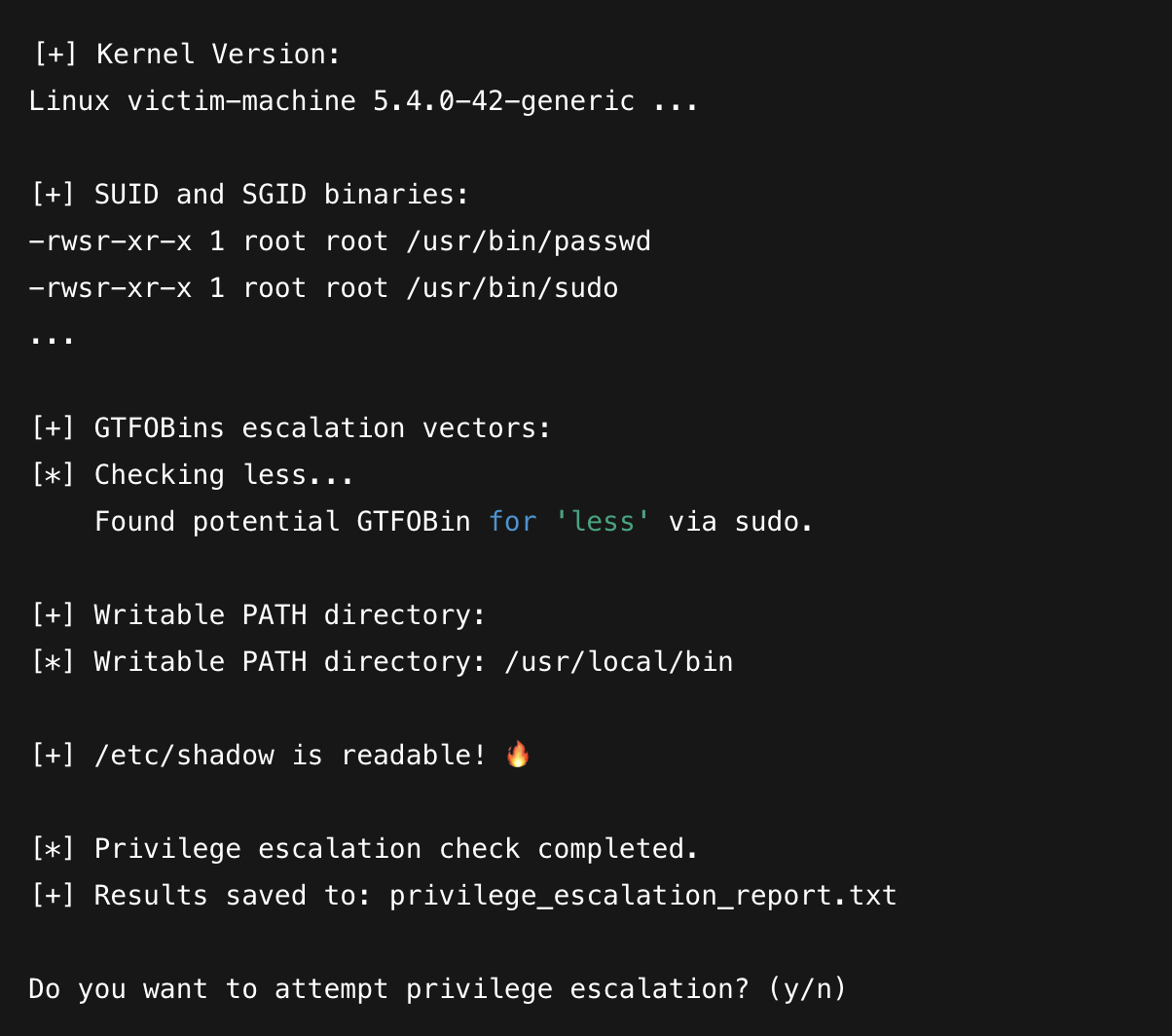

1. **Kernel 版本**:显示版本(`uname -a`)以便与公开的漏洞利用程序进行交叉比对。

2. **SUID & SGID 二进制文件**:列出启用了 SetUID/SetGID 位的二进制文件。

3. **Sudo 权限**:使用 `sudo -l` 获取已启用的权限。

4. **可写目录**:搜索用户在根级别(`/`)拥有写入权限的文件夹。

5. **用户与组信息**:提取你当前的 UID/GID 上下文(`id`, `groups`)。

6. **全局可写 Root 文件**:查找归 root 所有但其他人可编辑的关键文件。

7. **GTFOBins 实时检查**:(在线)将 SUID 二进制文件与在线 GTFOBins 数据库进行动态交叉比对,以检测已知的 sudo 向量。

8. **Capabilities**:列出分配给二进制文件的关键 capabilities(`getcap`)。

9. **可写 PATHs**:检查你的 `$PATH` 中是否有任何目录可写(路径劫持)。

10. **开放端口**:使用 `netstat` 查看暴露的本地端口。

11. **容器检测**:识别你是否在 Docker 或 LXC 内部运行。

12. **SSH 密钥**:搜索系统中暴露的私钥(`id_rsa`, `id_dsa`)。

13. **Shadow 文件检查**:如果 `/etc/shadow` 对你的用户可读,则发出红色警报。

14. **本地漏洞搜索**:(如果安装了 `searchsploit`),搜索适用于当前 Kernel 的漏洞利用程序。

## ⚡ 漏洞利用 (The "Hail Mary")

在完成可视化扫描并将一份整洁的报告保存到 `privilege_escalation_report.txt` 后,脚本会暂停并询问:

`Do you want to attempt privilege escalation? (y/n)`

如果你回答 `y`,PwnBraker 将尝试一个纯粹且直接的向量:在无密码的情况下通过 `sudo` 执行 `/bin/bash`(`sudo -n id`)。如果管理员留下了开放的全局配置(如 `NOPASSWD: ALL` 或宽松的权限),这个简单的尝试**将立即使你进入一个交互式的 root shell**。

## 💻 快速开始

```

# 下载脚本

curl -O https://raw.githubusercontent.com/r3ds3ctor/pwnbraker/main/pwnb.sh

# 授予执行权限

chmod +x pwnb.sh

# 运行枚举

./pwnb.sh

```

### 结果

所有枚举输出都会实时复制到同目录下的 `privilege_escalation_report.txt` 文件中。你可以稍后使用它来记录你的审计工作。

## 输出

**实用的 Linux 提权与枚举脚本**

一款为红队人员、渗透测试人员和安全研究人员打造的强大的 Linux 提权侦察工具。它能够分析 Linux 系统以识别弱点、错误配置和已知的提权向量。全部集成在一个自动化脚本中。

PwnBraker (`pwnb.sh`) 是一个 Bash 脚本,专注于在 Linux 和 Unix 系统上进行**快速、可视化且实用的提权枚举**。与那些臃肿的工具或过度复杂的自动利用工具不同,PwnBraker 遵循一个清晰的哲学:**向你展示所有你需要看的内容,然后尝试最直接的向量。**

## 🎯 设计哲学

在真实的渗透测试和红队行动中,那些寻找“完美”条件的自动化脚本往往会静默失败。`pwnb.sh` 的设计原则是**最好的工具是不会失败且不做假设的工具**。它在屏幕上展示信息,将其保存到报告中,而不是执行一堆不稳定的漏洞利用程序,它只会智能地尝试最常见的提权路径(`sudo bash`)。如果失败,它会为你留下一份详尽的报告以便进行手动利用。

## 🚀 枚举模块 (14 个向量)

PwnBraker 按顺序检查系统的错误配置和本地向量:

1. **Kernel 版本**:显示版本(`uname -a`)以便与公开的漏洞利用程序进行交叉比对。

2. **SUID & SGID 二进制文件**:列出启用了 SetUID/SetGID 位的二进制文件。

3. **Sudo 权限**:使用 `sudo -l` 获取已启用的权限。

4. **可写目录**:搜索用户在根级别(`/`)拥有写入权限的文件夹。

5. **用户与组信息**:提取你当前的 UID/GID 上下文(`id`, `groups`)。

6. **全局可写 Root 文件**:查找归 root 所有但其他人可编辑的关键文件。

7. **GTFOBins 实时检查**:(在线)将 SUID 二进制文件与在线 GTFOBins 数据库进行动态交叉比对,以检测已知的 sudo 向量。

8. **Capabilities**:列出分配给二进制文件的关键 capabilities(`getcap`)。

9. **可写 PATHs**:检查你的 `$PATH` 中是否有任何目录可写(路径劫持)。

10. **开放端口**:使用 `netstat` 查看暴露的本地端口。

11. **容器检测**:识别你是否在 Docker 或 LXC 内部运行。

12. **SSH 密钥**:搜索系统中暴露的私钥(`id_rsa`, `id_dsa`)。

13. **Shadow 文件检查**:如果 `/etc/shadow` 对你的用户可读,则发出红色警报。

14. **本地漏洞搜索**:(如果安装了 `searchsploit`),搜索适用于当前 Kernel 的漏洞利用程序。

## ⚡ 漏洞利用 (The "Hail Mary")

在完成可视化扫描并将一份整洁的报告保存到 `privilege_escalation_report.txt` 后,脚本会暂停并询问:

`Do you want to attempt privilege escalation? (y/n)`

如果你回答 `y`,PwnBraker 将尝试一个纯粹且直接的向量:在无密码的情况下通过 `sudo` 执行 `/bin/bash`(`sudo -n id`)。如果管理员留下了开放的全局配置(如 `NOPASSWD: ALL` 或宽松的权限),这个简单的尝试**将立即使你进入一个交互式的 root shell**。

## 💻 快速开始

```

# 下载脚本

curl -O https://raw.githubusercontent.com/r3ds3ctor/pwnbraker/main/pwnb.sh

# 授予执行权限

chmod +x pwnb.sh

# 运行枚举

./pwnb.sh

```

### 结果

所有枚举输出都会实时复制到同目录下的 `privilege_escalation_report.txt` 文件中。你可以稍后使用它来记录你的审计工作。

## 输出

https://github.com/user-attachments/assets/f46f6f8f-481e-4219-931e-41a45db7735e

## 📄 许可证

本项目采用 MIT 许可证授权。

## 作者

由 [Alexander B] 开发

Cyber Sector 创始人 | 红队人员 | 全栈构建者 | 安全颠覆者

☕ 支持该项目:buymeacoffee.com/alexboteroh

## ⚠️ 免责声明

本工具**严格**用于教育目的、授权安全审计和合法的 CND/CNE 练习。作者对未经明确授权而对第三方系统造成的滥用或损害不承担任何责任。

## 🔓 PwnBraker

**PwnBraker** — 智能提权。合乎道德地突破系统。成为权限的根源。

https://github.com/user-attachments/assets/f46f6f8f-481e-4219-931e-41a45db7735e

## 📄 许可证

本项目采用 MIT 许可证授权。

## 作者

由 [Alexander B] 开发

Cyber Sector 创始人 | 红队人员 | 全栈构建者 | 安全颠覆者

☕ 支持该项目:buymeacoffee.com/alexboteroh

## ⚠️ 免责声明

本工具**严格**用于教育目的、授权安全审计和合法的 CND/CNE 练习。作者对未经明确授权而对第三方系统造成的滥用或损害不承担任何责任。

## 🔓 PwnBraker

**PwnBraker** — 智能提权。合乎道德地突破系统。成为权限的根源。

**实用的 Linux 提权与枚举脚本**

一款为红队人员、渗透测试人员和安全研究人员打造的强大的 Linux 提权侦察工具。它能够分析 Linux 系统以识别弱点、错误配置和已知的提权向量。全部集成在一个自动化脚本中。

PwnBraker (`pwnb.sh`) 是一个 Bash 脚本,专注于在 Linux 和 Unix 系统上进行**快速、可视化且实用的提权枚举**。与那些臃肿的工具或过度复杂的自动利用工具不同,PwnBraker 遵循一个清晰的哲学:**向你展示所有你需要看的内容,然后尝试最直接的向量。**

## 🎯 设计哲学

在真实的渗透测试和红队行动中,那些寻找“完美”条件的自动化脚本往往会静默失败。`pwnb.sh` 的设计原则是**最好的工具是不会失败且不做假设的工具**。它在屏幕上展示信息,将其保存到报告中,而不是执行一堆不稳定的漏洞利用程序,它只会智能地尝试最常见的提权路径(`sudo bash`)。如果失败,它会为你留下一份详尽的报告以便进行手动利用。

## 🚀 枚举模块 (14 个向量)

PwnBraker 按顺序检查系统的错误配置和本地向量:

1. **Kernel 版本**:显示版本(`uname -a`)以便与公开的漏洞利用程序进行交叉比对。

2. **SUID & SGID 二进制文件**:列出启用了 SetUID/SetGID 位的二进制文件。

3. **Sudo 权限**:使用 `sudo -l` 获取已启用的权限。

4. **可写目录**:搜索用户在根级别(`/`)拥有写入权限的文件夹。

5. **用户与组信息**:提取你当前的 UID/GID 上下文(`id`, `groups`)。

6. **全局可写 Root 文件**:查找归 root 所有但其他人可编辑的关键文件。

7. **GTFOBins 实时检查**:(在线)将 SUID 二进制文件与在线 GTFOBins 数据库进行动态交叉比对,以检测已知的 sudo 向量。

8. **Capabilities**:列出分配给二进制文件的关键 capabilities(`getcap`)。

9. **可写 PATHs**:检查你的 `$PATH` 中是否有任何目录可写(路径劫持)。

10. **开放端口**:使用 `netstat` 查看暴露的本地端口。

11. **容器检测**:识别你是否在 Docker 或 LXC 内部运行。

12. **SSH 密钥**:搜索系统中暴露的私钥(`id_rsa`, `id_dsa`)。

13. **Shadow 文件检查**:如果 `/etc/shadow` 对你的用户可读,则发出红色警报。

14. **本地漏洞搜索**:(如果安装了 `searchsploit`),搜索适用于当前 Kernel 的漏洞利用程序。

## ⚡ 漏洞利用 (The "Hail Mary")

在完成可视化扫描并将一份整洁的报告保存到 `privilege_escalation_report.txt` 后,脚本会暂停并询问:

`Do you want to attempt privilege escalation? (y/n)`

如果你回答 `y`,PwnBraker 将尝试一个纯粹且直接的向量:在无密码的情况下通过 `sudo` 执行 `/bin/bash`(`sudo -n id`)。如果管理员留下了开放的全局配置(如 `NOPASSWD: ALL` 或宽松的权限),这个简单的尝试**将立即使你进入一个交互式的 root shell**。

## 💻 快速开始

```

# 下载脚本

curl -O https://raw.githubusercontent.com/r3ds3ctor/pwnbraker/main/pwnb.sh

# 授予执行权限

chmod +x pwnb.sh

# 运行枚举

./pwnb.sh

```

### 结果

所有枚举输出都会实时复制到同目录下的 `privilege_escalation_report.txt` 文件中。你可以稍后使用它来记录你的审计工作。

## 输出

**实用的 Linux 提权与枚举脚本**

一款为红队人员、渗透测试人员和安全研究人员打造的强大的 Linux 提权侦察工具。它能够分析 Linux 系统以识别弱点、错误配置和已知的提权向量。全部集成在一个自动化脚本中。

PwnBraker (`pwnb.sh`) 是一个 Bash 脚本,专注于在 Linux 和 Unix 系统上进行**快速、可视化且实用的提权枚举**。与那些臃肿的工具或过度复杂的自动利用工具不同,PwnBraker 遵循一个清晰的哲学:**向你展示所有你需要看的内容,然后尝试最直接的向量。**

## 🎯 设计哲学

在真实的渗透测试和红队行动中,那些寻找“完美”条件的自动化脚本往往会静默失败。`pwnb.sh` 的设计原则是**最好的工具是不会失败且不做假设的工具**。它在屏幕上展示信息,将其保存到报告中,而不是执行一堆不稳定的漏洞利用程序,它只会智能地尝试最常见的提权路径(`sudo bash`)。如果失败,它会为你留下一份详尽的报告以便进行手动利用。

## 🚀 枚举模块 (14 个向量)

PwnBraker 按顺序检查系统的错误配置和本地向量:

1. **Kernel 版本**:显示版本(`uname -a`)以便与公开的漏洞利用程序进行交叉比对。

2. **SUID & SGID 二进制文件**:列出启用了 SetUID/SetGID 位的二进制文件。

3. **Sudo 权限**:使用 `sudo -l` 获取已启用的权限。

4. **可写目录**:搜索用户在根级别(`/`)拥有写入权限的文件夹。

5. **用户与组信息**:提取你当前的 UID/GID 上下文(`id`, `groups`)。

6. **全局可写 Root 文件**:查找归 root 所有但其他人可编辑的关键文件。

7. **GTFOBins 实时检查**:(在线)将 SUID 二进制文件与在线 GTFOBins 数据库进行动态交叉比对,以检测已知的 sudo 向量。

8. **Capabilities**:列出分配给二进制文件的关键 capabilities(`getcap`)。

9. **可写 PATHs**:检查你的 `$PATH` 中是否有任何目录可写(路径劫持)。

10. **开放端口**:使用 `netstat` 查看暴露的本地端口。

11. **容器检测**:识别你是否在 Docker 或 LXC 内部运行。

12. **SSH 密钥**:搜索系统中暴露的私钥(`id_rsa`, `id_dsa`)。

13. **Shadow 文件检查**:如果 `/etc/shadow` 对你的用户可读,则发出红色警报。

14. **本地漏洞搜索**:(如果安装了 `searchsploit`),搜索适用于当前 Kernel 的漏洞利用程序。

## ⚡ 漏洞利用 (The "Hail Mary")

在完成可视化扫描并将一份整洁的报告保存到 `privilege_escalation_report.txt` 后,脚本会暂停并询问:

`Do you want to attempt privilege escalation? (y/n)`

如果你回答 `y`,PwnBraker 将尝试一个纯粹且直接的向量:在无密码的情况下通过 `sudo` 执行 `/bin/bash`(`sudo -n id`)。如果管理员留下了开放的全局配置(如 `NOPASSWD: ALL` 或宽松的权限),这个简单的尝试**将立即使你进入一个交互式的 root shell**。

## 💻 快速开始

```

# 下载脚本

curl -O https://raw.githubusercontent.com/r3ds3ctor/pwnbraker/main/pwnb.sh

# 授予执行权限

chmod +x pwnb.sh

# 运行枚举

./pwnb.sh

```

### 结果

所有枚举输出都会实时复制到同目录下的 `privilege_escalation_report.txt` 文件中。你可以稍后使用它来记录你的审计工作。

## 输出

https://github.com/user-attachments/assets/f46f6f8f-481e-4219-931e-41a45db7735e

## 📄 许可证

本项目采用 MIT 许可证授权。

## 作者

由 [Alexander B] 开发

Cyber Sector 创始人 | 红队人员 | 全栈构建者 | 安全颠覆者

☕ 支持该项目:buymeacoffee.com/alexboteroh

## ⚠️ 免责声明

本工具**严格**用于教育目的、授权安全审计和合法的 CND/CNE 练习。作者对未经明确授权而对第三方系统造成的滥用或损害不承担任何责任。

## 🔓 PwnBraker

**PwnBraker** — 智能提权。合乎道德地突破系统。成为权限的根源。

https://github.com/user-attachments/assets/f46f6f8f-481e-4219-931e-41a45db7735e

## 📄 许可证

本项目采用 MIT 许可证授权。

## 作者

由 [Alexander B] 开发

Cyber Sector 创始人 | 红队人员 | 全栈构建者 | 安全颠覆者

☕ 支持该项目:buymeacoffee.com/alexboteroh

## ⚠️ 免责声明

本工具**严格**用于教育目的、授权安全审计和合法的 CND/CNE 练习。作者对未经明确授权而对第三方系统造成的滥用或损害不承担任何责任。

## 🔓 PwnBraker

**PwnBraker** — 智能提权。合乎道德地突破系统。成为权限的根源。标签:Local Privilege Escalation, Sudo, SUID, Web报告查看器, 关系图谱, 协议分析, 反取证, 基线检查, 安全评估, 应用安全, 提权检查, 数字取证, 数据展示, 权限提升, 枚举工具, 特权升级, 系统提权, 红队, 网络安全, 网络安全审计, 自动化脚本, 隐私保护