iss4cf0ng/Eden-RAT

GitHub: iss4cf0ng/Eden-RAT

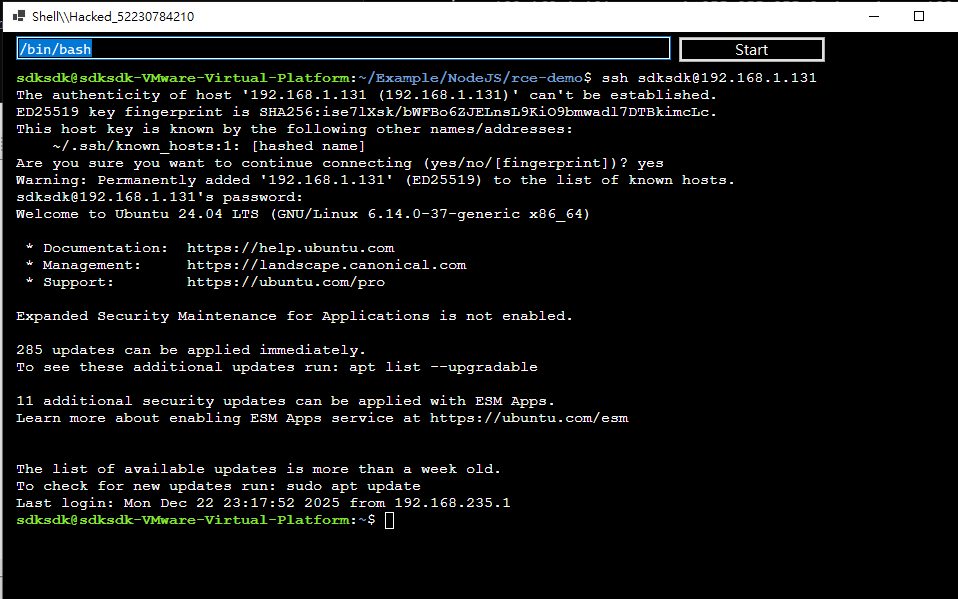

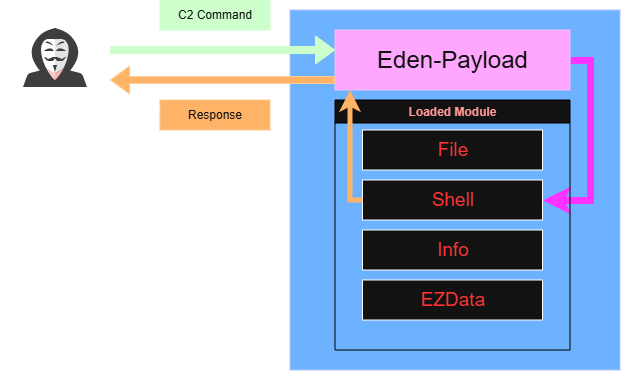

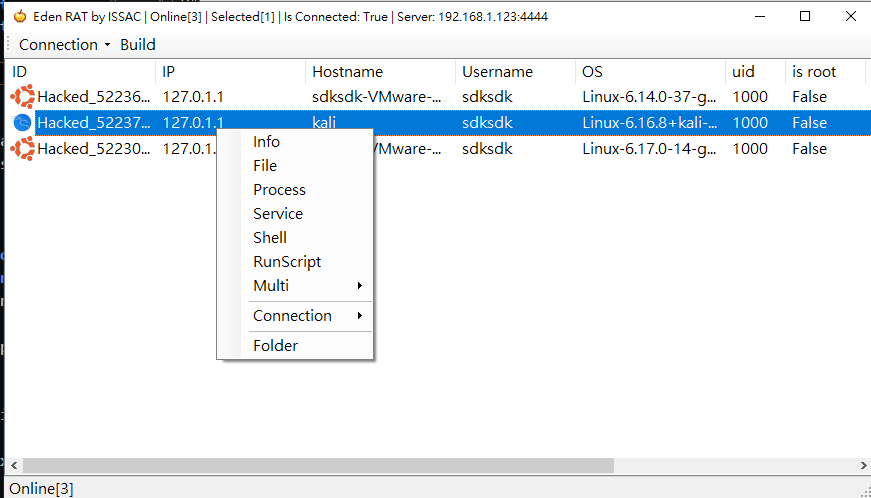

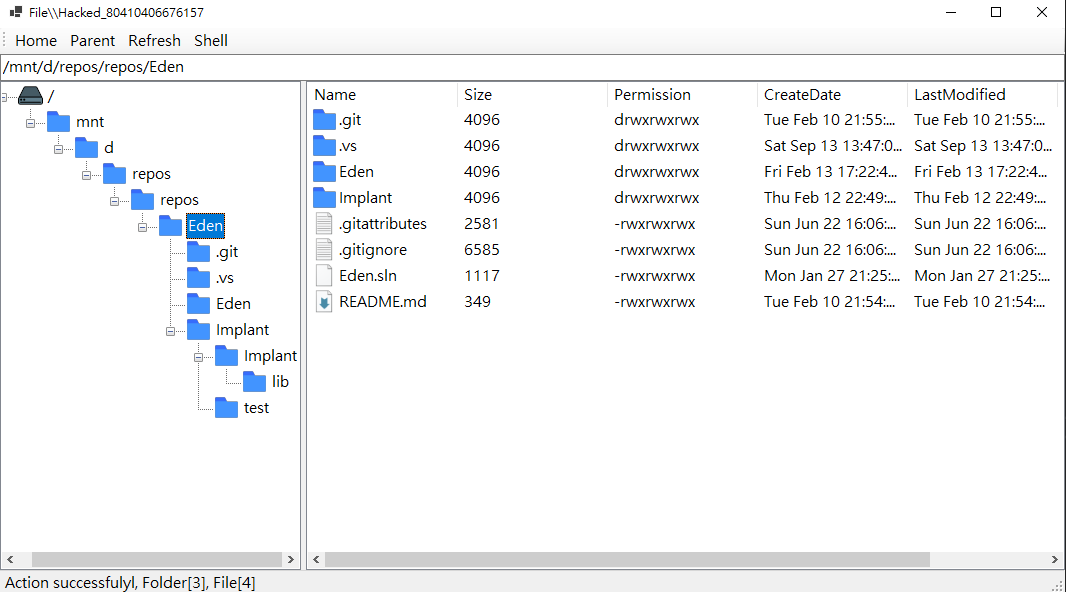

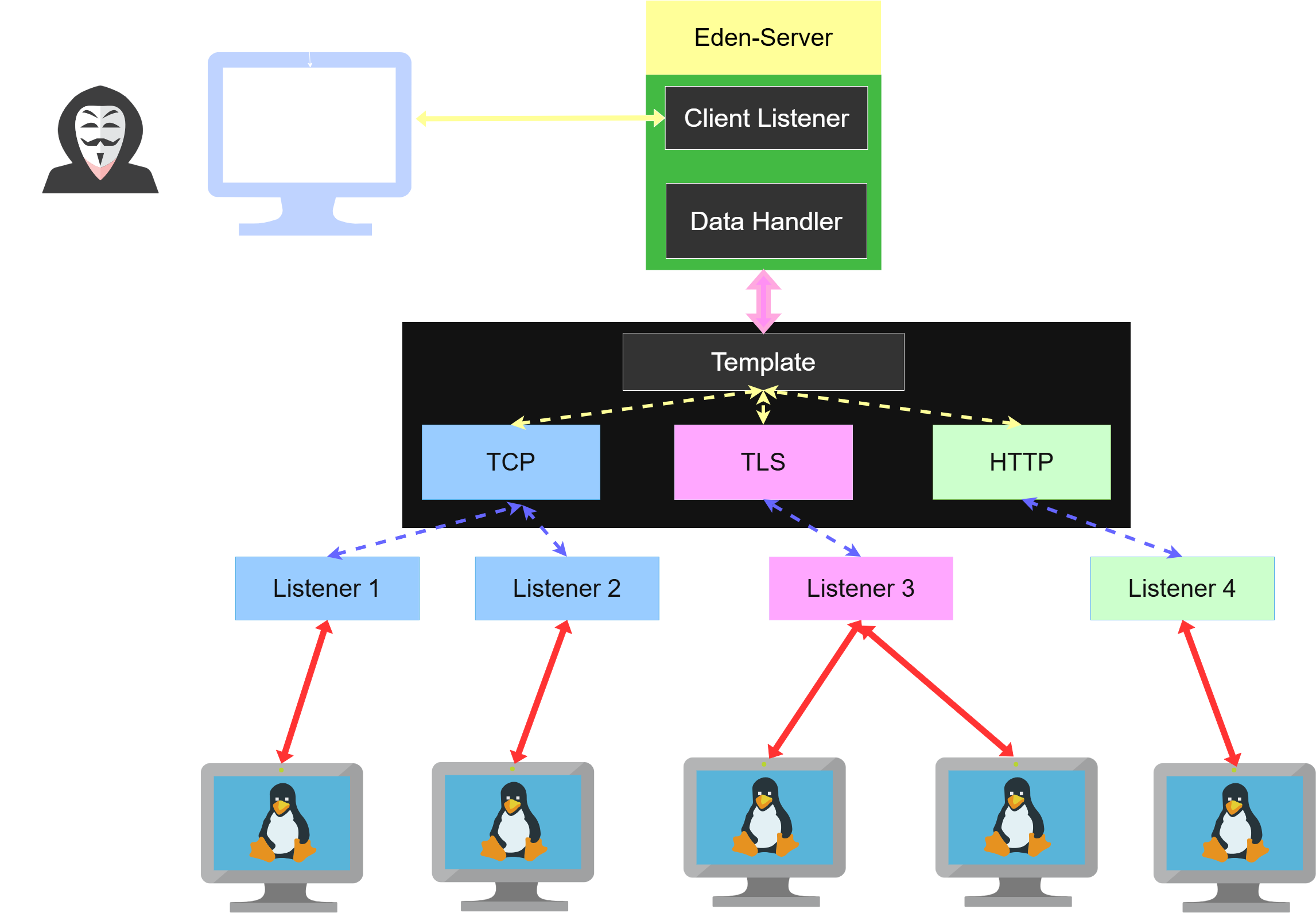

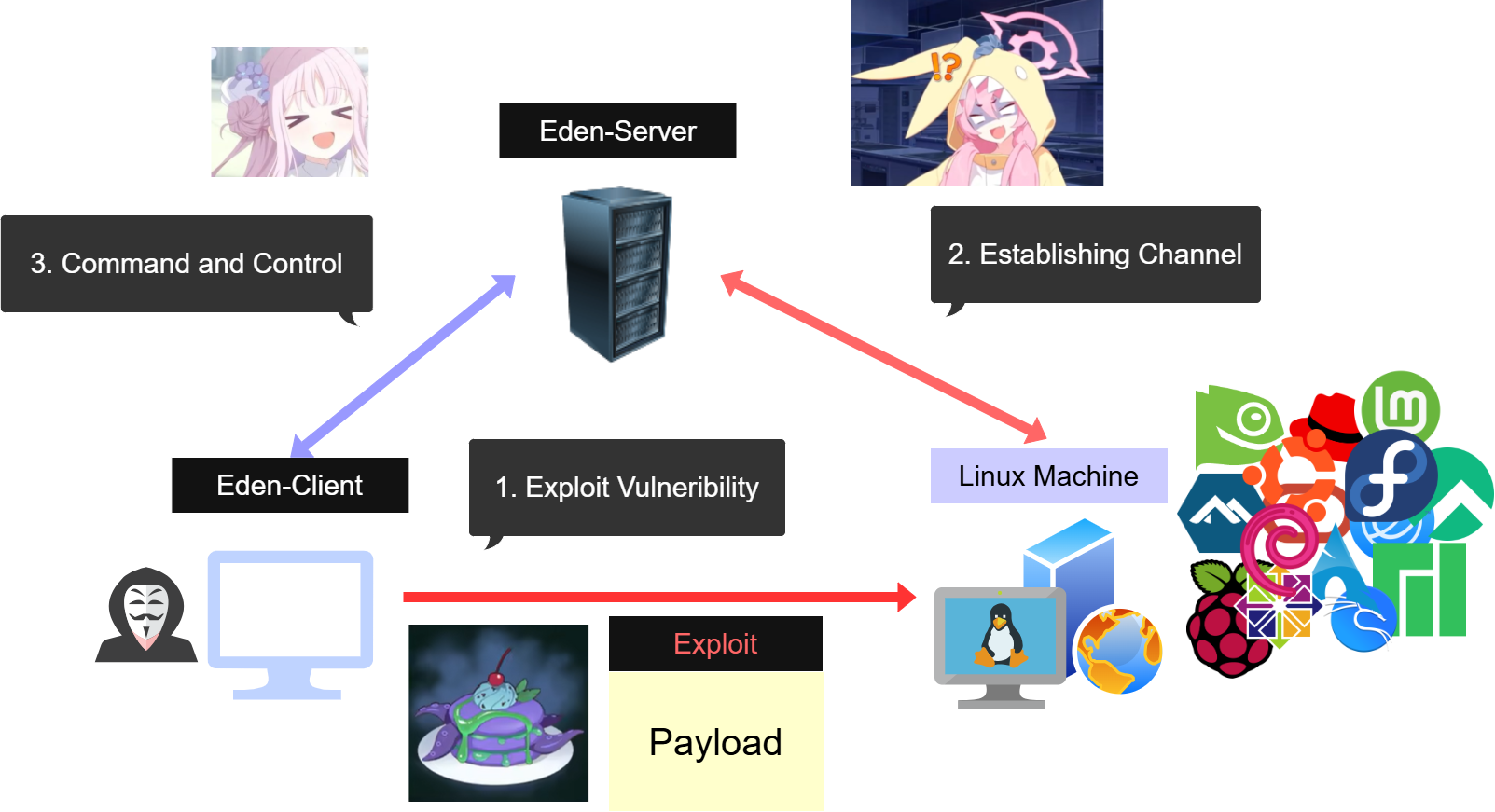

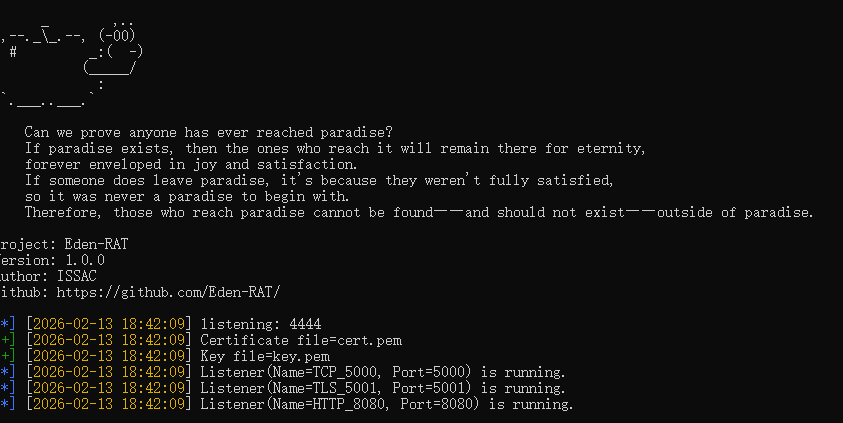

面向 Linux 系统的开源远程访问工具,在 RCE 后建立加密控制通道并提供文件管理与交互式 shell。

Stars: 19 | Forks: 0

# Eden-RAT

![]()

标签:GUI, IP 地址批量处理, libpcap, PE 加载器, Python, RAT, RCE利用, Shell管理, XML 请求, 反向Shell, 命令控制, 安全开发, 底层编程, 开源, 数据采集, 文件管理, 无后门, 网络信息收集, 跨平台编程, 远程访问工具, 逆向工具