Yamato-Security/WELA

GitHub: Yamato-Security/WELA

WELA 是一款 Windows 事件日志审计工具,用于检查日志配置是否满足安全基线要求并评估检测能力。

Stars: 95 | Forks: 7

# 关于 WELA

**WELA (Windows Event Log Analyzer, ゑ羅)** 是一款用于审计 Windows 事件日志配置的工具。

Windows 事件日志是数字取证和事件响应 (DFIR) 的重要信息来源,可提供系统活动和安全事件的可见性。

**不幸的是,默认配置通常会导致日志保留有限、审计策略不足以及盲点等问题,从而降低检测能力**。

WELA 可帮助发现这些弱点,并提供实用的建议来改善审计配置并增强安全可见性。

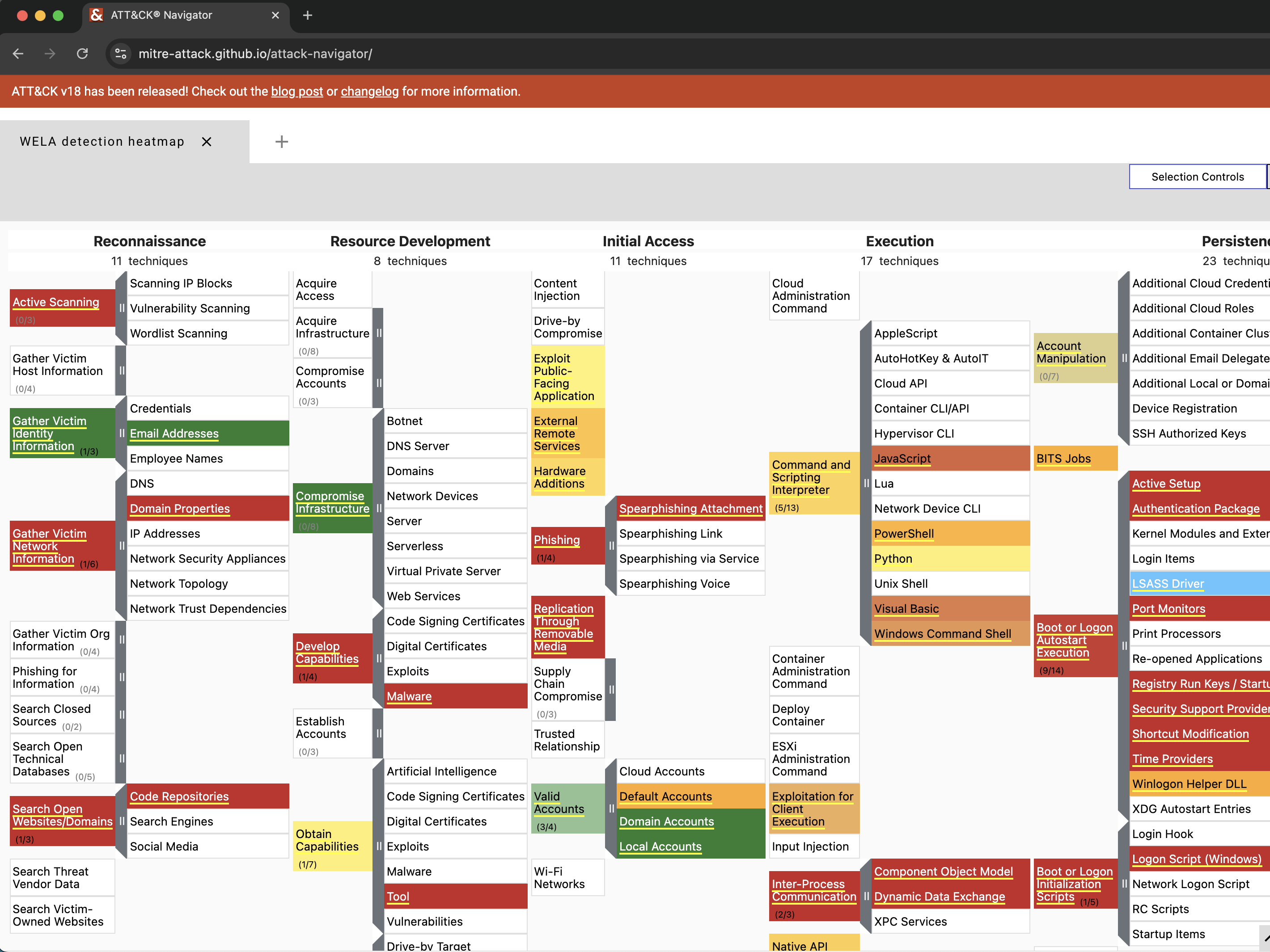

WELA 还**根据实际 Sigma 规则覆盖率**评估日志配置,使用户能够评估在当前设置下可以检测或无法检测的内容。

# 相关项目

* [EnableWindowsLogSettings](https://github.com/Yamato-Security/EnableWindowsLogSettings): Yamato Security 的 Windows 事件日志配置指南。

* [EventLog-Baseline-Guide](https://github.com/Yamato-Security/EventLog-Baseline-Guide): 一个可视化 Sigma 规则和主要指南中检测缺口的工具。

* [WELA-RulesGenerator](https://github.com/Yamato-Security/WELA-RulesGenerator): 一个用于生成 WELA 的 Sigma 规则相关配置文件的工具。

# 目录

- [关于 WELA](#about-wela)

- [相关项目](#companion-projects)

- [目录](#table-of-contents)

- [截图](#screenshots)

- [启动帮助菜单](#startup-help-menu)

- [audit-settings(终端输出)](#audit-settings-terminal-output)

- [audit-settings(GUI)](#audit-settings-gui)

- [audit-settings(表格)](#audit-settings-table)

- [audit-settings(mitre-attack-navigator)](#audit-settings-mitre-attack-navigator)

- [audit-filesize](#audit-filesize)

- [configure](#configure)

- [功能特点](#features)

- [前置条件](#prerequisites)

- [下载](#downloads)

- [运行 WELA](#running-wela)

- [命令列表](#command-list)

- [命令用法](#command-usage)

- [audit-settings](#audit-settings)

- [`audit-settings` 命令示例](#audit-settings-command-examples)

- [audit-filesize](#audit-filesize-1)

- [`audit-filesize` 命令示例](#audit-filesize-command-examples)

- [configure](#configure-1)

- [`configure` 命令示例](#configure-command-examples)

- [update-rules](#update-rules)

- [`update-rules` 命令示例](#update-rules-command-examples)

- [其他 Windows 事件日志审计设置相关资源](#other-windows-event-log-audit-settings-related-resources)

- [贡献](#contributions)

- [提交错误](#bug-submission)

- [许可证](#license)

- [贡献者](#contributors)

- [致谢](#acknowledgements)

- [Twitter](#twitter)

# 截图

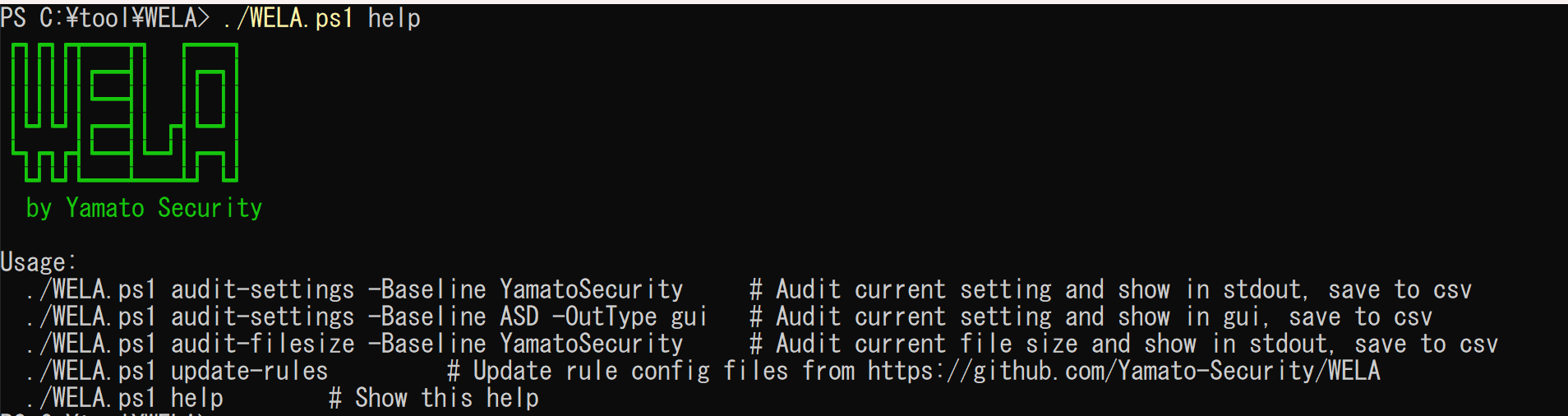

## 启动帮助菜单

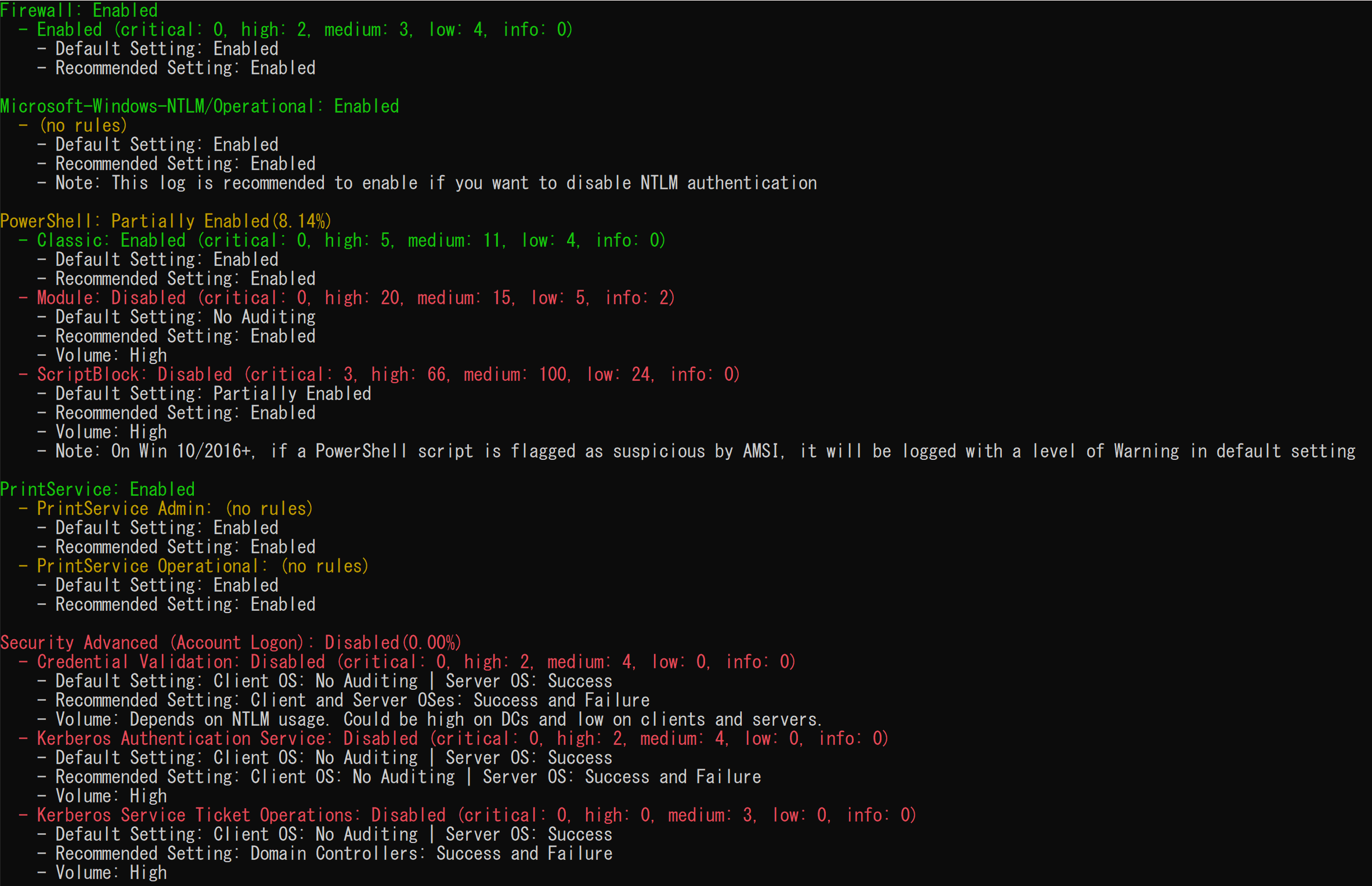

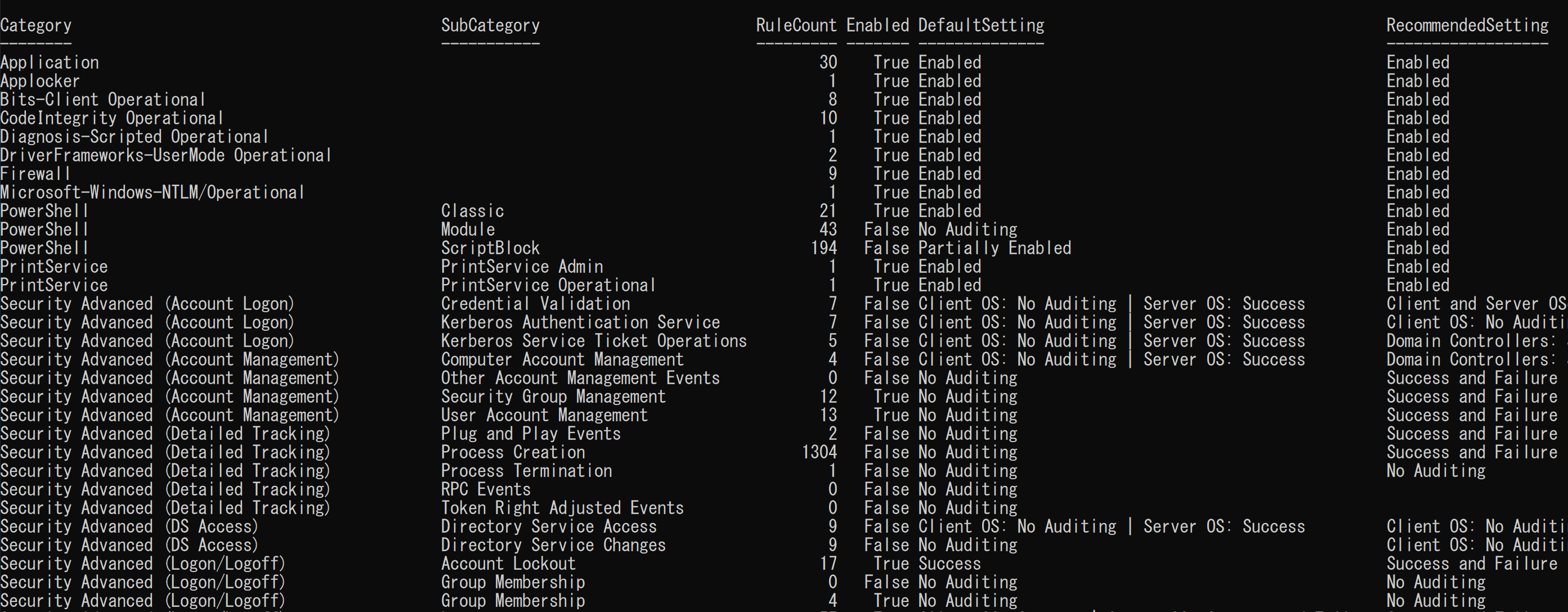

## audit-settings(终端输出)

## audit-settings(GUI)

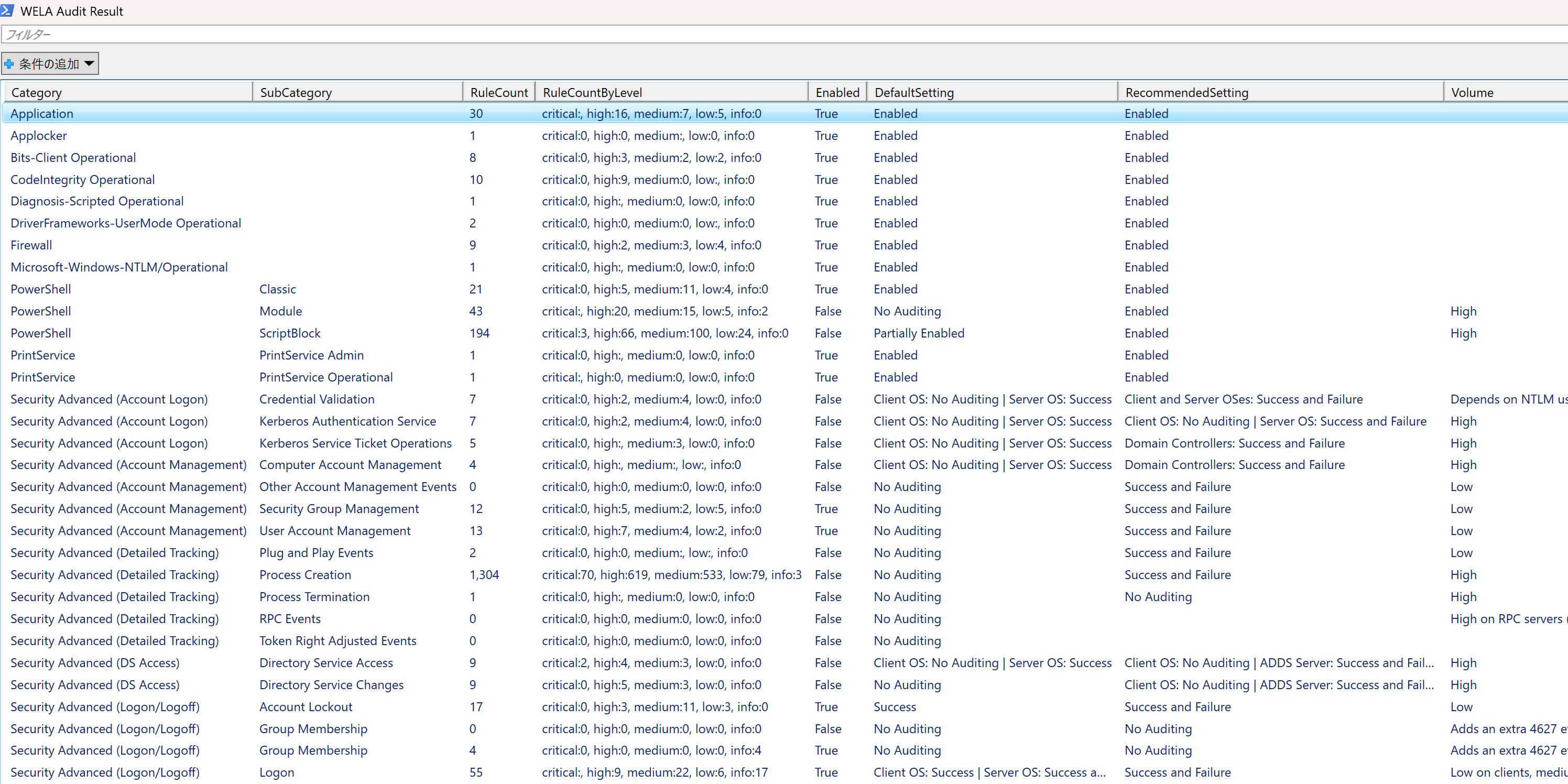

## audit-settings(表格)

## audit-settings(mitre-attack-navigator)

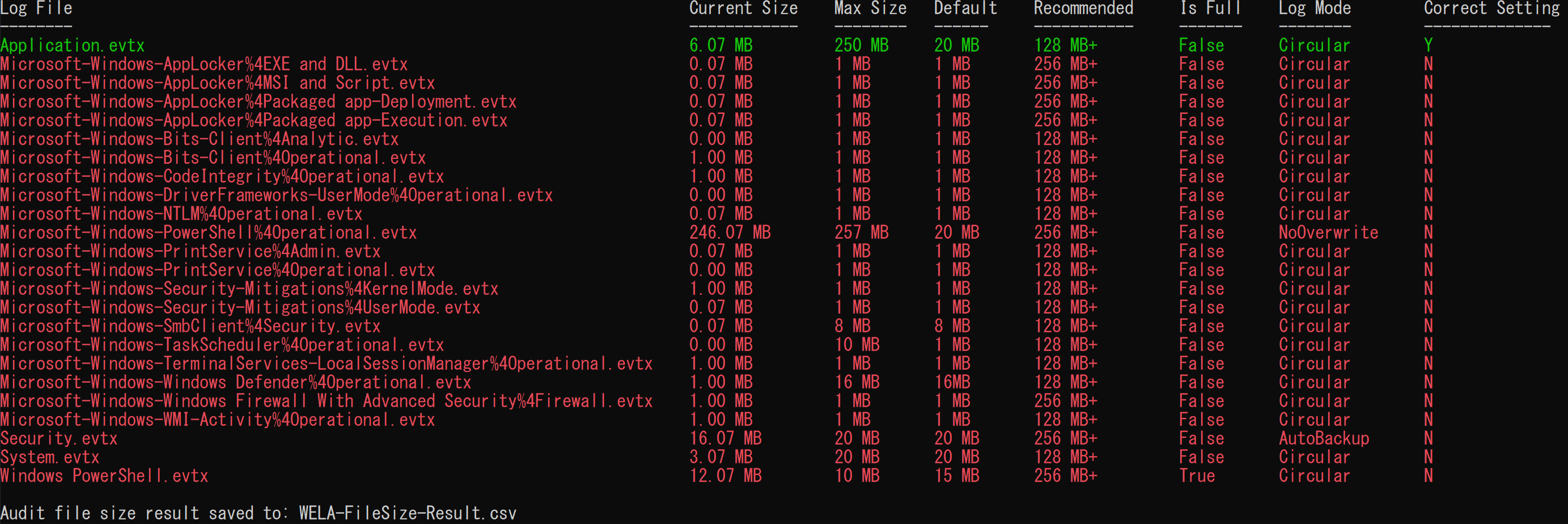

## 审计文件大小

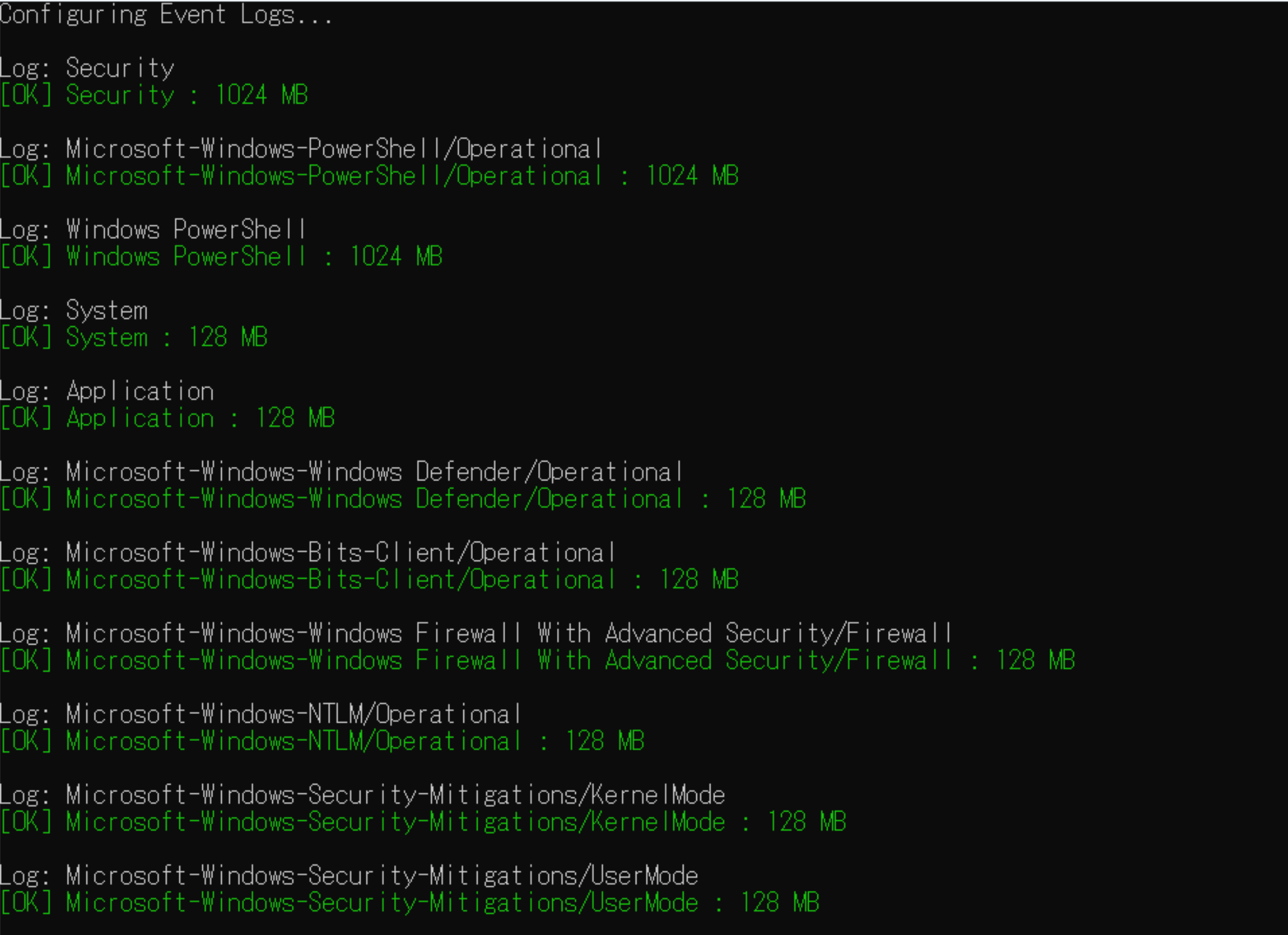

## 配置

# 功能特点

- 审计 Windows 事件日志审计策略设置。

- 根据**主要的 Windows 事件日志审计配置指南**进行检查。

- 根据**实际 Sigma 规则可检测性**检查 Windows 事件日志审计设置。

- 审计 Windows 事件日志文件大小并提供建议的尺寸。

- 设置推荐的 Windows 事件日志审计策略和文件大小。

# 前置条件

* Windows PowerShell 5.1 或 PowerShell Core

* 使用管理员权限运行 PowerShell

# 下载

请从 [Releases](https://github.com/Yamato-Security/wela/releases) 页面下载 WELA 的最新稳定版本。

# 运行 WELA

1. 解压 [发布版 zip 文件](https://github.com/Yamato-Security/wela/releases)。

2. 使用**管理员权限**打开 PowerShell。

3. 运行 `./WELA.ps1 help` 以启动 WELA 并查看帮助用法。

# 命令列表

- `audit-settings`: 检查 Windows 事件日志审计策略设置。

- `audit-filesize`: 检查 Windows 事件日志文件大小。

- `configure`: 配置推荐的 Windows 事件日志审计策略和文件大小。

- `update-rules`: 更新 WELA 的 Sigma 规则配置文件。

# 命令用法

## 审计设置

`audit-settings` 命令检查 Windows 事件日志审计策略设置,并将其与 [Yamato Security](https://github.com/Yamato-Security/EnableWindowsLogSettings)、[Microsoft(服务器/客户端)](https://learn.microsoft.com/en-us/windows-server/identity/ad-ds/plan/security-best-practices/audit-policy-recommendations) 和 [澳大利亚信号理事会 (ASD)](https://www.cyber.gov.au/resources-business-and-government/maintaining-devices-and-systems/system-hardening-and-administration/system-monitoring/windows-event-logging-and-forwarding) 推荐的设置进行比较。

`RuleCount` 表示可以检测该类别内事件的 [Sigma 规则](https://github.com/SigmaHQ/sigma) 数量。

### `audit-settings` 命令示例

使用默认的 Yamato Security 推荐设置进行检查并将结果保存到 CSV:

```

./WELA.ps1 audit-settings -Baseline YamatoSecurity

```

使用澳大利亚信号理事会的推荐设置进行检查并将结果保存到 CSV:

```

./WELA.ps1 audit-settings -Baseline ASD

```

使用 Microsoft 推荐的服务器操作系统设置进行检查并在 GUI 中显示结果:

```

./WELA.ps1 audit-settings -Baseline Microsoft_Server -OutType gui

```

使用 Microsoft 推荐的客户端操作系统设置进行检查并以表格格式显示结果:

```

./WELA.ps1 audit-settings -Baseline Microsoft_Client -OutType table

```

## 审计文件大小

`audit-filesize` 命令检查 Windows 事件日志文件大小,并将其与 Yamato Security 推荐的设置进行比较。

### `audit-filesize` 命令示例

使用 Yamato Security 的推荐检查 Windows 事件日志文件大小并将结果保存到 CSV:

```

./WELA.ps1 audit-filesize -Baseline YamatoSecurity

```

## 配置

`configure` 命令设置推荐的 Windows 事件日志审计策略和文件大小。

#### `configure` 命令示例

应用 Yamato Security 的推荐设置(在更改设置前有确认提示):

```

./WELA.ps1 configure -Baseline YamatoSecurity

```

应用澳大利亚信号理事会的推荐设置,无需确认提示:

```

./WELA.ps1 configure -Baseline ASD -auto

```

## 更新规则

#### `update-rules` 命令示例

更新 WELA 的 Sigma 规则配置文件:

```

./WELA.ps1 update-rules

```

# 其他 Windows 事件日志审计设置相关资源

* [A Data-Driven Approach to Windows Advanced Audit Policy – What to Enable and Why](https://www.splunk.com/en_us/blog/security/windows-audit-policy-guide.html)

* [Audit Policy Recommendations](https://learn.microsoft.com/en-us/windows-server/identity/ad-ds/plan/security-best-practices/audit-policy-recommendations)

* [Configure audit policies for Windows event logs](https://learn.microsoft.com/en-us/defender-for-identity/deploy/configure-windows-event-collection)

* [EnableWindowsLogSettings](https://github.com/Yamato-Security/EnableWindowsLogSettings)

* [Windows event logging and forwarding](https://www.cyber.gov.au/resources-business-and-government/maintaining-devices-and-systems/system-hardening-and-administration/system-monitoring/windows-event-logging-and-forwarding)

* [mdecrevoisier/Windows-auditing-baseline](https://github.com/mdecrevoisier/Windows-auditing-baseline)

* [palantir/windows-event-forwarding](https://github.com/palantir/windows-event-forwarding/tree/master/group-policy-objects)

# 提交错误

* 请在[此处](https://github.com/Yamato-Security/wela/issues/new?assignees=&labels=bug&template=bug_report.md&title=%5Bbug%5D)提交您发现的任何错误。

* 该项目目前正在积极维护中,我们很乐意修复任何报告的错误。

# 许可证

* WELA 根据 [MIT 许可证](https://opensource.org/licenses/MIT) 发布。

# 致谢

* [Australian Cyber Security Centre: Windows event logging and forwarding](https://www.cyber.gov.au/resources-business-and-government/maintaining-devices-and-systems/system-hardening-and-administration/system-monitoring/windows-event-logging-and-forwarding)

* [Microsoft: Advanced security auditing FAQ](https://learn.microsoft.com/en-us/previous-versions/windows/it-pro/windows-10/security/threat-protection/auditing/advanced-security-auditing-faq)

* [SigmaHQ](https://github.com/SigmaHQ/sigma)

# Twitter

您可以在 Twitter 上关注我们 [@SecurityYamato](https://twitter.com/SecurityYamato) 获取 WELA、规则更新、其他 Yamato Security 工具等的最新新闻。

标签:AI合规, AMSI绕过, Conpot, Libemu, Sigma规则, SOC工具, Windows事件日志, Windows安全, 反取证, 取证工具, 威胁检测, 安全可见性, 安全评估, 审计策略, 数字取证, 日志保留, 日志分析工具, 日志配置, 漏洞发现, 目标导入, 自动化脚本, 配置基线