ayxkaddd/Osint-ToolKit

GitHub: ayxkaddd/Osint-ToolKit

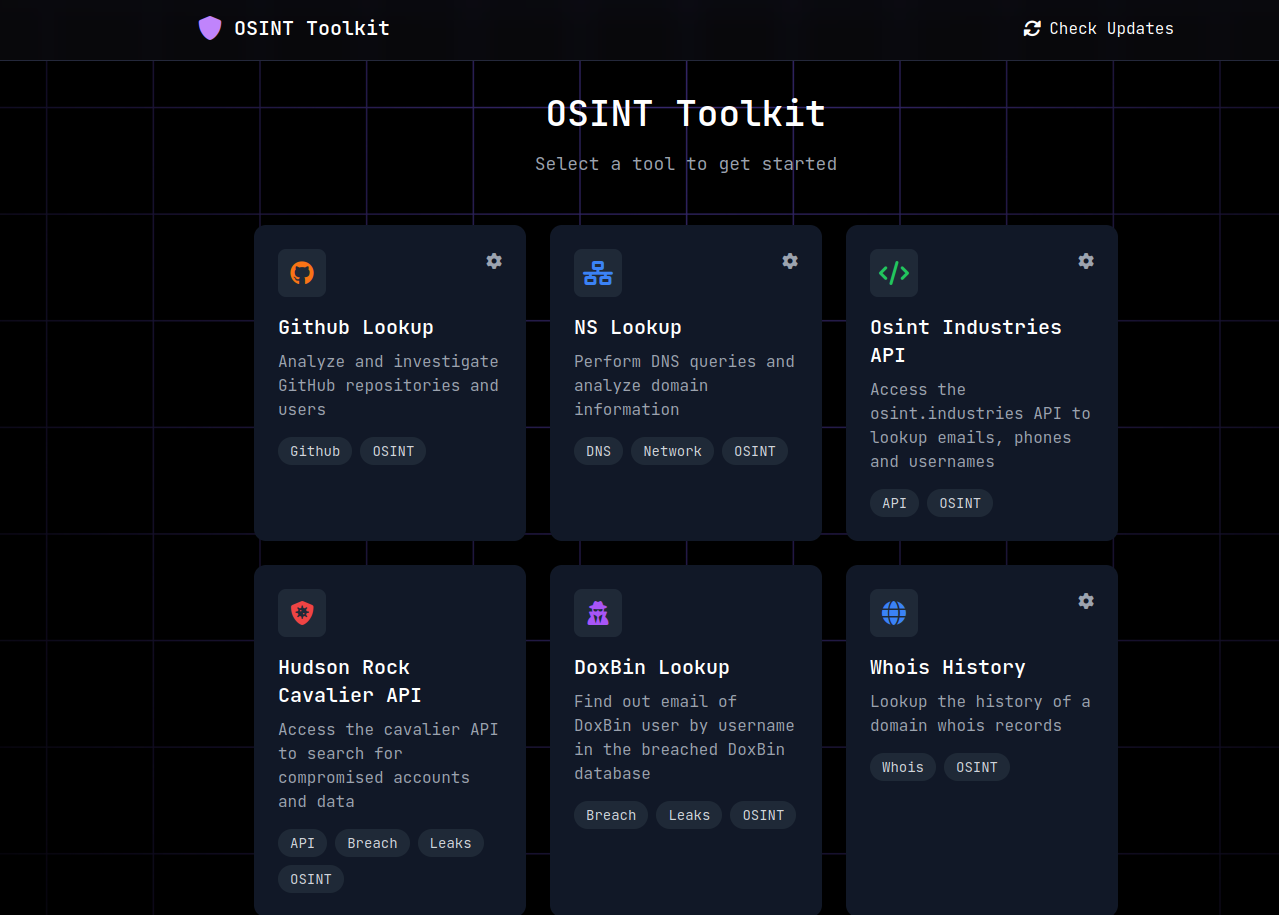

这是一个集成了多种 OSINT 工具和 API 资源的现代化 Web 界面,旨在为安全研究人员提供统一的开源情报收集与目标侦察平台。

Stars: 14 | Forks: 5

# OSINT 工具包

一个用于各种 OSINT 工具和资源的现代化 Web 界面。基于 FastAPI、TailwindCSS 构建,并专注于用户体验。

## 预览

## 功能

- **GitHub Analysis**: 使用 GitFive 深入分析 GitHub 个人资料

- **DNS Recon**: 综合域名的侦察,包括子域名发现和安全分析

- **NS Lookup**: 查找共享的域名服务器和域名关系

- **OSINT Industries Integration**: 搜索电子邮件、电话号码和用户名

- **Cavalier API**: 搜索受损账户和数据

- **DoxBin Search**: 搜索被泄露的 DoxBin 数据库

- **WHOIS History**: 研究域名注册历史

- **External Resources**: 精选的实用 OSINT 工具和网站列表

## 安装

1. 克隆该仓库:

```

git clone https://github.com/ayxkaddd/Osint-ToolKit

cd Osint-ToolKit

```

2. 创建并激活虚拟环境:

```

python -m venv venv

source venv/bin/activate # On Windows: venv\Scripts\activate

```

3. 安装项目及其依赖项:

```

pip install .

```

4. 创建一个包含您配置的 `.env` 文件:

```

JWT_SECRET=your_jwt_secret_key

ROOT_EMAIL=your_email@example.com

ROOT_PASSWORD=your_password_encrypted_with_bcrypt

```

5. 按照以下说明设置模块

# 模块设置

## 1. GitHub 分析 (GitFive)

1. 克隆 GitFive 仓库:

```

git clone https://github.com/mxrch/GitFive

cd GitFive

```

2. 创建并激活虚拟环境:

```

python -m venv venv

source venv/bin/activate

```

3. 安装项目及其依赖项:

```

pip install -r requirements.txt

```

4. 登录您的 GitHub 账户(不建议使用主账户):

```

python main.py login

```

5. 遵循 GitFive 的说明

6. 将 GitFive 路径添加到您的 `.env` 文件:

```

GITFIVE_VENV_PATH=/path/to/GitFive/venv/bin/python

GITFIVE_SCRIPT_PATH=/path/to/GitFive/main.py

```

### 用法:

1. 在 Web 界面中导航到 /git

2. 输入一个 GitHub 用户名

3. 查看详细分析,包括:

- 仓库统计信息

- SSH 密钥

- 电子邮件地址

- 用户名历史记录

- 相关账户

## 2. NS Lookup

1. 从 hackertarget.com 获取 HackerTarget API 密钥

2. 将 API 密钥添加到您的 `.env` 文件:

```

HACKER_TARGET_API_KEY=your_api_key

```

### 用法:

1. 在 Web 界面中导航到 /ns

2. 输入两个域名服务器(例如 kelly.ns.cloudflare.com 和 sean.ns.cloudflare.com)

3. 查看共享相同域名服务器的域名

4. 点击 `Analyze WHOIS Records` 按钮以查找域名之间的连接

## 3. OSINT Industries

1. 从 osint.industries 获取您的 API 密钥

2. 添加到 .env 文件:

```

OSINT_INDUSTRIES_API_KEY=your_api_key

```

### 用法:

1. 在 Web 界面中导航到 /osint

2. 输入电子邮件、电话号码或用户名

3. 查看来自各种 OSINT 来源的结果的 Pdf 报告

## 4. WHOIS 历史

1. 从 whoisxmlapi.com 获取 API 密钥(最多 1,000 次免费 API 请求)

2. 添加到 .env 文件:

```

WHOIS_HISTORY_API_KEY=your_api_key

```

### 用法:

1. 在 Web 界面中导航到 /whois

2. 输入域名

3. 查看历史 WHOIS 记录和变更

## 5. DNS Recon

1. 安装必需的工具:

```

go install -v github.com/projectdiscovery/subfinder/v2/cmd/subfinder@latest

go install -v github.com/projectdiscovery/httpx/cmd/httpx@latest

```

2. 获取外部服务的 API 密钥(可选):

```

SECURITYTRAILS_API_KEY=your_key

VIRUSTOTAL_API_KEY=your_key

```

### 用法

1. 在 Web 中导航到 /dnsrecon

2. 输入域名

3. 选择扫描选项:

- Deep Scan(更全面)

- Port Scanning(额外的端口检查)

- External APIs(增强的情报)

4. 查看综合报告,包括:

- 带有 HTTP 状态的子域名

- 技术栈分析

- 安全漏洞

- DNS 记录

- WHOIS 信息

- 外部情报

**其余模块不需要任何设置**

## 开始使用 OSINT Toolkit

1. 启动 FastAPI 服务器:

```

uvicorn main:app --reload

```

2. 打开浏览器并导航到 `http://localhost:8000`

3. 使用您在 `.env` 文件中设置的凭据登录

4. 您可以在 Web 界面中更改模块设置

5. 尽情享受吧!

## 项目结构

- `/assets`: 静态文件和缓存结果

- `/models`: 用于数据验证的 Pydantic 模型

- `/routes`: API 路由处理器

- `/services`: 业务逻辑和外部服务集成

- `/templates`: 使用 TailwindCSS 的 HTML 模板

标签:AV绕过, Cavalier API, DNS侦察, DoxBin, ESC4, FastAPI, GitFive, GitHub分析, LIDS, NS查询, OSINT, Python, TailwindCSS, Web界面, WHOIS历史, 代码生成, 动态插桩, 后端开发, 安全工具集成, 无后门, 日志审计, 渗透测试工具, 网络安全, 网络安全研究, 账号泄露查询, 逆向工具, 隐私保护