jm33-m0/windows-sandbox-init

GitHub: jm33-m0/windows-sandbox-init

Windows Sandbox 初始化脚本,实现离线快速配置以提升恶意软件分析效率。

Stars: 149 | Forks: 14

# Windows Sandbox 初始化脚本

## 功能

该项目旨在使用离线软件包自动配置 Windows Sandbox 以进行恶意软件分析。

## 使用方法

确保已启用 Windows Sandbox。

根据需要自定义 `packages.json` 以移除或添加软件包。

1. 运行 `download_pkgs.ps1` 以下载所有软件包以供离线使用,并更新校验和以便后续验证。

2. 启动 `start.wsb`。

3. 通常大约需要 2 分钟。

4. 将恶意软件样本放入 `./MALWARE`,它们将出现在桌面上。

5. 使用提供的示例样本进行测试,密码为 `infected`(来自 VX Underground)。

注意:

1. 尽可能使用 `start.wsb`

2. 如果需要联网,请使用 `danger_zone_start_with_internet.wsb`,理想情况下在隔离的物理网络中

3. 如果只需捕获网络流量且不需要互联网连接,默認的 `start.wsb` 就足够了,只需在 TUN 设备上捕获流量即可

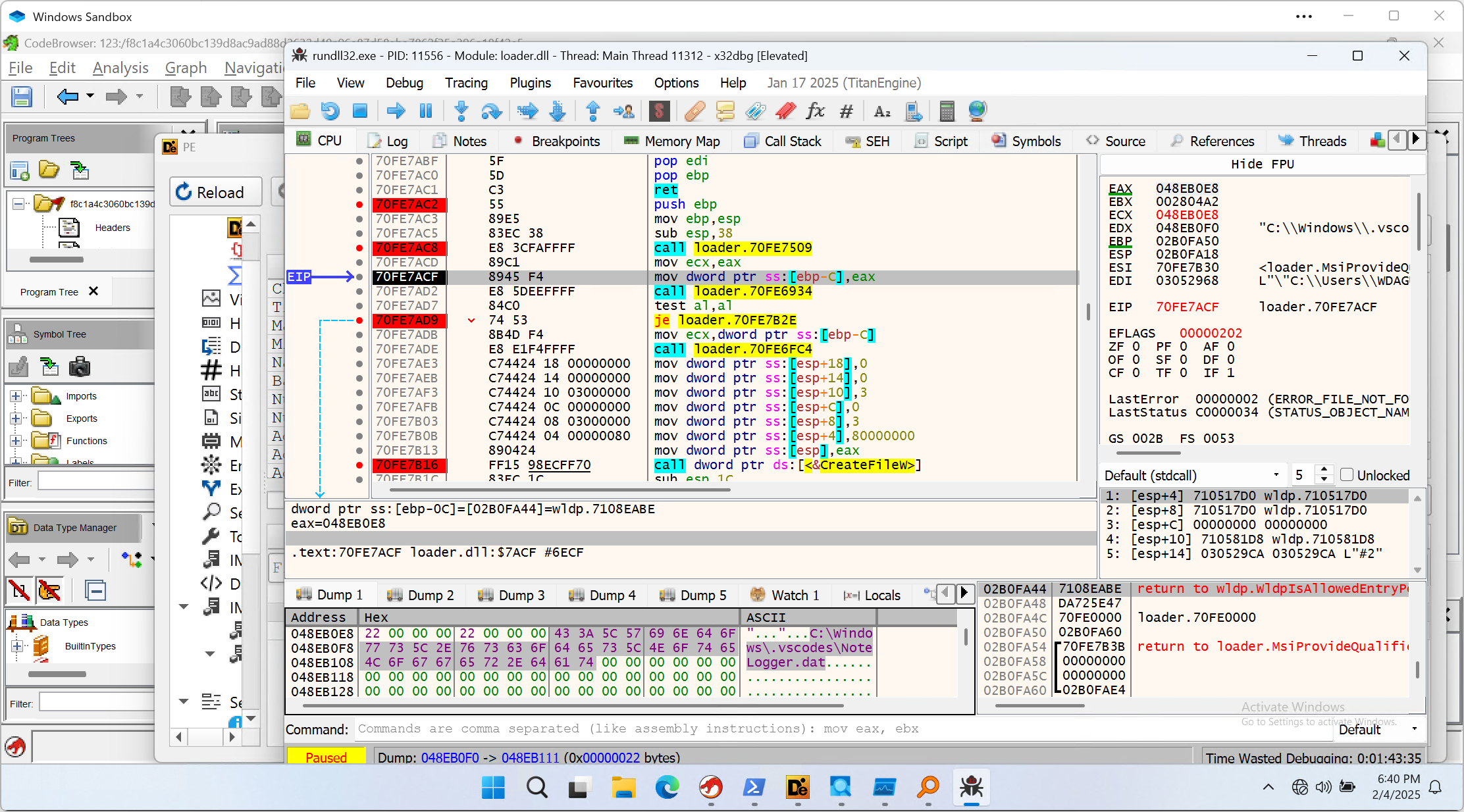

## 截图

标签:AI合规, checksum verification, Homebrew安装, Libemu, offline package installation, physical network isolation, TUN设备, Windows Sandbox, 云资产清单, 初始化脚本, 密码验证, 恶意分析, 恶意样本, 沙箱分析, 离线分析, 离线软件包, 网络安全, 网络流量捕获, 自动化配置, 虚拟机隔离, 逆向工程, 隐私保护