muchdogesec/ransomware2stix

GitHub: muchdogesec/ransomware2stix

将 ransomware.live 勒索软件情报转换为 STIX 2.1 标准对象的 Python 工具。

Stars: 1 | Forks: 0

# ransomware2stix

## 概述

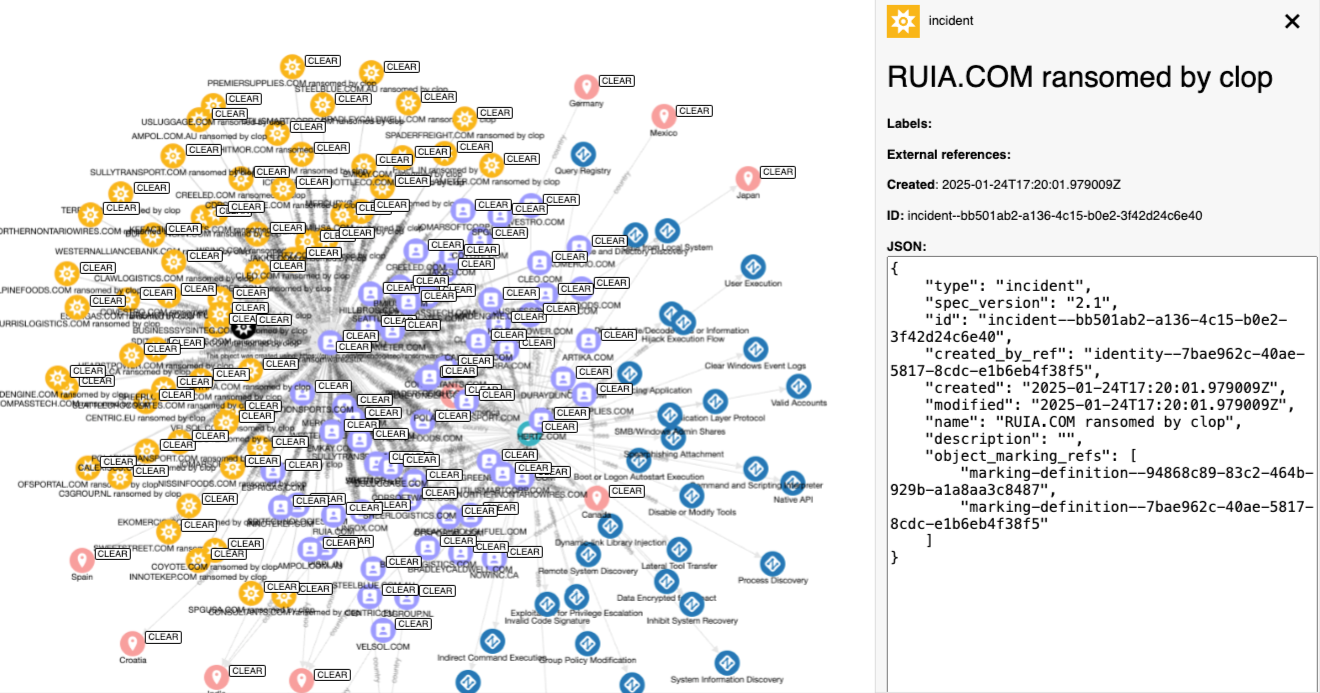

ransomware2stix 将 [ransomware.live](https://ransomware.live/) 上的勒索软件情报转换为 STIX 2.1 对象([请考虑支持该项目](https://buymeacoffee.com/ransomwarelive))。

我们构建此工具是因为我们的工具链基于 STIX 2.1 结构,并且我们希望加入 ransomware.live 数据以丰富研究背景。

ransomware2stix 支持:

* 对勒索软件组织的 MITRE ATT&CK 标记

* 追踪与组织关联的加密货币钱包

* 将工具关联到组织(包括支持 [Ransomware Tool Matrix](https://github.com/BushidoUK/Ransomware-Tool-Matrix))

* 识别勒索软件受害者及其组织归属

## 安装

```

# 克隆最新代码

git clone https://github.com/muchdogesec/ransomware2stix

# 创建 venv

cd ransomware2stix

python3 -m venv ransomware2stix-venv

source ransomware2stix-venv/bin/activate

# 安装 requirements

pip3 install -r requirements.txt

```

## 运行

```

python3 -m ransomware2stix \

--min_discovered YYYY-MM-DD \

--max_discovered YYYY-MM-DD \

--group_name STRING \

--combine BOOLEAN

```

其中:

* `min_discovered`(可选,`YYYY-MM-DD`):允许筛选结果,仅包含输入日期之后的事件。默认为所有时间。

* `max_discovered`(可选,`YYYY-MM-DD`):允许筛选结果,仅包含输入日期之前的事件。默认为所有时间。

* `group_name`(可选):筛选输出,仅包含单个勒索软件组织。默认为所有组织。

* `combine`(可选,布尔值):默认情况下,脚本会为每个勒索软件生成一个 bundle。使用此选项可为所有结果创建单个 bundle 输出。

此脚本的默认输出结构如下:

```

├── output

│ ├── bundles

│ │ ├── GROUP_1.json

│ │ └── ...

│ └── stix2_objects

│ ├── GROUP_1

│ └── ...

...

```

### 示例

获取 2025 年 1 月所有组织的数据:

```

python3 -m ransomware2stix \

--min_discovered 2025-01-01 \

--max_discovered 2025-01-31

```

获取 clop 的所有数据;

```

python3 -m ransomware2stix \

--group_name clop

```

注意,要获取所有组织名称,可以使用以下请求;

```

curl -X 'GET' \

'https://api.ransomware.live/v2/groups' \

-H 'accept: application/json'

```

响应中的 `name` 值映射到命令行中的 `group_name`。

## 实用的辅助工具

* 生成 STIX 2.1 对象:[stix2 Python Lib](https://stix2.readthedocs.io/en/latest/)

* STIX 2.1 规范:[STIX 2.1 docs](https://docs.oasis-open.org/cti/stix/v2.1/stix-v2.1.html)

## 我们喜欢的其他勒索软件工具

* https://ransomwatch.telemetry.ltd/

* https://ransomwhe.re/

* https://www.ransomlook.io/

* https://www.ransom-db.com/

## 许可证

[Apache 2.0](/LICENSE)。

标签:ATT&CK 矩阵, Cloudflare, DNS 反向解析, ESC4, HTTP工具, IP 地址批量处理, JSON, MITRE ATT&CK, OSINT, Python, STIX, STIX 2.1, 入侵分析, 加密货币钱包, 勒索软件, 勒索软件组织, 受害者追踪, 威胁情报, 开发者工具, 情报自动化, 战术技术, 攻击归因, 数据转换, 无后门, 比特币追踪, 网络安全, 逆向工具, 隐私保护