Zeyad-Azima/GhidraDeepSeekDecomprove

GitHub: Zeyad-Azima/GhidraDeepSeekDecomprove

该项目是一个利用 DeepSeek 大模型增强 Ghidra 反编译代码可读性的脚本,能够智能重命名变量并添加注释以辅助逆向分析。

Stars: 19 | Forks: 1

# GhidraDeepSeekDecomprove

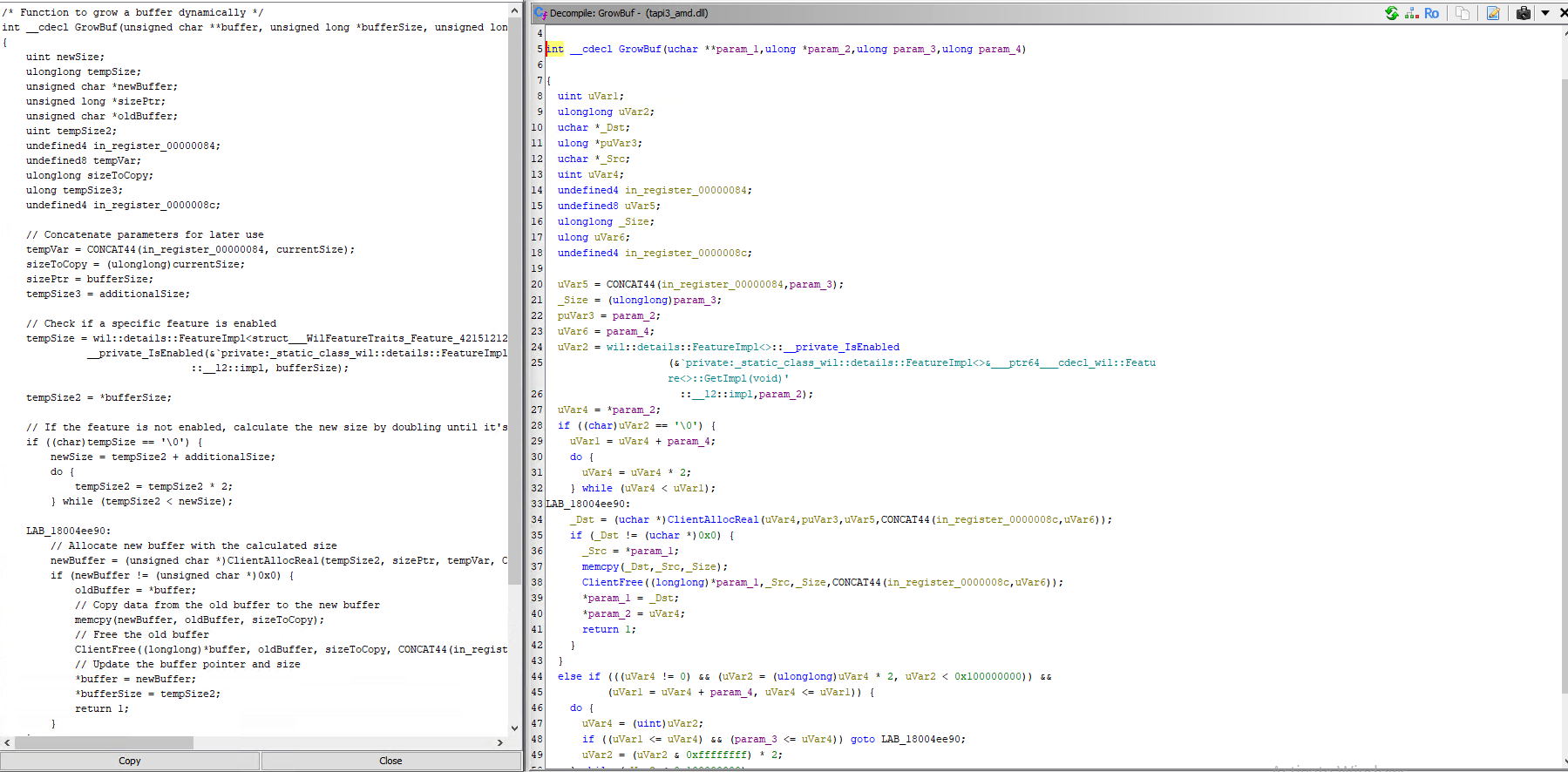

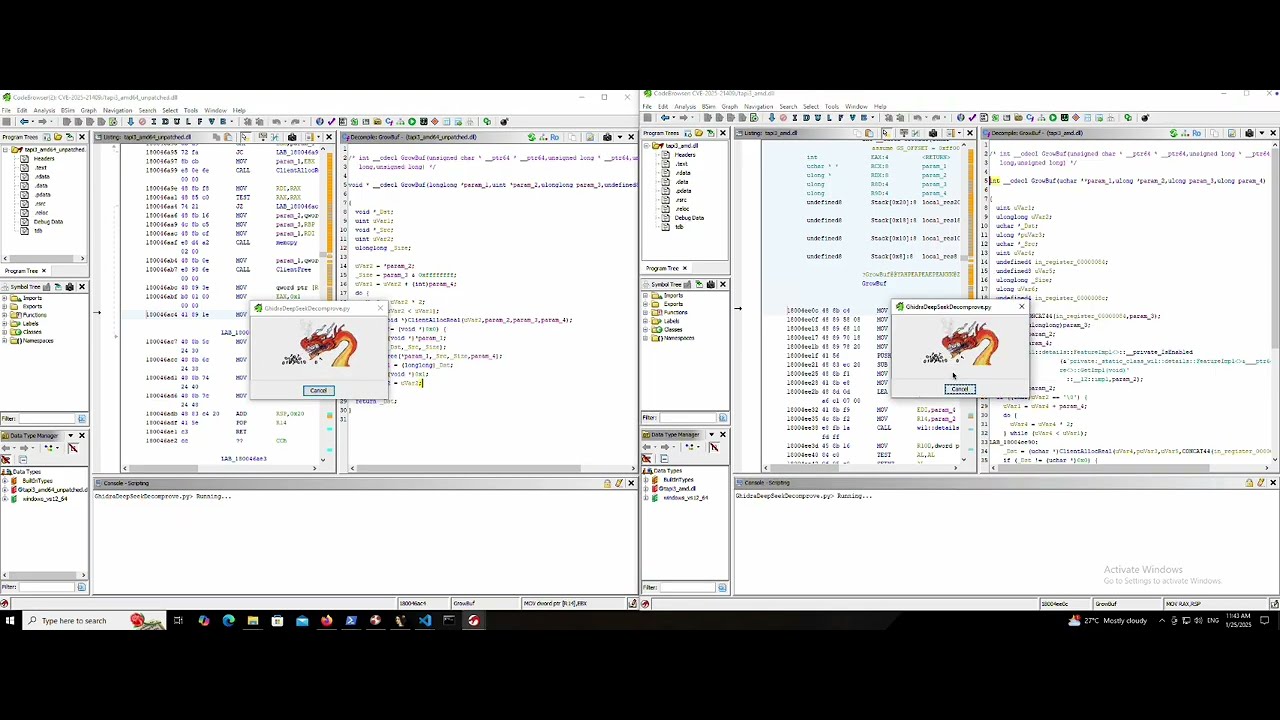

GhidraDeepSeekDecomprove.py 是一个 Ghidra 脚本,旨在利用 DeepSeek Chat API 增强反编译代码的可读性。它根据变量的使用情况智能地重命名变量,并可选择性地为代码添加解释性注释。该脚本与 Ghidra 无缝集成,允许用户选择特定函数,改进其反编译输出,并将结果保存到文件或在弹出窗口中显示,同时提供复制代码的选项。它能够优雅地处理错误,例如反编译失败或 API 问题,并通过 Ghidra 的日志系统提供反馈。该脚本可定制,支持不同的 DeepSeek 模型和输出配置,是旨在简化工作流程并提高代码理解能力的逆向工程师和安全研究人员的宝贵工具。

# 对比

# 使用方法

- 添加您的 DeekSeek API 密钥 `deepSeekApiKey = "your_deepseek_api"`

- 转到 `Window > Script Manager`

- 选择 `Create New Script`

- 然后选择 `Jython`,输入脚本名称,最后粘贴并保存代码。

- 勾选 `In Tool` 复选框。这样,您就可以通过工具栏快速访问它。

# 视频

[](https://youtu.be/QrSUxFgh1Vg)

标签:API集成, DeepSeek, DLL 劫持, Ghidra, Jython, LLM, Unmanaged PE, URL提取, 二进制分析, 云安全运维, 云资产清单, 人工智能, 代码分析, 代码可读性, 凭证管理, 反编译, 变量重命名, 可观测性, 大语言模型, 工作流优化, 数字取证, 熵值分析, 用户模式Hook绕过, 自动化脚本, 辅助工具, 逆向工具, 逆向工程