ZerkerEOD/krakenhashes

GitHub: ZerkerEOD/krakenhashes

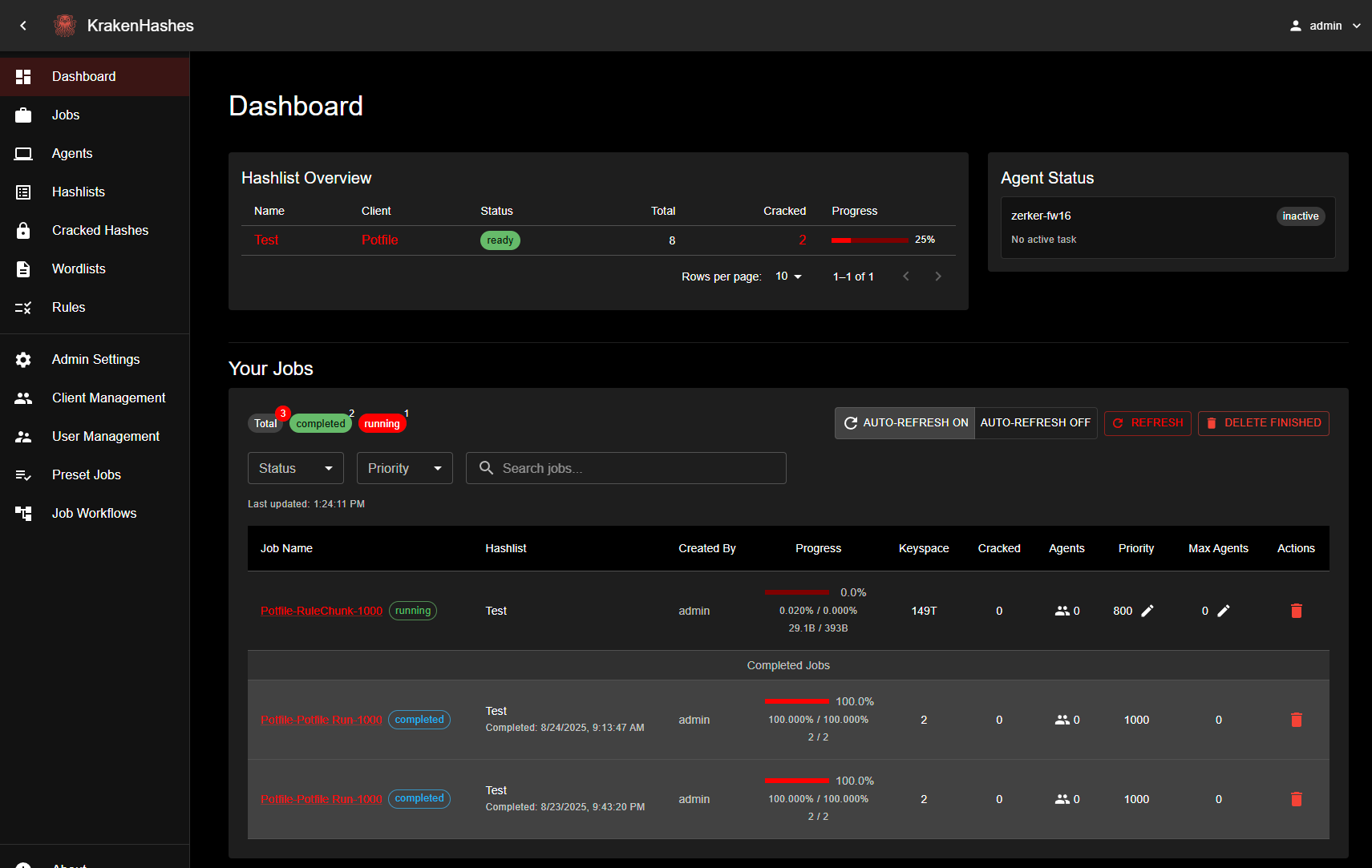

一个基于 Go 和 React 构建的分布式密码破解协调平台,通过 Web 界面统一调度多 Agent 的 Hashcat 任务并管理哈希破解的全生命周期。

Stars: 374 | Forks: 43

# KrakenHashes

KrakenHashes 是一个分布式密码破解系统,专为安全专业人员和红队设计。该平台通过安全的 Web 界面协调多个 Agent 的 GPU/CPU 资源,利用 Hashcat 等工具执行高速哈希破解。可以将 KrakenHashes 视为一个完整的哈希管理系统,用于在期间、之后以及之前(如果是回头客)管理哈希。理想情况下,在检查哈希是否有已知破解记录的同时,我们会将每个哈希更新到 potfile 中,这可以用作针对其他类型哈希的首次运行,以获得潜在的快速胜利。

## 免责声明

**⚠️ 主动开发警告**

该项目目前已发布并用于生产环境。主要注意事项:

随着 2.0.0 版本的发布,它应该能够在其预期用途下正常工作。虽然可能存在 Bug,但我请求您开启一个 Issue(前端底部有一个链接)。该工具供拥有客户授权运行哈希测试的合法专业人员使用。我不对您如何使用该工具或您的任何行为负责。此外,虽然文档应该会有所帮助,但如果您发现任何问题,请告诉我。

## 组件详情

### Backend Service (Go)

- 具有自适应负载均衡的作业调度器

- 带有 JWT 身份验证的 REST API 端点

- 用于作业存储/结果的 PostgreSQL 接口

### Agent 系统 (Go)

- 硬件资源管理器(GPU/CPU 分配)

- 带有自动检查点功能的 Hashcat 包装器

- 分布式工作单元管理

- 具有自愈能力的健康检查系统

### Web Interface (React)

- 实时作业进度可视化

- 哈希类型检测和配置向导

- MFA 配置和恢复流程

- 交互式报告和分析

## 使用场景

- 协调攻击的渗透测试团队

- 恢复受保护证据的取证调查人员

- 执行凭证填充攻击的红队

- 分析哈希漏洞的研究人员

- 安全培训环境

## 文档

[docs/](docs/) 目录中提供了详细的文档:

- **[快速入门](https://zerkereod.github.io/krakenhashes/latest/getting-started/quick-start/)** - 安装快速入门指南

- **[文档索引](https://zerkereod.github.io/krakenhashes/latest/)** - 完整文档概览

- **[用户指南](https://zerkereod.github.io/krakenhashes/latest/user-guide/)** - 了解作业和工作流

- **[管理员指南](https://zerkereod.github.io/krakenhashes/latest/admin-guide/)** - 创建和管理攻击策略

- **[Docker 设置](https://zerkereod.github.io/krakenhashes/latest/deployment/docker/)** - Docker 入门

## 开发

有关设置和运行每个组件的说明可在其各自的目录中找到。

### 版本 3.0.0 规划

- [ ] 更好的文件同步到 Agent

- [ ] 使用 Bloodhound 数据进行客户端密码分析

标签:Bitdefender, CPU资源管理, DOS头擦除, EVTX分析, Go语言, Hashcat, JWT认证, MFA, PostgreSQL, React, Syscalls, Web界面, 任务调度, 凭证解密, 分布式计算, 安全测试, 密码破解, 异常处理, 攻击性安全, 数字取证, 日志审计, 测试用例, 程序破解, 网络安全, 自动化脚本, 请求拦截, 负载均衡, 隐私保护