swissmarley/cybersecurity-dashboard

GitHub: swissmarley/cybersecurity-dashboard

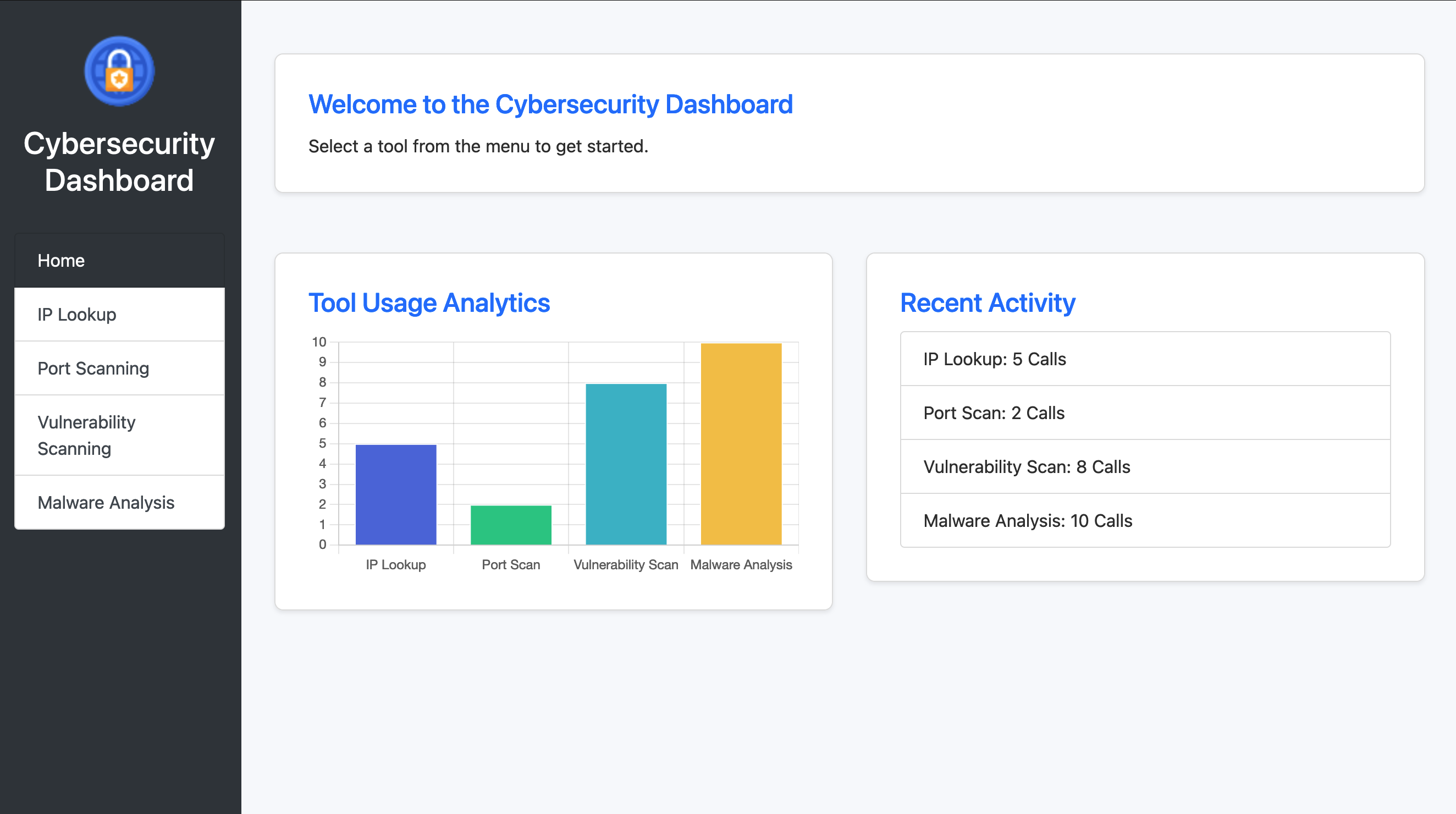

一个基于 Node.js 的轻量级 Web 仪表盘,将 IP 查询、端口扫描、漏洞检索和恶意软件沙箱分析集成到统一的交互式界面中,方便安全人员一站式完成基础威胁研判。

Stars: 0 | Forks: 0

#  ## 功能特性

- **IP 查询**:使用 IP-API 服务查询有关 IP 地址的详细信息。

- **端口扫描**:使用 ViewDNS API 扫描指定主机的端口。

- **漏洞扫描**:使用 VulDB API 并通过查询特定软件漏洞来进行漏洞扫描。

- **恶意软件分析**:通过 Falcon Sandbox API 上传文件进行分析,并获取详细的扫描结果。

- **工具使用分析**:通过动态更新的条形图可视化不同工具的使用统计数据。

- **近期活动**:查看每个工具的最新活动日志,深入了解近期的扫描和查询记录。

## 目录

- [环境要求](#requirements)

- [环境变量](#environment)

- [安装说明](#installation)

- [Docker](#docker)

- [使用方法](#usage)

- [API 密钥](#api-keys)

- [文件上传](#file-upload)

- [开源许可证](#license)

- [贡献指南](#contributing)

## 环境要求

本项目需要您的系统安装以下软件:

- [Node.js](https://nodejs.org/) (>= 14.x)

- [npm](https://www.npmjs.com/) (Node 包管理器)

## 环境变量

在环境中设置您的变量:

1. 为您的环境变量创建 .env 文件

touch .env

2. 在 .env 文件中插入您的 API 密钥

VIEWDNS_API_KEY=YOUR_VIEWDNS_API_KEY

VULDB_API_KEY=YOUR_VULDB_API_KEY

FALCONSANDBOX_API_KEY=YOUR_FALCONSANDBOX_API_KEY

## 安装说明

1. 将仓库克隆到您的本地机器:

git clone https://github.com/yourusername/cybersecurity-dashboard.git

cd cybersecurity-dashboard

2. 安装所需的依赖项:

npm start

3. 设置您的[环境变量](#environment)

4. 启动服务器

npm start

### 使用 Docker 进行本地安装

在您克隆此仓库并使用所需的 API 密钥创建 .env 文件后,您可以按照以下步骤构建并运行 Docker 容器。

1. 构建 Docker 镜像

docker build -t cybersecurity-dashboard .

2. 构建并启动 Docker 容器

docker run -p 3000:3000 --env-file .env cybersecurity-dashboard

## Docker

1. 设置您的[环境变量](#environment)

2. 运行 Docker 容器

docker run -p 3000:3000 --env-file .env ghcr.io/swissmarley/cybersecurity-dashboard:latest

## 功能特性

- **IP 查询**:使用 IP-API 服务查询有关 IP 地址的详细信息。

- **端口扫描**:使用 ViewDNS API 扫描指定主机的端口。

- **漏洞扫描**:使用 VulDB API 并通过查询特定软件漏洞来进行漏洞扫描。

- **恶意软件分析**:通过 Falcon Sandbox API 上传文件进行分析,并获取详细的扫描结果。

- **工具使用分析**:通过动态更新的条形图可视化不同工具的使用统计数据。

- **近期活动**:查看每个工具的最新活动日志,深入了解近期的扫描和查询记录。

## 目录

- [环境要求](#requirements)

- [环境变量](#environment)

- [安装说明](#installation)

- [Docker](#docker)

- [使用方法](#usage)

- [API 密钥](#api-keys)

- [文件上传](#file-upload)

- [开源许可证](#license)

- [贡献指南](#contributing)

## 环境要求

本项目需要您的系统安装以下软件:

- [Node.js](https://nodejs.org/) (>= 14.x)

- [npm](https://www.npmjs.com/) (Node 包管理器)

## 环境变量

在环境中设置您的变量:

1. 为您的环境变量创建 .env 文件

touch .env

2. 在 .env 文件中插入您的 API 密钥

VIEWDNS_API_KEY=YOUR_VIEWDNS_API_KEY

VULDB_API_KEY=YOUR_VULDB_API_KEY

FALCONSANDBOX_API_KEY=YOUR_FALCONSANDBOX_API_KEY

## 安装说明

1. 将仓库克隆到您的本地机器:

git clone https://github.com/yourusername/cybersecurity-dashboard.git

cd cybersecurity-dashboard

2. 安装所需的依赖项:

npm start

3. 设置您的[环境变量](#environment)

4. 启动服务器

npm start

### 使用 Docker 进行本地安装

在您克隆此仓库并使用所需的 API 密钥创建 .env 文件后,您可以按照以下步骤构建并运行 Docker 容器。

1. 构建 Docker 镜像

docker build -t cybersecurity-dashboard .

2. 构建并启动 Docker 容器

docker run -p 3000:3000 --env-file .env cybersecurity-dashboard

## Docker

1. 设置您的[环境变量](#environment)

2. 运行 Docker 容器

docker run -p 3000:3000 --env-file .env ghcr.io/swissmarley/cybersecurity-dashboard:latest

## 使用方法 一旦服务器运行,打开您的浏览器并访问 `http://localhost:3000`。 仪表盘将显示以下工具: - IP 查询:输入 IP 地址以获取详细信息。 - 端口扫描:输入域名以扫描开放的端口。 - 漏洞扫描:输入软件名称(例如, "Microsoft Windows")以扫描已知的漏洞。 - 恶意软件分析:上传文件以分析潜在威胁。处理完成后您将收到结果。 ### 恶意软件分析流程 - 文件上传:选择要上传的文件。 - 分析:文件将通过 Falcon Sandbox API 提交进行分析。 - 结果获取:文件处理完成后,将通过 sha256 哈希值获取结果,显示详细的分析,包括文件是否为恶意软件、文件的行为以及其他关键信息。 ## API 密钥 此应用需要多个 API 密钥才能与外部服务进行交互。您需要注册以下服务并获取您的密钥: - [IP-API](http://ip-api.com/):用于 IP 查询。 - [ViewDNS](https://viewdns.info/api/):用于端口扫描。 - [VulDB](https://vuldb.com/):用于漏洞扫描。 - [Falcon-Sandbox](https://www.hybrid-analysis.com/docs/api/v2):用于恶意软件分析。 ## 文件上传 恶意软件分析涉及将文件上传到 Falcon Sandbox 进行分析。文件将临时存储在服务器上,并发送至 Falcon Sandbox API。分析完成后,文件将从服务器中删除。 ### 文件上传指南: - 支持的文件类型:应用支持常见的文件类型进行分析(例如 .exe、.dll、.pdf 等)。 - 文件大小限制:确保文件大小在 Falcon Sandbox 的上传限制范围内(通常为 50MB 或更小)。 ## 开源许可证 本项目基于 MIT 许可证授权 - 有关详细信息,请参阅 [LICENSE](LICENSE) 文件。 ## 贡献指南 1. Fork 此仓库。 2. 创建您的功能分支 `git checkout -b feature-branch`。 3. 提交您的更改 `git commit -am 'Add new feature'` 4. 推送到分支 `git push origin feature-branch` 5. 发起一个 Pull Request。

🎯 网络安全仪表盘 🎯

一个使用 Node.js、Express 和 JavaScript 构建的现代且功能丰富的网络安全仪表盘。该应用提供了实用的网络安全工具,包括 IP 查询、端口扫描、漏洞扫描和恶意软件分析。它提供了一个简洁且交互式的界面,供用户执行各种安全操作并获取有价值的洞察。 ## 功能特性

- **IP 查询**:使用 IP-API 服务查询有关 IP 地址的详细信息。

- **端口扫描**:使用 ViewDNS API 扫描指定主机的端口。

- **漏洞扫描**:使用 VulDB API 并通过查询特定软件漏洞来进行漏洞扫描。

- **恶意软件分析**:通过 Falcon Sandbox API 上传文件进行分析,并获取详细的扫描结果。

- **工具使用分析**:通过动态更新的条形图可视化不同工具的使用统计数据。

- **近期活动**:查看每个工具的最新活动日志,深入了解近期的扫描和查询记录。

## 目录

- [环境要求](#requirements)

- [环境变量](#environment)

- [安装说明](#installation)

- [Docker](#docker)

- [使用方法](#usage)

- [API 密钥](#api-keys)

- [文件上传](#file-upload)

- [开源许可证](#license)

- [贡献指南](#contributing)

## 环境要求

本项目需要您的系统安装以下软件:

- [Node.js](https://nodejs.org/) (>= 14.x)

- [npm](https://www.npmjs.com/) (Node 包管理器)

## 环境变量

在环境中设置您的变量:

1. 为您的环境变量创建 .env 文件

touch .env

2. 在 .env 文件中插入您的 API 密钥

VIEWDNS_API_KEY=YOUR_VIEWDNS_API_KEY

VULDB_API_KEY=YOUR_VULDB_API_KEY

FALCONSANDBOX_API_KEY=YOUR_FALCONSANDBOX_API_KEY

## 安装说明

1. 将仓库克隆到您的本地机器:

git clone https://github.com/yourusername/cybersecurity-dashboard.git

cd cybersecurity-dashboard

2. 安装所需的依赖项:

npm start

3. 设置您的[环境变量](#environment)

4. 启动服务器

npm start

### 使用 Docker 进行本地安装

在您克隆此仓库并使用所需的 API 密钥创建 .env 文件后,您可以按照以下步骤构建并运行 Docker 容器。

1. 构建 Docker 镜像

docker build -t cybersecurity-dashboard .

2. 构建并启动 Docker 容器

docker run -p 3000:3000 --env-file .env cybersecurity-dashboard

## Docker

1. 设置您的[环境变量](#environment)

2. 运行 Docker 容器

docker run -p 3000:3000 --env-file .env ghcr.io/swissmarley/cybersecurity-dashboard:latest

## 功能特性

- **IP 查询**:使用 IP-API 服务查询有关 IP 地址的详细信息。

- **端口扫描**:使用 ViewDNS API 扫描指定主机的端口。

- **漏洞扫描**:使用 VulDB API 并通过查询特定软件漏洞来进行漏洞扫描。

- **恶意软件分析**:通过 Falcon Sandbox API 上传文件进行分析,并获取详细的扫描结果。

- **工具使用分析**:通过动态更新的条形图可视化不同工具的使用统计数据。

- **近期活动**:查看每个工具的最新活动日志,深入了解近期的扫描和查询记录。

## 目录

- [环境要求](#requirements)

- [环境变量](#environment)

- [安装说明](#installation)

- [Docker](#docker)

- [使用方法](#usage)

- [API 密钥](#api-keys)

- [文件上传](#file-upload)

- [开源许可证](#license)

- [贡献指南](#contributing)

## 环境要求

本项目需要您的系统安装以下软件:

- [Node.js](https://nodejs.org/) (>= 14.x)

- [npm](https://www.npmjs.com/) (Node 包管理器)

## 环境变量

在环境中设置您的变量:

1. 为您的环境变量创建 .env 文件

touch .env

2. 在 .env 文件中插入您的 API 密钥

VIEWDNS_API_KEY=YOUR_VIEWDNS_API_KEY

VULDB_API_KEY=YOUR_VULDB_API_KEY

FALCONSANDBOX_API_KEY=YOUR_FALCONSANDBOX_API_KEY

## 安装说明

1. 将仓库克隆到您的本地机器:

git clone https://github.com/yourusername/cybersecurity-dashboard.git

cd cybersecurity-dashboard

2. 安装所需的依赖项:

npm start

3. 设置您的[环境变量](#environment)

4. 启动服务器

npm start

### 使用 Docker 进行本地安装

在您克隆此仓库并使用所需的 API 密钥创建 .env 文件后,您可以按照以下步骤构建并运行 Docker 容器。

1. 构建 Docker 镜像

docker build -t cybersecurity-dashboard .

2. 构建并启动 Docker 容器

docker run -p 3000:3000 --env-file .env cybersecurity-dashboard

## Docker

1. 设置您的[环境变量](#environment)

2. 运行 Docker 容器

docker run -p 3000:3000 --env-file .env ghcr.io/swissmarley/cybersecurity-dashboard:latest

## 使用方法 一旦服务器运行,打开您的浏览器并访问 `http://localhost:3000`。 仪表盘将显示以下工具: - IP 查询:输入 IP 地址以获取详细信息。 - 端口扫描:输入域名以扫描开放的端口。 - 漏洞扫描:输入软件名称(例如, "Microsoft Windows")以扫描已知的漏洞。 - 恶意软件分析:上传文件以分析潜在威胁。处理完成后您将收到结果。 ### 恶意软件分析流程 - 文件上传:选择要上传的文件。 - 分析:文件将通过 Falcon Sandbox API 提交进行分析。 - 结果获取:文件处理完成后,将通过 sha256 哈希值获取结果,显示详细的分析,包括文件是否为恶意软件、文件的行为以及其他关键信息。 ## API 密钥 此应用需要多个 API 密钥才能与外部服务进行交互。您需要注册以下服务并获取您的密钥: - [IP-API](http://ip-api.com/):用于 IP 查询。 - [ViewDNS](https://viewdns.info/api/):用于端口扫描。 - [VulDB](https://vuldb.com/):用于漏洞扫描。 - [Falcon-Sandbox](https://www.hybrid-analysis.com/docs/api/v2):用于恶意软件分析。 ## 文件上传 恶意软件分析涉及将文件上传到 Falcon Sandbox 进行分析。文件将临时存储在服务器上,并发送至 Falcon Sandbox API。分析完成后,文件将从服务器中删除。 ### 文件上传指南: - 支持的文件类型:应用支持常见的文件类型进行分析(例如 .exe、.dll、.pdf 等)。 - 文件大小限制:确保文件大小在 Falcon Sandbox 的上传限制范围内(通常为 50MB 或更小)。 ## 开源许可证 本项目基于 MIT 许可证授权 - 有关详细信息,请参阅 [LICENSE](LICENSE) 文件。 ## 贡献指南 1. Fork 此仓库。 2. 创建您的功能分支 `git checkout -b feature-branch`。 3. 提交您的更改 `git commit -am 'Add new feature'` 4. 推送到分支 `git push origin feature-branch` 5. 发起一个 Pull Request。

标签:API集成, CMS安全, DAST, Docker, Express, Falcon Sandbox, GNU通用公共许可证, IP-API, IP定位, IP查询, JavaScript, MITM代理, Node.js, ViewDNS, VulDB, 可观测性, 威胁分析, 安全仪表盘, 安全运营, 安全防御评估, 实时处理, 开源安全项目, 恶意软件分析, 扫描框架, 插件系统, 数据可视化, 数据统计, 文件上传, 无线安全, 端口扫描, 网络安全, 自动化侦查工具, 请求拦截, 隐私保护