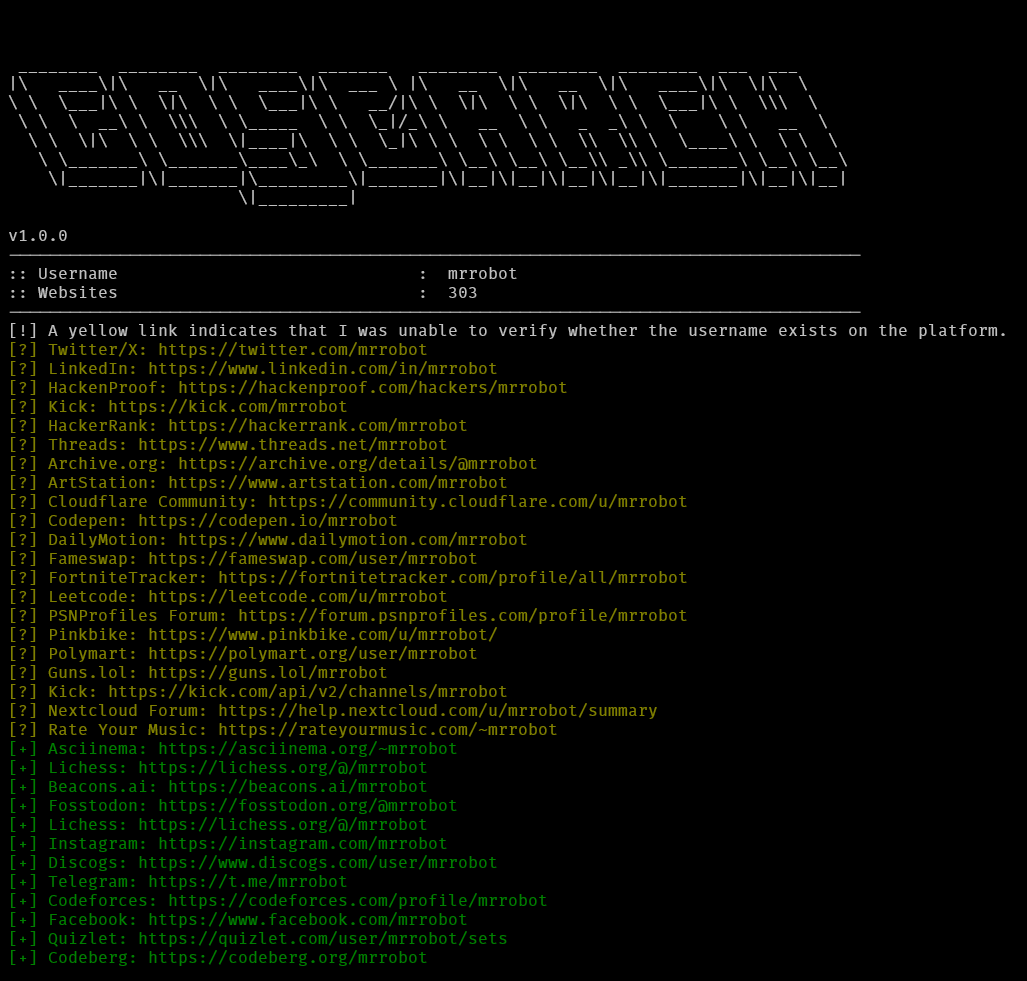

ibnaleem/gosearch

GitHub: ibnaleem/gosearch

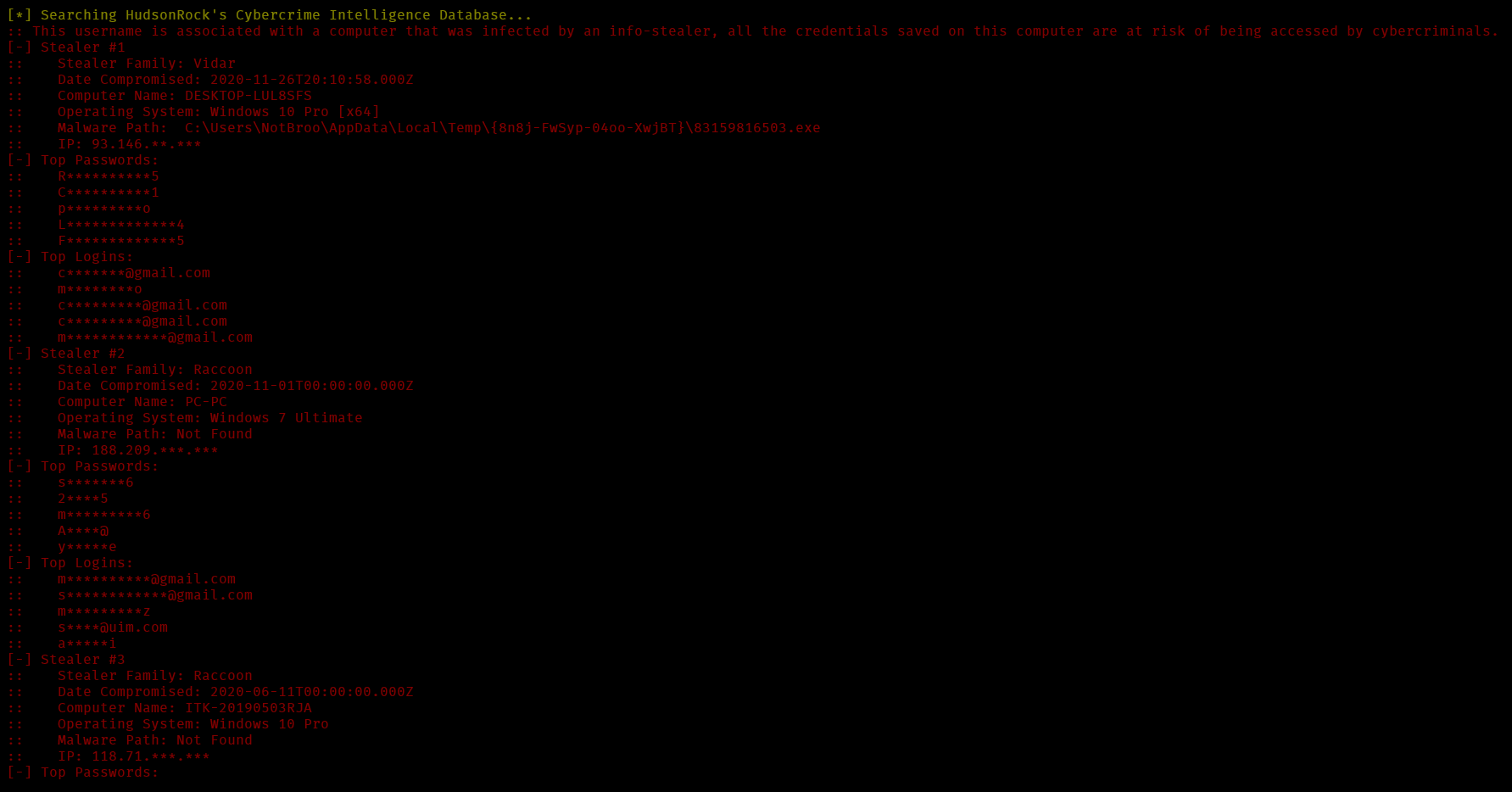

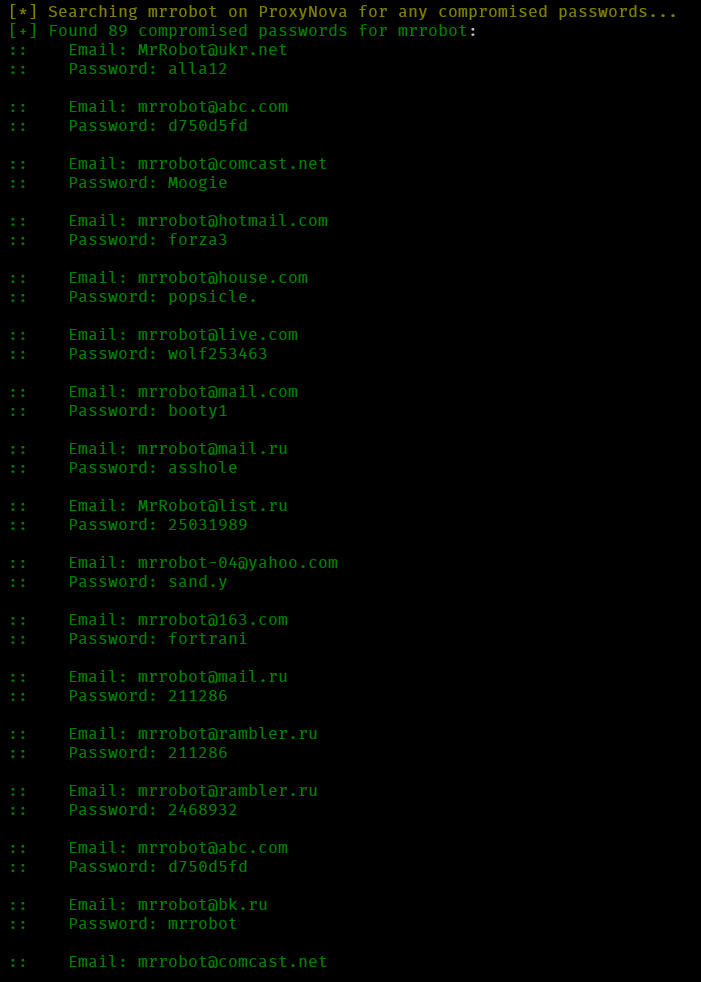

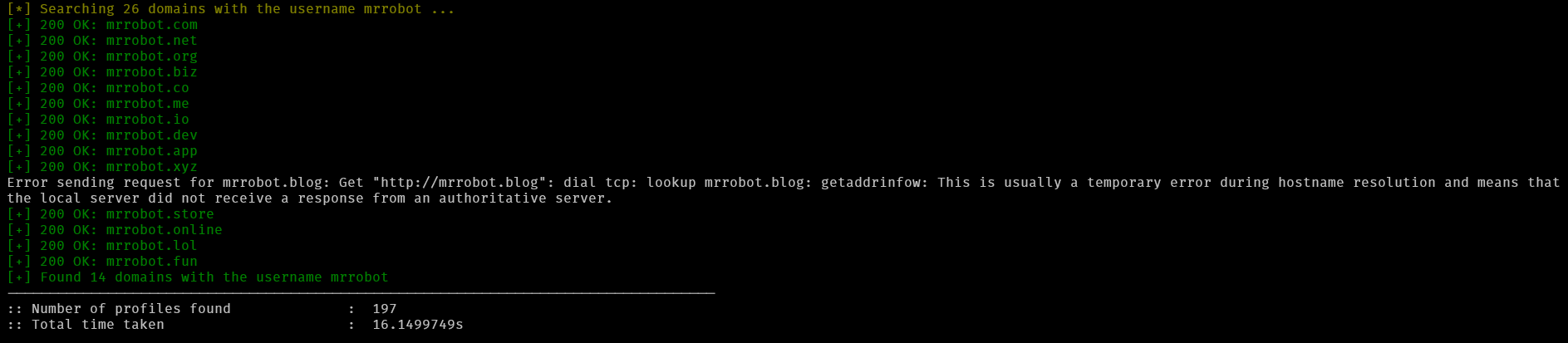

基于Go语言开发的开源情报工具,可跨300+网站快速搜索用户名数字足迹并查询数十亿条数据泄露记录。

Stars: 3305 | Forks: 304

This project heavily relies on contributors, please see Contributing for more details.

go install github.com/ibnaleem/gosearch@latest

## 概述

标签:ESC4, ESC8, EVTX分析, Golang, Go语言, HudsonRock, OSINT, ProxyNova, Sherlock替代品, Unix, 互联网搜索, 信息泄露, 凭证泄露, 安全编程, 密码管理, 攻击路径可视化, 数字足迹, 数据展示, 数据泄露, 日志审计, 漏洞分析, 用户名枚举, 社会工程学, 社工库, 程序破解, 红队, 网络安全, 账号追踪, 路径探测, 防御框架, 隐私保护, 黑客工具