jalvarezz13/Krb5RoastParser

GitHub: jalvarezz13/Krb5RoastParser

从 PCAP 文件中解析 Kerberos 认证数据包并生成 Hashcat 兼容哈希的 Python 工具。

Stars: 95 | Forks: 10

# Krb5RoastParser

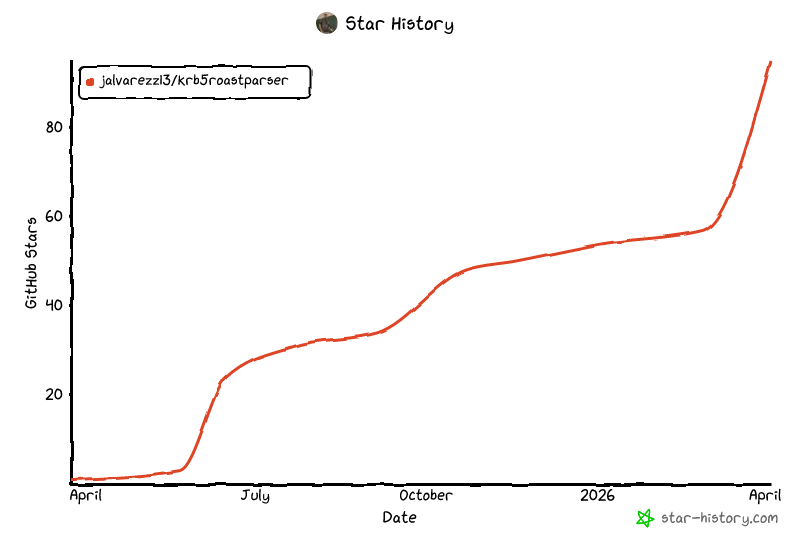

[](https://www.star-history.com/?repos=jalvarezz13%2Fkrb5roastparser&type=date&legend=top-left)

## 📑 目录

- [❓ Krb5RoastParser 是什么?](#-what-is-krb5roastparser)

- [⭐ 功能特性](#-features)

- [⚙️ 安装](#%EF%B8%8F-installation)

- [▶️ 执行](#%EF%B8%8F-execution)

- [📈 执行后操作](#-post-execution)

- [📜 许可证](#-license)

## ❓ **Krb5RoastParser** 是什么?

**Krb5RoastParser** 是一个旨在从 `.pcap` 文件中解析 Kerberos 认证数据包(AS-REQ、AS-REP 和 TGS-REP)并生成适用于密码破解的哈希值的工具,用于安全测试。通过利用 `tshark`,Krb5RoastParser 从 Kerberos 数据包中提取必要的详细信息,提供可用于 Hashcat 等工具的哈希格式。

## ⭐ 功能特性

- 从 `.pcap` 文件解析 AS-REQ、AS-REP 和 TGS-REP 数据包。

- 生成与 Hashcat 兼容的哈希值用于密码破解。

- 易于扩展以支持未来的哈希格式(例如 `john`)。

## ⚙️ 安装

### 前置条件

请确保您具备:

- Python 3.7 或更高版本

- `tshark` 已安装并可在您的 PATH 中访问

安装 `tshark`(如果尚未安装):

```

# 在 Debian/Ubuntu 上

sudo apt update

sudo apt install tshark -y

# 在 macOS 上(使用 Homebrew)

brew install wireshark

# 在 Windows 上包含在 Wireshark 安装中

```

### 克隆仓库

```

git clone https://github.com/jalvarezz13/Krb5RoastParser.git

cd Krb5RoastParser

```

## ▶️ 执行

要运行 Krb5RoastParser,请使用以下语法:

```

python krb5_roast_parser.py

```

- ``:包含 Kerberos 数据包的 `.pcap` 文件的路径。

- ``:指定要解析的 Kerberos 数据包类型。

- 使用 `as_req` 处理 AS-REQ 数据包

- 使用 `as_rep` 处理 AS-REP 数据包

- 使用 `tgs_rep` 处理 TGS-REP 数据包

### 示例命令

解析 AS-REQ 数据包:

```

python krb5_roast_parser.py sample.pcap as_req

```

解析 AS-REP 数据包:

```

python krb5_roast_parser.py sample.pcap as_rep

```

解析 TGS-REP 数据包:

```

python krb5_roast_parser.py sample.pcap tgs_rep

```

### 输出

- 对于 `as_req`:输出格式将为 `$krb5pa$18$...`。

- 对于 `as_rep`:输出格式将为 `$krb5asrep$23$...`。

- 对于 `tgs_rep`:输出格式将为 `$krb5tgs$23$...`。

这些输出与 Hashcat 哈希模式兼容。

## 🔓 执行后操作

获取生成的哈希值后,您可以使用 Hashcat 尝试破解它们。

### 破解 AS-REQ 哈希

对于 AS-REQ 哈希,使用 Hashcat 模式 `19900`:

```

hashcat -m 19900

```

### 破解 AS-REP 哈希

对于 AS-REP 哈希,使用 Hashcat 模式 `18200`:

```

hashcat -m 18200

```

### 破解 TGS-REP 哈希

对于 TGS-REP 哈希,使用 Hashcat 模式 `13100`:

```

hashcat -m 13100

```

将 `` 替换为包含提取哈希的文件,将 `` 替换为您的字典文件。

## 📜 许可证

本项目采用 MIT 许可证授权。有关更多信息,请参阅 `LICENSE` 文件。

标签:AS-REP, AS-REP Roasting, AS-REQ, Bitdefender, Hashcat, Kerberoasting, pcap解析, Python, TGS-REP, tshark, VEH, 协议分析, 哈希提取, 字典攻击, 密码审计, 无后门, 权限提升, 模拟器, 离线破解, 网络安全, 逆向工具, 隐私保护