JakesShell/Cloud-Access-Control-And-Audit-Compliance-System

GitHub: JakesShell/Cloud-Access-Control-And-Audit-Compliance-System

一个模拟云访问控制与审计合规工作流的教学项目,帮助用户理解基于角色的权限控制、结构化审计日志和合规报告生成。

Stars: 0 | Forks: 0

# 云访问控制与审计合规系统

## 概述

本项目模拟了一个云访问控制和审计合规工作流,用于跟踪用户活动、执行权限、分类访问事件以及生成审计摘要。

该项目旨在反映云支持、SOC 和安全运营团队如何审查访问行为、调查被拒绝的操作,并通过结构化日志证明发生了什么情况。

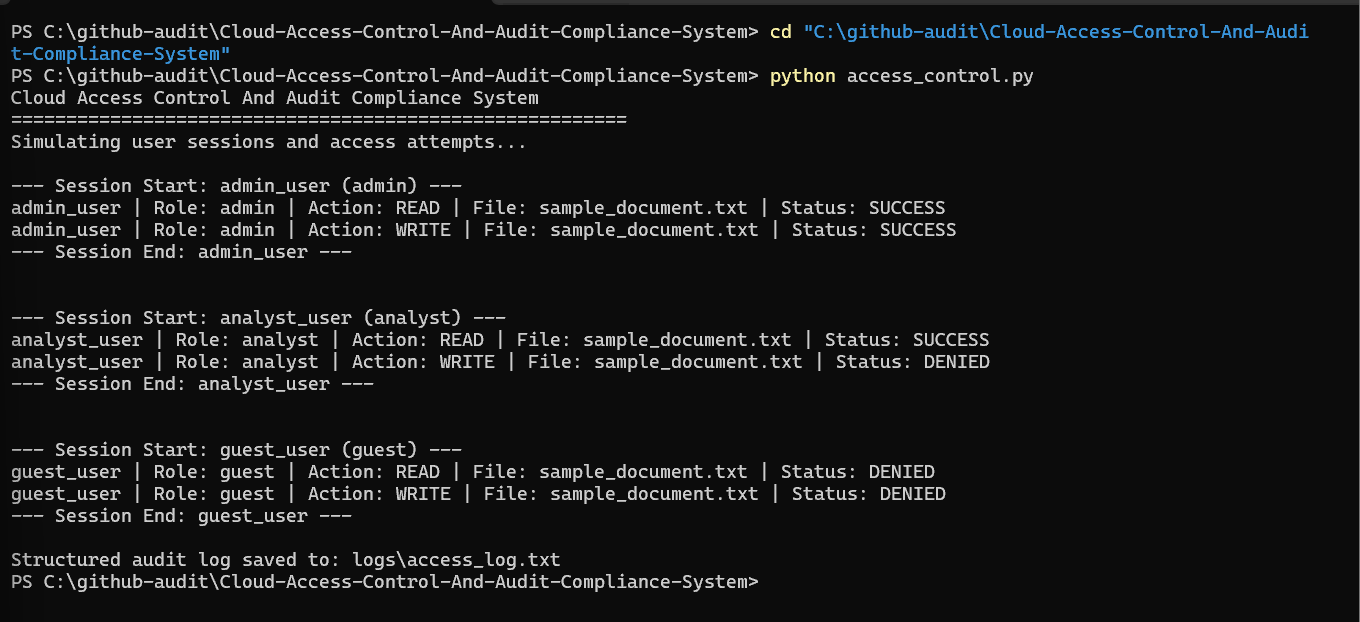

## 会话输出预览

下面的截图展示了模拟的用户会话,其中 admin、analyst 和 guest 用户尝试对内部文档进行读取和写入操作。

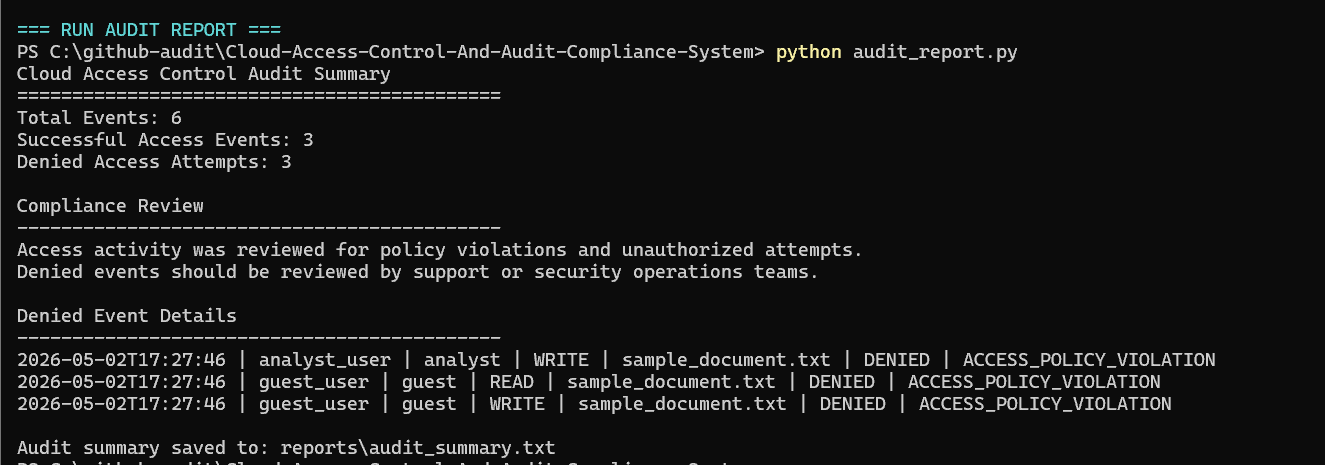

## 审计摘要预览

下面的截图展示了生成的审计摘要,包括总事件数、成功访问事件、拒绝访问尝试以及策略违规详情。

## 项目目标

模拟安全与云支持团队如何回答访问控制相关问题:

- 谁访问了该文件?

- 用户尝试了什么操作?

- 该操作是被允许还是被拒绝?

- 该事件被归类为正常活动还是策略违规?

- 能否将活动总结以供审计审查?

## 模拟环境

- 内部文档访问系统

- 基于角色的用户权限

- 基于会话的用户活动

- 结构化访问日志

- 用于合规审查的审计摘要报告

## 访问角色

| 角色 | 读取权限 | 写入权限 |

|---|---:|---:|

| Admin | 是 | 是 |

| Analyst | 是 | 否 |

| Guest | 否 | 否 |

## 安全事件分类

系统将每次访问尝试分类为:

- AUTHORIZED_ACTIVITY:当用户操作被允许时

- ACCESS_POLICY_VIOLATION:当用户操作被拒绝时

## 审计工作流

1. 从 JSON 数据加载用户账户

2. 模拟用户会话

3. 尝试读取和写入操作

4. 执行基于角色的权限控制

5. 写入结构化审计日志

6. 生成审计摘要报告

7. 审查被拒绝的访问尝试以确保合规

## 项目结构

- data/users.json

- files/sample_document.txt

- logs/access_log.txt

- reports/audit_summary.txt

- screenshots/session-output.png

- screenshots/audit-summary.png

- access_control.py

- audit_report.py

- README.md

## 使用技术

- Python

- JSON

- 基于角色的访问控制

- 审计日志

- 合规报告

- 安全事件分类

## 如何运行

运行访问控制会话模拟:

python access_control.py

生成审计摘要:

python audit_report.py

然后查看:

- logs/access_log.txt

- reports/audit_summary.txt

## 计划增强功能

- 添加用户身份验证模拟

- 添加基于角色的仪表盘视图

- 将审计报告导出为 CSV

- 为被拒绝的事件添加严重性级别

- 添加云 IAM 风格的策略规则

- 添加自动化合规警报

- 添加管理员审查工作流

## 现实关联性

本项目反映了安全运营和云支持的职责:

- 审查访问活动

- 执行权限规则

- 调查被拒绝的访问尝试

- 生成审计证据

- 支持合规审查

- 清晰传达安全发现

## 职业定位

本项目被设计为入门级的访问控制、审计日志记录和合规调查模拟。

它展示了跟踪用户活动、执行权限、分类策略违规以及生成审计就绪证据的能力。

标签:CASB, Homebrew安装, IT合规, JSON数据处理, PB级数据处理, RBAC, SOC运营, Streamlit, 云安全态势管理, 云访问安全代理, 前端应用, 合规性报告, 基于角色的访问控制, 安全事件分类, 安全信息系统, 安全运维, 审计合规, 权限管理, 模型越狱, 用户行为分析, 策略违规检测, 结构化日志, 网络安全, 自动化报告, 访问控制, 访问日志, 逆向工具, 隐私保护