Goncha1/Intern-Intelligence--Malware-Analysis

GitHub: Goncha1/Intern-Intelligence--Malware-Analysis

一个系统记录恶意软件静态与动态分析全过程的实践项目,涵盖 PE 结构分析、熵值检测、逆向工程和沙箱行为观测等方法论。

Stars: 0 | Forks: 0

# Intern-Intelligence--恶意软件分析

静态与动态恶意软件分析

***静态分析***

样本概述

文件名: 5e66d51d5130e19ble8c398947b277b201a9af9c5182ed7bc3e83610977e9437.exe

文件类型: PE32 executable (GUI) Intel 80386, for MS Windows (通过 file 命令确定)

MD5 哈希值: 17444c8c52e9a0f0bc4629cadf0ca99b (通过 md5sum 命令确定)

SHA256 哈希值: 5e66d51d5130e19b1e8c398947b277b201a9af9c5182ed7bc3e83610977e9437

可执行格式: Portable Executable (PE)

提交时间: 美国东部夏令时间 2024年10月07日 14:16:18

---VirusTotal 扫描---

该可执行文件被提交至 VirusTotal。结果如下:

MD5: 17444c8c52e9a0f0bc4629cadf0ca99b

SHA-1: 3e0fc831b0d50b93ab5f81721e1a311b8103d37f

SHA-256: 5e66d51d5130e19b1e8c398947b277b201a9af9c5182ed7bc3e83610977e9437

Vhash: 23503665151310815b47d9084e

Authentihash: 4d770b866d5280993367e8280677623f815f5bdc8f29f0812d19de90ba00e02e

文件类型: Win32 EXE (executable, windows, win32, pe, peexe)

文件大小: 300.50 KB (307712 bytes)

PEiD 加壳器: .NET executable

---PE 结构分析 (使用 PEView)---

DOS Header: 信息 "This program cannot be run in DOS mode" 确认该文件旨在 Windows 环境中运行。

IMAGE_NT_HEADERS: 识别出关键节区:

.text: 包含可执行代码。

.rdata: 只读数据,如常量和导入函数名。

.data: 可写数据节区。

.rsrc: 资源节区。

.reloc: 重定位信息

---熵值分析 (使用 Binwalk)---

熵值激增表明存在压缩或加密的数据节区:

0x27000: 上升的熵边缘 (0.972102) 表明具有高熵值,可能是一个加密或压缩的节区。

0x73000 和 0x77C00: 下降的熵边缘 (0.839077 和 0.604273) 可能表明存在解包或解码过程。

---逆向工程 (使用 Ghidra)---

函数分析:

主函数: 调查了主函数及其他关键函数以寻找可疑行为。未检测到直接的代码混淆,但识别出了典型的设置代码。

导入表: 检查了导入的库和函数。

***动态分析***

我使用 ANY.RUN 作为沙箱进行动态分析(我使用了与静态分析不同的恶意软件文件)

文件名: b39525df56e9d5f26067add74133154b651ca91d4201302ce505444d00ac6693.exe

判定结果: 恶意活动

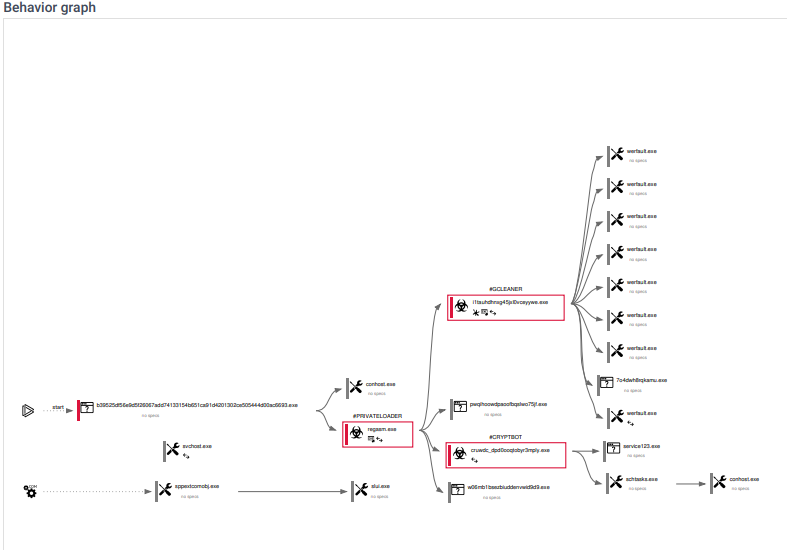

威胁: CryptBot

CryptBot 是一种高级的针对 Windows 的信息窃取器,通过提供“破解版”软件的盗版网站进行传播。它最早于 2019 年在野外被发现。

GCleaner

GCleaner 是一种恶意加载器,能够投递大量不同的恶意软件程序,这些程序会根据目标受害者的地理位置而有所不同。此恶意软件通常通过宣传免费 PC 优化工具的欺诈网站进行传播

Loader

加载器是一种渗透设备的恶意软件,用于投递恶意 payload。此恶意软件能够感染受害者的计算机,分析其系统信息,并安装其他类型的威胁,例如木马或窃取器。犯罪分子通常依赖社会工程学,通过钓鱼邮件和链接诱骗用户下载并运行其可执行文件,以此来分发加载器。加载器采用高级的规避和持久化策略以避免被检测到。

PrivateLoader

PrivateLoader 是一个专门创建用于感染计算机系统并植入额外恶意程序的恶意软件家族。它使用按安装付费的商业模式运作,这意味着其背后的操作者会根据成功部署不同类型有害程序(包括木马、窃取器和其他勒索软件)的实例而获得报酬。

Stealer

窃取器是一组旨在未经授权访问用户信息并将其传输给攻击者的恶意软件。窃取器类恶意软件包括各种类型的程序,它们专注于特定类型的数据,包括文件、密码和加密货币。窃取器能够通过记录用户的按键和截屏来监视其目标。此类恶意软件主要作为钓鱼活动的一部分进行分发。

分析日期: 2024年10月04日 02:38:13

操作系统: Windows 10 Professional (build: 19045, 64 bit)

标签: evasion privateloader discord opendir loader gcleaner stealer cryptbot

MIME: application/x-dosexec

文件信息: PE32 executable (console) Intel 80386 Mono/.Net assembly, for MS Windows

MD5: 731200CE89A30B22A5530838E57862F3

SHA1: 0C86827C47E040D82869846C68BEDB9D8AFBCDE0

SHA256: B39525DF56E9D5F26067ADD74133154B651CA91D4201302CE505444D00AC6693

SSDEEP: 98304:k+ErKYM6CxfHJD6XV7v9M3NYjnZvdW9kAqi/9gjQuNp5mDUW1SAX9clJZe1JXLbN:r

MALICIOUS

已检测到 PRIVATELOADER (SURICATA)

-RegAsm.exe (PID: 1372)

连接至 CnC 服务器

-RegAsm.exe (PID: 1372)

-CRUWDC_dPd0ooqtoBYr3MPLY.exe (PID: 6604)

已检测到 GCLEANER (SURICATA)

-i1TAuhdhnXg45jXL0vCEyYWe.exe (PID: 5048)

已检测到 CRYPTBOT (SURICATA)

-CRUWDC_dPd0ooqtoBYr3MPLY.exe (PID: 6604)

使用任务计划程序运行其他应用程序

-CRUWDC_dPd0ooqtoBYr3MPLY.exe (PID: 6604)

SUSPICIOUS

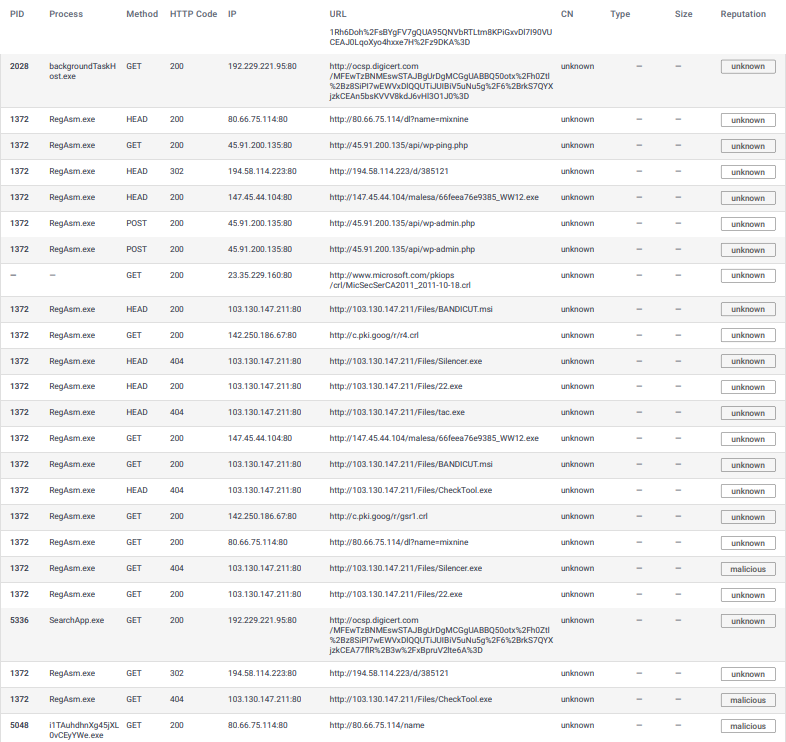

检查外部 IP

-svchost.exe (PID: 2256)

-RegAsm.exe (PID: 1372)

潜在的企业隐私违规

-RegAsm.exe (PID: 1372)

- i1TAuhdhnXg45jXL0vCEyYWe.exe (PID: 5048)

可执行内容被释放或覆盖

-RegAsm.exe (PID: 1372)

-i1TAuhdhnXg45jXL0vCEyYWe.exe (PID: 5048)

在没有主机名的情况下连接到服务器

-RegAsm.exe (PID: 1372)

-i1TAuhdhnXg45jXL0vCEyYWe.exe (PID: 5048)

进程从互联网请求二进制文件或脚本

-RegAsm.exe (PID: 1372)

释放 7-zip 压缩工具进行解包

-RegAsm.exe (PID: 1372)

执行发生崩溃的应用程序

-i1TAuhdhnXg45jXL0vCEyYWe.exe (PID: 5048)

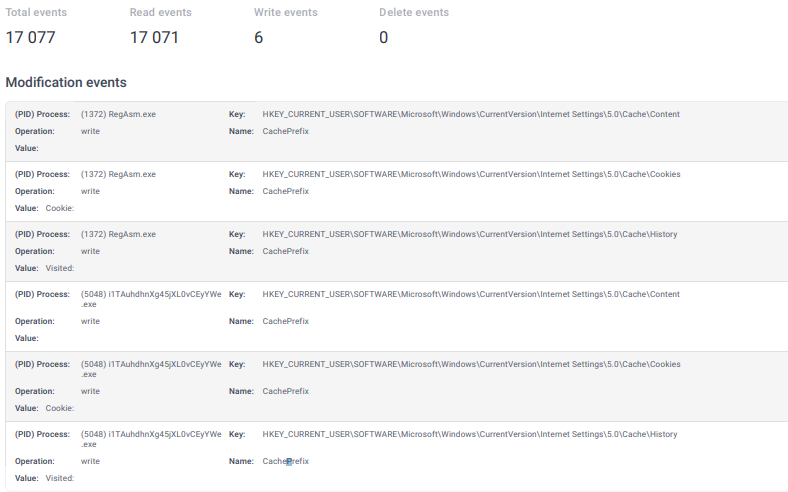

注册表活动:

网络活动:

标签:Ask搜索, Binwalk, DAST, DNS 反向解析, DNS 解析, Ghidra, Intern-Intelligence, meg, PEView, PE文件分析, VirusTotal, Windows PE, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 信息安全, 加壳检测, 哈希校验, 威胁情报, 开发者工具, 恶意软件分析, 情报收集, 文件格式分析, 木马分析, 样本分析, 沙箱分析, 漏洞研究, 熵分析, 网络安全, 解包, 逆向工程, 隐私保护, 静态分析