Secret297-CODER-SOURCE/Sniff-NG

GitHub: Secret297-CODER-SOURCE/Sniff-NG

这是一款基于 Python TUI 的本地网络安全测试工具,集成网络扫描与 ARP 欺骗功能,旨在简化中间人攻击和渗透测试的操作流程。

Stars: 14 | Forks: 0

# Sniff-NG

## [](LICENSE)

[](https://www.python.org/)

**标签:**

`network` `arp-spoofing` `mitm` `sniffer` `ethical-hacking` `pentest` `python` `security` `tui` `linux` `macos` `local-network` `network-scanner` `infosec` `hacking-tool`

## 简介

**Sniff-NG** 是一款用于网络安全测试的 Python 工具。

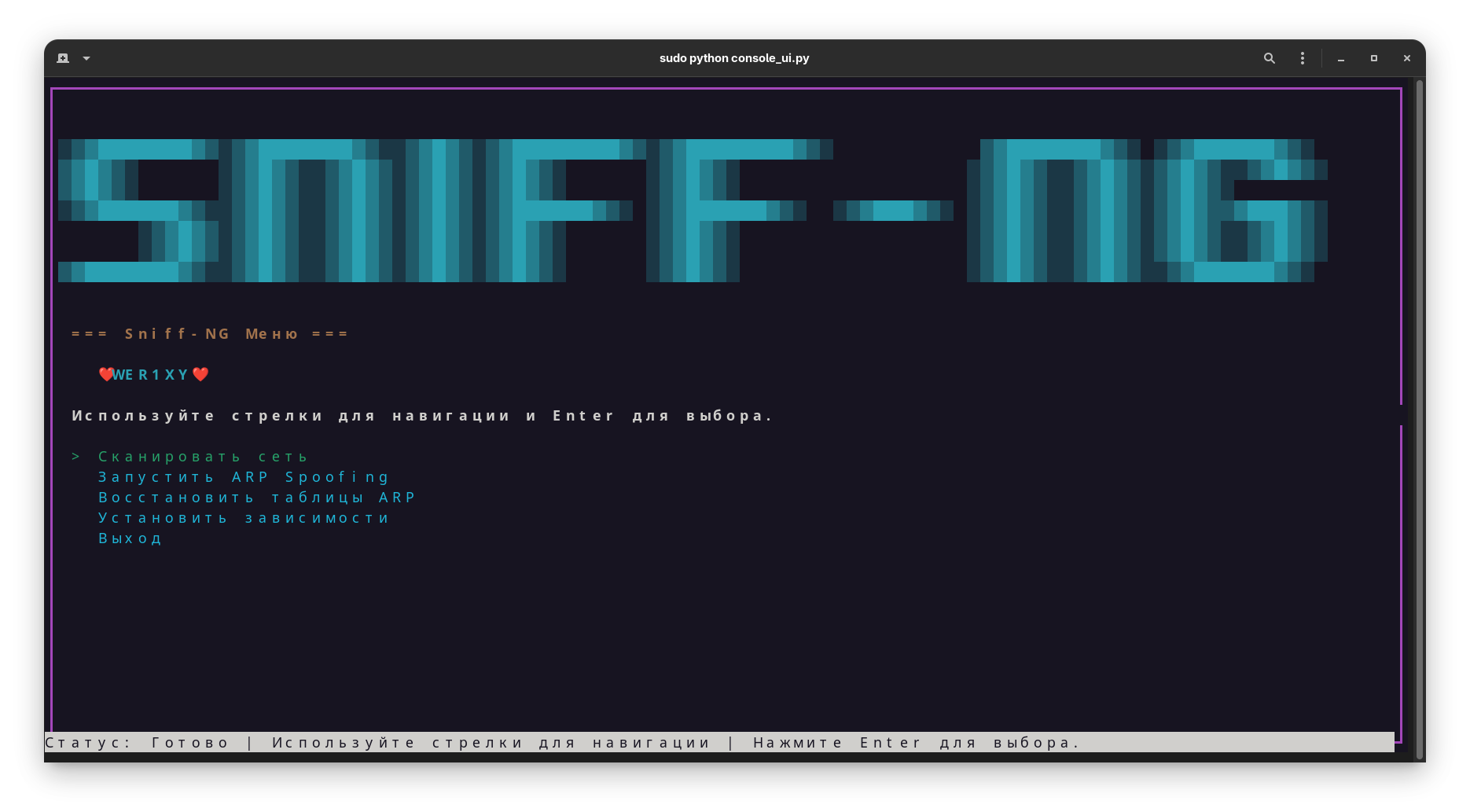

它提供快速的本地网络设备扫描、ARP 欺骗(MITM),以及一个完全交互式的 TUI 菜单。

支持 Linux 和 macOS,并具备自动依赖项安装路径。

## 功能特性

- **TUI 界面:** 无需命令行

- **网络扫描器:** 发现本地网络中的所有设备

- **自动网关检测:** 检测默认路由器 IP 以加快设置

- **ARP 欺骗 / MITM:** 通过菜单轻松启动攻击

- **恢复 ARP 表:** 攻击后清理现场

- **一键安装依赖:** Linux 软件包管理器 + macOS 上的 Homebrew

- **Python 3.8+** 兼容

## 环境要求

- Linux(Debian、Ubuntu、Arch、Fedora、CentOS 等)或 macOS

- Python 3.8+

- 工具:`arp-scan`(`dsniff` 侧重于 Linux)

- Python 库:`scapy`、`mitmproxy`

## 安装

```

git clone https://github.com/Secret297-CODER-SOURCE/Sniff-NG.git

cd Sniff-NG

sudo python3 console_ui.py

```

如果缺少依赖项,请在 TUI 菜单中选择“Install dependencies”(安装依赖)。

### macOS 说明

- 首先安装 Homebrew:https://brew.sh

- 使用提升的权限(`sudo`)运行 Sniff-NG 以进行原始数据包操作。

- 在 macOS 上,扫描器可以使用 `arp-scan`(如果已安装)或 Scapy ARP 回退。

- Linux 的 `iptables` 重定向辅助功能在 macOS 上未使用(如果需要重定向/NAT 规则,必须手动配置 `pf`)。

## 使用说明

所有功能均可通过 TUI 菜单访问:

- **Network Scan(网络扫描):** 显示所有已连接的设备

- **ARP Spoofing(ARP 欺骗):** 攻击 LAN 上的任何目标/网关

- **Restore ARP(恢复 ARP):** 清理 ARP 表

- **Install dependencies(安装依赖):** 一键设置

**操作控制:**

- 上/下:导航

- 回车:选择

- 底部显示提示

## 安全提示

- **仅供教育和授权渗透测试使用!**

- 请勿在您不拥有或未明确获得测试许可的网络环境中使用。

## 贡献

欢迎提交 Pull requests!

请针对 Bug、想法或功能请求提交 issue。

标签:ARP欺骗, MITM, Scapy, TUI界面, 中间人攻击, 云存储安全, 安全助手, 安全测试, 局域网扫描, 开源安全工具, 攻击性安全, 网关检测, 网络嗅探, 网络安全, 网络扫描, 网络攻防, 自动化安装, 逆向工具, 逆向工程平台, 隐私保护