iamtorsten/SherlockElf

GitHub: iamtorsten/SherlockElf

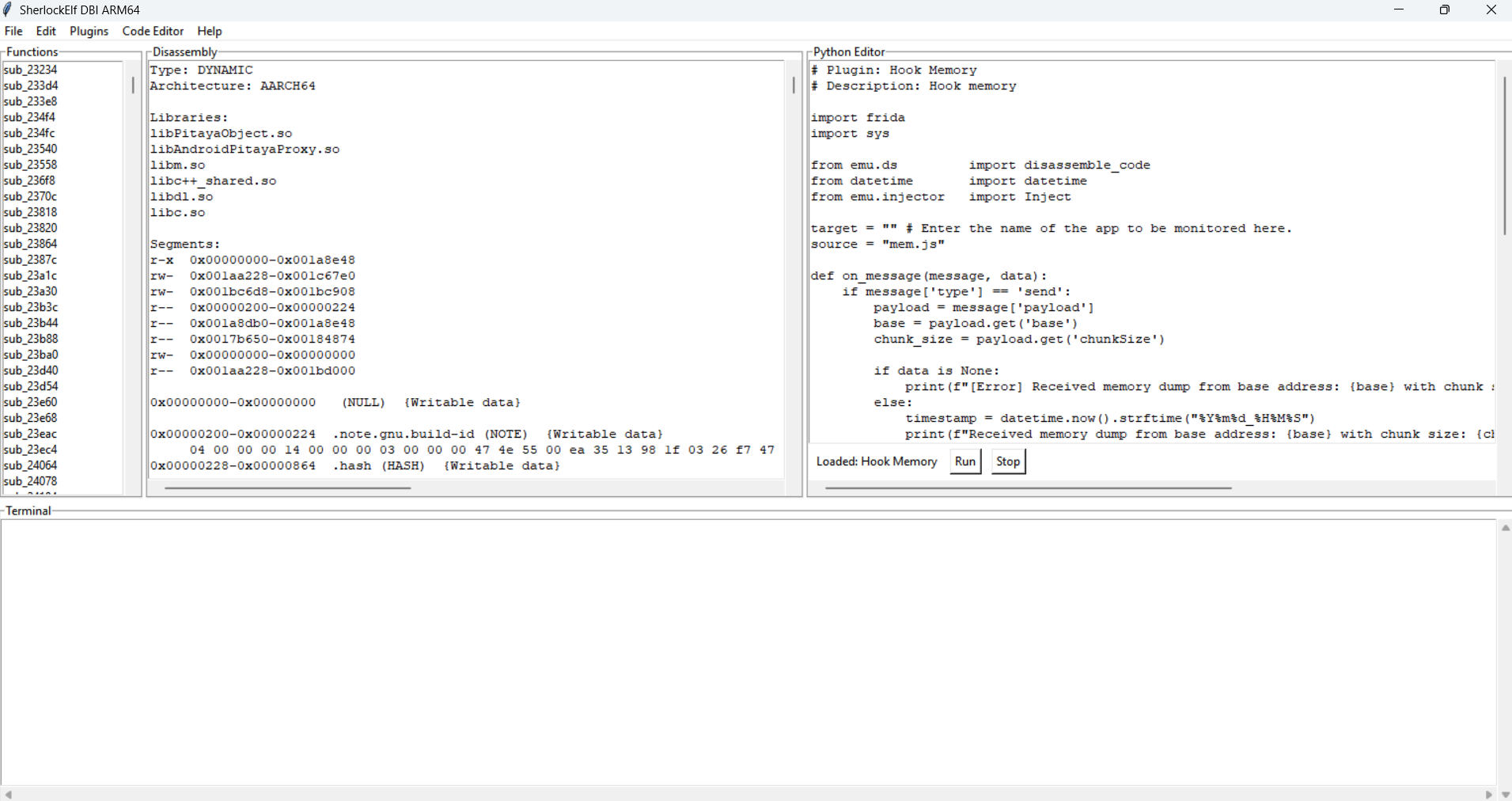

一款用于 Android ELF 和 iOS Mach-O 二进制文件的静态与动态分析工具,结合模拟器与 Frida 插桩技术帮助安全研究人员深入分析移动端原生代码。

Stars: 106 | Forks: 20

**模拟器:**

- **动态分析**: with open("hook/mem.js") as f: script_code = f.read() sherlock = Inject(target=target) device, session = sherlock.attach() script = sherlock.source(session, script_code) script.on('message', on_message) script.load() 此命令执行 ELF 二进制文件并监控其内存行为。 ## 许可证 📜 SherlockElf 根据 MIT 许可证授权。有关更多信息,请参阅 [LICENSE](https://github.com/iamtorsten/SherlockElf/blob/main/LICENSE) 文件。 ## 联系方式 📬 如有任何问题或反馈,请通过电子邮件 [torsten.klinger@googlemail.com](mailto:torsten.klinger@googlemail.com) 联系。 ## 免责声明 ⚖️ 本项目仅供个人教育目的使用。您可以对其进行修改以供个人使用。但对于因修改本项目而引起的任何问题,我不承担任何责任。项目中展示的所有流程仅作为示例。

**使用本代码必须遵守适用法律。** ## 致谢 🙏 - [Frida](https://github.com/frida/frida) - [Capstone](https://www.capstone-engine.org) - [Keystone](https://docs.openstack.org/keystone/latest/#top) - [Unicorn](https://www.unicorn-engine.org/) - [ExAndroidNativeEmu](https://github.com/maiyao1988/ExAndroidNativeEmu)

标签:Android安全, DAST, DBI, Docker支持, ELF文件, Frida, iOS安全, Mach-O文件, Python, Root, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 动态二进制插桩, 可执行文件, 合规性检查, 恶意软件分析, 无后门, 目录枚举, 移动安全, 网络安全, 越狱, 逆向工具, 逆向工程, 隐私保护, 静态分析