ahanel13/Firewall-Ferret

GitHub: ahanel13/Firewall-Ferret

一款利用 WAF 请求体检查长度限制、通过填充垃圾数据实现 WAF 绕过的 Burp Suite 扩展,支持手动插入和主动扫描自动填充两种模式。

Stars: 1 | Forks: 3

# Firewall Ferret

此 Java 项目使用 Portswigger 的 Montoya API 创建,旨在作为一个

Burp Extension。众所周知,WAF 对每个请求的数据扫描量仅限于一定程度。

此扩展允许测试人员手动插入垃圾数据,并通过复制每个扫描检查

将垃圾数据添加到 Active Scans 中。

## 目录

1. [功能](#functionalities)

2. [如何使用不同功能](#how-to-use-the-different-functionalities)

3. [如何配置扩展](#how-to-configure-extension)

4. [常见 WAF 限制](#common-waf-limits)

5. [如何手动将扩展添加到 Burp Suite](#how-to-add-manually-extension-to-burp-suite)

6. [如何从 Burp Suite BAPP Store 安装扩展](#how-to-install-extension-from-burp-suite-bapp-store)

## 功能

此扩展提供了一些功能。

1. 手动插入 X 千字节日志数据块的选项

2. 允许扩展添加 X 千字节日志数据块参数的选项

1. 支持以下请求类型:URL-Encoded Body, JSON, XML, Multipart

2. 以下请求类型正在开发中:AMF

3. 如果 Burp 无法识别请求的内容类型,扩展将在整个 body 后

追加一个日志数据块。

3. 为每个 burp active scan check 添加一个检查。该检查将采用标准

payload,并在前面添加以下大小的日志数据块:`8, 16, 32, 64, 128, 1024`。

由于大多数应用程序前都有 WAF,这应该能带来更好的扫描结果。

## 如何使用不同功能

### 自动插入

自动插入适用于 URL-Encoded, JSON, XML, Multipart bodies 的请求。

日志数据块将作为请求中的第一个参数被添加。

**自动添加示例**

https://github.com/user-attachments/assets/231276a9-2629-4138-8778-211ff069b69c

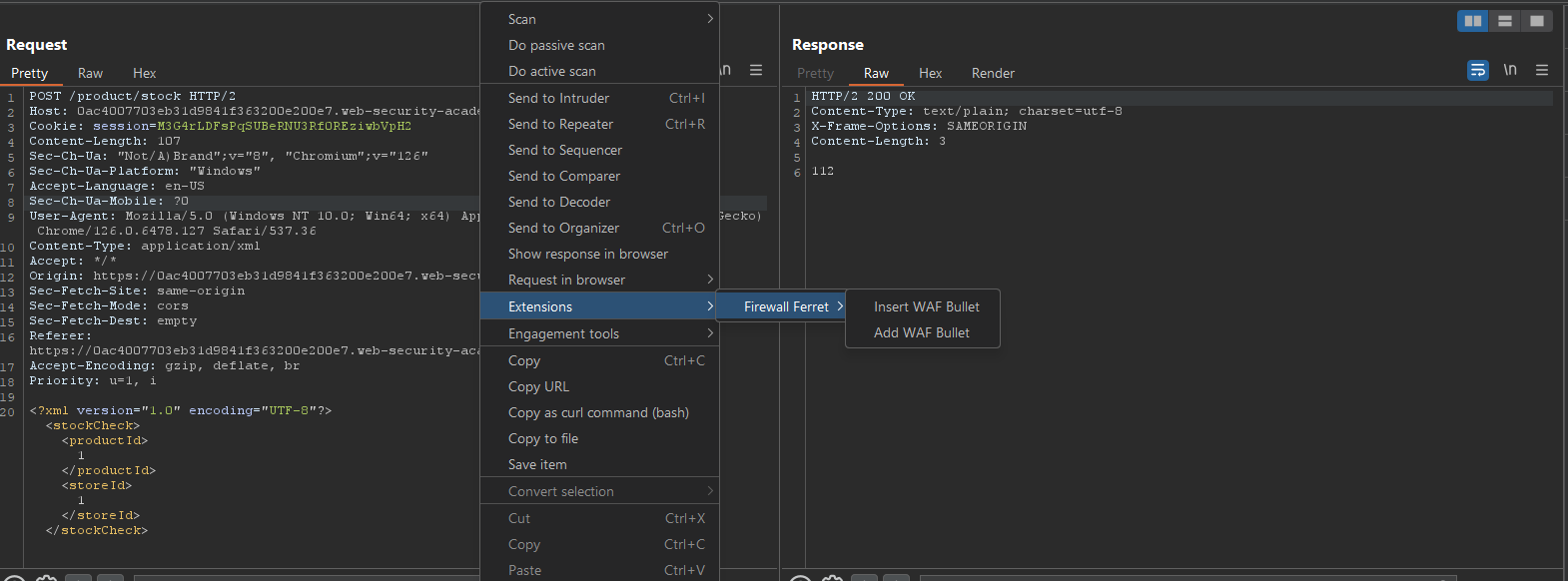

### 手动插入

手动插入的工作原理是在光标所在位置添加一个日志数据块(a * X * 1024)。

**手动插入示例**

https://github.com/user-attachments/assets/1ff49890-575d-4f87-8121-780b23ff1ebb

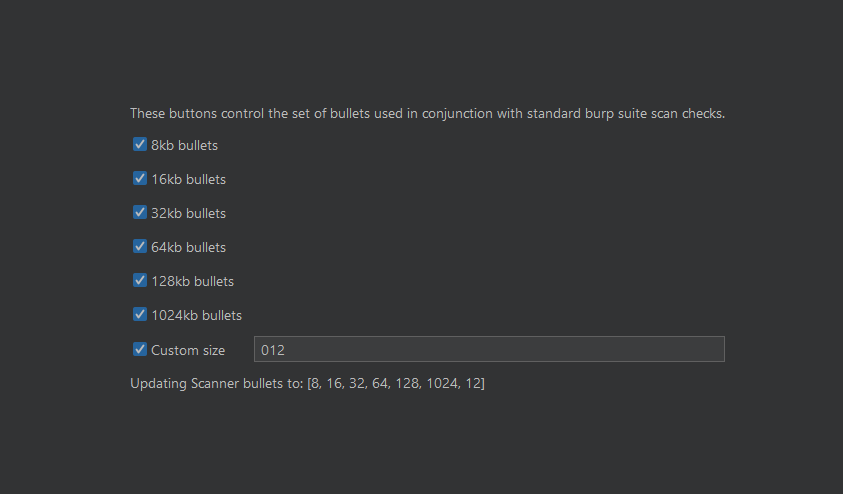

### 主动扫描

当使用默认的 active scan 时,扩展会运行额外的检查。如果你

需要禁用此功能,请取消勾选扩展设置选项卡上的所有复选框。

## 如何配置扩展

1. 点击 `Firewall Ferret` 选项卡

2. 选择你希望扫描器在其 payload 中尝试使用的日志数据块

当你点击复选框时,扩展将自动更新扫描器所使用的设置

## 常见 WAF 限制

| WAF Provider | 最大请求体检查大小限制 | 来源 |

|----------------------|----------------------------------------------------------------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

| Cloudflare | 规则集引擎为 128 KB,根据计划最高可达 100 - 500 MB | [Ruleset Engine](https://developers.cloudflare.com/ruleset-engine/rules-language/fields/#http-request-body-fields)

[Cloudflare Plan Limits](https://developers.cloudflare.com/ruleset-engine/rules-language/fields/#http-request-body-fields) | | AWS WAF | 8 KB - 64 KB(视服务可配置) | [Handling Oversize Requests](https://docs.aws.amazon.com/waf/latest/developerguide/waf-oversize-request-components.html) | | Azure WAF | 128 KB - 4 GB(视服务和规则集版本可配置) | [Application Gateway Limits](https://learn.microsoft.com/en-us/azure/azure-resource-manager/management/azure-subscription-service-limits#application-gateway-limits) | | Akamai | 8 KB, 16 KB, 32 KB | [Body Inspection Limit](https://techdocs.akamai.com/application-security/reference/put-advanced-settings-request-body) | | Fortiweb by Fortinet | 0 MB - 200 MB(可配置) | [Limiting File Uploads](https://help.fortinet.com/fweb/582/Content/FortiWeb/fortiweb-admin/limit_file_uploads.htm) | | F5 BIG-IP WAAP | 1 KB(可配置) | [Policy Management](https://clouddocs.f5.com/bigip-next/20-2-0/waf_management/cm_awaf_manage_edit_policy.html) | | Palo Alto | _未知_ | | | Barracuda WAF | _未知_ | | | Radware AppWall | 30 KB - 20 KB | [AppWall Documentation](https://portals.radware.com/releasenotes/appwall_release_notes_7_6_14/index.html#page/AppWall_Release_Notes_7_6_14/AppWall_7614-RN%20-%20final.1.09.html#wwconnect_header) | | Sucuri | _未知_ | | ## 如何手动将扩展添加到 Burp Suite https://github.com/user-attachments/assets/6f03e6b0-f8c6-4ac3-b573-6581461740bb 1. 在[此处](https://github.com/ahanel13/Firewall-Ferret/releases)下载最新版本 2. 打开 Burp Suite 中的 Extensions 选项卡 3. 点击 Add,然后作为 Java 扩展添加 4. 关闭弹窗 ## 如何从 Burp Suite BAPP store 安装扩展 _尚不可用_ 1. 打开 Burp Suite 中的 Extensions 选项卡 2. 点击 BAPP store 3. 搜索 `Firewall Ferret` 4. 点击 Install

[Cloudflare Plan Limits](https://developers.cloudflare.com/ruleset-engine/rules-language/fields/#http-request-body-fields) | | AWS WAF | 8 KB - 64 KB(视服务可配置) | [Handling Oversize Requests](https://docs.aws.amazon.com/waf/latest/developerguide/waf-oversize-request-components.html) | | Azure WAF | 128 KB - 4 GB(视服务和规则集版本可配置) | [Application Gateway Limits](https://learn.microsoft.com/en-us/azure/azure-resource-manager/management/azure-subscription-service-limits#application-gateway-limits) | | Akamai | 8 KB, 16 KB, 32 KB | [Body Inspection Limit](https://techdocs.akamai.com/application-security/reference/put-advanced-settings-request-body) | | Fortiweb by Fortinet | 0 MB - 200 MB(可配置) | [Limiting File Uploads](https://help.fortinet.com/fweb/582/Content/FortiWeb/fortiweb-admin/limit_file_uploads.htm) | | F5 BIG-IP WAAP | 1 KB(可配置) | [Policy Management](https://clouddocs.f5.com/bigip-next/20-2-0/waf_management/cm_awaf_manage_edit_policy.html) | | Palo Alto | _未知_ | | | Barracuda WAF | _未知_ | | | Radware AppWall | 30 KB - 20 KB | [AppWall Documentation](https://portals.radware.com/releasenotes/appwall_release_notes_7_6_14/index.html#page/AppWall_Release_Notes_7_6_14/AppWall_7614-RN%20-%20final.1.09.html#wwconnect_header) | | Sucuri | _未知_ | | ## 如何手动将扩展添加到 Burp Suite https://github.com/user-attachments/assets/6f03e6b0-f8c6-4ac3-b573-6581461740bb 1. 在[此处](https://github.com/ahanel13/Firewall-Ferret/releases)下载最新版本 2. 打开 Burp Suite 中的 Extensions 选项卡 3. 点击 Add,然后作为 Java 扩展添加 4. 关闭弹窗 ## 如何从 Burp Suite BAPP store 安装扩展 _尚不可用_ 1. 打开 Burp Suite 中的 Extensions 选项卡 2. 点击 BAPP store 3. 搜索 `Firewall Ferret` 4. 点击 Install

标签:Active Scan, Burp Suite 插件, CISA项目, HTTP 请求篡改, JS文件枚举, Montoya API, Padding 技巧, Payload 注入, PortSwigger, WAF 绕过, Web 应用防火墙, 垃圾数据填充, 域名枚举, 密码管理, 网络安全, 隐私保护