muchdogesec/stixify

GitHub: muchdogesec/stixify

将PDF、Word等非结构化文档自动转换为STIX格式的威胁情报提取工具。

Stars: 34 | Forks: 4

# Stixify

[](https://codecov.io/gh/muchdogesec/stixify)

## 开始之前...

我们提供完全托管的 Stixify 网页版本,其中包含比此代码库更多的功能。[您可以在此处了解有关网页版本的更多信息](https://www.stixify.com/)。

## 概述

Stixify 接收文件并将其转换为结构化的威胁情报。

大量的情报通过 PDF、Word 文档、Powerpoint、电子邮件、Slack 消息等形式共享。

为了帮助自动化从这些文档中提取情报,Stixify 会自动提取指标以供用户查看。

它的高级工作原理如下:

1. 将文件添加到 Stixify(选择要使用的 profile)

2. 文件通过 file2txt 转换为 markdown

3. markdown 通过 txt2stix 进行处理,其中 txt2stix 根据 staff 定义的 profile 运行模式提取/白名单/别名

4. 为文件生成 STIX bundles,并存储在名为 `stixify` 的数据库以及与用于创建对象的 `identity` ID 匹配的 collection 中

5. 用户可以通过 API 访问 bundle 数据或 bundle 中的特定对象

## 太长不看

[](https://www.youtube.com/watch?v=etK5NhrsHtU)

[观看演示](https://www.youtube.com/watch?v=etK5NhrsHtU)。

## 安装

### 下载并配置

```

# 克隆最新代码

git clone https://github.com/muchdogesec/stixify

```

### 前置条件

**重要**:ArangoDB 和 Postgres 必须正在运行。这些未在 compose 文件中部署。

如果您不确定此处该怎么做,[请按照此处的的基本设置步骤操作](https://community.dogesec.com/t/best-way-to-create-databases-for-obstracts/153/2)。

### 配置选项

Stixify 有各种在 `.env` 文件中定义的设置。

要创建文件的模板:

```

cp .env.example .env

```

要查看有关如何设置变量及其作用的更多信息,请阅读 `.env.markdown` 文件。

### 构建 Docker 镜像

```

sudo docker compose build

```

### 启动服务器

```

sudo docker compose up

```

### 访问服务器

Webserver (Django) 现在应该运行在:http://127.0.0.1:8004/

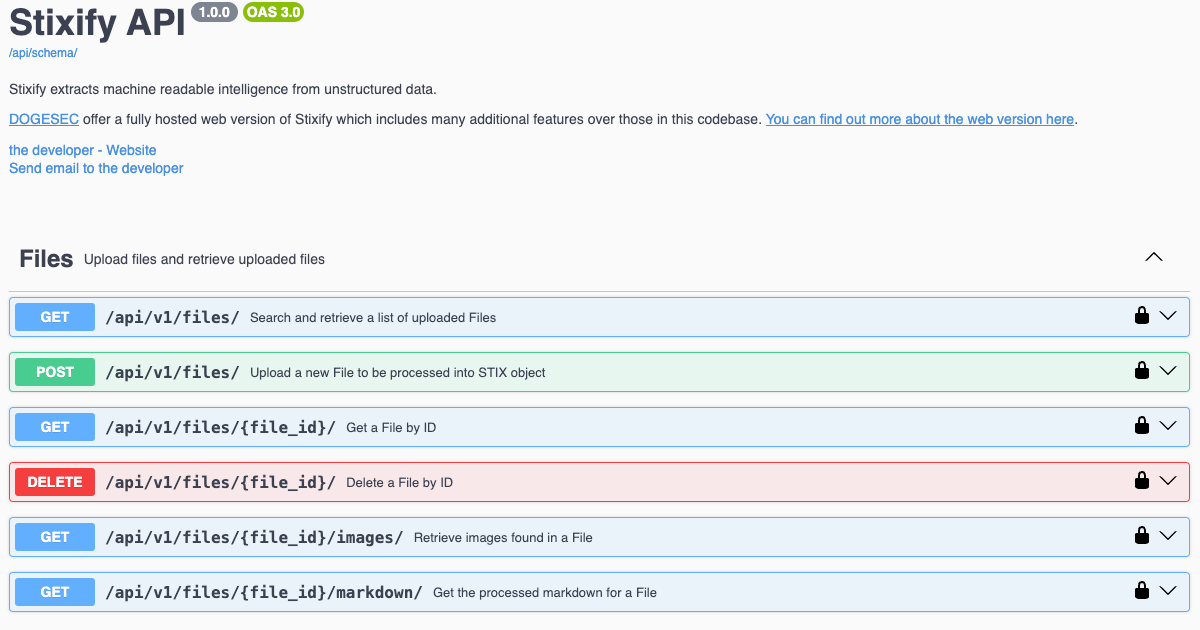

您可以在浏览器中访问 API 的 Swagger UI:http://127.0.0.1:8004/api/schema/swagger-ui/

## 支持

[通过 DOGESEC 社区提供有限支持](https://community.dogesec.com/)。

## 许可证

[Apache 2.0](/LICENSE)。

标签:ArangoDB, DNS 反向解析, HTML, IOC, Markdown, NLP, PDF解析, Python, STIX, Word文档, 威胁情报, 开发者工具, 情报处理, 指标提取, 数据泄露, 数据清洗, 文本挖掘, 无后门, 机器可读, 测试用例, 网络威胁, 自动化提取, 请求拦截, 逆向工具, 非结构化数据