AdedapoOG/SOC-Automation

GitHub: AdedapoOG/SOC-Automation

一个完整的SOC家庭实验室项目,演示Splunk检测规则、调查手册和自动化脚本,覆盖暴力破解、可疑PowerShell、异常登录等典型攻击场景。

Stars: 1 | Forks: 0

# SOC 自动化家庭实验室

## 概述

该项目模拟了一个安全运营中心 (SOC) 环境,我使用 Splunk、Python 和 PowerShell 设计了检测规则,调查了警报,并支持响应工作流程。

目标不仅仅是日志收集,而是展示 SOC 分析师如何检测、分类和响应可疑活动。

## 构建内容

- 用于检测身份验证滥用和可疑 PowerShell 活动的 SPL 检测规则

- 支持分类和响应的基础自动化脚本 (Python & PowerShell)

- 指导分析师决策的调查行动手册

- 从警报 → 调查 → 行动的结构化工作流程

## 使用的工具

- Splunk (SIEM)

- Sysmon / Windows Event Logs

- Linux Syslog

- Python

- PowerShell

- Kali Linux (攻击模拟)

## 检测场景

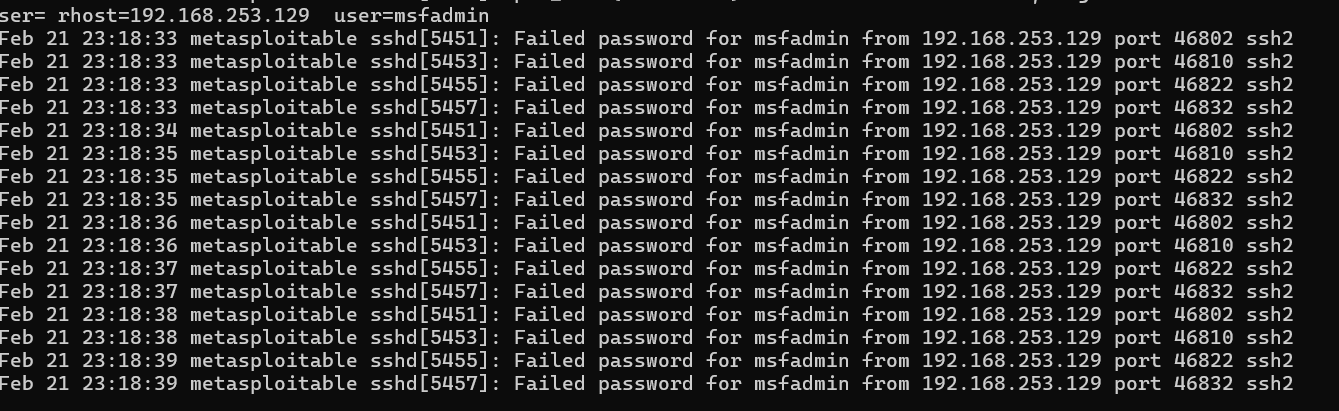

### 1. 暴力破解登录检测

检测来自单个 IP 的重复失败登录尝试。

- 检测规则:`detections/brute_force_linux.spl`

- MITRE ATT&CK:T1110 (Brute Force)

### 2. 可疑 PowerShell 执行

检测编码或混淆的 PowerShell 命令。

- 检测规则:`detections/suspicious_powershell.spl`

- MITRE ATT&CK:

- T1059.001 (PowerShell)

- T1027 (Obfuscation)

### 3. 异常登录激增

检测来自单个源的异常成功登录量。

- 检测规则:`detections/suspicious_login_spike.spl`

- MITRE ATT&CK:T1078 (Valid Accounts)

## 分析师成果

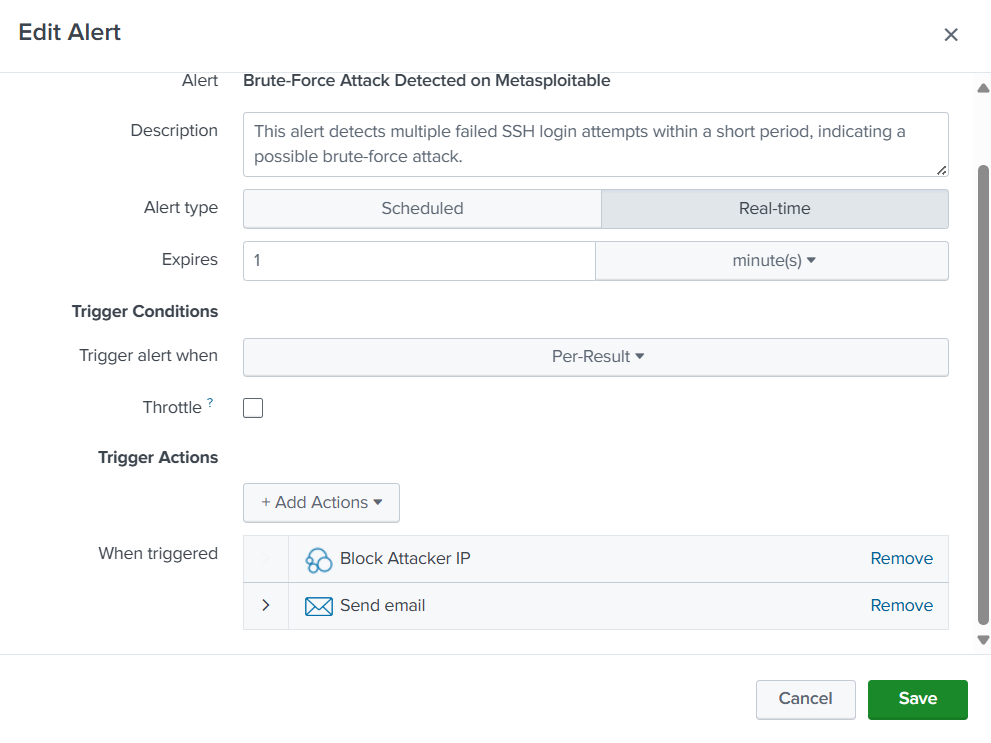

### 示例:暴力破解检测

**警报显示内容**

来自单个 IP 地址的多次失败登录尝试。

**我如何调查**

- 识别源 IP 和目标主机

- 检查失败后是否有成功登录

- 审查账户类型(特权账户 vs 标准账户)

- 与来自同一源的其他日志进行关联

**决策**

- 如果未发生入侵,则持续监控

- 如果失败后登录成功,则升级处理

- 如果存在恶意行为,重置凭据并封锁 IP

### 示例:可疑 PowerShell

**警报显示内容**

使用编码或可疑命令执行的 PowerShell。

**我如何调查**

- 审查命令行参数

- 检查父进程

- 识别用户上下文

- 寻找后续活动(下载、持久化)

**决策**

- 验证是否为合法的管理员活动

- 如果可疑,隔离并升级处理

## 自动化脚本

### Python

- `scripts/python/enrich_ip_reputation.py`

用于在警报分类期间为可疑 IP 地址添加上下文。

### PowerShell

- `scripts/powershell/block_ip.ps1`

用于在主机上封锁可疑 IP 地址。

## 证据

### 暴力破解检测

### PowerShell 检测

## SOC 工作流程

1. 系统生成日志

2. Splunk 检测识别可疑活动

3. 警报被分类和验证

4. 执行调查

5. 脚本支持丰富信息/响应

6. 做出决策(监控 / 升级 / 遏制)

## 展示的技能

- Splunk 检测工程

- SOC 警报分类和调查

- MITRE ATT&CK 映射

- Python & PowerShell 自动化

- 安全分析和决策制定

## 作者

Adedapo Ogunwoolu

网络安全作品集项目

标签:AI合规, DNS 反向解析, HTTP/HTTPS抓包, IPv6, Linux Syslog, Metasploitable, OpenCanary, PowerShell, Python, SPL 搜索, Sysmon, Windows 事件日志, 免杀技术, 安全教育, 安全运营中心, 家庭实验室, 异常登录, 态势感知, 数字取证, 数据摄取, 无后门, 暴力破解检测, 模拟攻击, 混淆代码检测, 网络安全, 网络映射, 自动化脚本, 调查手册, 逆向工具, 隐私保护