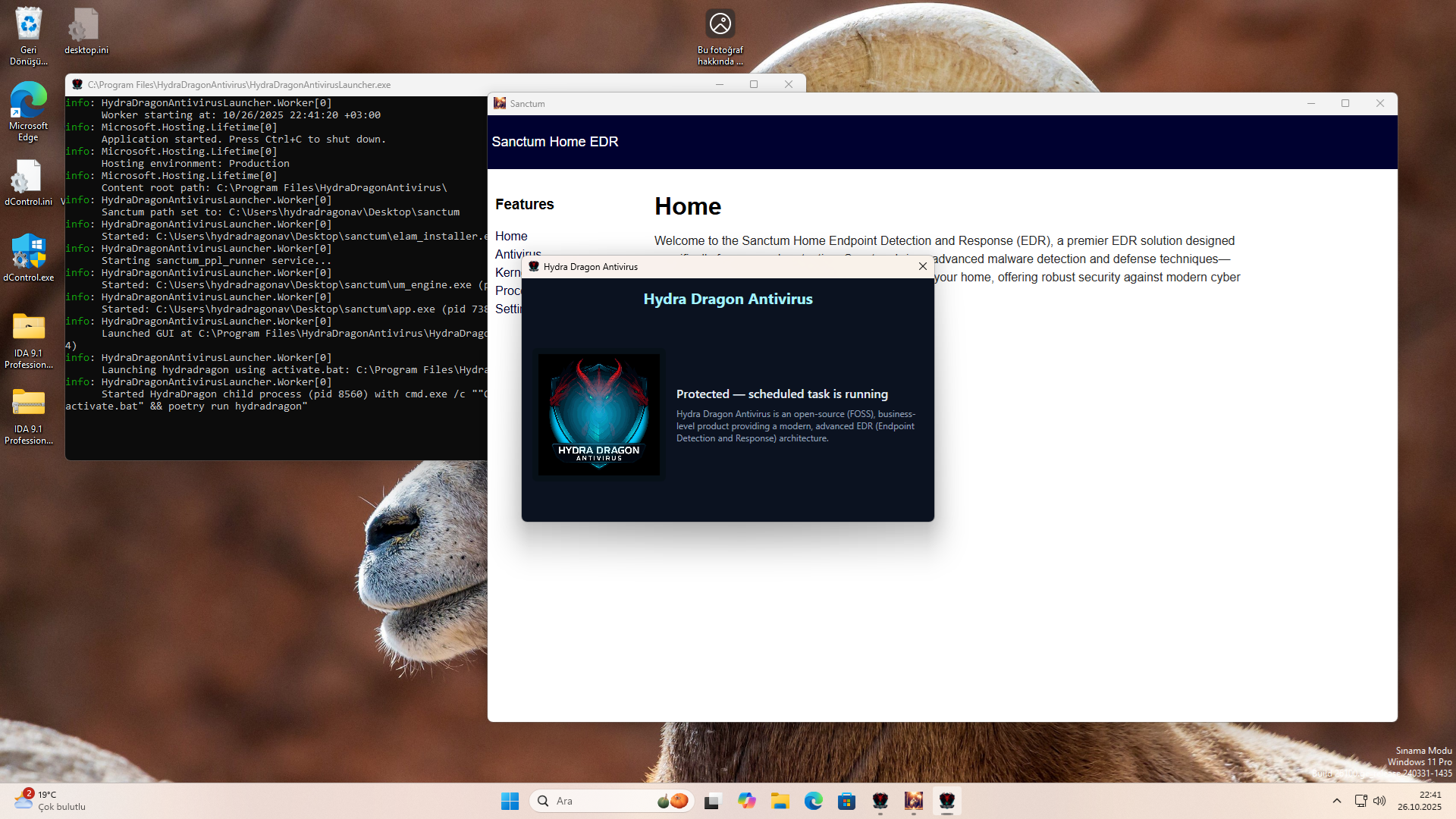

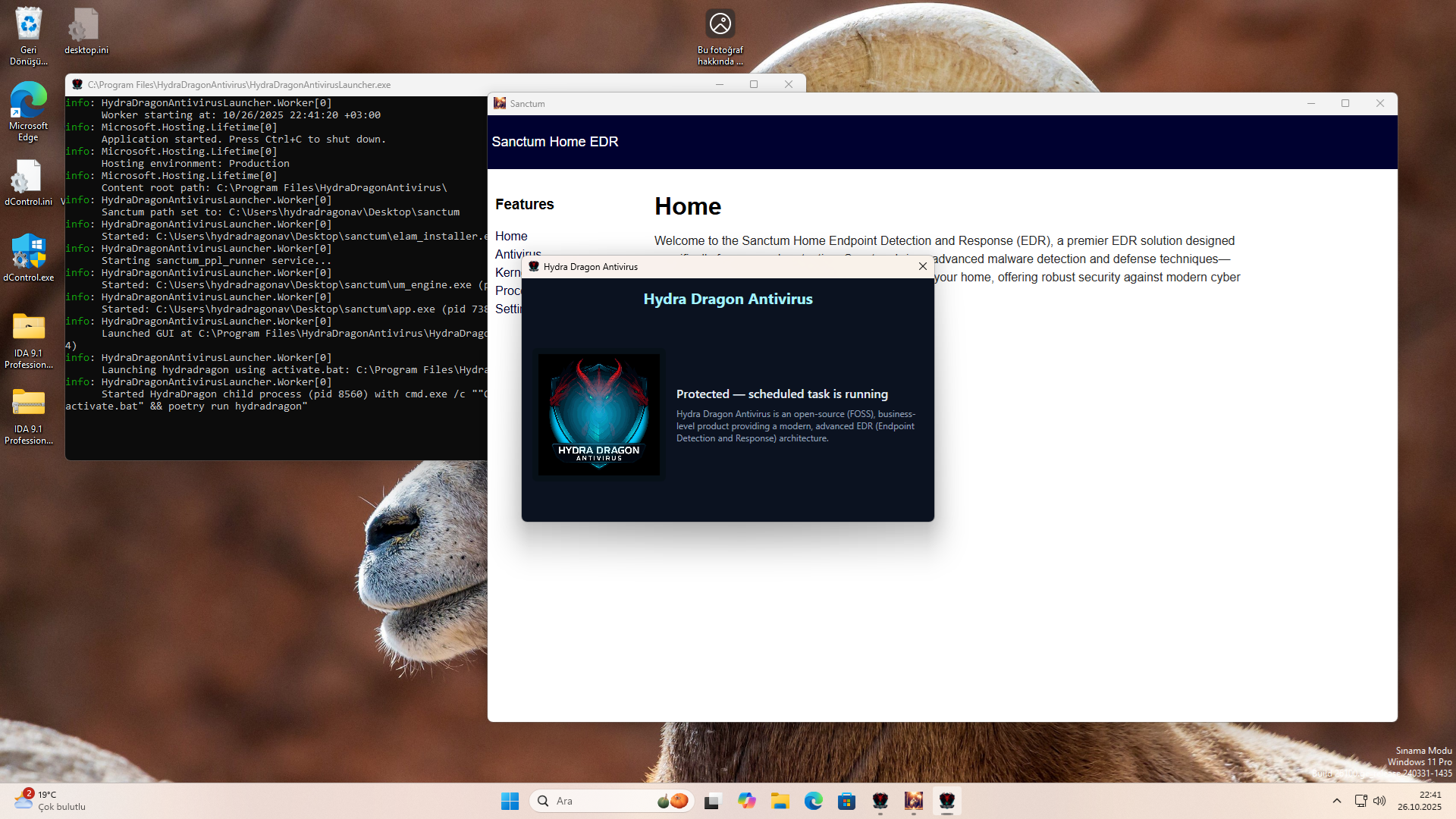

HydraDragonAntivirus/HydraDragonAntivirus

GitHub: HydraDragonAntivirus/HydraDragonAntivirus

一款集成动静分析、机器学习与开源EDR的Windows恶意软件分析平台,整合了ClamAV、YARA-X及Ghidra等众多逆向工具。

Stars: 169 | Forks: 14

# Hydra Dragon 自动恶意软件/可执行文件分析平台

警告:正在积极开发中

通知:Hydra Dragon 平台即将采购 VDS。该系统将托管在服务器上,作为基于云的解决方案运行,并包含一个独立的客户端应用程序。其有效性将与其他防病毒解决方案进行对比评估。这些过程和结果将被记录下来,并作为视频发布在 Hydra Dragon 平台频道上。

此项目尚未达到生产就绪状态。 可能会出现破坏性更改、错误和功能不完整的情况。

## 重要说明与限制 ### 项目范围 HydraDragon 是一个目前正在积极进行实验性开发的本地防病毒项目。 - 它在系统本地运行。 - 目前尚未实现客户端-服务器架构。 - 旨在用于研究、学习和恶意软件分析实验。 本项目并不旨在替代您日常使用的主要防病毒解决方案。 ### 检测理念 - 可能会出现误报。 - 系统假设机器处于干净状态(非感染后状态)。 - 项目优先考虑深度分析而非速度。 - 目标是长期的检测改进,而不是快速但浅层的检测。 - 这并不意味着该项目达到了 99% 的检测率——这仅反映了开发理念。 ### 实验状态 - 这是一个高度实验性的项目。 - 早期版本的一些架构决策并非最佳,影响了稳定性。 - 项目正在积极改进和完善中。 - 请谨慎使用。 ### 样本检测策略 - 非常旧的恶意软件样本可能无法被检测到。 - 签名停用参考: https://blog.clamav.net/2025/12/clamav-signature-retirement.html - 看起来像垃圾文件或完全未知数据的文件可能会被有意忽略。 - 如果 PE 头被移除,某些检测引擎可能不再标记该文件。 - 根据 rule 逻辑(例如,不验证文件类型的规则),YARA 检测仍可能触发。 示例: 移除 PE 头的样本: https://www.virustotal.com/gui/file/9b7e921e971fe7523ba83a4599b4006ad214854eb043372129e4f5a68c5a427f 原始样本: https://www.virustotal.com/gui/file/1ef6c1a4dfdc39b63bfe650ca81ab89510de6c0d3d7c608ac5be80033e559326 ### 安装与使用说明 - 您必须手动卸载软件(自动卸载程序无法使用)。 - 安装过程中出现的临时 ClamAV 更新错误可以安全忽略。 - 如果驱动程序安装失败,请禁用 Secure Boot 后重试。 - 建议等待防病毒界面完全加载,即使某些防护功能似乎已处于活动状态。 - 您可能需要禁用内存完整性: https://github.com/adrianyy/kernelhook/issues/1 ### 进程保护 - 防病毒软件可以由用户手动终止。 - 恶意软件进程无法终止它,因为驱动程序会验证终止请求的来源。 - 如果您手动关闭它,这并不代表安全防护失效。 ### 隔离目录 C:\ProgramData\HydraDragonAntivirus\Quarantine ## 描述 现阶段: - 应用程序**仅在本地工作**。 - **客户端-服务器架构尚未实现**。 - 功能可能不完整或不稳定。 - 可能会发生破坏性更改,恕不另行通知。 - 本项目**尚未达到生产就绪状态**,仅应用于开发和测试目的。 - Windows 平台下的动态和静态分析实时恶意软件/可执行文件分析平台,包括开源 XDR(2 个 EDR 项目)、ClamAV、YARA-X、机器学习 AI、行为分析、Unpacker、Deobfuscator、Decompiler、网站签名、Ghidra、Suricata、Sigma、基于内核的保护以及更多超乎想象的功能。 - HydraDragonAntivirus 平台 - 统一可执行文件分析与检测框架 ## 许可证 本项目采用 **GNU Affero General Public License v3.0** (AGPLv3) 许可。 有关更多信息,请参阅 [LICENSE](./LICENSE) 文件。 ## 下载机器学习恶意软件和良性数据库 - **PE 恶意软件数据库 (53k+):** [下载链接](https://drive.google.com/file/d/1QwdxdwX_nH-oF-5hVTkbTuFkrwUfR0-h) - **PE 良性数据库 (204k+):** [下载链接](https://drive.google.com/file/d/1dbi9F8c05TaQZFBztZUixt5chlKbKtsd) - **JS 良性数据库 (53k+):** [下载链接](https://drive.google.com/file/d/1QwdxdwX_nH-oF-5hVTkbTuFkrwUfR0-h) - **JS 恶意软件数据库 (39k+):** [下载链接](https://drive.google.com/file/d/1amgH0iI_icFT_7F7Tqt9l36ewkLv_E_5) - **注意:** 该集合仅包含小于 10MB 的 PE 文件。由于我的 U 盘损坏且无法恢复,大约 6,000 个良性样本永久丢失。其中一些样本甚至在 VirusTotal 上都无法找到。 - **密码:** infected ## 机器学习训练指南 - 安装恶意软件 和良性 (data2) 数据库,然后根据 train.py 安装 requirements.txt,只需在与 datamaliciousorder 和 data2 相同的文件夹中运行 train.py。 - 然后删除 results.pkl 并将 ml_definitions.pkl 重命名为 results.pkl 以合并 pickle 数据。 ## 从源代码编译指南 - 这是一项非常复杂的任务。我需要为此创建 wiki。请联系我。 ## Ghidra 源代码 - 我现在使用的是 12.0.4: https://ghidra-sre.org/ ## Java Development Kit - 请查看 https://www.oracle.com/java/technologies/downloads/#jdk21-windows ## 设置 - 发布版中的设置文件 HydraDragonAntivirus.exe ## Ghidra - Ghidra: %ProgramFiles%\aHydraDragonAntivirus\hydradragon\ghidra - Ghidra 运行: %ProgramFiles%\aHydraDragonAntivirus\hydradragon\ghidra\ghidraRun.bat - Ghidra 脚本: %ProgramFiles%\aHydraDragonAntivirus\hydradragon\scripts ## Sigma-HQ - Hayabusa - https://github.com/Yamato-Security/hayabusa/releases/tag/v3.8.1 (hayabusa-3.8.1-win-x64.zip) ## 重要提示 - 安装后,如果没有防火墙,您将无法浏览互联网。 - 为了防止连接速度损失,请确保 C:\Program Files\HydraDragonAntivirus\HydraDragonFirewall\settings.json 中的 "late_blocking_mode" 设置为 true。这可能会导致恶意软件被检测到的时间稍晚一些。 - 为了进行调试,请记住将 HKEY_LOCAL_MACHINE\SOFTWARE\Owlyshield\VERBOSE_LOGGING 设置为 1。 - 一些内核级路径为了额外保护进行了硬编码,因此不要修改它们。 - 接受防火墙运行时 Windows 显示的证书信任对话框。 - 重启程序时,任何日志都将被删除。所以要小心! - 分析后必须重新启动程序。 - 请勿在日志中分享您的 IP。 - 确保 ClamAV 数据库安装没有问题。 - 我们强烈建议您拍摄快照,并在完成工作后恢复。 - 将您的用户名设为随机(例如,以避免反分析)。 - 由于 ClamAV 数据库下载存在问题,安装程序还包含了 daily.cvd、main.cvd、bytecode.cvd。 ## Discord 社区服务器 - 服务器链接如下: https://discord.gg/7XMCuj5mbP ## 准备环境 - 创建大量文件以检测勒索软件。 ## 指南 **注意 1:**。 - 允许 Java 通过 Windows 防火墙,因为它将用于反编译 PE 文件。 **注意 2:** - 如果您发现问题,请创建 issue。防病毒软件可能会被网站签名触发,因为它们没有混淆,因此请排除 `%ProgramFiles%\aHydraDragonAntivirus\hydradragon` 文件夹。由于存在风险,请仅在虚拟机 (VM) 中使用。 **注意 3:** - https://github.com/icsharpcode/ILSpy/tree/master/ICSharpCode.ILSpyCmd - https://github.com/extremecoders-re/nuitka-extractor - https://github.com/horsicq/Detect-It-Easy - https://github.com/extremecoders-re/decompyle-builds - https://github.com/mandiant/gostringungarbler - https://github.com/cod3nym/Deobfuscar - https://github.com/Vineflower/vineflower - https://github.com/GDATAAdvancedAnalytics/de4dotEx/releases/tag/3.4.0 - https://www.rathlev-home.de/index-e.html?tools/prog-e.html#unpack - https://github.com/myfreeer/7z-build-nsis - https://github.com/upx/upx - https://github.com/syssec-utd/pylingual - https://github.com/glmcdona/Process-Dump/releases/tag/v2.1.1 - https://github.com/lifenjoiner/ISx/releases/tag/v0.3.11 - https://github.com/nazywam/AutoIt-Ripper - https://github.com/SychicBoy/NETReactorSlayer - https://github.com/Veysel072/VMPUnpacker - https://github.com/MadMin3r/UnconfuserEx - https://github.com/LockBlock-dev/pkg-unpacker - https://github.com/j4k0xb/View8 - https://github.com/HydraDragonAntivirus/MegaDumper - https://github.com/GuardianN06/SourceUndefender - https://github.com/Lil-House/Pyarmor-Static-Unpack-1shot - https://github.com/HydraDragonAntivirus/HydraDragonPythonReverser - 我使用这些项目进行反编译(使用当前的 Detect-It-Easy 自定义数据库)。 - https://github.com/starhopp3r/ML-Antivirus - https://github.com/HydraDragonAntivirus/yarGen - 我使用这些项目来实现 AI。 - https://github.com/HydraDragonAntivirus/Owlyshield - https://github.com/HydraDragonAntivirus/Sanctum - 我使用这些项目来实现 EDR(注意,最新的 forks 已添加到主仓库而不是其他仓库)。 - https://github.com/HydraDragonAntivirus/MBRFilter - 我使用此项目进行 MBR 保护。 - https://github.com/HydraDragonAntivirus/PYAS_Protection - 我使用这些项目来保护防病毒软件。 - https://github.com/clamwin/python-clamav - 我使用这些项目来优化防病毒软件。 - https://github.com/HyperDbg/HyperDbg - 我使用这些项目来实现 HyperVisor **注意 4:**。 - 您需要互联网连接进行安装。这不是离线安装程序。 **注意 5:** - 不要忘记进行清理,因为在针对勒索软件等处理文件时,它会占用太多空间。 - 您需要大量存储空间,因为它会记录所有内容。 **注意 6:** - 我从互联网上收集了所有恶意 IP 和域名。所以肯定会有很大的误报,但我会处理它们。 **注意 7:** - Inno Setup 版本 6.7.1 ## 提示 **提示 1:** - 不要在您的机器上使用可疑的虚拟机名称。(John Doe 等) **提示 2:** - 使用 VSCode、VSCodium 或其他编辑器查看 .log 文件的实时更改。 **提示 3:** - 关闭虚拟机上的 Windows 防火墙以避免任何防火墙阻止。我们正在测试此程序,而不是 Windows 防火墙。 ### 常见问题解答 (FAQ): **这是否收集数据?** - 不。我们可以允许 GridinSoft 和许多其他公司收集数据。与其他公司不同,他们允许自由使用其云,但我不允许这样做。 **我该如何使用它?** - 只需从桌面运行快捷方式,然后对文件运行高级动态和静态分析。 **它有多好?** - 它非常擅长各种类型的分析,并且通过允许您配置更强或更弱的防护来平衡一切。 **为什么我的防病毒软件将其检测为恶意软件?** - 这是误报。它包含网站、HIPS 签名,且未加混淆。这是一个完全开源的可执行文件分析产品。 **为什么它有 2GB+?** - 因为网站签名、Ghidra、ClamAV 和 Java Development Kit。网站签名不是很有效,但它们可以检测新旧病毒。如果您愿意,我可以删除它们。Ghidra 用于反编译,但占用太多空间。Java Development Kit 用于 Ghidra。那就是 1GB+。请注意,这是一个完全本地(更新数据库除外)且专业的开源防病毒软件。 **为什么 antivirus.exe 应用程序运行时间太长?** - 有时您可能需要等待 5 分钟以上(或更短),因为第一次运行程序时会加载很多东西。 **支持哪些 Windows 版本?** - Windows 10 不再受官方支持。请切换至 Windows 11 25H2。 **最低 RAM 和磁盘空间要求是多少** - 至少需要 8 GB RAM:ClamAV 使用 3 GB,其余 5 GB 由其他引擎使用。 **有赞助商或支持者吗?** - 是的,这个项目有支持者。Xcitium (Comodo) 表示有兴趣通过提供恶意软件样本来支持该项目,以及 Cisco Talos ClamAV 社区项目。但这仍然是一个人的项目。 **你们在使用泄露的 YARA 规则吗?** - 不,我们没有,但如果您有证据,请创建 issue,我们可以将其移除。 **为什么不使用 NictaSoft、GridinSoft 和 Bitdefender 云?** - 这可以显着增强我的防病毒软件。但是,存在一些问题。除非付费,否则这些服务不是开源的。我们不仅专注于检测,还致力于维护开源原则。 **其他相关事项?** - 我使用 yarGen 创建了 machinelearning.yar。 **你为什么要开源?隐蔽式安全不是更好吗?** - 如果我不把这个项目开源,我就不能使用其他开源工具,这会让它像其他太新和未知的闭源 AV 一样糟糕。如果你能像 Kaspersky 一样保护你的源代码(仅从 2008 版本泄露过一次,其他泄露是假的,而且最新版本有来自内核的反篡改保护,所以它的源代码保护得很好。)而不是像其他 Bitdefender(API + 签名可解决)Norton(源代码泄露过一次)Malwarebytes(源代码泄露过四次)Zemana(云可解决且 C# 但目前其云已关闭)Windows Defender(DefenderYARA 将规则转换为 YARA)以及许多其他反面教材......简而言之,如果你能保护你的源代码,那为什么不闭源呢?为了额外的安全,你可以那样做。 所以,如果你能在没有其他 AV 误报的情况下保护源代码,我不反对闭源。但因为我想用开源工具做得更好,并且想要开源社区的支持,所以我将它们开源了。这当然有巨大的缺点和优点。但我不能花时间从头开始创建一切,并在没有误报的情况下很好地保护我的源代码,那将永远花下去。 **为了这个项目你看了多少个仓库?** - 对于 YARA 和网站签名,我查看了许多项目——可能超过 1,000 个。 **为什么程序打不开?** - 您的安装可能已损坏。您可以检查日志以确定问题,因为如果在安装过程中连接丢失,会显着影响安装。尝试重新安装以解决问题。 ### 鸣谢: - 所有功劳归于 Emirhan Uçan(是的,这是个人的项目) - 感谢 Hacı Murad 收集和编译一些机器学习签名。 ## 提取和反编译目录 本文档描述了可执行文件分析工具用于各种提取、反编译和脱壳操作的所有输出目录。 # HydraDragon 提取与反编译输出 — README 本文档描述了 HydraDragon 分析工具使用的输出目录以及每个目录包含的内容。将此 README 放在分析输出旁边,以便分析师可以快速找到反编译/提取的工件。 ## 输出的组织方式 * 每个提取器/反编译器写入分析根目录下的专用目录。 * 工具创建编号子文件夹(`1/`, `2/`, ...)以避免在多次处理同一加壳器/结果时覆盖文件。 * 尽可能保留文件名和子文件夹,以便更容易追溯到原始工件。 * 目录由提取/反编译模块自动创建。 ## 顶级目录类别(快速参考) * **加壳器/混淆器提取**: `hydra_dragon_dumper_extracted/`, `upx_extracted/`, `themida_unpacked/`, `vmprotect_unpacked/`, `debloat/` * **.NET 分析**: `dotnet/`, `obfuscar/`, `de4dot_extracted/`, `net_reactor_extracted/`, `un_confuser_ex_extracted/` * **Android/APK**: `jadx_decompiled/`, `androguard/` * **Python**: `pyinstaller_extracted/`, `pyarmor8_and_9_extracted/`, `pyarmor7_extracted/`, `nuitka/`, `nuitka_extracted/`, `nuitka_source_code/`, `cx_freeze_extracted/`, `pylingual_extracted/`, `python_deobfuscated/`, `python_deobfuscated_marshal_pyc/`, `pycdas_extracted/`, `python_source_code/` * **JavaScript / Node / Electron**: `webcrack_javascript_deobfuscated/`, `asar/`, `npm_pkg_extracted/`, `decompiled_jsc/` * **Java**: `jar_extracted/`, `FernFlower_decompiled/` * **安装程序 / 归档**: `inno_setup_unpacked/`, `advanced_installer_extracted/`, `installshield_extracted/`, `zip_extracted/`, `seven_zip_extracted/`, `tar_extracted/`, `general_extracted_with_7z/`, `pe_extracted/` * **脚本反编译器**: `autohotkey_decompiled/`, `autoit_extracted/` * **Go / Ungarbler 输出**: `ungarbler/`, `ungarbler_string/` * **杂项 / 分析工件**: `decompiled/`, `ole2/`, `memory/`, `resource_extractor/`, `html_extracted/` ## 详细目录描述 (每行显示目录名称和其中文件的用途。) * `hydra_dragon_dumper_extracted/` — Hydra Dragon Dumper (Mega Dumper Fork) 输出提取。 * `enigma1_extracted/` — Enigma Virtual Box 提取的文件。 * `decompiled/` — 杂项工具的一般反编译文件。 * `upx_extracted/` — UPX (Ultimate Packer for eXecutables) 提取的文件。 * `webcrack_javascript_deobfuscated/` — 使用 webcrack 去混淆的 JavaScript 文件。 * `inno_setup_unpacked/` — Inno Setup 解包的安装程序文件。 * `autohotkey_decompiled/` — AutoHotkey 脚本反编译输出。 * `themida_unpacked/` — Themida 解包输出。 * `nuitka/` — Nuitka onefile 提取目录。 * `ole2/` — OLE2 提取的资源和复合文件结构。 * `dotnet/` — .NET 反编译源码。 * `jadx_decompiled/` — 使用 JADX 反编译的 APK(Java 源码)。 * `androguard/` — 来自 androguard 的 APK 反编译输出(smali/java)。 * `asar/` — ASAR (Electron) 归档提取内容。 * `npm_pkg_extracted/` — NPM 包提取(JavaScript 包)。 * `decompiled_jsc/` — V8 / JSC 字节码对象和反编译工件。 * `obfuscar/` — 使用 Obfuscar 混淆的 .NET 程序集。 * `de4dot_extracted/` — 使用 de4dot 去混淆的 .NET 文件。 * `net_reactor_extracted/` — .NET Reactor Slayer 输出。 * `un_confuser_ex_extracted/` — UnConfuserEx 去混淆输出。 * `pyinstaller_extracted/` — PyInstaller onefile 提取结果。 * `pyarmor8_and_9_extracted/` — PyArmor 8/9 解包输出。 * `pyarmor7_extracted/` — PyArmor 7 特定解包输出。 * `cx_freeze_extracted/` — cx_Freeze `library.zip` 内容提取。 * `pe_extracted/` — PE 文件内部结构和提取的节/资源。 * `zip_extracted/` — ZIP 归档内容。 * `seven_zip_extracted/` — 7-Zip 归档内容。 * `general_extracted_with_7z/` — 7-Zip 操作的通用提取区域。 * `nuitka_extracted/` — Nuitka 二进制输出和支持文件。 * `advanced_installer_extracted/` — Advanced Installer 提取输出。 * `tar_extracted/` — TAR 归档内容。 * `memory/` — 动态分析内存转储文件(.dmp / 原始内存转储)。 * `resource_extractor/` — 资源提取器提取的 RCData 和嵌入式资源。 * `ungarbler/` — 去混淆的 Go (garble) 二进制文件和输出。 * `ungarbler_string/` — 来自 Go Garble 输出的去混淆字符串。 * `debloat/` — 瘦身文件目录(修剪后的安装程序/二进制文件)。 * `jar_extracted/` — JAR 文件的提取内容。 * `FernFlower_decompiled/` — 使用 FernFlower 反编译的 JAR。 * `pylingual_extracted/` — pylingual-reversed Python 源码(.pyc -> .py)。 * `vmprotect_unpacked/` — VMProtect 解包目录。 * `python_deobfuscated/` — 去混淆的 Python 源码。 * `python_deobfuscated_marshal_pyc/` — 来自 marshal blobs 的去混淆 .pyc。 * `pycdas_extracted/` — pycdas / Decompyle++ 提取的 Python 源码。 ( 21-Oct-2025) * `python_source_code/` — 提取和组织的 Python 项目源码。 * `nuitka_source_code/` — Nuitka 逆向工程源码树。 * `html_extracted/` — 分析期间捕获的 HTML 和网页资源。 * `installshield_extracted/` — InstallShield 解包输出。 * `autoit_extracted/` — AutoIt 脚本提取结果。 ## 使用与最佳实践 * 运行后检查每个提取目录以查找配置 blob、嵌入式资源、字符串和可疑二进制文件。 * 如果您需要重新生成提取的输出,请再次运行相关的提取器;编号子文件夹可防止意外覆盖。 ## 故障排除 * 如果目录为空,请检查相应的提取日志是否有错误。如果二进制文件损坏,工具可能会静默失败。 * 如果引用看起来格式错误(例如 `Unknown.0,Unknown`),请运行提供的 `reference_fix_and_rebuild.py` 以规范化和重建引用。 * 如果加载器速度慢,请启用分片缓存或批量查询(参见加载器文档),而不是每次查找都重新加载每个分片。 ## 联系方式 如需更改此 README 或添加新的提取器目录,请更新此文件并将其提交到您的仓库,以便每个人都能看到映射。标签:Amass, AMSI绕过, Apex, ClamAV, DAST, DNS 反向解析, EDR, Ghidra, HTTP工具, JS文件枚举, Metaprompt, RFI远程文件包含, Sigma 规则, Suricata, URL提取, Web 安全测试, Windows 安全, YARA, 二进制分析, 云安全监控, 云安全运维, 云资产可视化, 人工智能, 内核保护, 反混淆, 反病毒引擎, 反编译, 域名分析, 威胁检测, 恶意软件分析, 机器学习, 沙箱, 现代安全运营, 用户模式Hook绕过, 网络安全, 网络安全审计, 脆弱性评估, 脱壳, 自动化分析, 跨站脚本, 逆向工具, 隐私保护, 静态分析