grisuno/LazyOwn

GitHub: grisuno/LazyOwn

一款集成 AI 驱动的 C2、跨平台隐蔽植入物及数百种攻击模块的红队与 APT 模拟框架。

Stars: 159 | Forks: 37

# LazyOwn CRIME

[](https://www.gnu.org/licenses/gpl-3.0)   [](https://deepwiki.com/grisuno/LazyOwn)

```

██▓ ▄▄▄ ▒███████▒▓██ ██▓ ▒█████ █ █░███▄ █

▓██▒ ▒████▄ ▒ ▒ ▒ ▄▀░ ▒██ ██▒▒██▒ ██▒▓█░ █ ░█░██ ▀█ █

▒██░ ▒██ ▀█▄ ░ ▒ ▄▀▒░ ▒██ ██░▒██░ ██▒▒█░ █ ░█▓██ ▀█ ██▒

▒██░ ░██▄▄▄▄██ ▄▀▒ ░ ░ ▐██▓░▒██ ██░░█░ █ ░█▓██▒ ▐▌██▒

░██████▒▓█ ▓██▒▒███████▒ ░ ██▒▓░░ ████▓▒░░░██▒██▓▒██░ ▓██░

░ ▒░▓ ░▒▒ ▓▒█░░▒▒ ▓░▒░▒ ██▒▒▒ ░ ▒░▒░▒░ ░ ▓░▒ ▒ ░ ▒░ ▒ ▒

░ ░ ▒ ░ ▒ ▒▒ ░░░▒ ▒ ░ ▒ ▓██ ░▒░ ░ ▒ ▒░ ▒ ░ ░ ░ ░░ ░ ▒░

░ ░ ░ ▒ ░ ░ ░ ░ ░ ▒ ▒ ░░ ░ ░ ░ ▒ ░ ░ ░ ░ ░

░ ░ ░ ░ ░ ░ ░ ░ ░ ░ ░ ░

░ ░ ░

```

LazyOwn 绝对不提供任何担保。这是自由软件,欢迎您在 GNU 通用公共许可证 v3 的条款下重新分发它。

有关使用本软件的详细信息,请参阅 LICENSE 文件。

# LazyOwn: 网络红队接口管理环境网络 (CRIMEN)

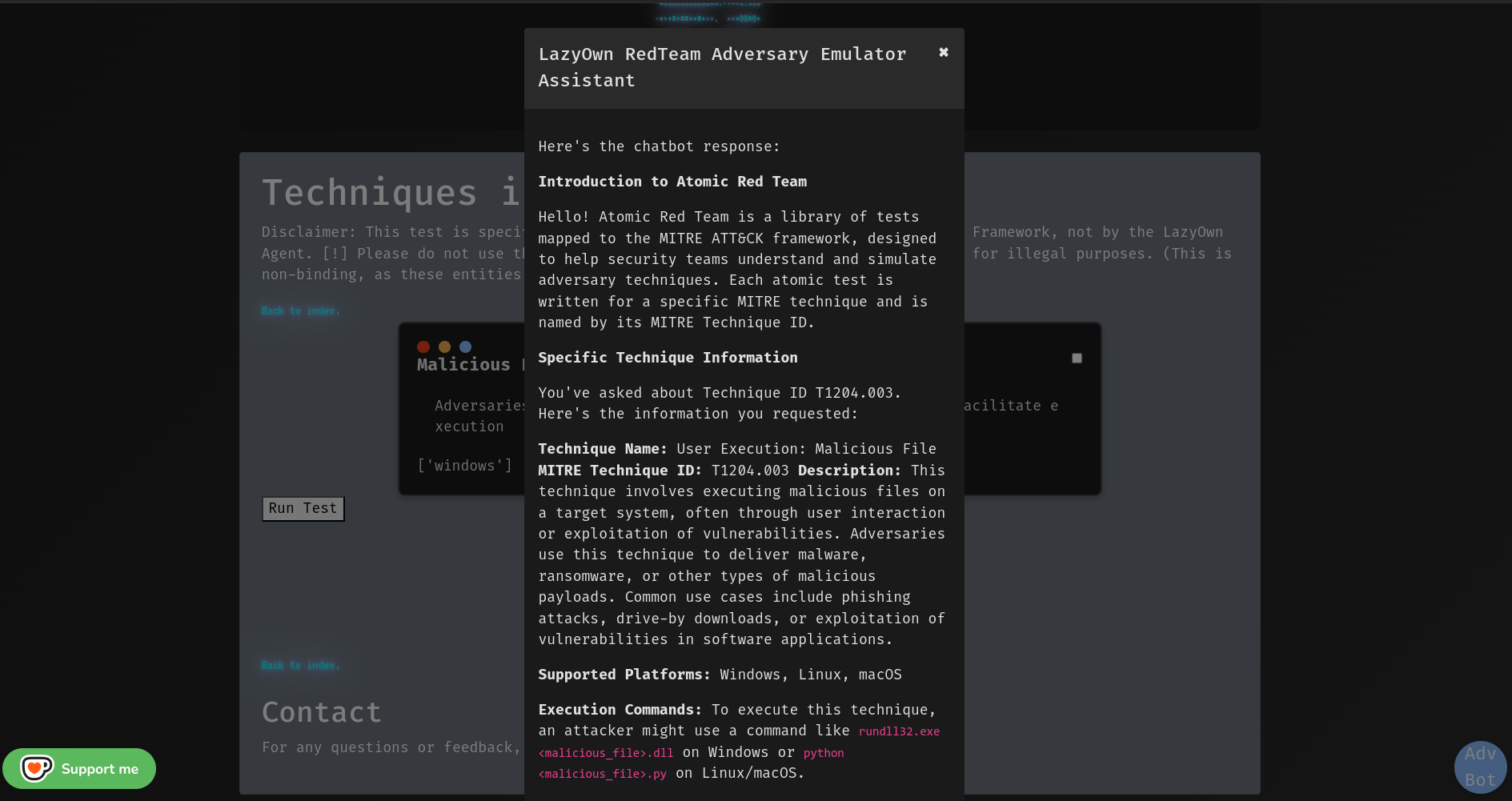

在网络安全的阴影领域中,数字堡垒遭受着无情对手的围攻,**LazyOwn: CRIMEN** 作为战略实力和技术精湛的灯塔应运而生。这款先进且全面的工具包专为专业红队、渗透测试人员和安全研究人员精心打造,提供了无与伦比的武器库,包含超过 333 种针对 Linux/*nix/bsd/osx 和 Windows 环境精心设计的攻击。此外,**LazyOwn: CRIMEN** 整合了 Atomic RedTeam Framework 的广泛攻击库,呈指数级地增强了其攻击能力。

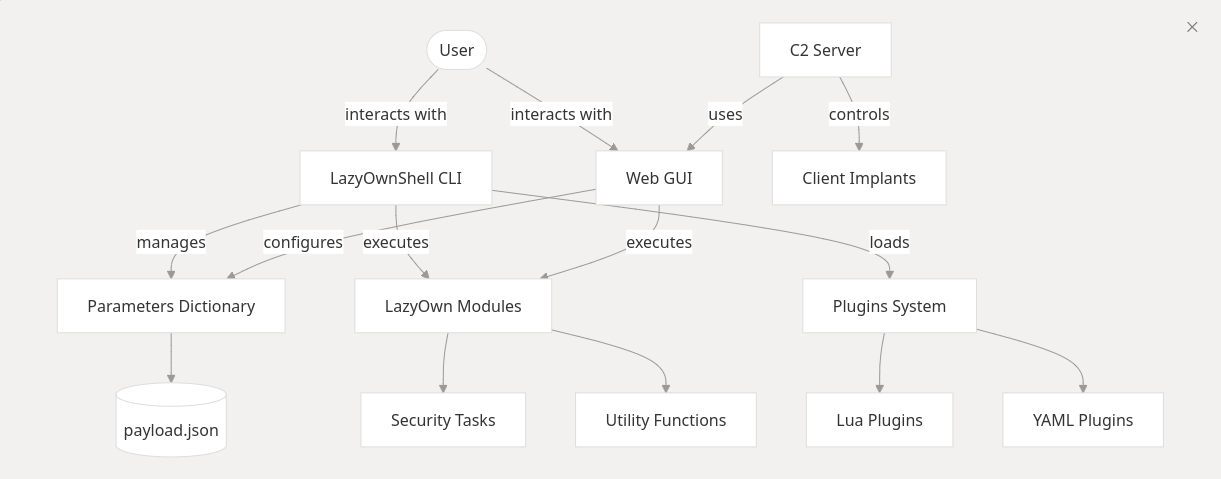

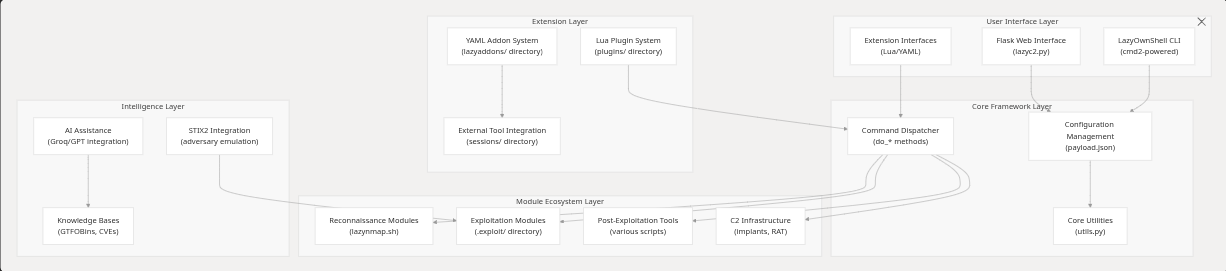

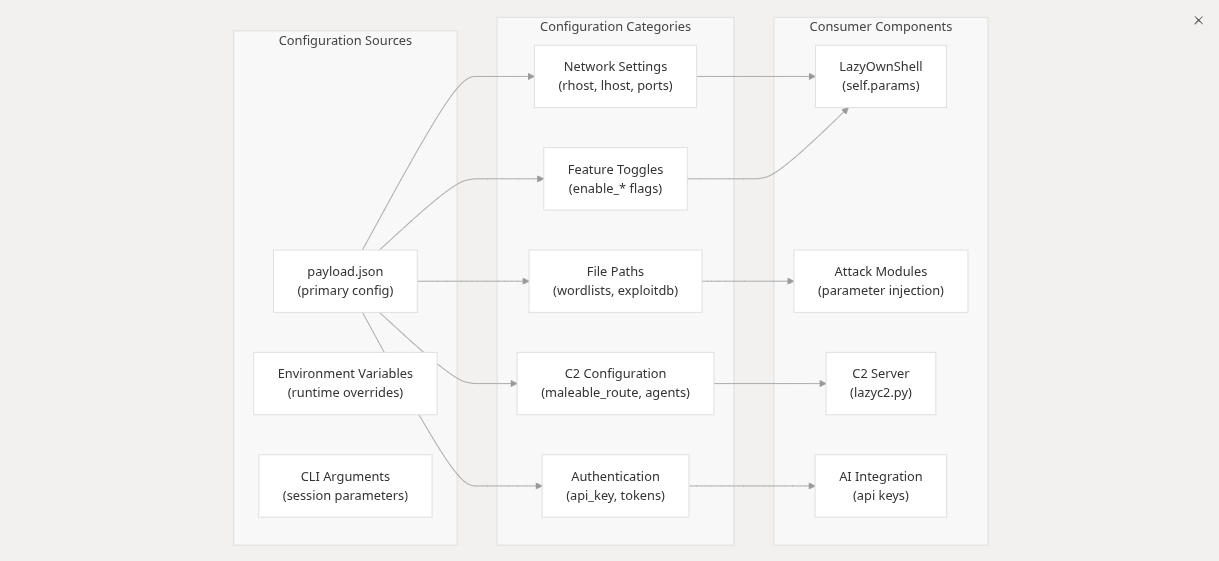

# 核心架构

LazyOwn 围绕模块化、命令驱动的架构构建,为安全测试工作流程提供了灵活性和可扩展性。

**LazyOwn: CRIMEN** 不仅仅是一个工具;它是网络战争艺术的具体体现,无缝整合了 myriad 功能,以简化并增强安全评估的效率。这个交互式环境结合了多种工具和脚本,使网络安全专业人员能够以无与伦比的精度在安全评估生命周期的复杂迷宫中导航。

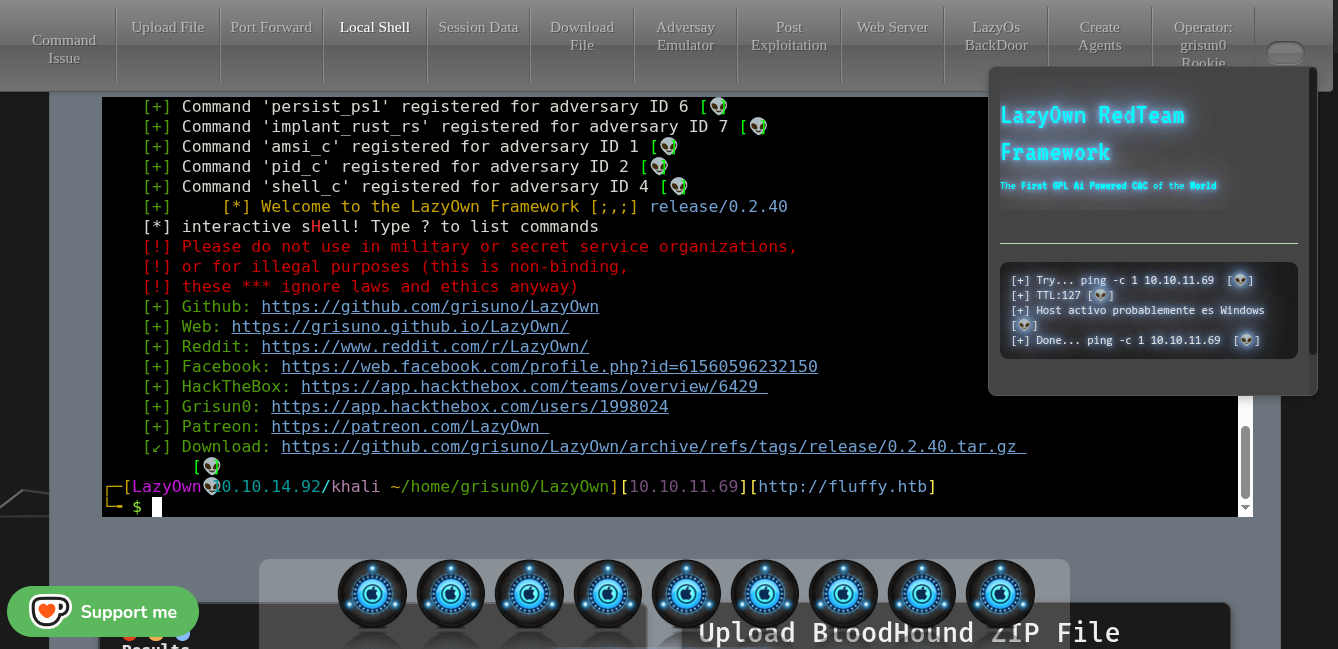

**LazyOwn: CRIMEN** 的核心是一个由 cmd2 驱动的直观命令行接口 (CLI),辅以在 Flask 中开发的基于 Web 的复杂图形用户界面 (GUI)。这种双重接口允许用户从单一、统一的平台配置特定参数、执行自定义脚本并获得实时结果。该框架的高级对手模拟能力能够生成用于红队行动的会话,这些会话在 payload.json 文件定义的范围内精心执行。这不仅扩展了其应用范围,还通过多种接口增强了可用性和可访问性。

**LazyOwn: CRIMEN** 的突出功能之一是其使用 `cron` 命令调度任务的能力,促进了持久和自动化的威胁模拟。此功能将 **LazyOwn: CRIMEN** 转变为一个强大的高级持续性威胁 (APT) 框架,能够模拟复杂网络对手的无情和有条不紊的攻击。

## 为什么选择 CRIMEN?

**CRIMEN** 代表 **网络红队接口管理环境网络 (Cyber Redteam Interface Management Environment Network)**,概括了这个强大框架的精髓。首字母缩略词中的每个字母都代表其能力的一个关键组成部分:

- **Cyber (网络)**:强调 **LazyOwn: CRIMEN** 运作的数字战场,涵盖网络安全的所有方面。

- **Redteam (红队)**:突显该框架作为红队行动工具的主要功能,模拟现实世界的网络攻击以测试和加强防御。

- **Interface (接口)**:指直观且用户友好的接口,包括 CLI 和 GUI,促进无缝的交互和控制。

- **Management (管理)**:强调该框架管理和编排复杂安全评估及对手模拟的能力。

- **Environment (环境)**:表示 **LazyOwn: CRIMEN** 提供的全面和沉浸式环境,整合了各种工具和脚本以提供整体的安全评估体验。

- **Network (网络)**:强调该框架以网络为中心的方法,能够在不同的网络环境中实现持久和自动化的威胁模拟。

# LazyOwn 技能 — MCP 集成

将 Claude Code(以及 Claude web)连接到 LazyOwn 框架。

## 文件

| 文件 | 用途 |

|------|---------|

| `lazyown_mcp.py` | MCP 服务器 — 将 LazyOwn 作为 10 个 Claude 工具暴露 |

| `lazyown.md` | Claude Code 技能 / 斜杠命令文档 |

## 快速开始

### 1. 在 Claude Code 中注册 MCP 服务器

将此添加到 `~/.claude/claude_desktop_config.json`(或 `~/.config/claude/claude_desktop_config.json`):

```

{

"mcpServers": {

"lazyown": {

"command": "python3",

"args": ["~/LazyOwn/skills/lazyown_mcp.py"],

"env": {

"LAZYOWN_DIR": "~/LazyOwn"

}

}

}

}

```

或者通过 CLI 注册:

```

claude mcp add lazyown python3 /home/grisun0/LazyOwn/skills/lazyown_mcp.py

```

### 2. 安装技能(可选,用于 /lazyown 斜杠命令)

```

cp skills/lazyown.md ~/.claude/commands/lazyown.md

```

### 3. 从 Claude Code 使用

重启 Claude Code 后,`lazyown_*` 工具将自动可用。

输入 `/lazyown` 加载技能提示。

```

You: set the target to 10.10.11.78 and run an nmap scan

Claude: [calls lazyown_set_config then lazyown_run_command("lazynmap")]

```

## 环境变量

| 变量 | 默认值 | 描述 |

|----------|---------|-------------|

| `LAZYOWN_DIR` | skills/ 的父目录 | LazyOwn 根目录 |

| `LAZYOWN_C2_HOST` | payload.json `lhost` | C2 服务器地址 |

| `LAZYOWN_C2_PORT` | payload.json `c2_port` | C2 服务器端口 |

| `LAZYOWN_C2_USER` | payload.json `c2_user` | C2 用户名 |

| `LAZYOWN_C2_PASS` | payload.json `c2_pass` | C2 密码 |

## 暴露的工具

| MCP 工具 | 描述 |

|----------|-------------|

| `lazyown_run_command` | 运行任何 LazyOwn shell 命令 |

| `lazyown_get_config` | 读取 payload.json |

| `lazyown_set_config` | 写入 payload.json |

| `lazyown_list_modules` | 列出 modules/ 内容 |

| `lazyown_get_beacons` | 列出已连接的 C2 beacon |

| `lazyown_c2_command` | 给 beacon 下达任务 |

| `lazyown_run_api` | 通过 C2 REST API 执行命令 |

| `lazyown_list_sessions` | 浏览 sessions/ 目录 |

| `lazyown_read_session_file` | 读取会话文件 |

| `lazyown_c2_status` | C2 健康检查 + 仪表板数据 |

## LazyOwn: CRIMEN 的关键特性

1. **综合攻击库**:针对各种环境的超过 500 种精心制作的攻击,每一个都证明了该框架的深度和多功能性,并辅以 Atomic RedTeam Framework 的广泛攻击库。

2. **交互式 CLI**:基于 cmd2,提供直观高效的命令行体验。

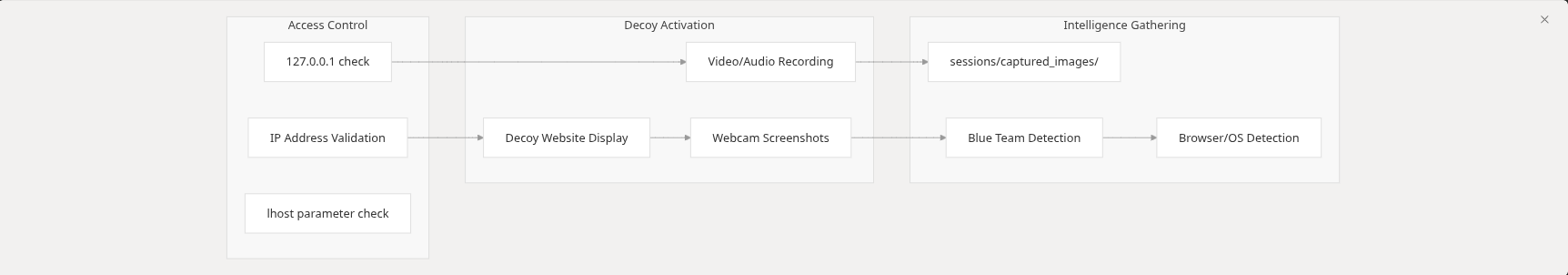

3. **诱饵 (Decoy)**:如果 IP 地址不匹配 127.0.0.1 或 lhost,Flask 将显示一个诱饵网站,该诱饵站点将录制带有音频的视频并拍摄入侵者的照片,并将其保存到 (sessions/captured_images),就像一个小型的 storm breaker 版本,用于识别蓝队操作员是谁。

4. **对手模拟**:用于生成红队行动会话的高级功能,确保模拟细致且有效。

5. **任务调度**:利用 `cron` 命令调度和自动化任务,实现持久的威胁模拟。

6. **实时结果**:从安全评估中获得即时反馈和结果,确保及时准确的洞察。

7. **RAT 和僵尸网络能力**:包含远程访问和控制功能,允许管理僵尸网络和持久威胁。

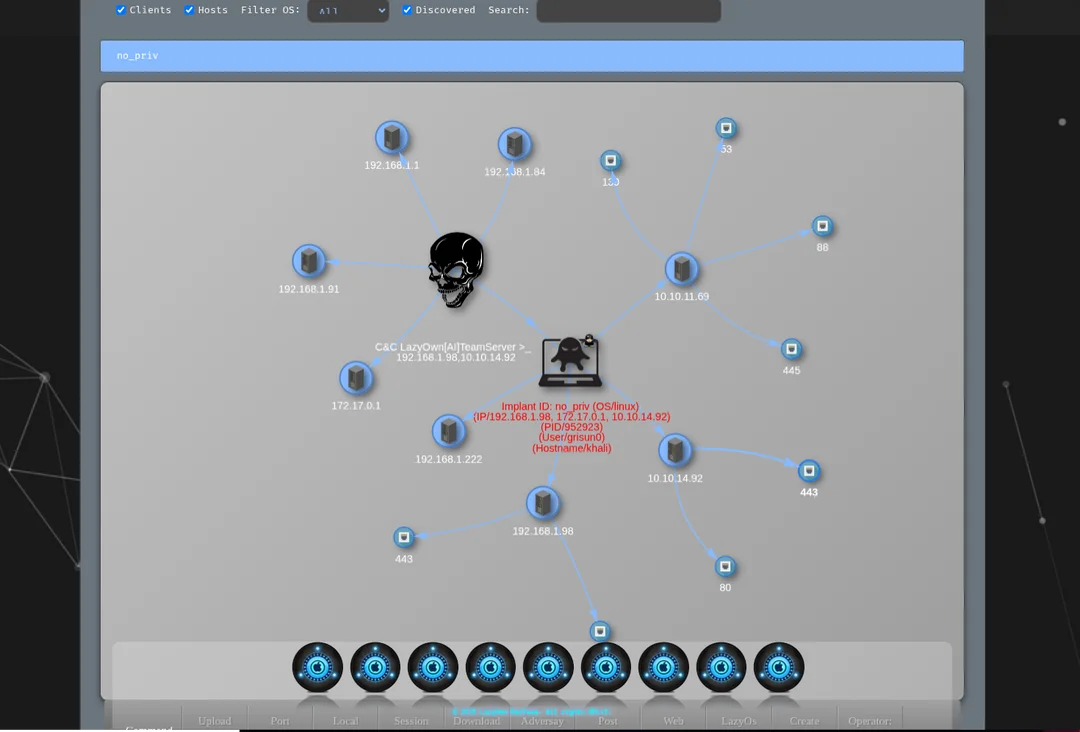

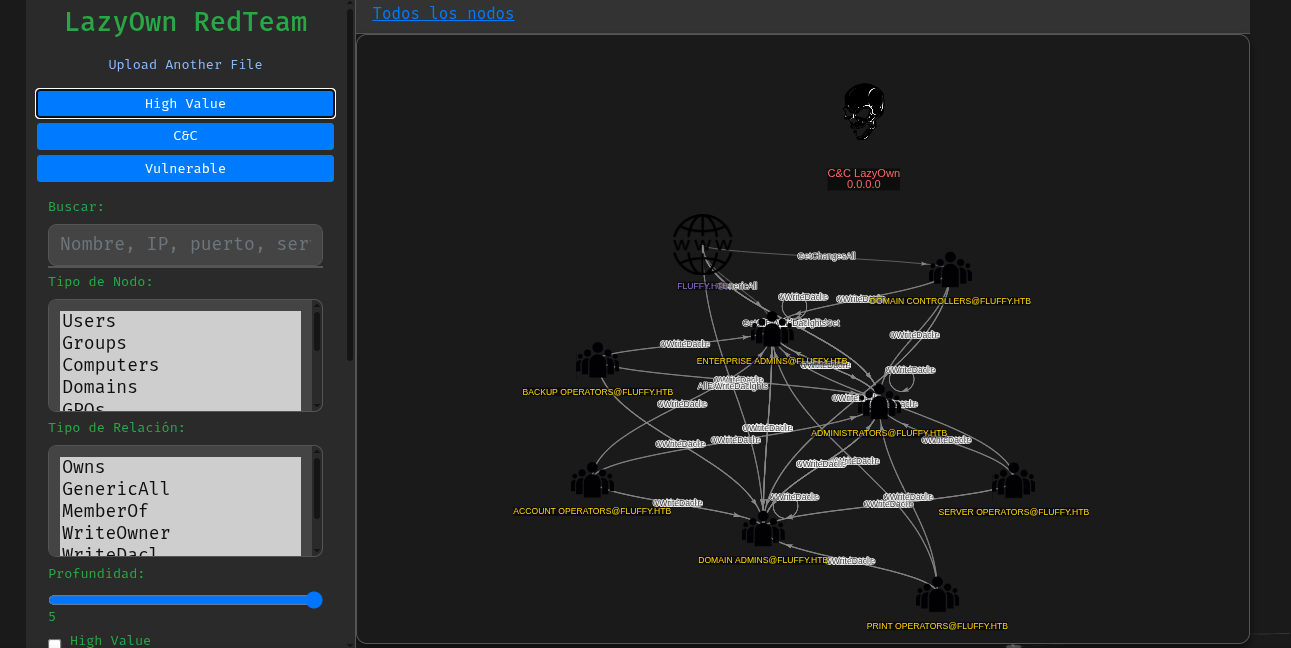

8. **AI 驱动的 C2 框架**:作为命令与控制 (C2) 框架,实现对受损系统的隐蔽通信和控制。以及许多 AI 机器人来改进您的 opsec,使用 Flask 开发,提供用户友好的界面以实现无缝交互。现在具有网络发现功能,允许我们在客户端地图上清晰直观地通过过滤器和搜索面板查看攻击面。新功能即将推出。

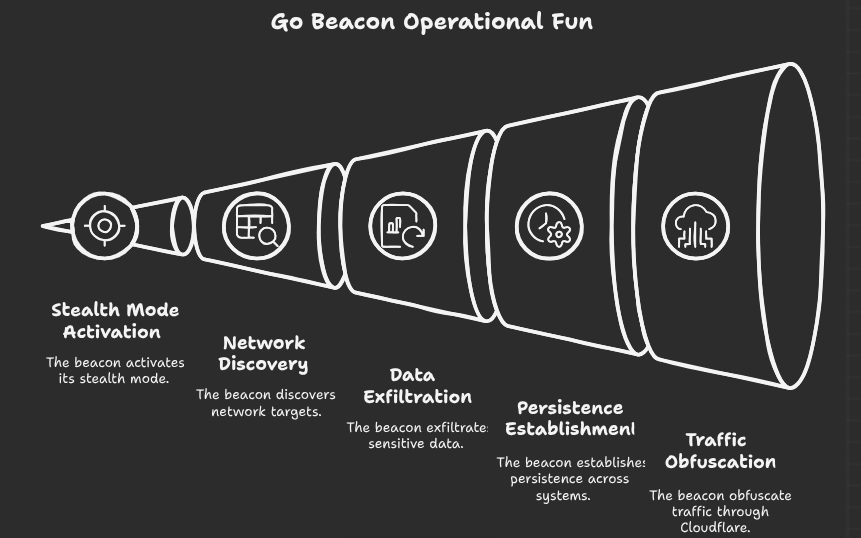

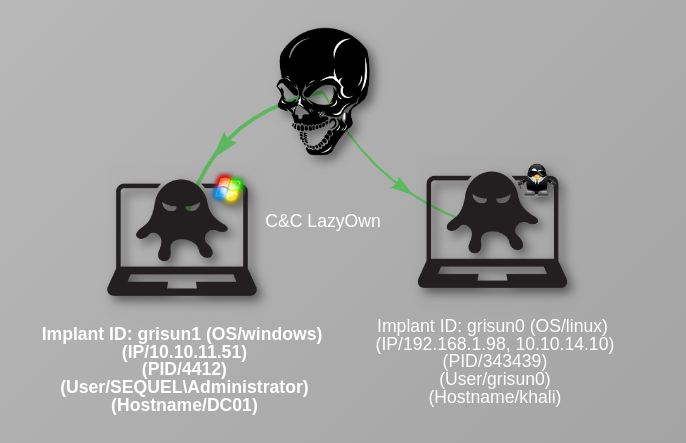

9. **不可检测、混淆且可塑的 GO 植入物**:带有 payload 的命令默认经过混淆。它不是直接下载 beacon,而是下载一个用 C 创建的 stub 来下载 beacon,该 beacon 使用密钥进行 XOR 编码。然后在内存中解码,并在具有唯一名称的临时路径中执行以规避检测,在 Windows 上使用 svchost,在 Linux 上使用 lazyservice。这执行了一个两阶段的植入物,该植入物已在 Kernel 6.12 和 Windows [Version 10.0.20348.3807] 上进行了测试。此外,还添加了一个使用 LOLBAS PS1 和 Csharp 的替代 Windows stub,以及一个使用相同技术的 ebird3 LOLBAS 版本。Go beacon 是一个多平台、不可检测且高度混淆的植入物,专为高级红队行动量身定制。它具有多态性,在可配置的隐蔽模式下运行,并使用 AES-256 加密通道保护通信。Beacon 通过模拟合法的网络流量融入环境,并通过识别虚拟机、沙箱、容器和调试器来规避检测,动态调整其行为。它的占用空间极小,支持通过基于 ping 的主机枚举和配置目标的端口扫描进行强大的网络发现。该植入物擅长窃取敏感数据,包括私钥、AWS 凭证、浏览器凭证和系统日志。它提供用于流量重定向的动态 TCP 代理、权限提升尝试和系统日志清理。通过计划任务、systemd、crontab 和 LaunchAgents 在 Windows、Linux 和 macOS 上实现持久化。其他功能包括对手模拟 (MITRE ATT&CK)、文件时间戳混淆和用于渗透的目录压缩。该植入物使用 Go vet 构建以确保代码健康状况,与 Docker 化环境和 AWS Firecracker microVM 无缝集成,使其成为现代红队基础设施的基石。使用 Go vet 构建以确保代码完整性,该植入物利用 Cloudflare 进行流量混淆,通过安全、高性能的重定向器路由通信,以隐藏 C2 基础设施。Go 二进制文件使用 Garble 混淆进行加固,阻碍逆向工程和基于签名的检测。在 Windows 上,该植入物采用扩展伪装技术伪装成良性文件(例如 `.pdfx`),并通过 `rsrc` 嵌入自定义图标,以进行令人信服的社会工程学攻击。

- **可用的 beacon 命令**:

- **stealth_off** 停止隐蔽模式,禁用隐蔽模式,允许正常操作。

- **stealth_on** 进入忍者模式,启用隐蔽模式,最小化活动以避免被发现。

- **download:** download:[filename] 从 C2 下载文件到受损主机。

- **upload:** [filename]: 从受损主机上传文件到 C2。

- **rev 使用配置的端口建立到 C2 的反向 shell。

- **exfil:** 窃取敏感数据(例如 SSH 密钥、AWS 凭证、命令历史记录)。

- **download_exec:** download_exec:[url]: 从 URL 下载并执行二进制文件(仅限 Linux,存储在 /dev/shm 中)。

- **obfuscate:** [filename]: 混淆文件时间戳以阻碍取证分析。

- **cleanlogs:** 清除系统日志(例如 Linux 上的 /var/log/syslog,Windows 上的事件日志)。

- **discover:** 执行网络发现,通过 ping 识别活动主机。

- **adversary:**[id_atomic]: 使用下载的 atomic redteam 框架脚本执行对手模拟测试 (MITRE ATT&CK)。

- **softenum:** 枚举主机上有用的软件(例如 docker、nc、python)。

- **netconfig:** 捕获并窃取网络配置(例如 Windows 上的 ipconfig,Linux 上的 ifconfig)。

- **escalatelin:** 尝试在 Linux 上进行权限提升(例如通过 sudo -n 或 SUID 二进制文件)。

- **proxy:**[listenip]:[listenport]:[targetip]:[targetport] 启动 TCP 代理,将流量从 listenAddr 重定向到 targetAddr。

- **stop_proxy:**[listenaddr] 停止指定地址上的 TCP 代理。

- **portscan:** 扫描已发现主机和配置的 rhost 上的端口。

- **compressdir:**[directory]: 将目录压缩为 .tar.gz 文件并将其窃取。

- **sandbox:** 获取有关系统是否为沙箱的信息。

- **isvm:** 获取有关系统是否为虚拟机的信息。

- **debug:** 获取有关目标是否正在被调试的信息。

- **persist:** 尝试在目标系统中建立持久化机制。

- **simulate:** 执行合法网页(如 youtube)的模拟。

- **migrate:** 将 payload 注入到挂起的进程中并恢复它。如果未指定 payload,则注入当前进程(自迁移)。

- **shellcode:** 在内存中下载并执行 shellcode。支持多种操作系统和格式,对 msfvenom 友好(在 Windows 中使用的技术是 Early brid APC Injection)。

- **amsi:** 在 Windows 系统上绕过 AMSI(反恶意软件扫描接口),以逃避 PowerShell、WMI 和其他脚本引擎的检测。

- **terminate:** 终止植入物或 beacon,移除文件和持久化机制。

10. **Rootkit**:Linux rootkit 和 Windows 恶意软件,确保持久化和不可检测。

11. **攻击面**:我们很高兴记录新的攻击面功能。此功能允许操作员随时通过主页上传 Bloodhound 捕获数据的 ZIP 存档(使用 bloodhound.py 验证)。上传后,系统将渲染完整的攻击面,并辅以通过自动化方法或系统命令(如 **lazynmap**(在 WebCli 中,您可以单击主机图标,它会粘贴命令以发现该主机。)、**nmap**、**discovery** 和 **run lazynmapdiscovery**)发现的已识别机器。这些补充数据源将丰富图形表示,填充攻击面内的节点。该界面将提供集成的搜索、过滤、枚举和关联各种攻击向量的控件。至关重要的是要注意,此功能并不旨在替代 Bloodhound。其范围仅限于提供收集信息的快速概览和高效过滤,以促进攻击阶段规划。对于详细的攻击指导和利用,操作员应使用成熟的 Bloodhound 工具集。

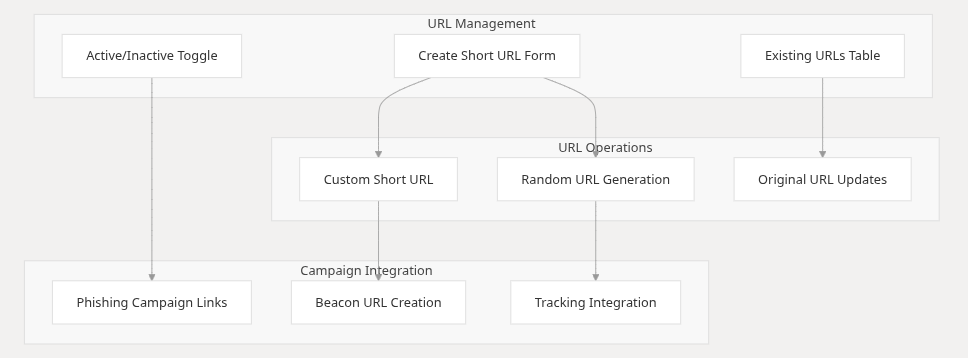

12. **钓鱼活动**:LazyOwn RedTeam Framework 中的钓鱼模块是一个复杂的组件,专为在合乎道德的红队演练和安全意识培训中模拟高级钓鱼活动而设计。它集成了人工智能 (AI)、动态 URL 生成、全面跟踪和行为分析,以创建逼真且具有规避性的钓鱼模拟。该模块构建在基于 Flask 的后端和 Jinja2 前端之上,利用 SQLite 进行数据持久化,YAML 进行配置,Groq AI 进行内容生成和分析。以下是其功能、技术实现和使用说明的详细列举。

- **描述**:该模块使用 Groq AI(例如 Mixtral-8x7b 模型)生成针对特定活动定制的上下文感知钓鱼电子邮件模板。模板是根据用户定义的参数动态创建的,例如目标受众、主题(例如企业、金融)和所需语气(例如紧急、专业)。

- **技术实现**:模板是通过 Bot (Local Deepseek) 和 Groq (Remote) 的 API 调用生成的,提示指定了模板结构、语言和嵌入的占位符(例如 {name}、{beacon_url} 和 {tracking_pixel})。

- 生成的模板以 HTML 或纯文本形式存储在 templates 目录中,具有唯一标识符(例如 ai_template_1749691010.0413928)。

- 与活动配置的集成允许嵌入混淆的 URL 和跟踪 beacon。

- 为创建的每个 beacon 自动创建短 URL。

- **测试端点功能**

为了方便快速测试和验证生成的钓鱼模板,LazyOwn RedTeam Framework 现在包含创建任意测试端点的功能。此功能允许用户直接在框架内快速部署和预览其钓鱼电子邮件模板。

描述:此增强功能引入了一种用户友好的方法来创建为特定 HTML 模板提供服务的新 Web 端点。这对于立即检查 AI 生成模板的渲染和内容非常有用,而无需将其集成到完整的活动中。

技术实现:

添加了一个新的 Flask 路由 和相应的 HTML 表单。

该表单允许用户指定两个关键参数:

端点名称:新 URL 端点的所需名称(例如 landing)。完整的 URL 将是 /your_app_root/{endpoint_name}。

模板文件:HTML 模板的文件名(位于 templates 目录中,例如 ai_template_1749691010.0413928)。

提交后,框架会在 Flask 应用程序中动态注册一个新路由,该路由在访问时会渲染指定的模板。

使用说明:

在您的 LazyOwn RedTeam Framework 实例中导航到 /mkendpoint URL。

使用所需的端点名称和您希望测试的模板文件填写表单。确保模板文件名正确且存在于 templates 目录中。

点击 "Create Route" 按钮。

创建后,您可以通过导航到使用指定端点名称构建的 URL(例如 /landing)来访问您的测试端点。这将显示所选模板的内容。

进一步的功能(从提供的代码中隐含):

虽然当前的实现专注于提供模板服务,但底层的 Flask 路由允许将来扩展以处理发送到这些测试端点的信息。与常规活动端点类似,您可能可以:

捕获信息:修改 test_endpoint_view 函数以捕获通过 GET 或 POST 请求提交到测试端点的数据。这些数据可以被记录或显示以用于测试目的。

访问会话 ID:Flask 会话在视图函数中可用,允许您跟踪并利用会话标识符(如果需要用于更复杂的测试场景)。

此功能简化了测试过程,并提供了一种快速预览和验证您的 AI 驱动钓鱼模板的便捷方式。

## 命令能力

**LazyOwn: CRIMEN** 提供了一组丰富的命令,可以从 CLI 和 Web 界面执行,每个命令都旨在赋予用户无与伦比的控制权和灵活性:

- **addhosts**:将域名和 rhost 添加到 /etc/hosts 文件以路由攻击。

- **aliass**:显示所有记录的命令别名(使用 'help -v' 获取详细信息/'help ' 获取详情或使用 aliass)。

- **list**:列举框架内所有可用的 LazyOwn 模块,提供工具包功能的全面概览。

- **assign**:为操作配置特定参数,例如 `assign rhost 192.168.1.1` 来定义目标 IP 地址,确保精确和量身定制的攻击。

- **createcredentials**:添加窃取的凭证以用于攻击或测试。`createcredentials admin:adminpassword`。

- **show**:显示所有配置参数的当前值,提供操作设置的清晰简明视图。

- **run**:执行框架中可用的特定脚本,例如 `run lazysniff` 启动数据包嗅探,实现动态和响应式的安全评估。

- **cron**:调度任务以指定间隔运行,确保模拟高级网络对手的无情性质的持久和自动化威胁模拟。

- **exit**:优雅地退出 CLI,以优雅和终结的方式结束会话。

- **auto**:执行 tool 目录中启用的所有工具文件,这些文件与 Nmap 扫描报告相关。

- **help**:记录的命令(使用 'help -v' 获取详细信息/'help ' 获取详情)。

- **history**:显示 CLI 中的命令历史记录。

- **edit**:一个用于编辑文件的 vim。

- **ipy**:一个 Ipython3 解释器。

LazyOwn 最初设计用于自动化搜索和分析 Linux 和 Windows 系统上具有特殊权限的二进制文件,现已发展为包含更广泛的功能。该项目包括从 GTFOBins 提取信息、分析系统上的二进制文件并根据收集的数据生成选项的脚本。

# 使用 Lua 插件扩展 LazyOwnShell

本文档解释了如何使用 Lua 脚本来扩展 `LazyOwnShell` 应用程序的功能,该应用程序构建在 Python 的 `cmd2` 框架之上。Lua 允许您编写自定义插件,以添加新命令、修改现有行为或访问应用程序数据。

## 目录

1. [简介](#introduction)

2. [设置 Lua 插件](#setting-up-lua-plugins)

3. [编写 Lua 插件](#writing-lua-plugins)

4. [注册新命令](#registering-new-commands)

5. [访问应用程序数据](#accessing-application-data)

6. [错误处理](#error-handling)

7. [示例插件](#example-plugins)

8. [最佳实践](#best-practices)

## 1. 简介

`LazyOwnShell` 应用程序支持 Lua 脚本,允许用户扩展其功能而无需修改核心 Python 代码。Lua 脚本(插件)存储在 `plugins/` 目录中,并在应用程序启动时自动加载。

Lua 插件可以:

- 向 shell 添加新命令。

- 修改现有命令或行为。

- 访问和操作 Python 暴露的应用程序数据。

## 2. 设置 Lua 插件

要使用 Lua 插件,请确保满足以下条件:

1. 在您的 Python 环境中安装 `lupa` 库:

pip install lupa

plugins/

init_plugins.lua

hello.lua

goodbye.lua

应用程序启动时,它将执行 init_plugins.lua,该文件会加载 plugins/ 目录中的所有其他 .lua 文件。

2. 编写 Lua 插件

Lua 插件是放置在 plugins/ 目录中的扩展名为 .lua 的脚本文件。每个插件都可以定义函数并将它们注册为 shell 中的命令。

Lua 插件的结构

```

-- Define a function for the new command

function my_command(arg)

-- Your logic here

print("This is a new command: " .. (arg or "default"))

end

-- Register the function as a command

register_command("my_command", my_command)

```

关键函数

- register_command(command_name, lua_function):

- 在 shell 中注册一个新命令。

- command_name:命令的名称(例如 hello)。

- lua_function:调用命令时执行的 Lua 函数。

3. 注册新命令

要向 shell 添加新命令,请执行以下步骤:

- 定义一个实现命令逻辑的 Lua 函数。

- 使用 register_command 将该函数注册为命令。

- 示例:添加一个 hello 命令

- 创建一个包含以下内容的 plugins/hello.lua 文件:

function hello(arg)

local name = arg or "world"

print("Hello, " .. name .. "!")

end

register_command("hello", hello)

现在,您可以在 shell 中运行 hello 命令:

```bash

hello Lua

Hello, Lua!

```

4. 最佳实践

- 保持插件模块化:每个插件应专注于单个特性或功能。

- 为您的插件编写文档:为每个插件提供清晰的文档,包括使用示例。

- 彻底测试:在将插件集成到主应用程序之前,单独测试您的插件。

- 优雅地处理错误:在 Lua 插件中使用 pcall 处理错误并防止崩溃。

通过利用 Lua 脚本,您可以在不修改核心 Python 代码的情况下扩展 LazyOwnShell 的功能。这允许更大的灵活性和定制化,使用户能够编写自己的插件来满足特定需求。祝您编码愉快!

# LazyAddons YAML 系统

扩展 LazyOwn RedTeam Framework 的功能从未如此简单,即使对于非程序员也是如此,要归功于 LazyAddons 系统,该系统允许使用 YAML 文件扩展功能。

通过 YAML 配置文件声明式创建命令。

## 📂 文件结构

lazyaddons/

├── addon1.yaml

├── addon2.yaml

└── example.yaml

## 🛠️ 插件定义

### 最小示例

```

name: "shortname" # CLI command (do_shortname)

enabled: true

description: "Tool description for help system"

tool:

name: "Full Tool Name"

repo_url: "https://github.com/user/repo"

install_path: "tools/toolname"

execute_command: "python tool.py -u {url}"

```

高级配置

```

params:

- name: "url"

required: true

description: "Target URL"

default: "http://localhost"

- name: "threads"

required: false

default: 4

```

✨ 功能

自动安装

缺少时从 Git 克隆工具:

```

git clone

```

参数替换

将命令中的 {param} 替换为以下来源的值:

- 命令参数

- 默认值

- self.params

- 帮助集成

help 显示 YAML 描述。

🧩 模板

```

name: ""

enabled: true

description: ""

tool:

name: ""

repo_url: ""

install_path: ""

install_command: "" # Optional

execute_command: ""

params:

- name: ""

required: true/false

default: ""

description: ""

```

▶️ 用法

将 YAML 文件放在 lazyaddons/ 中

启动您的 CLI 应用程序

执行注册的命令:

```

(Cmd) help your_command

(Cmd) your_command -args

```

🚨 故障排除

缺少参数:验证 YAML 中的必填字段

安装失败:检查网络/git 访问权限

命令错误:验证 execute_command 语法

关键特性:

- 干净的 GitHub 风格 markdown

- 仅关注 YAML 插件

- 包含即用型模板

- 记录参数替换系统

- 提供故障排除提示

您需要我添加任何具体示例或使用场景吗?

LazyOwn 在 Reddit 上

用 LazyOwn 彻底改变您的渗透测试:自动化对 Linux、MAC OSX 和 Windows 受害者的入侵

探索 LazyOwn,这是自动化渗透测试工作流程以攻击 Linux、MacOSX 和 Windows系统的终极解决方案。我们强大的工具简化了渗透测试,使其更加高效和有效。观看此视频以了解 LazyOwn 如何简化您的安全评估并增强您的网络安全工具包。

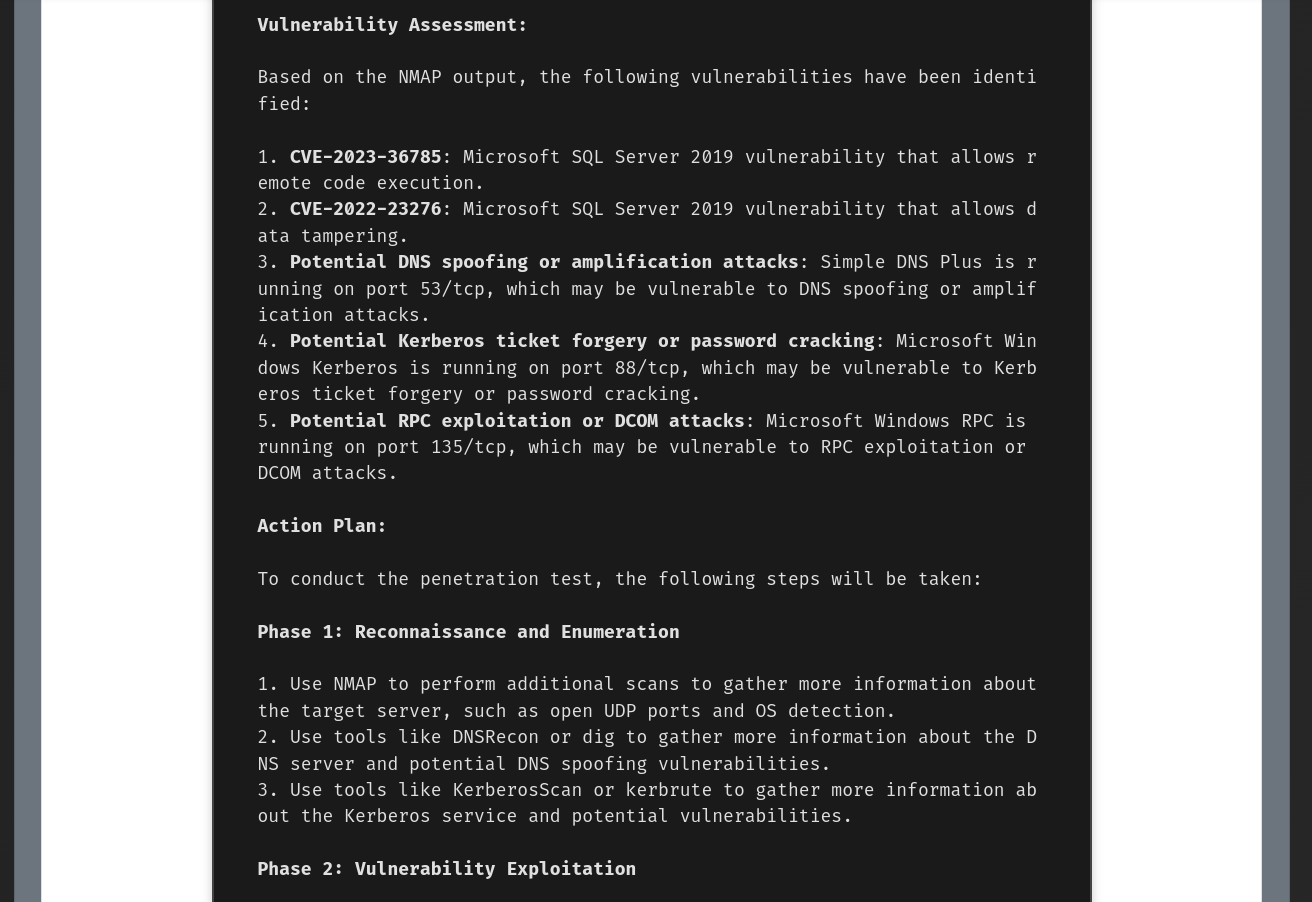

```

LazyOwn> assign rhost 192.168.1.1

[SET] rhost set to 192.168.1.1

LazyOwn> run lazynmap

[INFO] Running Nmap scan on 192.168.1.1

...

```

LazyOwn 是网络安全专业人员的理想选择,他们正在为其渗透测试需求寻找一个集中和自动化的解决方案,从而节省时间并提高识别和利用漏洞的效率。

## 需求

- Python 3.x

- Python 模块:

- requests

- python-libnmap

- pwncat-cs

- pwn

- groq

- PyPDF2

- docx

- python-docx

- olefile

- exifread

- pycryptodome

- impacket

- pandas

- colorama

- tabulate

- pyarrow

- keyboard

- flask-unsign

- name-that-hash

- certipy-ad

- ast

- pykeepass

- cmd2

- Pillow

- netaddr

- stix2

- pyautogui

- `subprocess` (包含在 Python 标准库中)

- `platform` (包含在 Python 标准库中)

- `tkinter` (可选,用于 GUI)

- `numpy` (可选,用于 GUI)

-

## 安装

1. 克隆仓库:

```

git clone https://github.com/grisuno/LazyOwn.git

cd LazyOwn

```

2. 安装 Python 依赖项:

```

./install.sh

```

## 使用

```

./run or ./fast_run_as_r00t.sh

./run --help

[;,;] LazyOwn vvvrelease/0.2.8

Usage: ./run [Options]

Options:

--help Show this help panel.

-v Show version.

-p Exec with different payload.json example. ./run -p payload1.json, (Special for RedTeams)

-c Exec a command using LazyOwn example: ping

--no-banner No Banner

-s Run as root

--old-banner Show old Banner

./fast_run_as_r00t.sh --vpn 1 (the number id of your file in vpn directory)

```

```

Use assign to configure parameters.

Use show to display the current parameter values.

Use run to execute a script with the set parameters.

Use exit to exit the CLI.

Once the shell is running, you can use the following commands:

list: Lists all LazyOwn Modules.

assign : Sets the value of a parameter. For example, assign rhost 192.168.1.1.

show: Displays the current values of all parameters.

run