Maunton/Phishing-Incident-Response-Playbook

GitHub: Maunton/Phishing-Incident-Response-Playbook

一份聚焦钓鱼事件的并行响应手册,旨在通过协调调查、遏制与沟通提升事件处理效率。

Stars: 0 | Forks: 0

# 钓鱼事件响应手册

## 目录

- [概述](#overview)

- [雇主应注意的事项](#what-employers-should-notice)

- [为什么本手册重要](#why-this-playbook-matters)

- [响应理念](#response-philosophy)

- [手册流程](#playbook-workflow)

- [调查](#investigation)

- [ remediation](#remediation)

- [沟通](#communication)

- [推荐输出](#recommended-outputs)

- [使用场景](#use-cases)

- [截图](#screenshot)

- [关键要点](#key-takeaways)

## 概述

本仓库包含一个**钓鱼事件响应手册**,旨在指导分析师、安全团队和相关利益方处理与钓鱼相关的事件。

该手册强调**并行响应模型**,而非严格的线性流程。调查、 remediation 和沟通应尽可能**同时执行**,并将任务分配给相应的团队,以减少响应时间、限制业务影响并提高整体 containment 能力。

本项目展示了以下理解:

- 钓鱼事件 triage

- 并行化事件响应流程

- containment 与 remediation 规划

- 安全事件期间的内部与外部沟通

- 上报、文档记录和恢复支持

## 雇主应注意的事项

本仓库通过钓鱼事件响应手册的结构,展示了实用的 cybersecurity 思维方式。与其将钓鱼仅视为一个简单的意识话题,本项目将其视为一个需要调查、 containment、沟通和 recovery 的 operational security 问题。

从雇主的角度来看,本项目突出展示了以下优势:

- 能够以 **事件响应流程** 思考

- 理解钓鱼对 **用户、系统、业务运营和利益相关方** 的影响

- 认识到真实世界的响应需要在技术团队和非技术团队之间进行 **并行协调**

- 能够创建 **清晰、可用的安全文档**

- 熟悉与 **SOC 运营、蓝队工作和上报流程** 相关的概念

- 注重 **triage、remediation、证据保存和业务连续性** 的务实心态

这类项目有助于展示对入门级网络安全岗位的准备程度,因为它展示的不仅仅是工具的使用,更体现了防御者如何组织、文档化并在常见真实世界安全事件中执行响应。

## 为什么本手册重要

钓鱼仍然是窃取凭证、传递恶意软件、业务邮件冒充和后续账户滥用的最常见入口之一。一个结构良好的手册能帮助响应者快速行动、保持条理并在技术团队和业务团队之间协调。

本手册旨在支持:

- 安全运营分析师

- 事件响应者

- IT 和服务台团队

- 邮件安全管理员

- 领导层和沟通利益相关方

## 响应理念

钓鱼事件不应被当作一个简单的检查清单来处理,其中一项任务必须在前一项完成后才开始。在真实世界的响应中,多个操作应**并行进行**。

例如:

- 一名响应者可以分析钓鱼邮件并识别指标

- 另一名可以界定受影响的用户和系统

- 另一名可以开始 containment 操作,例如禁用账户或 blocking 指标

- 另一名可以协调沟通和上报

这种方法提高了速度,减少了混淆,并支持更有效的事件处理。

## 手册流程

## 调查

调查阶段专注于确定钓鱼攻击的性质、规模和影响。

### 关键调查操作

- 根据用户、客户或合作伙伴的报告对攻击进行 scope

- 识别钓鱼指标,例如:

- 可疑的发件人域名

- 伪造的地址

- 恶意链接

- 武器化附件

- 凭证收集页面

- 确定有多少用户接收或交互了该消息

- 调查用户是否点击了链接、打开了附件、提交了凭证或下载了文件

- 审查相关告警、异常登录活动和可疑通知

- 使用安全工具在隔离系统中分析钓鱼邮件、URL、报头、附件和投递模式

- 根据以下方面对攻击进行分类和评估严重性:

- 凭证盗窃风险

- 恶意软件投递可能性

- 数据暴露

- 业务影响

- 广泛 compromise 的可能性

### 调查目标

- 确认该消息是否恶意

- 确定受影响的人员

- 识别攻击基础设施和指标

- 评估业务和安全影响

- 支持 remediation 和沟通,提供准确的发现

## 修复

remediation 阶段专注于 containment、访问控制、证据保存和降低进一步风险。

### 关键 remediation 操作

- 在适当情况下并行启动响应操作

- 为受影响的账户更改密码或强制凭证重置

- 在需要时撤销活动会话和令牌

- 限制或禁用对受影响系统或账户的访问

- 阻止恶意域名、发件人、哈希值、URL 和 IP 地址

- 如果可能,将钓鱼邮件从用户邮箱中隔离或删除

- 在进行破坏性更改前保留取证证据

- 按照事件响应程序 containment 后续的 compromise

- 增加对相关恶意活动的日志记录和监控

- 如果需要更深入的取证或法律审查,引入外部支持

### remediation 目标

- 阻止进一步的用户暴露

- 防止被盗凭证的重复使用

- 限制攻击者的持久性或后续活动

- 为调查和上报保留证据

- 稳定环境以便恢复

## 沟通

沟通阶段确保合适的人员得到通知,并且响应操作被记录和协调。

### 关键沟通操作

- 按照内部流程上报事件

- 记录事件、采取的操作和当前状态

- 通知领导层和相关技术团队

- 向受影响的用户和客户提供指导

- 提供建议的用户操作,例如:

- 更改密码

- MFA 验证

- 设备扫描

- 报告可疑的后续消息

- 如果适用,与法律、合规或隐私利益相关方协调

- 在需要时接入外部 IT、安全或供应商支持

- 通过业务连续性操作和意识强化支持恢复

### 沟通目标

- 保持利益相关方知情

- 减少混淆和延迟

- 为受影响的用户提供清晰指导

- 满足上报和合规要求

- 在事件后提高韧性

## 推荐输出

成熟的钓鱼响应应产生清晰且可操作的输出,例如:

- 事件工单或案例记录

- 钓鱼指标列表

- 受影响用户和系统的范围

- 事件时间线

- 已执行的 containment 操作

- 内部领导层更新

- 用户通知或 advisory

- 经验教训和后续建议

## 使用场景

本手册适用于以下场景:

- 员工报告的 suspicious 邮件

- 针对员工的凭证收集活动

- 通过邮件附件的恶意软件投递

- 业务邮件冒充尝试

- 针对客户或供应商的品牌冒充

- 需要协调响应的规模化钓鱼浪潮

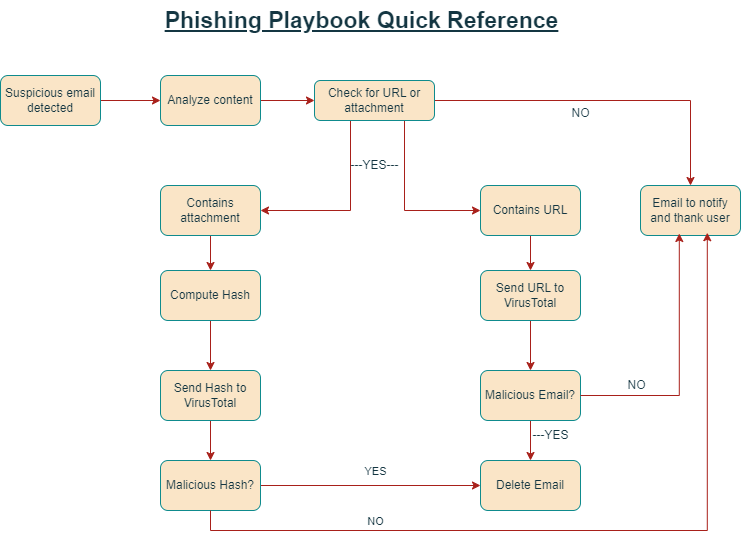

## 截图

以下是与钓鱼手册相关的视觉内容。

**图 1:** 代表钓鱼事件响应手册及其对调查、 remediation 和沟通的关注的可视化封面图像。

## 关键要点

本仓库通过展示安全团队应如何操作,突出了对钓鱼事件响应的实用理解:

- 调查恶意邮件活动

- 快速 containment 威胁

- 在团队之间清晰沟通

- 保存证据

- 支持 recovery 和未来预防

本手册的主要优势在于强调**协调的并行响应**,这更好地反映了真实的安全团队如何在生产环境中处理钓鱼事件。

标签:Containment, Email Security, Incident Playbook, Parallel Response, Phishing Response, remediation, Security Incident, Triage, 升级, 响应手册, 安全运营中心, 并行响应, 恢复支持, 文档, 沟通, 电子邮件安全, 网络安全, 网络映射, 调查, 遏制, 钓鱼响应, 隐私保护