assetnote/nowafpls

GitHub: assetnote/nowafpls

一款通过向HTTP请求正文填充垃圾数据来绕过WAF检查限制的Burp Suite插件。

Stars: 1457 | Forks: 144

# nowafpls

# 目录

- [nowafpls](#nowafpls)

- [已记录的 WAF 限制](#documented-waf-limitations)

- [安装 nowafpls](#installing-nowafpls)

- [使用 nowafpls](#using-nowafpls)

- [作者](#authors)

- [许可证](#license)

# nowafpls

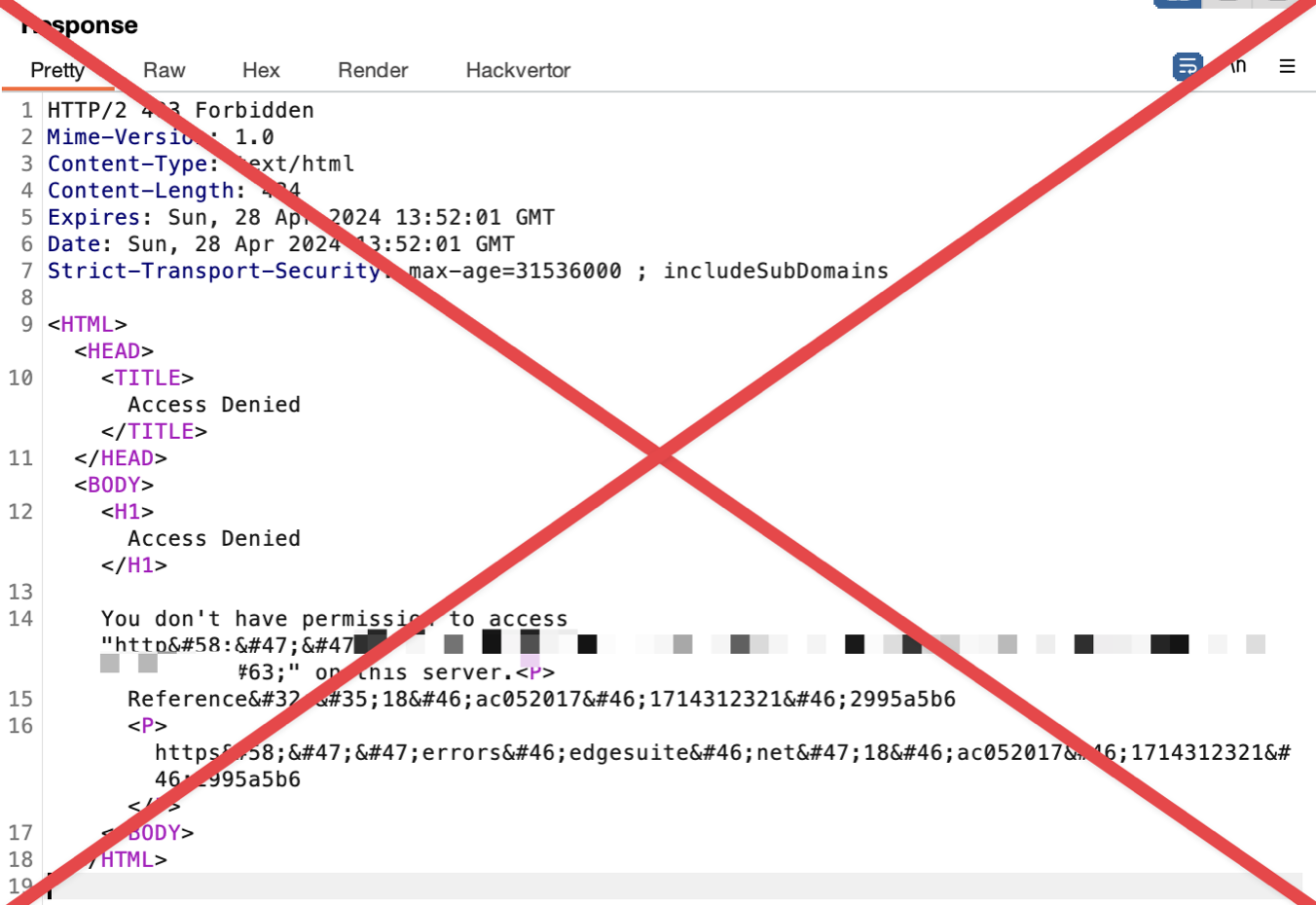

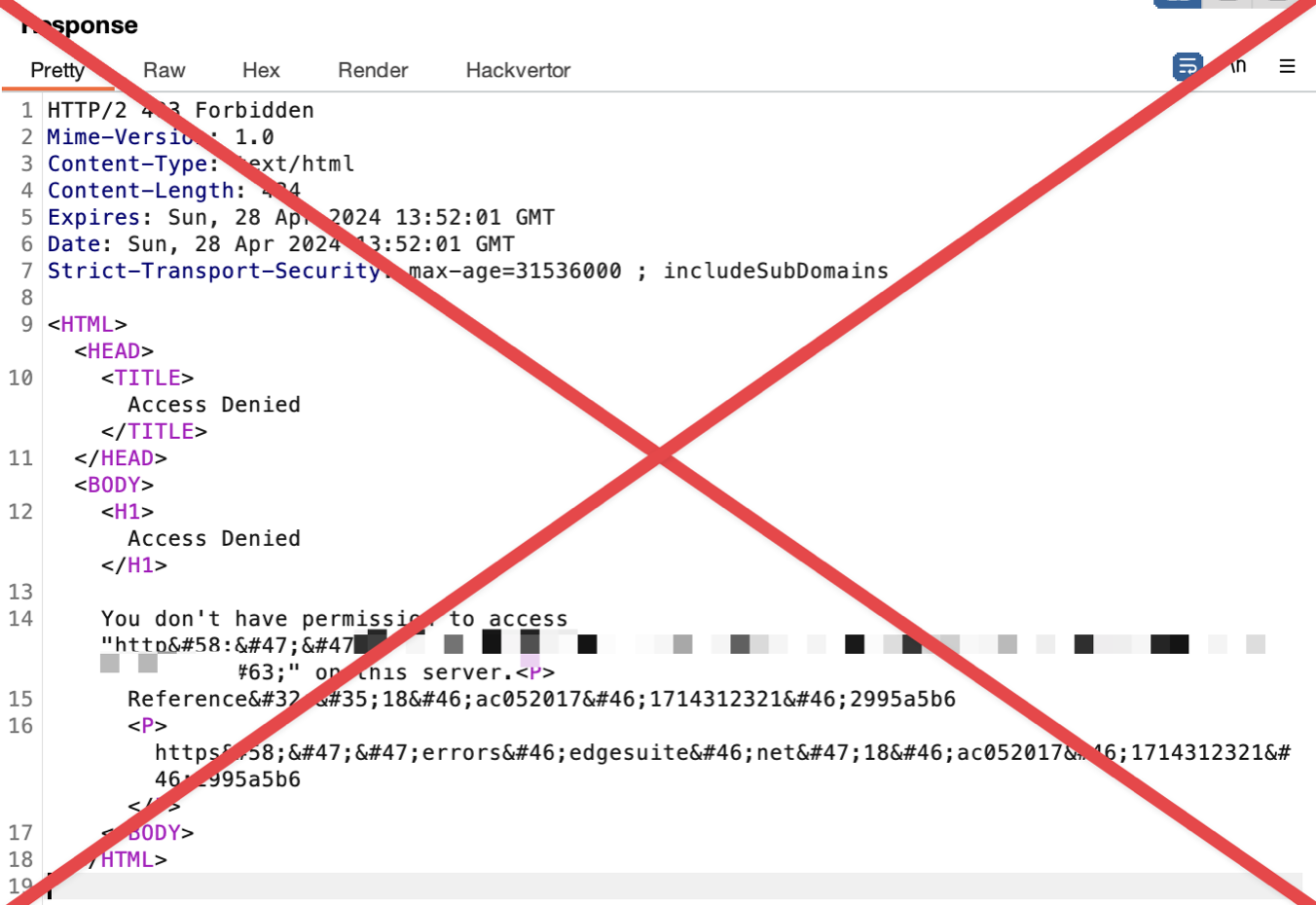

大多数 Web 应用防火墙 (WAF) 在处理请求正文 (request body) 时都有数据处理量的限制。这意味着对于包含请求正文的 HTTP 请求(即 POST, PUT, PATCH 等),通常可以通过简单地在前面填充垃圾数据 (junk data) 来绕过 WAF。

当请求被填充了这些垃圾数据后,WAF 会处理并分析请求的前 X KB 内容,但超出 WAF 限制之后的所有内容将直接穿透。

nowafpls 是一个简单的 Burp 插件,它可以在 Repeater 标签页中将垃圾数据按需插入到你的 HTTP 请求中。你可以选择预设的垃圾数据插入量,也可以通过选择 "Custom" 选项插入任意大小的垃圾数据。

这个工具仅仅只有 80 行左右的 Python 代码,非常简单,但适用于大多数 WAF。

## 已记录的 WAF 限制

| WAF 提供商 | 最大请求正文检查大小限制 |

|-----------------------|--------------------------------------------------------|

| Cloudflare | 规则集引擎为 128 KB,企业版最高可达 500 MB |

| AWS WAF | 8 KB - 64 KB (取决于服务配置) |

| Akamai | 8 KB - 128 KB |

| Azure WAF | 128 KB |

| Fortinet Fortiweb | 100 MB |

| Barracuda WAF | 64 KB |

| Sucuri | 10 MB |

| Radware AppWall | 云 WAF 最高可达 1 GB |

| F5 BIG-IP WAAP | 20 MB (可配置) |

| Palo Alto | 10 MB |

| Google Cloud Armor | 8 KB (可增加至 128 KB) |

## 安装 nowafpls

nowafpls 是一个基于 Jython 的 Burp 插件。

1. 克隆或下载此代码库。

2. 转到 Burp Suite 中的 "Extensions" (扩展) 标签页。

3. 点击 "Add" (添加)。

4. 选择 Extension Type (扩展类型) - Python。

5. 选择你在第 1 步中下载的 "nowafpls.py"。

## 使用 nowafpls

https://github.com/assetnote/nowafpls/assets/5241936/dad77c3a-d550-4e5d-894d-027256137148

1. 将任何你想要绕过 WAF 的请求发送到 Repeater 标签页。

2. 将光标放在你想插入垃圾数据的位置。

3. 右键点击 -> Extensions (扩展) -> nowafpls。

4. 选择你想插入的垃圾数据量。

5. 点击 "OK" (确定)。

nowafpls 会根据请求类型 自动插入垃圾数据。

## Caido 版本

此插件的 Caido 版本由 @Rhynorater 维护,可以在以下 gist 中找到:

```

https://gist.github.com/Rhynorater/ace68d4976357ca0937cb4669f303306

```

或者在 [EvenBetter Workflow Library](https://github.com/bebiksior/EvenBetter/tree/main/workflows) 中。

## 作者

* **Shubham Shah** - *初始工作* - [github](https://github.com/infosec-au)

## 许可证

MIT

# 目录

- [nowafpls](#nowafpls)

- [已记录的 WAF 限制](#documented-waf-limitations)

- [安装 nowafpls](#installing-nowafpls)

- [使用 nowafpls](#using-nowafpls)

- [作者](#authors)

- [许可证](#license)

# nowafpls

大多数 Web 应用防火墙 (WAF) 在处理请求正文 (request body) 时都有数据处理量的限制。这意味着对于包含请求正文的 HTTP 请求(即 POST, PUT, PATCH 等),通常可以通过简单地在前面填充垃圾数据 (junk data) 来绕过 WAF。

当请求被填充了这些垃圾数据后,WAF 会处理并分析请求的前 X KB 内容,但超出 WAF 限制之后的所有内容将直接穿透。

nowafpls 是一个简单的 Burp 插件,它可以在 Repeater 标签页中将垃圾数据按需插入到你的 HTTP 请求中。你可以选择预设的垃圾数据插入量,也可以通过选择 "Custom" 选项插入任意大小的垃圾数据。

这个工具仅仅只有 80 行左右的 Python 代码,非常简单,但适用于大多数 WAF。

## 已记录的 WAF 限制

| WAF 提供商 | 最大请求正文检查大小限制 |

|-----------------------|--------------------------------------------------------|

| Cloudflare | 规则集引擎为 128 KB,企业版最高可达 500 MB |

| AWS WAF | 8 KB - 64 KB (取决于服务配置) |

| Akamai | 8 KB - 128 KB |

| Azure WAF | 128 KB |

| Fortinet Fortiweb | 100 MB |

| Barracuda WAF | 64 KB |

| Sucuri | 10 MB |

| Radware AppWall | 云 WAF 最高可达 1 GB |

| F5 BIG-IP WAAP | 20 MB (可配置) |

| Palo Alto | 10 MB |

| Google Cloud Armor | 8 KB (可增加至 128 KB) |

## 安装 nowafpls

nowafpls 是一个基于 Jython 的 Burp 插件。

1. 克隆或下载此代码库。

2. 转到 Burp Suite 中的 "Extensions" (扩展) 标签页。

3. 点击 "Add" (添加)。

4. 选择 Extension Type (扩展类型) - Python。

5. 选择你在第 1 步中下载的 "nowafpls.py"。

## 使用 nowafpls

https://github.com/assetnote/nowafpls/assets/5241936/dad77c3a-d550-4e5d-894d-027256137148

1. 将任何你想要绕过 WAF 的请求发送到 Repeater 标签页。

2. 将光标放在你想插入垃圾数据的位置。

3. 右键点击 -> Extensions (扩展) -> nowafpls。

4. 选择你想插入的垃圾数据量。

5. 点击 "OK" (确定)。

nowafpls 会根据请求类型 自动插入垃圾数据。

## Caido 版本

此插件的 Caido 版本由 @Rhynorater 维护,可以在以下 gist 中找到:

```

https://gist.github.com/Rhynorater/ace68d4976357ca0937cb4669f303306

```

或者在 [EvenBetter Workflow Library](https://github.com/bebiksior/EvenBetter/tree/main/workflows) 中。

## 作者

* **Shubham Shah** - *初始工作* - [github](https://github.com/infosec-au)

## 许可证

MIT

# 目录

- [nowafpls](#nowafpls)

- [已记录的 WAF 限制](#documented-waf-limitations)

- [安装 nowafpls](#installing-nowafpls)

- [使用 nowafpls](#using-nowafpls)

- [作者](#authors)

- [许可证](#license)

# nowafpls

大多数 Web 应用防火墙 (WAF) 在处理请求正文 (request body) 时都有数据处理量的限制。这意味着对于包含请求正文的 HTTP 请求(即 POST, PUT, PATCH 等),通常可以通过简单地在前面填充垃圾数据 (junk data) 来绕过 WAF。

当请求被填充了这些垃圾数据后,WAF 会处理并分析请求的前 X KB 内容,但超出 WAF 限制之后的所有内容将直接穿透。

nowafpls 是一个简单的 Burp 插件,它可以在 Repeater 标签页中将垃圾数据按需插入到你的 HTTP 请求中。你可以选择预设的垃圾数据插入量,也可以通过选择 "Custom" 选项插入任意大小的垃圾数据。

这个工具仅仅只有 80 行左右的 Python 代码,非常简单,但适用于大多数 WAF。

## 已记录的 WAF 限制

| WAF 提供商 | 最大请求正文检查大小限制 |

|-----------------------|--------------------------------------------------------|

| Cloudflare | 规则集引擎为 128 KB,企业版最高可达 500 MB |

| AWS WAF | 8 KB - 64 KB (取决于服务配置) |

| Akamai | 8 KB - 128 KB |

| Azure WAF | 128 KB |

| Fortinet Fortiweb | 100 MB |

| Barracuda WAF | 64 KB |

| Sucuri | 10 MB |

| Radware AppWall | 云 WAF 最高可达 1 GB |

| F5 BIG-IP WAAP | 20 MB (可配置) |

| Palo Alto | 10 MB |

| Google Cloud Armor | 8 KB (可增加至 128 KB) |

## 安装 nowafpls

nowafpls 是一个基于 Jython 的 Burp 插件。

1. 克隆或下载此代码库。

2. 转到 Burp Suite 中的 "Extensions" (扩展) 标签页。

3. 点击 "Add" (添加)。

4. 选择 Extension Type (扩展类型) - Python。

5. 选择你在第 1 步中下载的 "nowafpls.py"。

## 使用 nowafpls

https://github.com/assetnote/nowafpls/assets/5241936/dad77c3a-d550-4e5d-894d-027256137148

1. 将任何你想要绕过 WAF 的请求发送到 Repeater 标签页。

2. 将光标放在你想插入垃圾数据的位置。

3. 右键点击 -> Extensions (扩展) -> nowafpls。

4. 选择你想插入的垃圾数据量。

5. 点击 "OK" (确定)。

nowafpls 会根据请求类型 自动插入垃圾数据。

## Caido 版本

此插件的 Caido 版本由 @Rhynorater 维护,可以在以下 gist 中找到:

```

https://gist.github.com/Rhynorater/ace68d4976357ca0937cb4669f303306

```

或者在 [EvenBetter Workflow Library](https://github.com/bebiksior/EvenBetter/tree/main/workflows) 中。

## 作者

* **Shubham Shah** - *初始工作* - [github](https://github.com/infosec-au)

## 许可证

MIT

# 目录

- [nowafpls](#nowafpls)

- [已记录的 WAF 限制](#documented-waf-limitations)

- [安装 nowafpls](#installing-nowafpls)

- [使用 nowafpls](#using-nowafpls)

- [作者](#authors)

- [许可证](#license)

# nowafpls

大多数 Web 应用防火墙 (WAF) 在处理请求正文 (request body) 时都有数据处理量的限制。这意味着对于包含请求正文的 HTTP 请求(即 POST, PUT, PATCH 等),通常可以通过简单地在前面填充垃圾数据 (junk data) 来绕过 WAF。

当请求被填充了这些垃圾数据后,WAF 会处理并分析请求的前 X KB 内容,但超出 WAF 限制之后的所有内容将直接穿透。

nowafpls 是一个简单的 Burp 插件,它可以在 Repeater 标签页中将垃圾数据按需插入到你的 HTTP 请求中。你可以选择预设的垃圾数据插入量,也可以通过选择 "Custom" 选项插入任意大小的垃圾数据。

这个工具仅仅只有 80 行左右的 Python 代码,非常简单,但适用于大多数 WAF。

## 已记录的 WAF 限制

| WAF 提供商 | 最大请求正文检查大小限制 |

|-----------------------|--------------------------------------------------------|

| Cloudflare | 规则集引擎为 128 KB,企业版最高可达 500 MB |

| AWS WAF | 8 KB - 64 KB (取决于服务配置) |

| Akamai | 8 KB - 128 KB |

| Azure WAF | 128 KB |

| Fortinet Fortiweb | 100 MB |

| Barracuda WAF | 64 KB |

| Sucuri | 10 MB |

| Radware AppWall | 云 WAF 最高可达 1 GB |

| F5 BIG-IP WAAP | 20 MB (可配置) |

| Palo Alto | 10 MB |

| Google Cloud Armor | 8 KB (可增加至 128 KB) |

## 安装 nowafpls

nowafpls 是一个基于 Jython 的 Burp 插件。

1. 克隆或下载此代码库。

2. 转到 Burp Suite 中的 "Extensions" (扩展) 标签页。

3. 点击 "Add" (添加)。

4. 选择 Extension Type (扩展类型) - Python。

5. 选择你在第 1 步中下载的 "nowafpls.py"。

## 使用 nowafpls

https://github.com/assetnote/nowafpls/assets/5241936/dad77c3a-d550-4e5d-894d-027256137148

1. 将任何你想要绕过 WAF 的请求发送到 Repeater 标签页。

2. 将光标放在你想插入垃圾数据的位置。

3. 右键点击 -> Extensions (扩展) -> nowafpls。

4. 选择你想插入的垃圾数据量。

5. 点击 "OK" (确定)。

nowafpls 会根据请求类型 自动插入垃圾数据。

## Caido 版本

此插件的 Caido 版本由 @Rhynorater 维护,可以在以下 gist 中找到:

```

https://gist.github.com/Rhynorater/ace68d4976357ca0937cb4669f303306

```

或者在 [EvenBetter Workflow Library](https://github.com/bebiksior/EvenBetter/tree/main/workflows) 中。

## 作者

* **Shubham Shah** - *初始工作* - [github](https://github.com/infosec-au)

## 许可证

MIT标签:AppImage, Burp Suite插件, CISA项目, HTTP请求走私, Payload投递, Python开发, WAF绕过, Web应用防火墙, 代码生成, 安全测试, 攻击性安全, 数据溢出, 流量混淆, 渗透测试工具, 网络安全, 网络攻防, 逆向工具, 隐私保护