Maunton/ActiveDirectory-Splunk-Atomic_Red_Team

GitHub: Maunton/ActiveDirectory-Splunk-Atomic_Red_Team

一个基于原子红队与 Splunk 的 Active Directory 检测工程化验证环境,解决实战化对手行为映射与遥测可观测性问题。

Stars: 0 | Forks: 0

# 使用 Splunk 和原子红队进行活动目录检测验证

## 概述

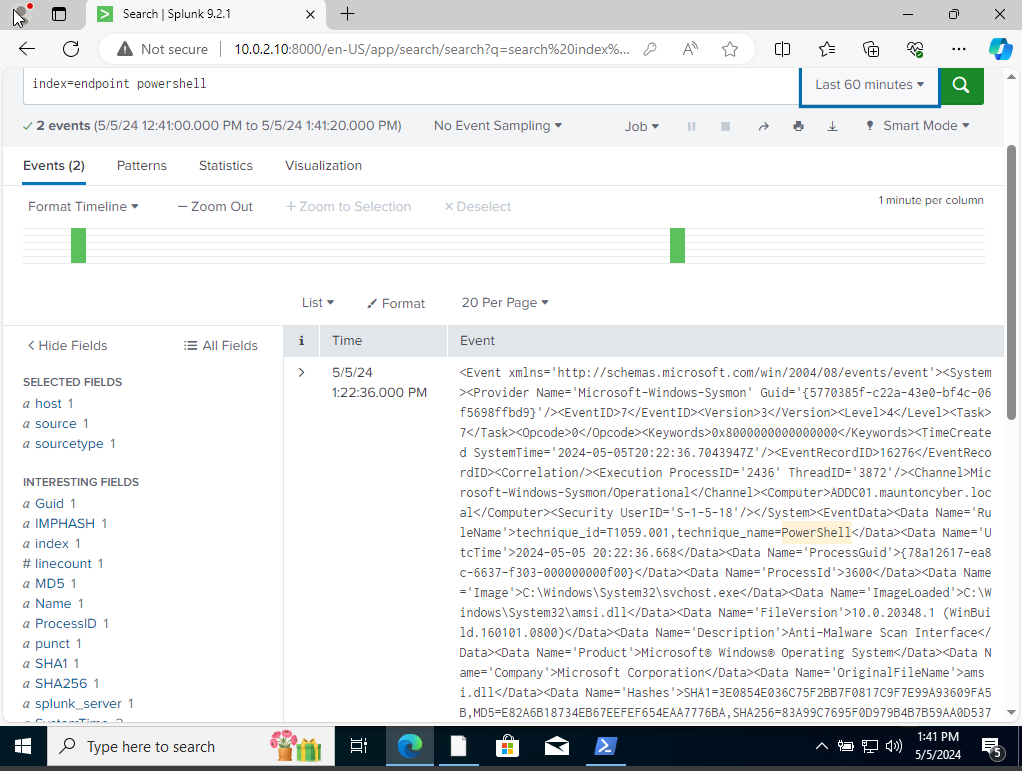

本项目展示了一个检测工程学实验环境,其中使用 **原子红队** 来模拟对手行为并生成 **PowerShell 相关遥测数据**,实验环境基于 Windows 活动目录实验室。生成的遥测数据在 **Splunk** 中进行分析,以验证可见性、加深对事件生成的理解,并强化以检测为中心的分析。

本项目不仅仅描述工具的使用方式,更强调以下工作流程:

- 构建多系统实验环境

- 使用原子红队模拟攻击者行为

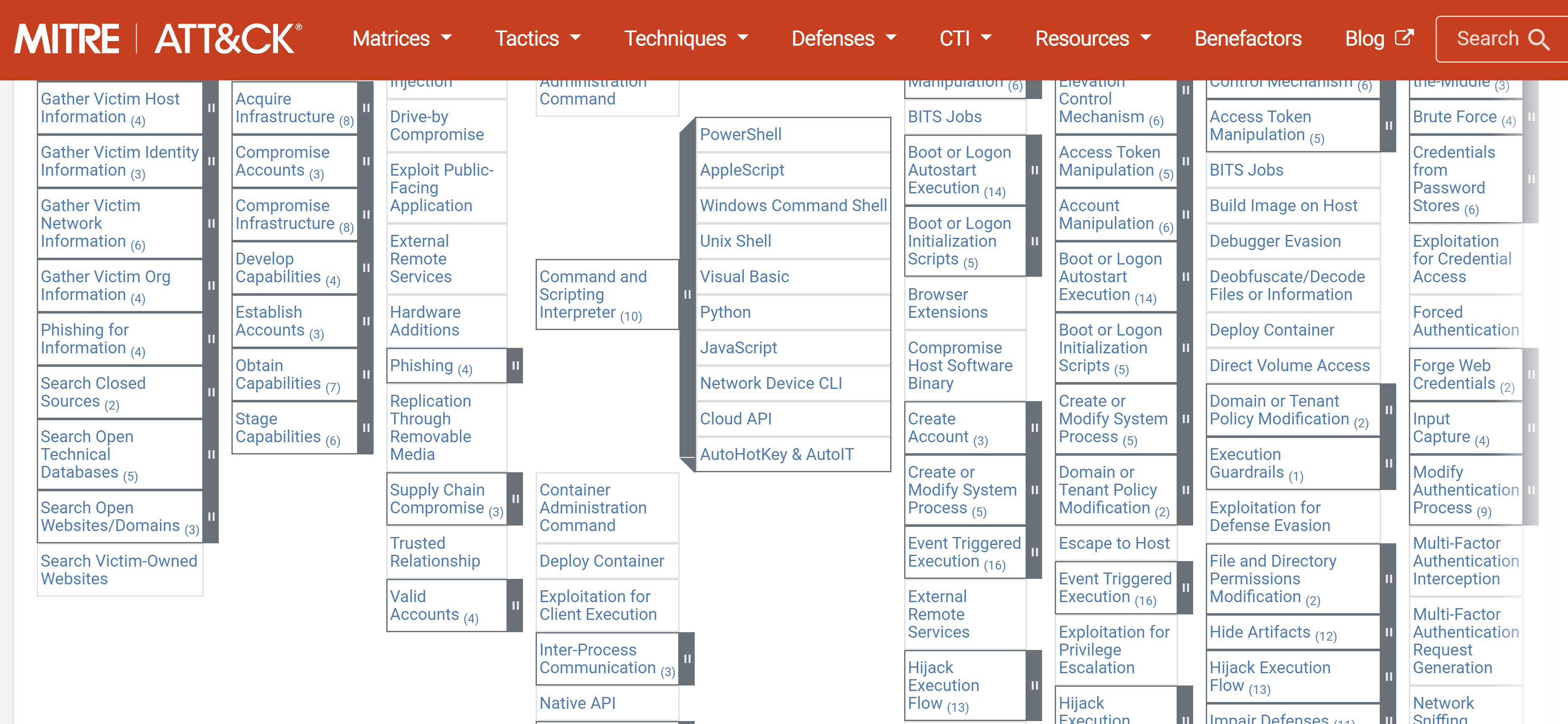

- 将活动映射到 **MITRE ATT&CK**

- 在 **Splunk** 中审查生成的遥测数据

- 验证该实验环境能否产生有意义的安全事件

## 本项目的重要性

该实验展示了以下与蓝队、SOC 和检测工程相关的重要技能:

- 在受控环境中进行对手模拟

- MITRE ATT&CK 技术映射

- PowerShell 活动的生成与审查

- 在 Splunk 中进行 SIEM 分析

- Windows 与活动目录实验环境的熟悉

- 安全文档与技术报告撰写

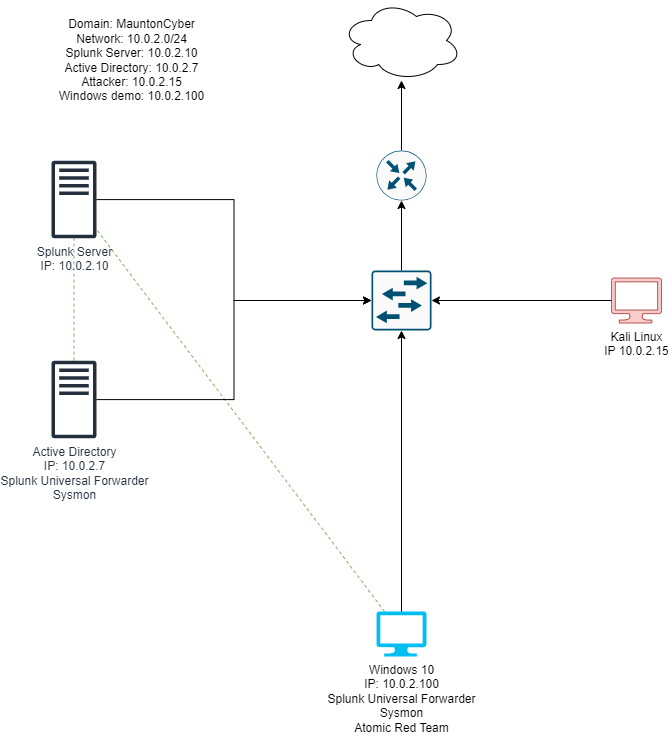

## 实验环境

### 工具

- Splunk

- 原子红队

- MITRE ATT&CK

- PowerShell

### 系统

- VirtualBox

- Windows 10

- Windows Server 2022

- Ubuntu Server 22.04

- Kali Linux

## 检测重点

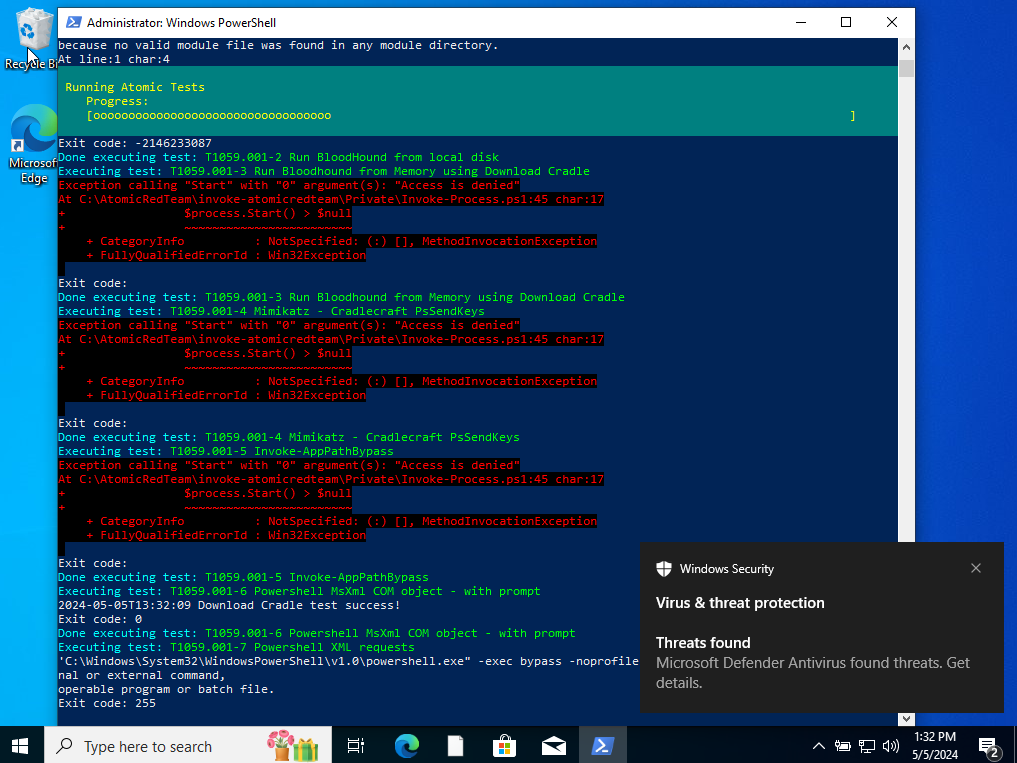

本项目重点在于使用 **原子红队** 调用与以下内容对齐的基于 PowerShell 的测试:

- **MITRE ATT&CK T1059.001 – PowerShell**

目标是生成真实的遥测数据,并验证这些活动是否能在 Splunk 中被识别。

## 项目工作流程

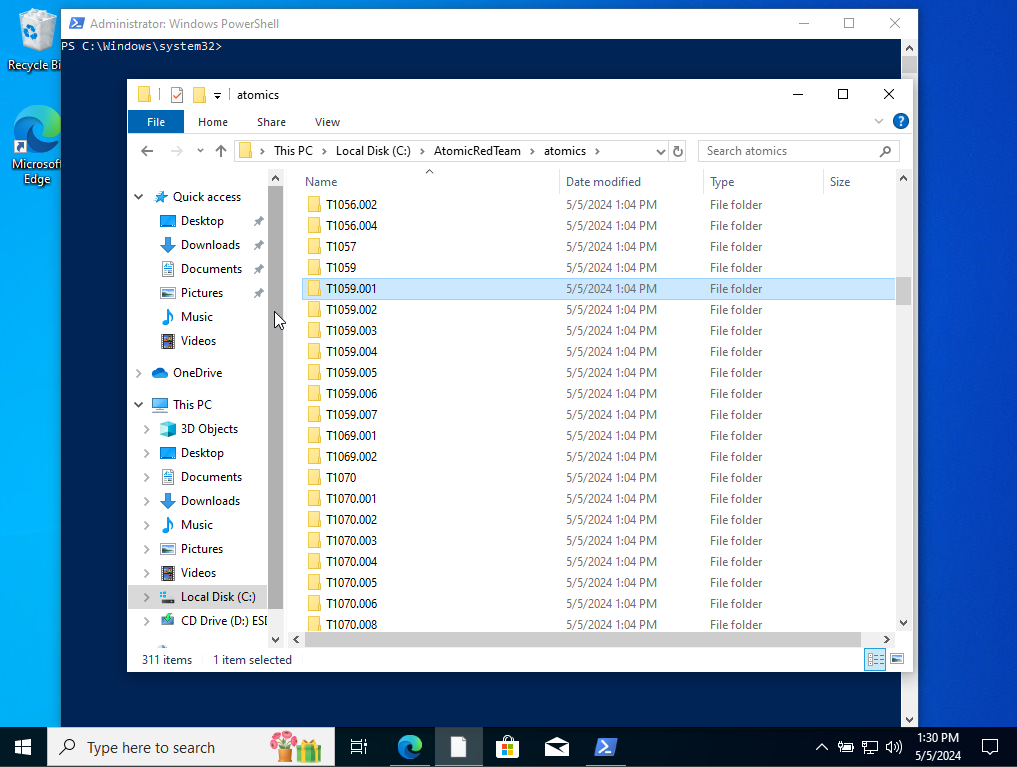

1. 构建包含 Windows 及支持基础设施的多虚拟机实验环境

2. 审查相关的 MITRE ATT&CK 技术

3. 使用原子红队执行基于 PowerShell 的测试

4. 在目标主机上生成与安全相关的活动

5. 在 Splunk 中审查生成的事件与遥测数据

6. 记录测试结果及检测价值

## 展示的技能

| 领域 | 展示的技能 |

|---|---|

| SIEM 分析 | 在 Splunk 中调查与 PowerShell 相关的遥测数据 |

| 检测工程学 | 验证模拟对手行为的可见性 |

| 对手模拟 | 在受控实验环境中执行原子红队测试用例 |

| 威胁映射 | 将测试活动关联至 MITRE ATT&CK T1059.001 |

| Windows 安全 | 处理 PowerShell 生成的安全活动 |

| 实验工程学 | 构建并测试多机虚拟化环境 |

## 截图

### 网络拓扑图

### MITRE ATT&CK 技术参考

### 原子红队设置 / 技术审查

### 调用原子测试 T1059.001

### Splunk 检测视图

## 关键收获

- 原子红队是生成实验环境中真实测试活动的有效工具

- MITRE ATT&CK 映射有助于将实验练习与实际对手行为联系起来

- Splunk 可用于验证重要 PowerShell 活动是否可见且可审查

- 以检测为中心的实验是培养蓝队和 SOC 实战经验的有效方式

## 后续改进

- 添加在分析过程中使用的 Splunk 搜索查询或检测逻辑

- 扩展测试范围以覆盖更多 ATT&CK 技术

- 包含 Sysmon 或 Windows 事件日志增强功能

- 记录误报与调优机会

- 新增专门的检测工程学笔记章节

## 关于本仓库

本仓库是我专注于以下工作的网络安全实验环境的一部分:

- SIEM 分析

- 对手模拟

- 活动目录安全

- 检测验证

- 防御性技能培养

标签:Active Directory, AI合规, Atomic Red Team, ATT&CK映射, Cloudflare, DNS 反向解析, EDR, HTTP/HTTPS抓包, IPv6, MITRE ATT&CK, Mutation, OpenCanary, PB级数据处理, PE 加载器, Plaso, PowerShell, PowerShell攻击模拟, PowerShell日志, RFI远程文件包含, SIEM监控, VirtualBox, Windows 10, Windows Server 2022, Windows 安全, 事件可见性, 原子红队, 可视化, 合规映射, 域环境, 多系统环境, 安全工具集合, 安全文档, 安全测试, 安全运维, 实验室构建, 对手模拟, 态势感知, 技术报告, 攻击性安全, 数据展示, 数据泄露检测, 日志收集, 日志验证, 检测工程homelab, 流量嗅探, 端点检测, 红队, 网络安全审计, 脆弱性评估, 虚拟化, 虚拟实验室, 速率限制处理