Maunton/active-directory-llmnr-mitigation-lab

GitHub: Maunton/active-directory-llmnr-mitigation-lab

一个 Active Directory 实验室,演示 LLMNR 中毒攻击路径并验证组策略与 NetBIOS 硬化的缓解效果。

Stars: 0 | Forks: 0

# Active Directory LLMNR 中毒与缓解实验

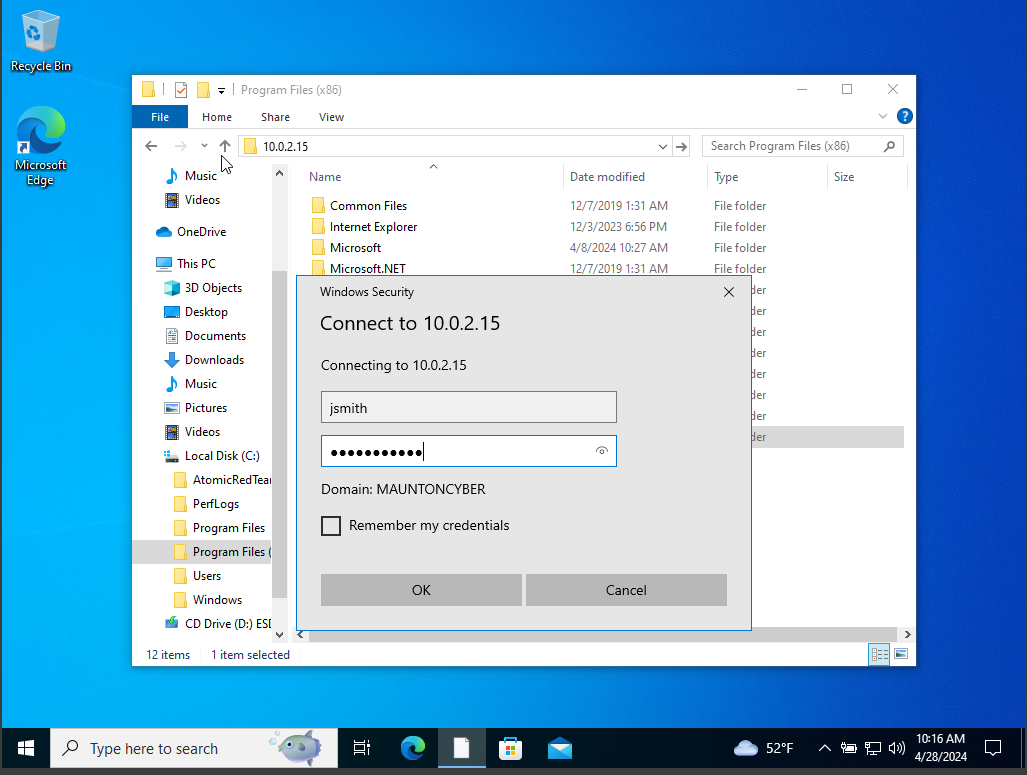

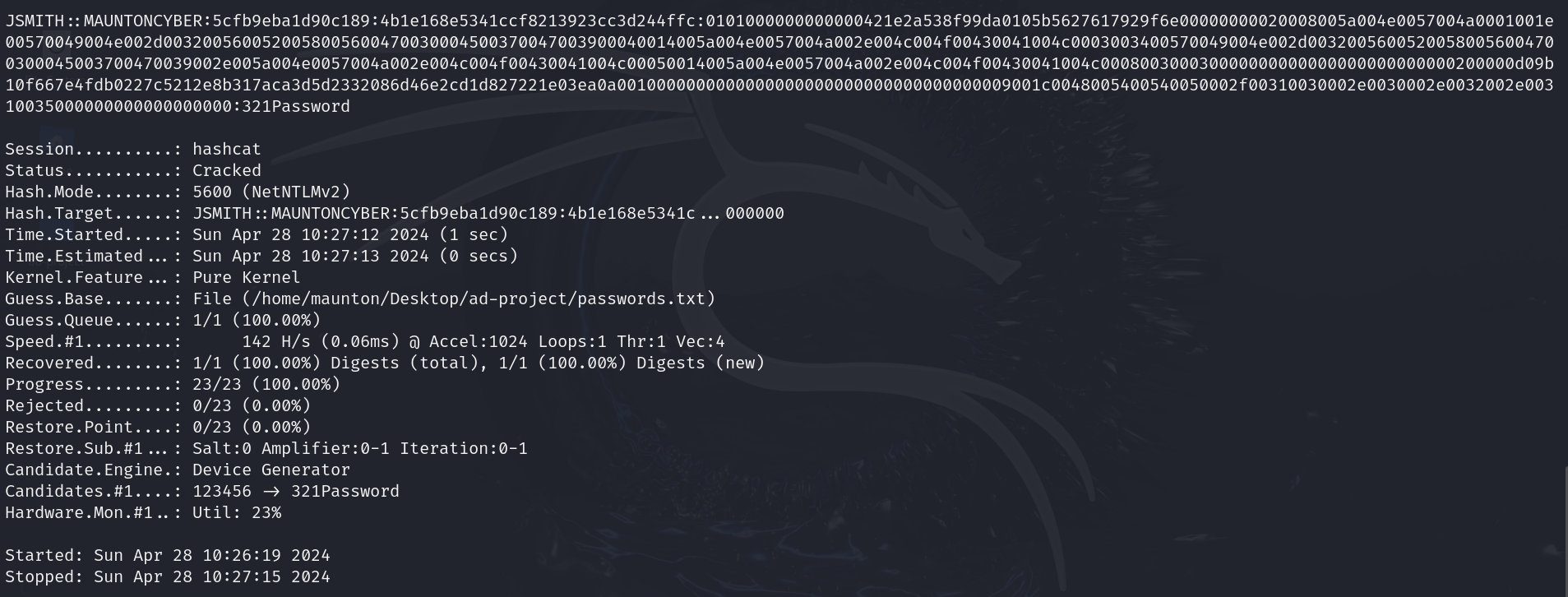

本项目演示如何在 Active Directory 实验环境中利用 LLMNR 中毒捕获 NTLM 认证材料、破解弱凭证,并验证防御性缓解措施。实验展示了攻击路径以及用于减少暴露面(exposure)的加固步骤。

本项目演示如何在 Active Directory 实验环境中利用 LLMNR 中毒捕获 NTLM 认证材料、破解弱凭证,并验证防御性缓解措施。实验展示了攻击路径以及用于减少暴露面(exposure)的加固步骤。

## 目录

- [展示的技能](#skills-demonstrated)

- [使用的工具](#tools-used)

- [实验环境](#lab-environment)

- [关键收获](#key-takeaways)

- [免责声明](#disclaimer)

- [项目演练](#project-walk-through)

- [攻击流程](#attack-workflow)

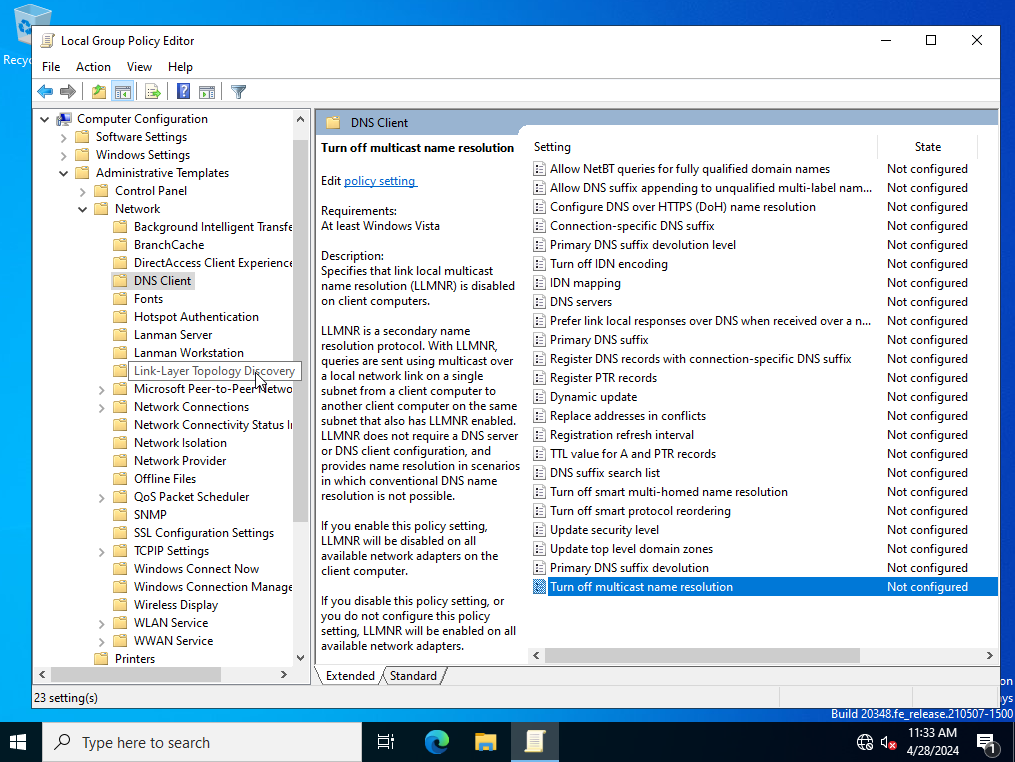

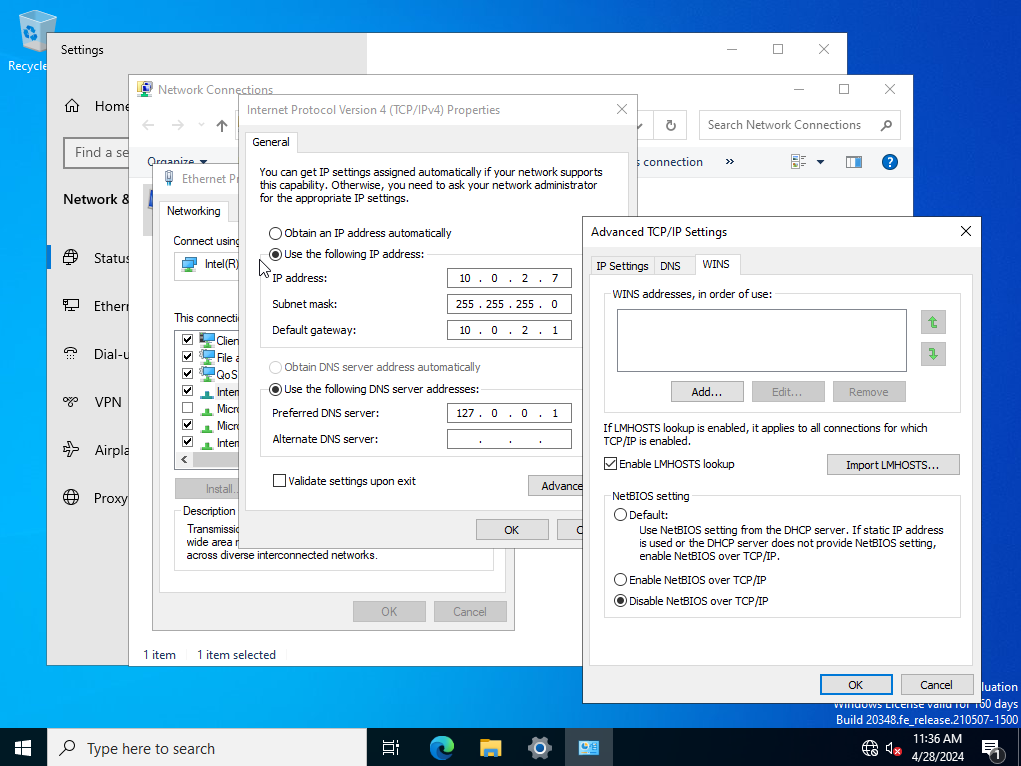

- [缓解与加固](#mitigation-and-hardening)

- [为何重要](#why-this-matters)

- [项目结构](#project-structure)

- [未来改进](#future-improvements)

## 展示的技能

- Active Directory 安全测试

- Windows 主机加固

- 凭证攻击模拟

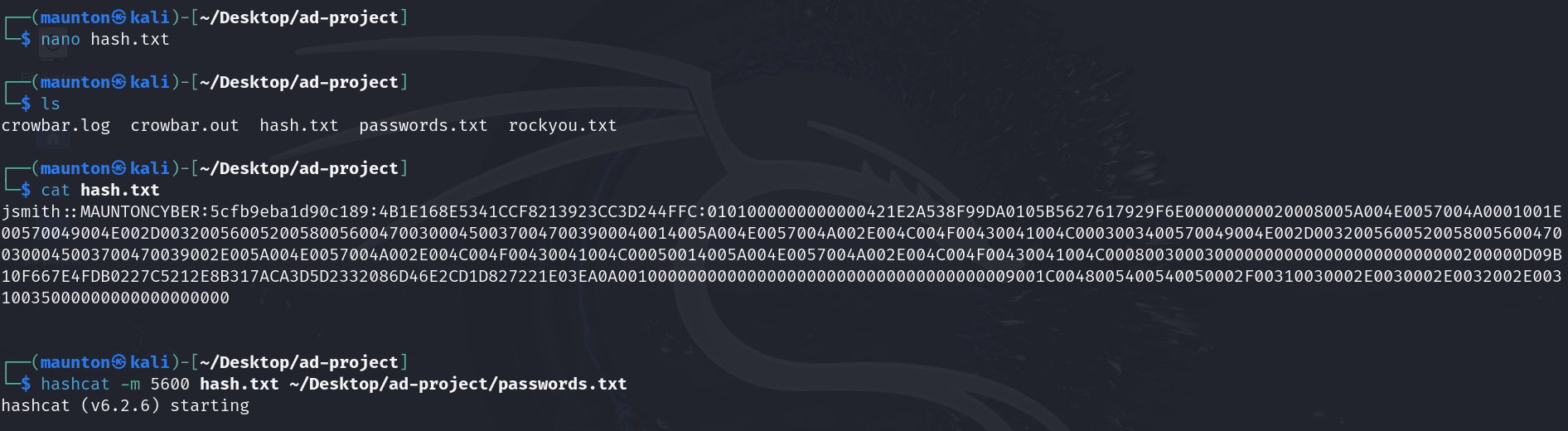

- NTLM 哈希捕获与分析

- 使用 Hashcat 破解密码

- 使用 Responder 观察网络攻击

- 验证防御性缓解措施

- 安全文档与实验报告

## 使用的工具

- Responder

- Hashcat

- 组策略管理

- Windows 网络适配器设置

- Kali Linux

- VirtualBox

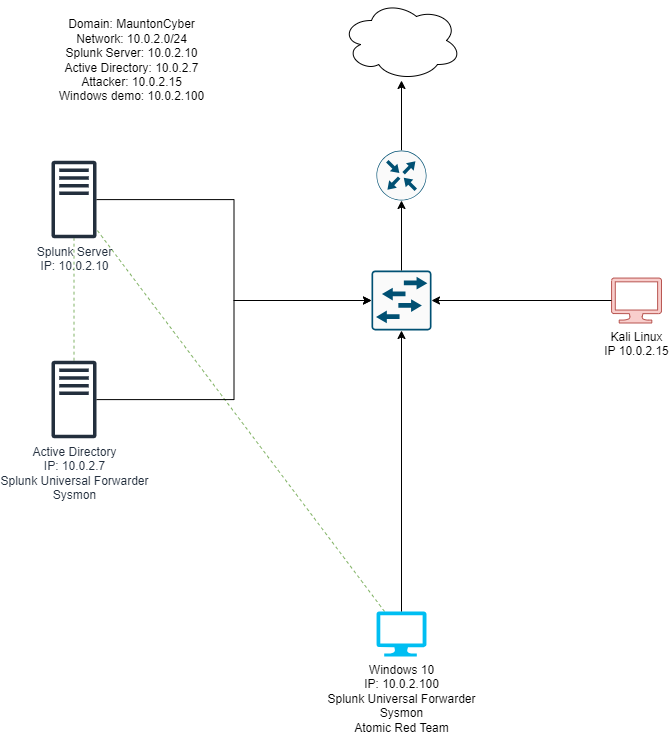

## 实验环境

- Windows Server 2022

- Windows 10

- Kali Linux

- Ubuntu Server 22.04

- VirtualBox 虚拟机环境

## 关键收获

- LLMNR 与 NetBIOS 名称解析可能使 Windows 环境面临凭证捕获攻击。

- 弱密码会增加捕获的 NTLM 认证材料的影响。

- 禁用多播名称解析和 TCP/IP 上的 NetBIOS 可显著减少此攻击面。

- 安全实验应同时展示进攻性测试与防御性验证。

## 免责声明

本项目仅在受控的实验室环境中出于教育与防御性安全目的进行。文中展示的技术绝不能用于未经授权的系统。

## 项目演练

### 网络拓扑图

标签:Active Directory, Bitdefender, CTF学习, DOS头擦除, Hashcat, LLMNR poisoning, LLMNR中毒, Modbus, NTLM认证, Plaso, Responder, SEO: AD安全, SEO: 协议漏洞, Windows硬ening, 内网渗透, 凭证暴露, 安全实验室, 安全文档, 安全测试, 密码破解, 攻击性安全, 攻击路径, 组策略, 缓解措施, 网络协议攻击, 虚拟化, 防御验证