Ap3x/Panoptes

GitHub: Ap3x/Panoptes

面向教育目的的 Windows 端点检测与响应系统,帮助理解内核驱动、ETW 事件追踪和 API Hook 等 EDR 核心技术。

Stars: 43 | Forks: 5

# Panoptes 端点检测与响应

-o rules.pkg

```

## 使用方法

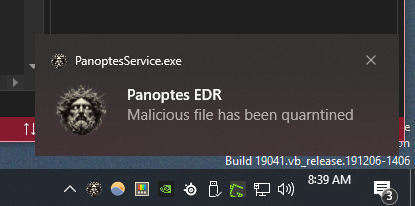

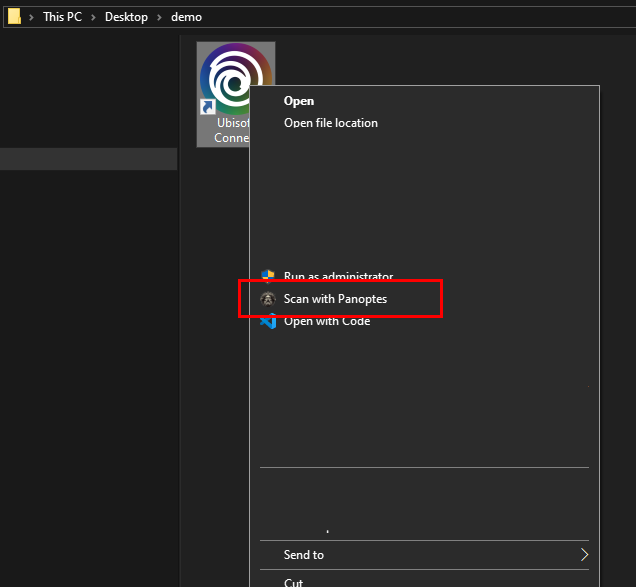

- 右键单击文件进行扫描

- 使用命令行界面进行批量扫描

- 监控通知以获取检测结果

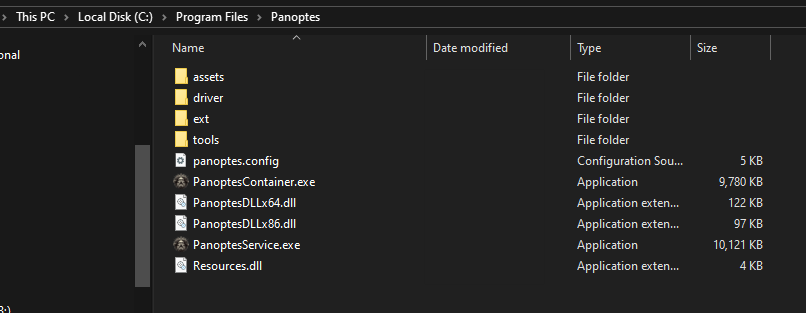

- 检查隔离文件夹:`C:\ProgramData\Panoptes\Quarantine`

- 查看日志:`C:\ProgramData\Panoptes\Logs`

## 开发环境设置

### 前置条件

- [Visual Studio 2022](https://visualstudio.microsoft.com/),包含 C++ 桌面开发工作负载

- [vcpkg](https://vcpkg.io/en/) (包含在 Visual Studio 中或独立安装)

- [Windows Driver Kit (WDK)](https://learn.microsoft.com/en-us/windows-hardware/drivers/download-the-wdk) (用于构建 Kernel Driver)

- 启用测试签名 (用于驱动开发)

- 配置了使用 WinDbg 进行 Windows Kernel Debugging 的虚拟机

将 `VCPKG_ROOT` 环境变量设置为您的 vcpkg 安装路径:

```

# 如果随 Visual Studio 安装

$env:VCPKG_ROOT = "C:\Program Files\Microsoft Visual Studio\2022\Professional\VC\vcpkg"

# 或者将其永久设置

[System.Environment]::SetEnvironmentVariable("VCPKG_ROOT", "C:\Program Files\Microsoft Visual Studio\2022\Professional\VC\vcpkg", "User")

```

关于内核开发环境的设置,请参阅:

- [Ap3x/Windows-Kernel-Development-Infrastructure](https://github.com/Ap3x/Windows-Kernel-Development-Infrastructure)

- [Microsoft WDK Installation Guide](https://learn.microsoft.com/en-us/windows-hardware/drivers/download-the-wdk)

### 使用 CMake 构建

该项目使用带有 Visual Studio multi-config 生成器的单个 CMake 预设。您只需配置一次,并在构建时选择 Debug/Release。

#### 配置

```

cmake --preset default

```

#### 构建

```

# Debug build(包含代码的 debug symbols)

cmake --build build/default --config Debug

# Release build(已优化)

cmake --build build/default --config Release

```

#### 构建 Kernel Driver

```

cmake --preset default -DBUILD_DRIVER=ON

cmake --build build/default --config Debug --target PanoptesDriver

```

#### 运行测试

```

cd bin/tests/Debug

./PanoptesAMSITest.exe

./PanoptesPETest.exe

./PanoptesYaraTest.exe

./PanoptesLinterTest.exe

```

### CMake 构建选项

可以在配置期间使用 `-D` 传递以下选项:

| 选项 | 默认值 | 描述 |

|--------|---------|-------------|

| `BUILD_DRIVER` | OFF | 构建 kernel driver 包 (需要 WDK) |

| `BUILD_GRPC` | ON | 根据 protobuf 定义生成 gRPC 代码 |

| `BUILD_DOC` | OFF | 构建 Doxygen 文档 |

| `BUILD_WIX_INSTALLER` | OFF | 构建 Wix MSI 安装包 |

多选项示例:

```

cmake --preset default -DBUILD_DRIVER=ON -DBUILD_DOC=ON

cmake --build build/default --config Release

```

#### 构建 MSI 安装程序

MSI 安装程序需要 [WiX Toolset v5](https://wixtoolset.org/) 及其扩展:

```

# 安装 WiX v5 CLI tool

dotnet tool install --global wix --version 5.0.0

# 安装所需的 WiX extensions

wix extension add -g WixToolset.UI.wixext/5.0.0

wix extension add -g WixToolset.Util.wixext/5.0.0

```

然后配置并构建:

```

cmake --preset default -DBUILD_WIX_INSTALLER=ON -DBUILD_DRIVER=ON

cmake --build build/default --config Release

cmake --build build/default --config Release --target installer

```

MSI 将输出到 `bin/installer/PanoptesInstaller.msi`。

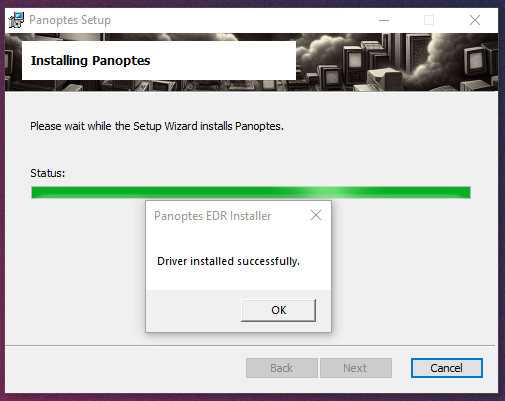

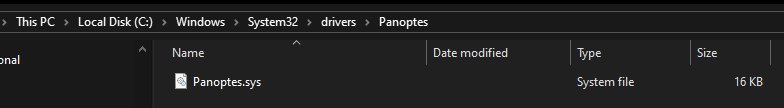

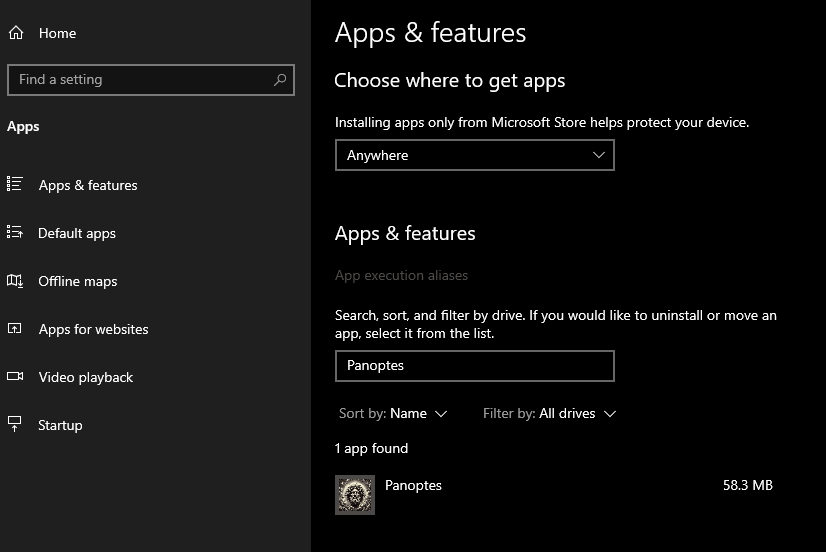

## Panoptes 功能截图

### 扫描并检测恶意活动通知

标签:0day挖掘, AMSI绕过, AMSI集成, Bash脚本, C++, DLL注入, DNS 反向解析, EDR, ELK兼容, ETW, gRPC, JSON日志, kAPC注入, LIEF, MSI安装包, Network, NSM, NTAPI Hook, PE文件分析, Python工具, RocksDB, Rust, Windows内核驱动, Yara-X, Yara规则, 事件跟踪, 云安全监控, 便携式工具, 内核回调, 内核安全, 威胁检测, 开源EDR, 持久化存储, 教育项目, 数字取证, 数字签名检测, 数据擦除, 流量嗅探, 流量审计, 用户态Hook, 端点检测与响应, 网络安全, 网络安全审计, 网络流量审计, 脆弱性评估, 脱壳工具, 自动化脚本, 隐私保护, 静态分析