Maunton/Active-Directory-Splunk

GitHub: Maunton/Active-Directory-Splunk

一个基于 Splunk 的活动目录安全监控实验项目,用于验证登录失败行为在 SIEM 中的可见性与调查流程。

Stars: 0 | Forks: 0

# 使用 Splunk 的活动目录安全监控实验

一个专注于监控 Windows 身份验证活动、调查登录失败情况,并在受控的活动目录环境中验证安全可见性的动手实验项目。

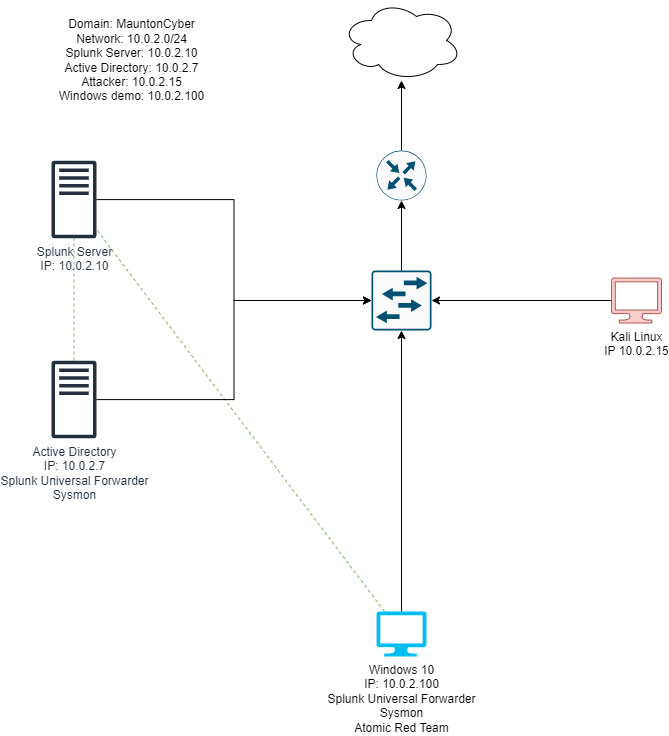

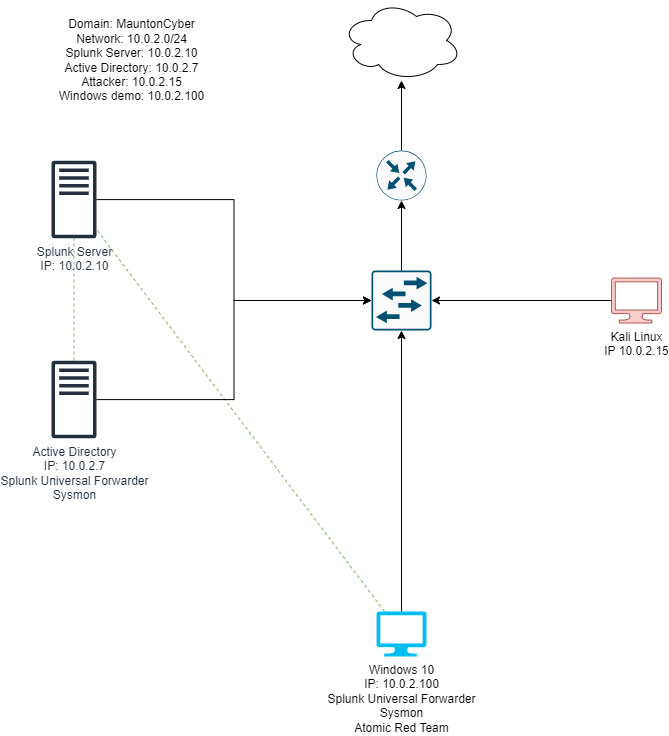

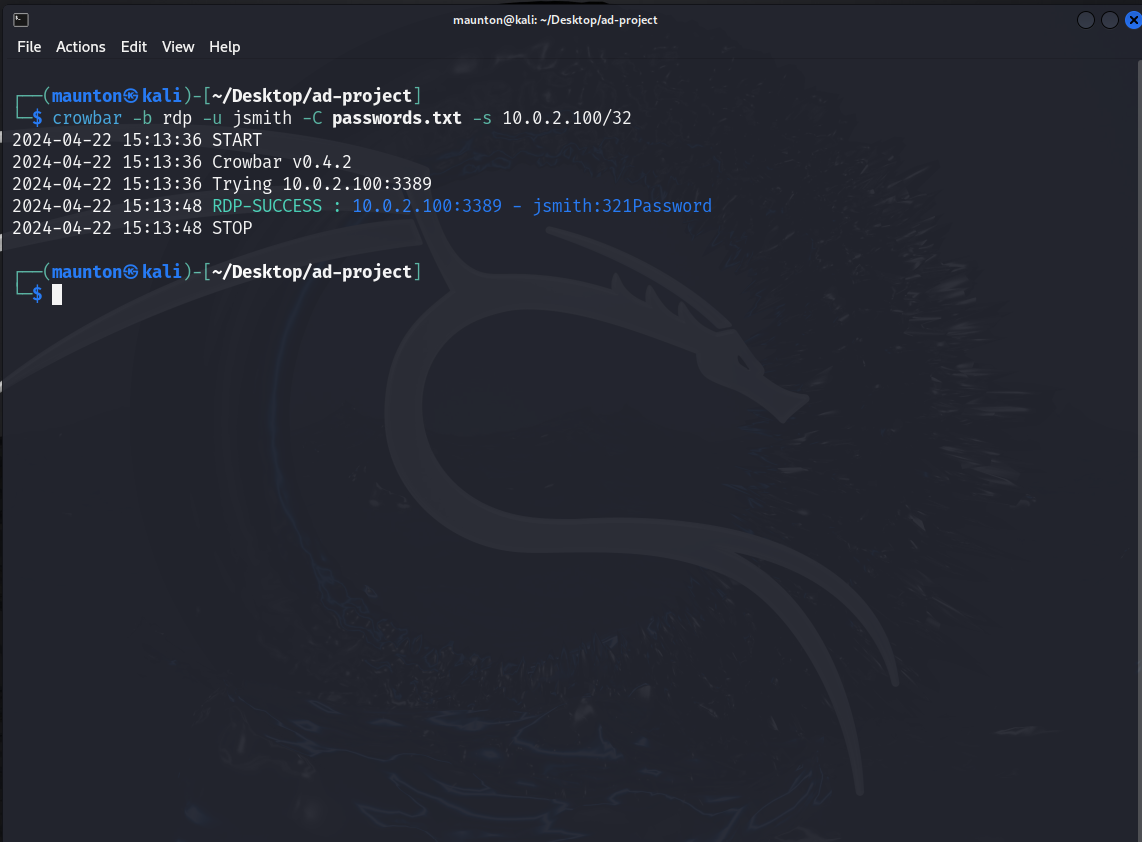

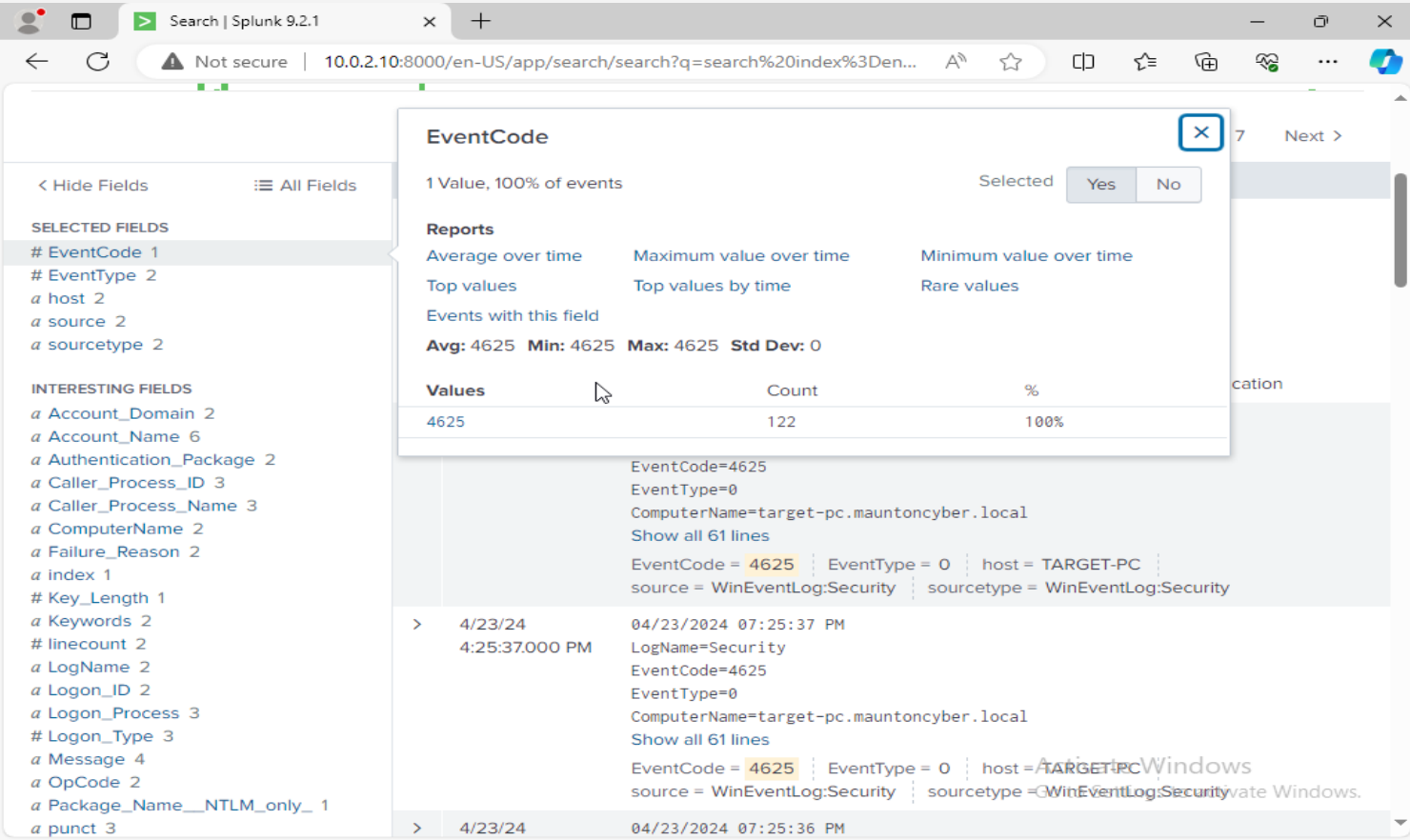

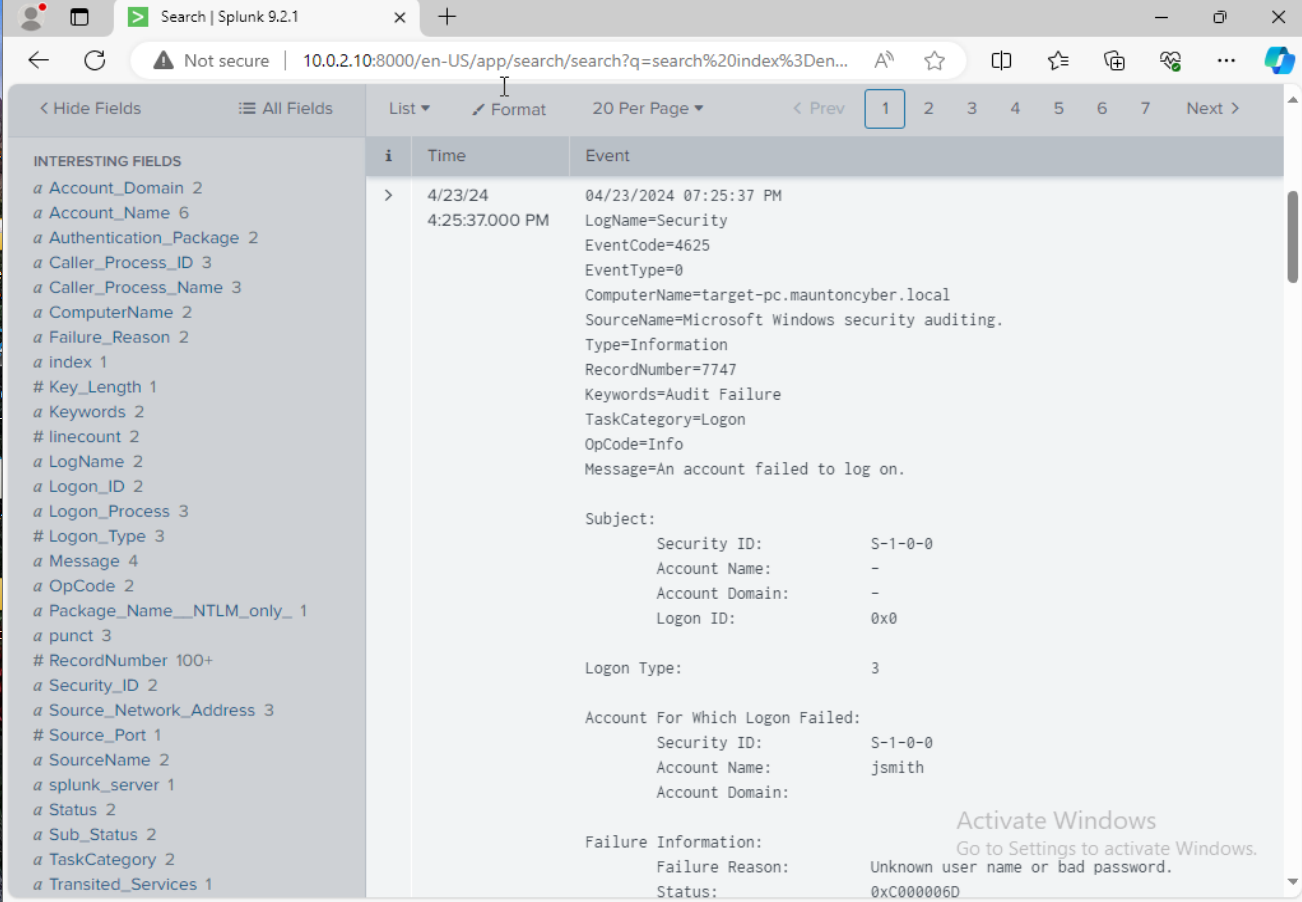

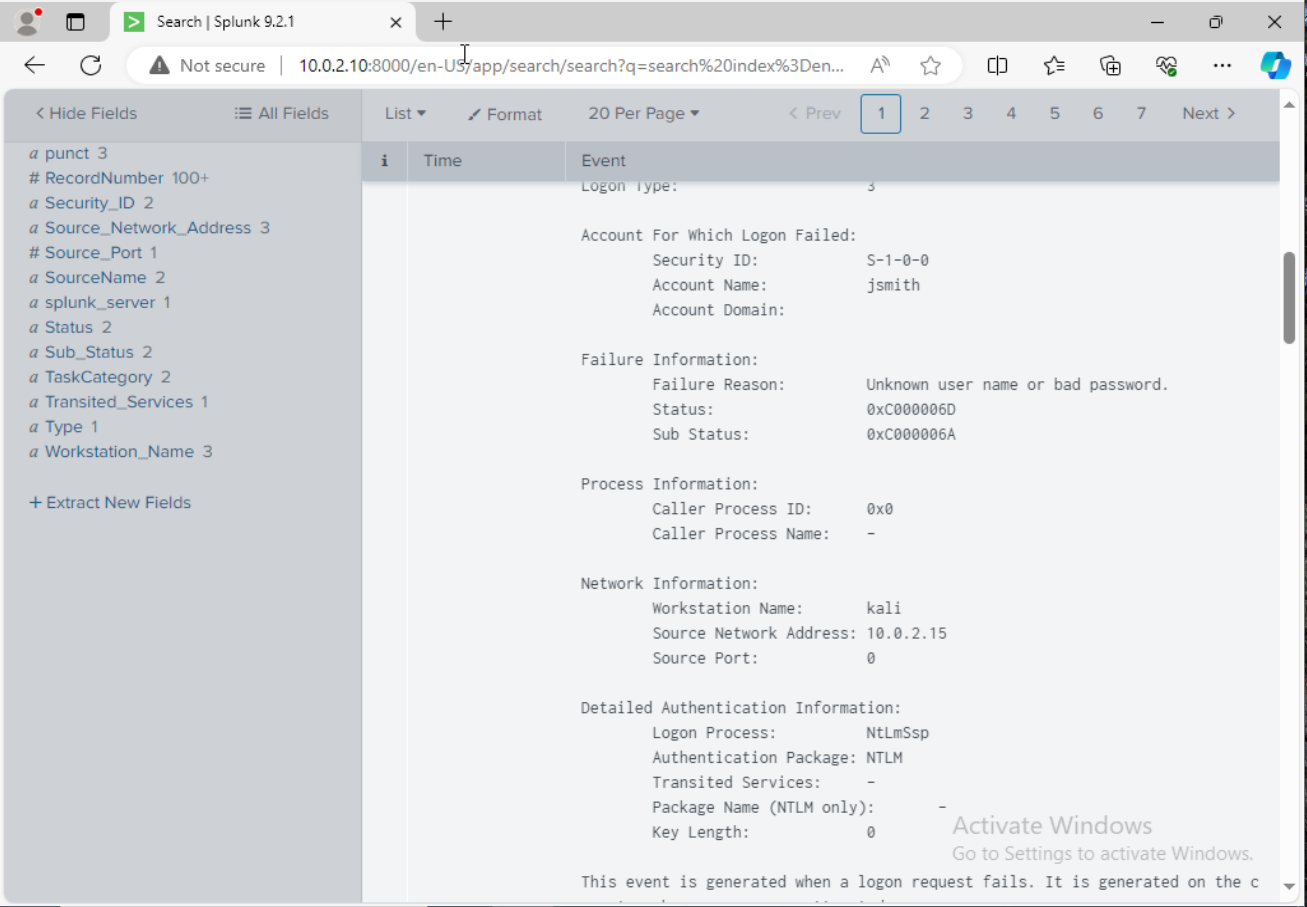

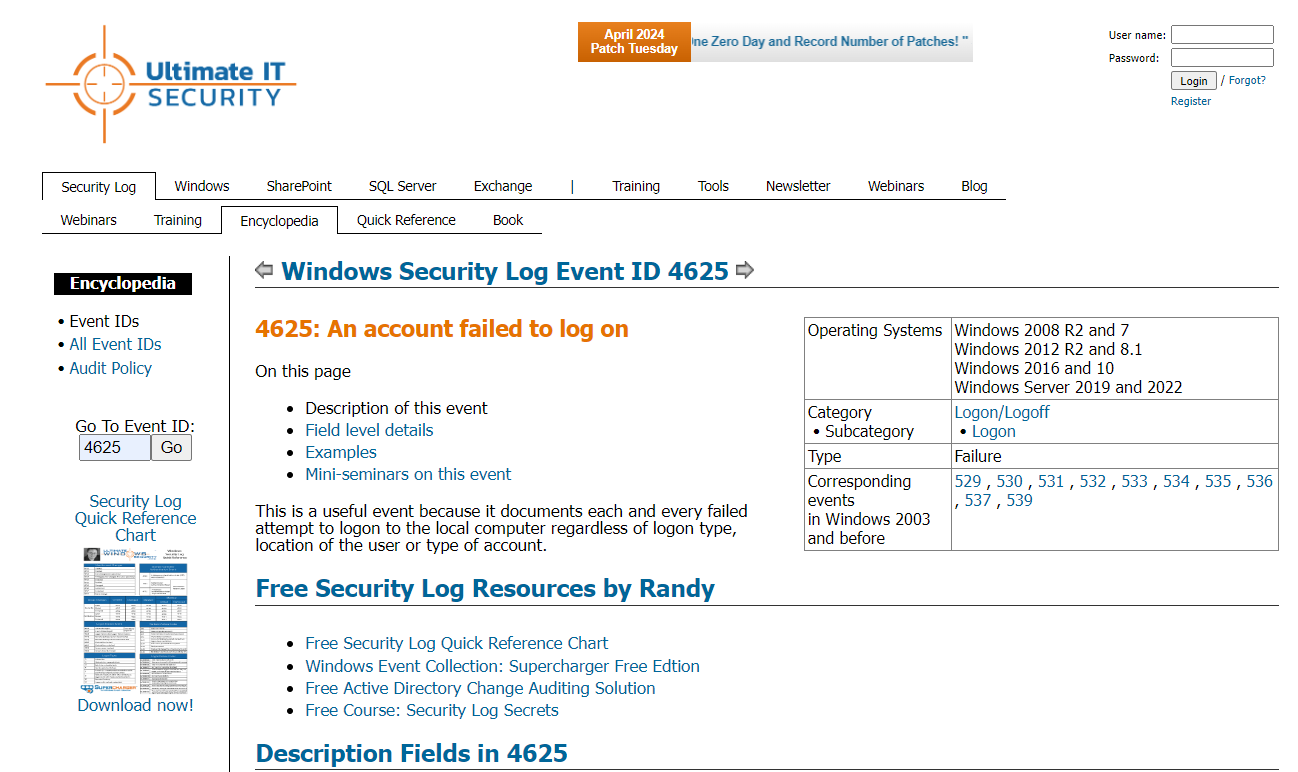

## 目录 - [概述](#overview) - [招聘人员速览](#recruiter-snapshot) - [实验目标](#lab-objectives) - [实验环境](#environment) - [使用工具](#tools-used) - [网络拓扑图](#network-diagram) - [项目流程](#project-workflow) - [关键发现](#key-findings) - [截图](#screenshots) - [展示的技能](#skills-demonstrated) - [收获与体会](#what-i-learned) - [后续改进](#future-improvements) - [伦理使用声明](#ethical-use-note) ## 概述 本项目展示了如何搭建一个小型活动目录实验环境,并使用 Splunk 来监控、搜索和调查 Windows 身份验证事件。 实验的主要目的是在受控环境中生成失败的认证活动,确认相关的 Windows 安全日志在 Splunk 中是否可见,并通过 SIEM 分析识别可疑的登录行为。 本项目特别适用于 SOC 分析员、初级网络安全以及蓝队角色,因为它展示了在日志分析、事件关联、安全调查和家庭实验环境搭建方面的实践经验。 ## 招聘人员速览 **该项目直观展示了以下能力:** - 搭建了包含 Windows 和 Linux 系统的虚拟化活动目录实验环境 - 使用 Splunk 分析 Windows 身份验证活动 - 通过事件 ID 4625 调查重复的登录失败 - 关联目标账户活动与源主机和 IP 信息 - 实践了 SOC 风格的日志审查和安全事件分级 - 以专业的格式记录了工作流程,便于雇主查看 ## 实验目标 本项目的目标是验证活动目录环境中登录失败行为的安全可见性。 ### 目标 - 构建一个用于监控 Windows 身份验证的现实迷你实验环境 - 在安全且隔离的环境中生成失败的认证事件 - 验证事件是否被捕获并在 Splunk 中可搜索 - 调查 Windows 事件 ID 4625 活动 - 识别与活动相关的目标账户、攻击量及源系统 - 强化实际的 SIEM 和日志分析技能 ## 实验环境 - VirtualBox - Kali Linux - Windows 10 - Windows Server 2022 - Ubuntu Server 22.04 - 活动目录实验环境 - Splunk ## 使用工具 - **Splunk** — 日志摄取、搜索、事件分析和可见性 - **Windows 事件日志** — 身份验证和登录失败遥测 - **活动目录** — 集中式身份环境 - **Kali Linux** — 实验生成的测试活动 - **VirtualBox** — 家庭实验的虚拟化平台 ## 网络拓扑图

标签:Active Directory, AD安全, AMSI绕过, Plaso, Terraform 安全, Windows认证日志, 事件关联, 域环境监控, 失败登录, 威胁检测, 安全调查, 家庭实验室, 日志可视化, 日志收集, 网络安全实验, 虚拟化, 账户登录