TheHive-Project/Cortex

GitHub: TheHive-Project/Cortex

Cortex 是一款开源的观测值分析引擎,旨在帮助安全团队通过单一平台大规模查询和自动化分析各类威胁观测值。

Stars: 1563 | Forks: 258

[](https://gitter.im/TheHive-Project/TheHive)

**Cortex** 试图解决 SOC、CSIRT 和安全研究人员在威胁情报、数字取证和事件响应过程中经常遇到的一个常见问题:如何**通过查询单个工具**而不是多个工具,**大规模**地**分析**他们收集的**观测值**?

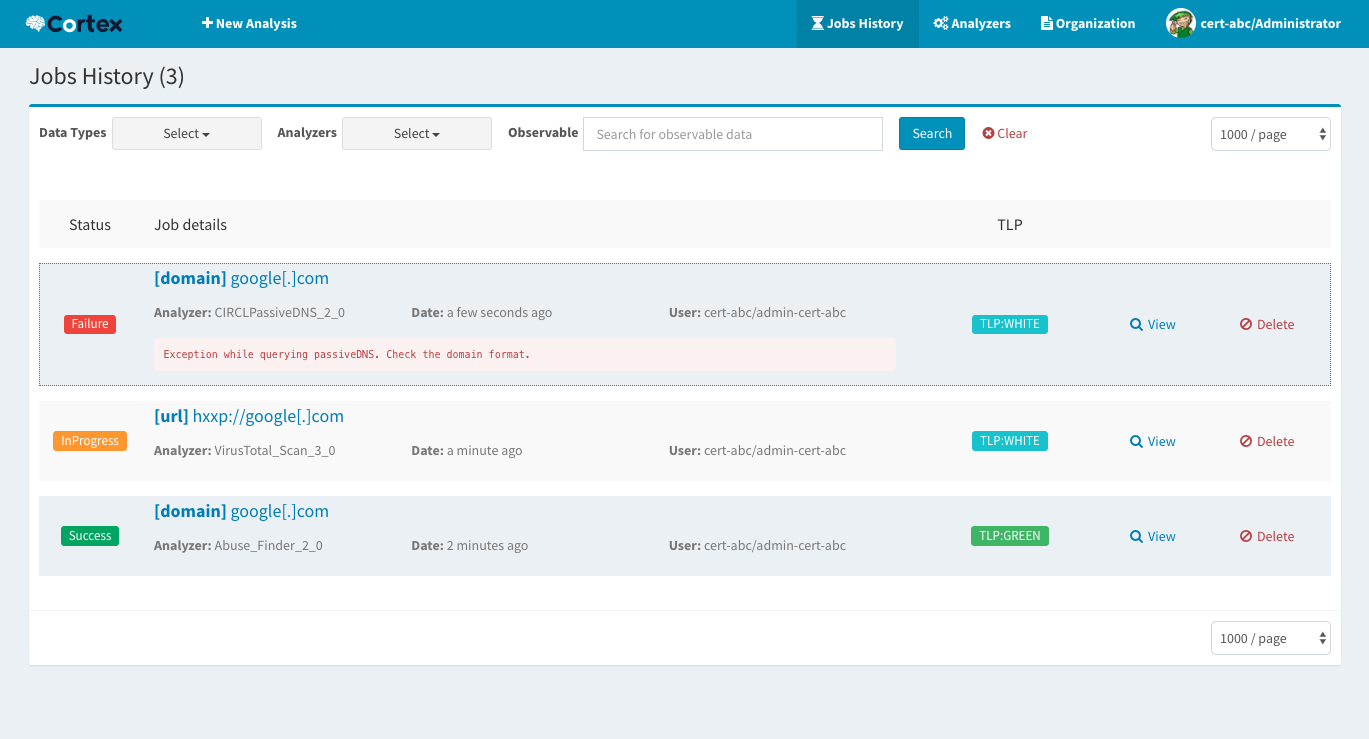

Cortex 是一款开源且免费的软件,由 [TheHive Project](https://thehive-project.org) 专为这一目的而创建。诸如 IP 地址、电子邮件地址、URL、域名、文件或哈希之类的观测值,可以通过 Web 界面逐一分析或批量分析。分析人员还可以利用 Cortex REST API **自动化**这些操作。

通过使用 Cortex,您无需每次在想使用服务或工具来分析观测值并协助调查手头案件时重复造轮子。利用其包含的众多分析器之一;如果您缺少某个工具或服务,可以轻松地创建一个合适的程序,并通过 Cortex 使其对整个团队可用(或者更好的是,[对整个社区可用](https://github.com/TheHive-Project/cortex-analyzers/))。

# Cortex 和 TheHive

与 [MISP](http://www.misp-project.org/) 一起,Cortex 是 [TheHive](https://thehive-project.org) 的完美伴侣。TheHive 允许您通过利用一个或多个 Cortex 实例,只需点击几下即可分析数十或数百个观测值,具体取决于您的 OPSEC 需求和性能要求。此外,TheHive 附带了一个报告模板引擎,允许您根据自己的喜好调整 Cortex 分析器的输出,而不必为 Cortex 输出创建自己的 JSON 解析器。

# Cortex 和 MISP

Cortex 可以通过两种方式与 [MISP](http://www.misp-project.org/) 集成:

- Cortex 可以[调用 MISP 模块](https://github.com/TheHive-Project/CortexDocs/blob/master/misp.md#invoke-misp-modules-within-cortex)

- MISP 可以[调用 Cortex 分析器](https://github.com/TheHive-Project/CortexDocs/blob/master/misp.md#invoke-cortex-analyzers-within-misp)

# 试用

要试用 Cortex,您可以使用[培训虚拟机](https://github.com/TheHive-Project/TheHiveDocs/blob/master/training-material.md)或通过阅读[安装指南](https://github.com/TheHive-Project/CortexDocs/blob/master/installation/install-guide.md)进行安装。

# 详情

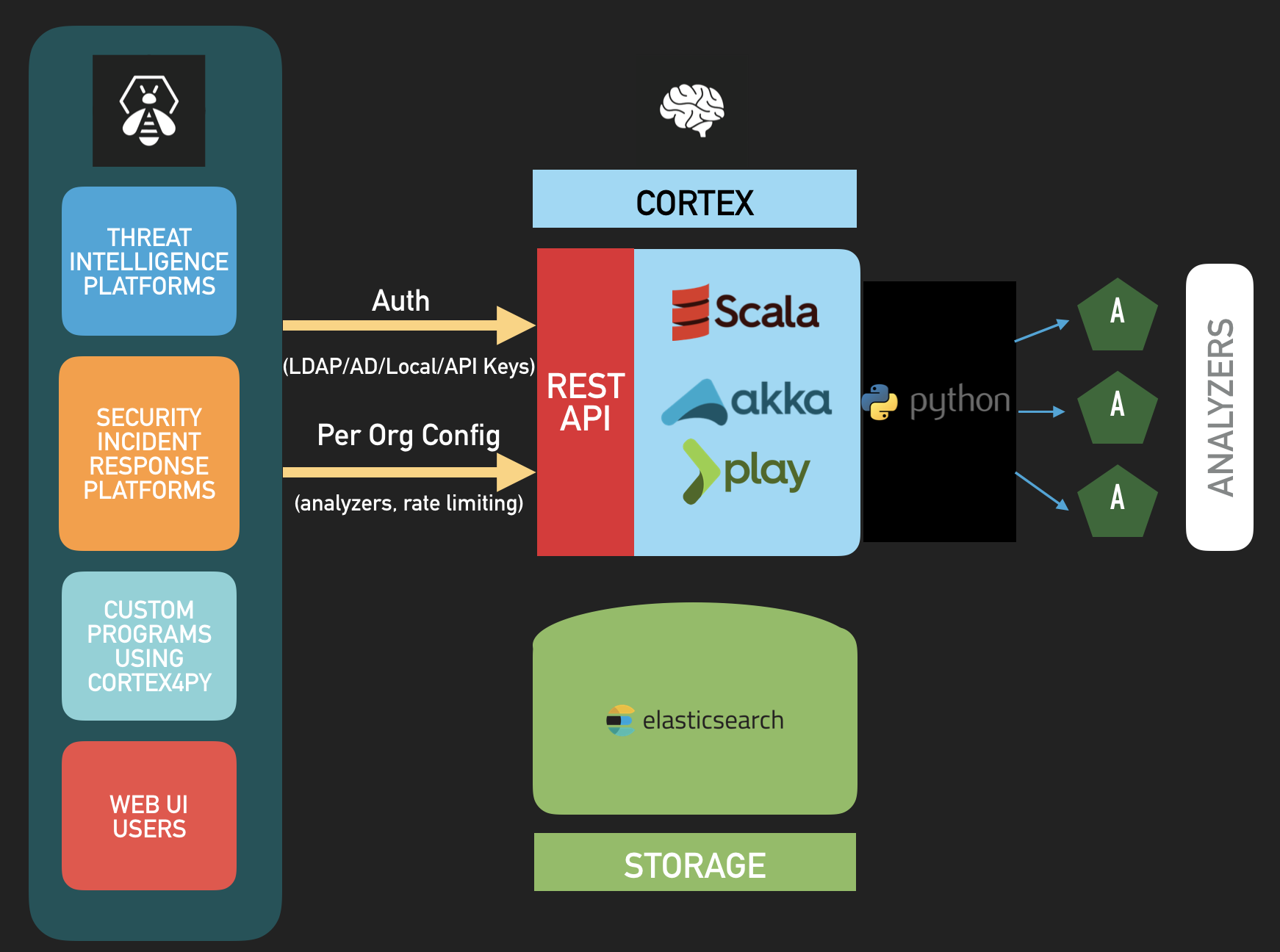

## 架构

Cortex 使用 Scala 编写。前端使用 AngularJS 和 Bootstrap。其 REST API 是无状态的,这使其能够进行水平扩展。提供的分析器使用 Python 编写。可以使用相同的语言或 Linux 支持的任何其他语言编写额外的分析器。

## 分析器

借助 Cortex,您可以使用数十个分析器来分析不同类型的观测值。截至 2018 年 4 月 14 日,共有 39 个公开可用的分析器。大多数分析器有不同的风格。例如,使用 VirusTotal 分析器,您可以将文件提交到 VT,或者简单地检查与文件或哈希相关的最新可用报告。包含风格和要求的完整分析器列表维护在

[Cortex 分析器要求指南](https://github.com/TheHive-Project/CortexDocs/blob/master/analyzer_requirements.md)中。

## 文档

我们在[文档存储库](https://github.com/TheHive-Project/CortexDocs)中提供了几份指南。

# 许可证

Cortex 是根据 [AGPL](https://github.com/TheHive-Project/Cortex/blob/master/LICENSE)(Affero General Public License) 发布的开源免费软件。我们 TheHive Project 致力于确保 Cortex 在长期内保持为一个自由开源的项目。

# 更新

信息、新闻和更新会定期发布在 [TheHive Project Twitter 账户](https://twitter.com/thehive_project)和[博客](https://blog.thehive-project.org/)上。

# 贡献

我们欢迎您的贡献,**[特别是新的分析器](https://github.com/TheHive-Project/CortexDocs/blob/master/api/how-to-create-an-analyzer.md)**

这可以减轻工作过度的分析师同伴的负担。请随意

Fork 代码,尝试使用它,制作一些补丁并通过

[issues](https://github.com/TheHive-Project/Cortex/issues) 向我们发送 Pull Requests。

我们确实有一份[行为准则](code_of_conduct.md)。请务必在贡献之前查阅。

# 支持

如果您想报告错误或请求功能,请在 [GitHub 上打开 issue](https://github.com/TheHive-Project/Cortex/issues)。

**重要提示**:如果您遇到分析器问题,或者想请求新分析器或对现有分析器进行改进,请在[分析器的专用 GitHub 存储库](https://github.com/TheHive-Project/cortex-analyzers/issues/new)上打开 issue。

如果您遇到 TheHive 问题或想请求与 TheHive 相关的功能,请[在其专用 GitHub 存储库上打开 issue](https://github.com/TheHive-Project/TheHive/issues/new)。

或者,如果您需要联系项目团队,请发送电子邮件至 。

# 网站

标签:AMSI绕过, CIDR查询, CSIRT, DAST, FTP漏洞扫描, HTTP/HTTPS抓包, LIDS, REST API, TheHive, 主动响应, 关联分析, 可扩展性, 可观察对象分析, 威胁情报, 威胁检测, 安全工具集成, 安全编排, 安全运营, 平台工程, 库, 应急响应, 开发者工具, 态势感知, 恶意软件分析, 扫描框架, 数字取证, 文件分析, 系统分析, 网络分析, 自动化分析, 自动化脚本, 跨站脚本, 逆向工具