SigmaHQ/sigma

GitHub: SigmaHQ/sigma

面向 SIEM 系统的通用签名格式和开源规则库,提供跨平台检测规则转换能力。

Stars: 10377 | Forks: 2601

# Sigma - 面向 SIEM 系统的通用签名格式

欢迎来到 Sigma 主规则库。这是检测工程师、威胁猎手和所有防御性安全从业者协作检测规则的地方。该仓库提供了超过 3000 条不同类型的检测规则,旨在让所有人都能免费使用可靠的检测手段。 目前该仓库提供以下类型的规则: * [Generic Detection Rules](./rules/) - 与特定威胁无关,旨在检测潜在威胁行为者正在、可能或将来会使用的行为、技术实施或程序。 * [Threat Hunting Rules](./rules-threat-hunting/) - 范围更广,旨在为分析师提供一个起点,以猎捕潜在的可疑或恶意活动 * [Emerging Threat Rules](./rules-emerging-threats/) - 涵盖特定威胁的规则,这些威胁在特定时间段内具有时效性和相关性。这些威胁包括特定的 APT 活动、零日漏洞利用、攻击中使用的特定恶意软件等。 * [Compliance Rules](./rules-compliance/) - 帮助您识别基于 CIS Controls、NIST、ISO 27001 等知名安全框架的合规违规行为的规则。 * [Placeholder Rules](./rules-placeholder/) - 在规则转换或使用时才获得最终含义的规则。 ## 探索 Sigma 要开始探索 Sigma 生态系统,请访问官方网站 [sigmahq.io](https://sigmahq.io) ### 什么是 Sigma Sigma 是一种通用且开放的签名格式,允许您以直接的方式描述相关的日志事件。该规则格式非常灵活,易于编写,并适用于任何类型的日志文件。 该项目的主要目的是提供一种结构化的形式,让研究人员或分析师可以描述他们开发的检测方法,并与他人共享。 Sigma 对于日志文件的意义,就如同 [Snort](https://www.snort.org/) 对于网络流量,以及 [YARA](https://github.com/VirusTotal/yara) 对于文件的意义。

### 为什么选择 Sigma

如今,每个人都在收集日志数据以进行分析。人们开始独立工作,阅读大量的白皮书、博客文章和日志分析指南,提取必要的信息,并构建自己的搜索和仪表板。他们的一些搜索和关联非常出色且非常有用,但缺乏一种标准化的格式来与他人分享他们的工作。

其他人提供了出色的分析,包含 IOC 和 YARA 规则以检测恶意文件和网络连接,但无法描述日志事件中的特定或通用检测方法。Sigma 旨在成为一个开放标准,可以在其中定义、共享和收集此类检测机制,以提高每个人的检测能力。

### 🌟 主要特性

* 持续增长的检测和猎捕规则列表,由专业检测工程师社区进行同行评审。

* 与供应商无关的检测规则。

* 易于在社区和报告中共享

## 🏗️ 规则创建

要开始编写 Sigma 规则,请查看以下高级指南以及 Sigma 规范:

* [Rule Creation High‐Level Guide]([https://github.com/SigmaHQ/sigma/wiki/Rule-Creation-Guide](https://github.com/SigmaHQ/sigma/wiki/Rule-Creation-High%E2%80%90Level-Guide))

* [Sigma Specification](https://github.com/SigmaHQ/sigma-specification)

## 🔎 贡献与提交 PR

请参阅 [CONTRIBUTING](./CONTRIBUTING.md) 指南,获取有关如何开始贡献新规则的详细说明。

## 📦 规则包

您可以从 [release page](https://github.com/SigmaHQ/sigma/releases/latest) 下载最新的规则包,并立即开始利用 Sigma 规则。

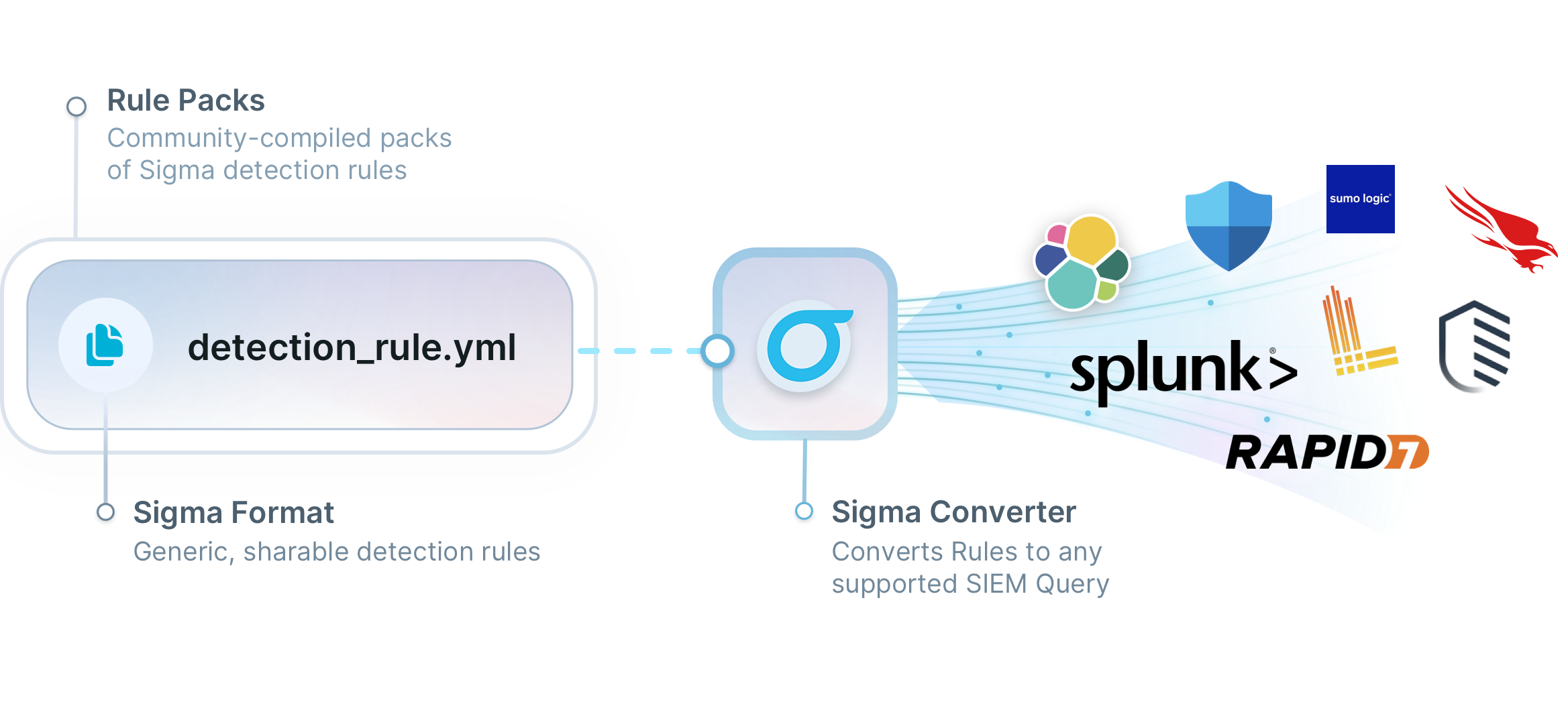

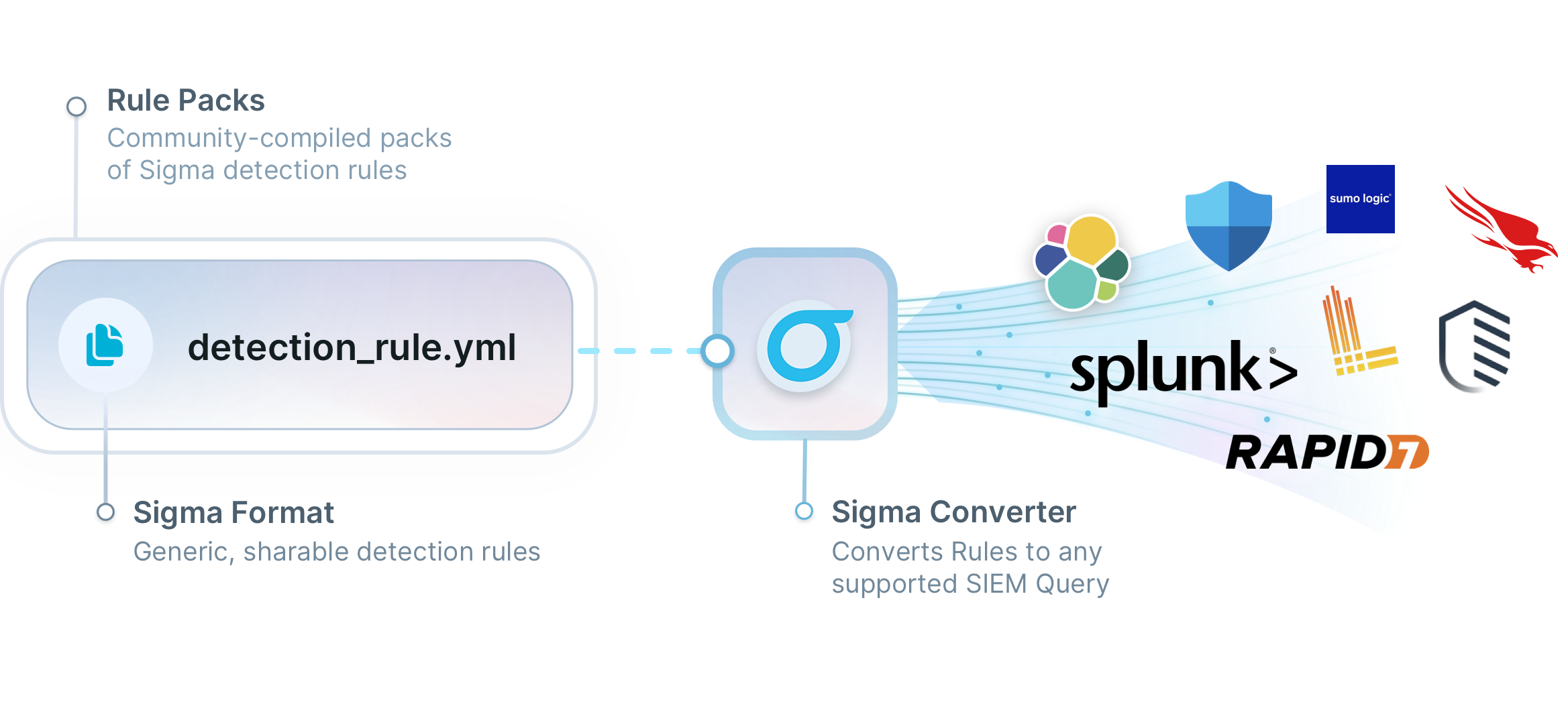

## 🧬 规则使用与转换

* 您可以使用 [Sigma CLI](https://github.com/SigmaHQ/sigma-cli) 或 [sigconverter.io](https://sigconverter.io) GUI 界面立即开始转换 Sigma 规则

* 要将 Sigma 规则集成到您自己的工具链或产品中,请使用 [pySigma](https://github.com/SigmaHQ/pySigma)。

## 🚨 报告误报或新规则想法

如果您发现误报或想提出新的检测规则想法但没有时间创建,请在 [GitHub repository](https://github.com/SigmaHQ/sigma/issues/new/choose) 上通过选择可用的模板之一创建一个新问题。

## 📚 资源与延伸阅读

* [Hack.lu 2017 Sigma - Generic Signatures for Log Events by Thomas Patzke](https://www.youtube.com/watch?v=OheVuE9Ifhs)

* [MITRE ATT&CK® and Sigma Alerting SANS Webcast Recording](https://www.sans.org/webcasts/mitre-att-ck-sigma-alerting-110010 "MITRE ATT&CK® and Sigma Alerting")

* [Sigma - Generic Signatures for SIEM Systems by Florian Roth](https://www.slideshare.net/secret/gvgxeXoKblXRcA)

## 使用或集成 Sigma 规则的项目或产品

* [AlphaSOC](https://docs.alphasoc.com/detections_and_findings/sigma_community/) - 利用 Sigma 规则增加所有受支持日志源的覆盖范围

* [alterix](https://github.com/mtnmunuklu/alterix) - 将 Sigma 规则转换为 CRYPTTECH SIEM 的查询语言

* [AttackIQ](https://www.attackiq.com/2024/01/10/sigmaiq-attackiqs-latest-innovation-for-actionable-detections/) - Sigma 规则集成在 AttackIQ 平台中,以及用于 Sigma 规则转换和 LLM 应用的 [SigmAIQ](https://github.com/AttackIQ/SigmAIQ)

* [Atomic Threat Coverage](https://github.com/atc-project/atomic-threat-coverage)(自 2018 年 12 月起)

* [AttackRuleMap - Mapping of Atomic Red Team tests and Sigma Rules](https://attackrulemap.com/)

* [Confluent Sigma](https://github.com/confluentinc/confluent-sigma) - 支持 Sigma 规则的 Kafka Streams

* [Detection Studio](https://detection.studio/?ref=sigmahq_readme) - 将 Sigma 规则转换为任何受支持的 SIEM。

* [IBM QRadar](https://community.ibm.com/community/user/security/blogs/gladys-koskas1/2023/08/02/qradar-natively-supports-sigma-for-rules-creation)

* [Impede Detection Platform](https://impede.ai/)

* [Joe Sandbox](https://www.joesecurity.org/blog/8225577975210857708)

* [LimaCharlie](https://limacharlie.io/)

* [MISP](http://www.misp-project.org/2017/03/26/MISP.2.4.70.released.html)(自版本 2.4.70 起,2017 年 3 月)

* [Nextron's Aurora Agent](https://www.nextron-systems.com/aurora/)

* [Nextron's THOR Scanner](https://www.nextron-systems.com/thor/) - 在端点上使用 Sigma 规则进行扫描

* [RANK VASA](https://globenewswire.com/news-release/2019/03/04/1745907/0/en/RANK-Software-to-Help-MSSPs-Scale-Cybersecurity-Offerings.html)

* [Saeros](https://github.com/Saeros-Security/Saeros)

* [Security Onion](https://docs.securityonion.net/en/latest/sigma.html)

* [Sekoia.io XDR](https://www.sekoia.io) - 支持 Sigma 和 Sigma 关联规则语言的 XDR

* [sigma2stix](https://github.com/muchdogesec/sigma2stix) - 将整个 SigmaHQ 规则集转换为 STIX 2.1 对象。

* sigma2stix STIX 2.1 数据的版本化存档也可通过 [download here](https://github.com/muchdogesec/cti_knowledge_base_store/tree/main/sigma-rules) 获取。

* [SIΣGMA](https://github.com/3CORESec/SIEGMA) - 利用 Sigma 进行查询转换的 SIEM 可消费生成器

* [SOC Prime](https://my.socprime.com/sigma/)

* [TA-Sigma-Searches](https://github.com/dstaulcu/TA-Sigma-Searches)(Splunk 应用)

* [TimeSketch](https://github.com/google/timesketch/commit/0c6c4b65a6c0f2051d074e87bbb2da2424fa6c35)

* [ypsilon](https://github.com/P4T12ICK/ypsilon) - 自动化用例测试

## 📜 维护者

* [Nasreddine Bencherchali (@nas_bench)](https://twitter.com/nas_bench)

* [Florian Roth (@cyb3rops)](https://twitter.com/cyb3rops)

* [Christian Burkard (@phantinuss)](https://twitter.com/phantinuss)

* [François Hubaut (@frack113)](https://twitter.com/frack113)

* [Thomas Patzke (@blubbfiction)](https://twitter.com/blubbfiction)

## 致谢

如果没有数百名贡献者的帮助,这个项目永远不会达到这样的高度。感谢所有过去和现在的贡献者的帮助。

## 许可证

本仓库的内容在 [Detection Rule License (DRL) 1.1](https://github.com/SigmaHQ/Detection-Rule-License) 下发布。

欢迎来到 Sigma 主规则库。这是检测工程师、威胁猎手和所有防御性安全从业者协作检测规则的地方。该仓库提供了超过 3000 条不同类型的检测规则,旨在让所有人都能免费使用可靠的检测手段。 目前该仓库提供以下类型的规则: * [Generic Detection Rules](./rules/) - 与特定威胁无关,旨在检测潜在威胁行为者正在、可能或将来会使用的行为、技术实施或程序。 * [Threat Hunting Rules](./rules-threat-hunting/) - 范围更广,旨在为分析师提供一个起点,以猎捕潜在的可疑或恶意活动 * [Emerging Threat Rules](./rules-emerging-threats/) - 涵盖特定威胁的规则,这些威胁在特定时间段内具有时效性和相关性。这些威胁包括特定的 APT 活动、零日漏洞利用、攻击中使用的特定恶意软件等。 * [Compliance Rules](./rules-compliance/) - 帮助您识别基于 CIS Controls、NIST、ISO 27001 等知名安全框架的合规违规行为的规则。 * [Placeholder Rules](./rules-placeholder/) - 在规则转换或使用时才获得最终含义的规则。 ## 探索 Sigma 要开始探索 Sigma 生态系统,请访问官方网站 [sigmahq.io](https://sigmahq.io) ### 什么是 Sigma Sigma 是一种通用且开放的签名格式,允许您以直接的方式描述相关的日志事件。该规则格式非常灵活,易于编写,并适用于任何类型的日志文件。 该项目的主要目的是提供一种结构化的形式,让研究人员或分析师可以描述他们开发的检测方法,并与他人共享。 Sigma 对于日志文件的意义,就如同 [Snort](https://www.snort.org/) 对于网络流量,以及 [YARA](https://github.com/VirusTotal/yara) 对于文件的意义。

标签:AMSI绕过, ATT&CK, CCTV/网络接口发现, Detection Engineering, DNS暴力破解, EDR, Elastic, FTP漏洞扫描, GUI应用, Kali, Python 实现, RFI远程文件包含, SIEM, Sigma, SOC, Splunk, URL发现, Windows 安全, 入侵检测, 威胁检测, 威胁狩猎, 安全检测, 安全编排, 安全运营, 带宽管理, 开源安全, 异常行为检测, 恶意软件检测, 扫描框架, 日志分析, 网络安全, 脆弱性评估, 规则库, 逆向工具, 隐私保护