jalacloud/Extended-Threat-Informed-Defence

GitHub: jalacloud/Extended-Threat-Informed-Defence

该仓库致力于扩展威胁知情防御的理念,提供了一套结合开源情报与实战策略的系统化方法论,旨在帮助企业实现大规模业务驱动的主动安全防御。

Stars: 10 | Forks: 2

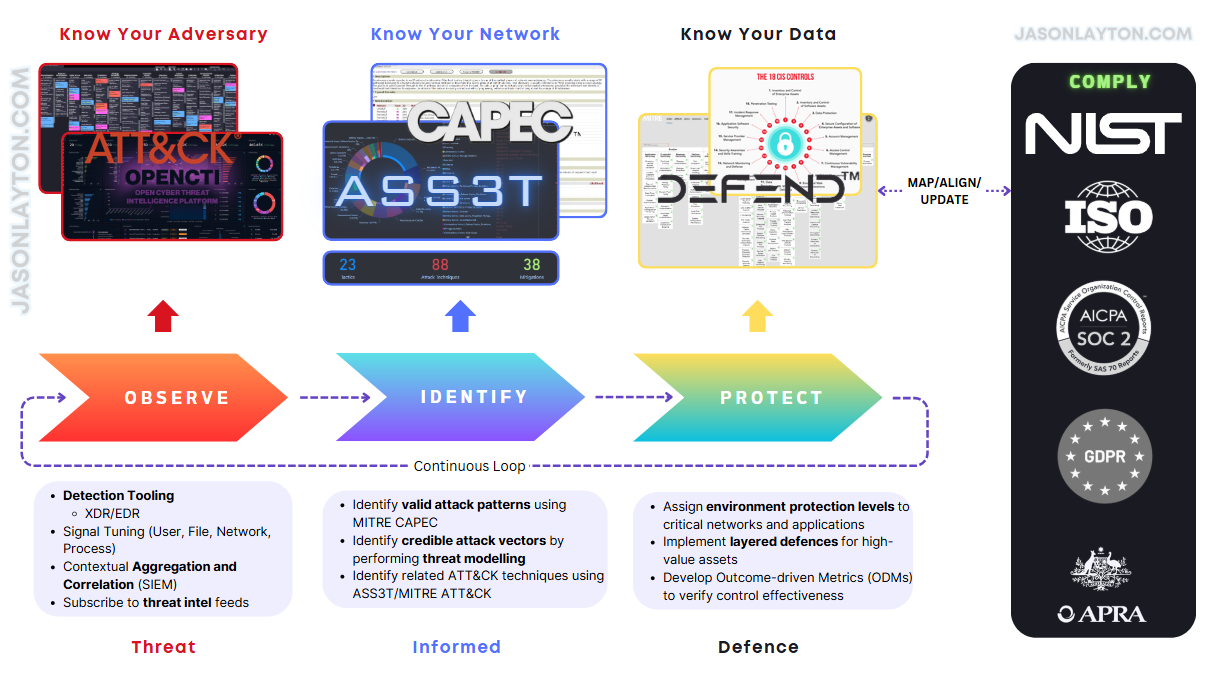

## eXtended Threat-informed Defence (XTID)

一个致力于威胁知情防御的持续开发、应用和扩展的仓库。

我在该领域的工作旨在超越威胁知情防御的既定定义,探索并开发利用现实世界威胁情报来实现大规模业务驱动安全的策略、系统和方法论。

## 智能地利用威胁情报

### 观察

* 利用内部和外部的安全日志、监控和警报,实时和近实时(NRT)识别网络威胁。

* 订阅威胁情报源,以获取有关现实世界威胁行为者行为和技术的准确、及时的信息。

- [ ] [Open Threat eXchange (OTX) AlienVault](https://otx.alienvault.com/)

- [ ] [SANS Internet Storm Centre](https://isc.sans.edu/)

- [ ] [Proofpoint Emerging Threats](https://rules.emergingthreats.net/)

* 部署内部威胁情报工具/平台,以根据您的组织/威胁案例定制威胁情报观察结果。

- [ ] [OpenCTI](https://github.com/OpenCTI-Platform/opencti?tab=readme-ov-file)

- [ ] [MISP Open Source Threat-intel Sharing Platform](https://www.misp-project.org/)

* 阅读和分析威胁报告,以获取当前网络威胁格局和跨各行业部门新兴威胁趋势的最新见解。

- [ ] [Verizon Data Breach Investigation Report](https://www.verizon.com/business/en-au/resources/reports/dbir/)

* 分析和研究您所在行业内的活跃威胁。

- [ ] 在您的行业中,什么/谁最活跃?

- [ ] 攻击者用来攻击目标的最常见或最主要的 *Initial Access*(初始访问)向量有哪些?

- [ ] 威胁行为者使用的最常见或趋势性的 *persistence*(持久化)技术有哪些?

- [ ] 威胁行为者使用的最常见或趋势性的 *credential access*(凭证访问)和 *lateral movement*(横向移动)技术有哪些?

### 识别

* 根据您的 **Data**(数据)、**Applications**(应用)、**Assets**(资产)和 **Services**(服务),识别并评估您的 *defensive surface*(防御面)。通常用缩写 DAAS 来指代。

* 在 AWS、Azure 和 GCP 中启用云原生日志/监控功能。

- [ ] **AWS:** 启用 AWS [CloudWatch](https://docs.aws.amazon.com/AmazonCloudWatch/latest/monitoring/WhatIsCloudWatch.html) 以接收与 IAM 相关活动的日志

- [ ] **AWS:** 启用 CloudWatch 以接收 [AD 同步和可配置的 AD 同步错误](https://docs.aws.amazon.com/singlesignon/latest/userguide/logging-ad-sync-errors.html) 的日志

- [ ] **AWS:** 启用 AWS [VPC 流日志](https://docs.aws.amazon.com/vpc/latest/userguide/flow-logs.html) 以获取您的 AWS 环境内 [网络级别活动](https://docs.aws.amazon.com/AmazonCloudWatch/latest/monitoring/CloudWatch-Network-Monitoring-Sections.html) 的可见性

- [ ] **Azure:** 从 Microsoft Azure Entra ID 收集 [登录日志](https://learn.microsoft.com/en-us/entra/identity/monitoring-health/concept-sign-ins)

- [ ] **Azure:** 监控 Entra ID 中的预配日志,以检测具有高特权(参与者、安全管理员、全局管理员等)的新用户帐户

- [ ] **Azure:** [其他日志/监控控制的占位符]

- [ ] **GCP:** 利用 Google [Community Security Analytics (CSA)](https://github.com/GoogleCloudPlatform/security-analytics) 的综合列表,立即获取云身份、网络、数据和环境级别的分析及流日志的洞察

* 按照知名框架(例如 [PEAK](https://www.splunk.com/en_us/blog/security/peak-threat-hunting-framework.html), TaHiTI)进行威胁搜寻

* 在您的云和本地环境中主动搜寻威胁(威胁搜寻)

- [ ] 在 Microsoft Sentinel 中构建并运行自定义检测 KQL 查询,以主动识别和检测异常/可疑以及潜在恶意的 TA 行为

- [ ] 识别针对您组织的 *最普遍* 和最常见的攻击技术,并开发警报/规则以尽早检测这些技术。

- 从这些开始:[MITRE ATT&CK v17.0 顶级对手攻击技术](https://github.com/jalacloud/Extended-Threat-Informed-Defence/tree/main/detections)

- [ ] 查看 [The Threat Hunter Playbook](https://threathunterplaybook.com/intro.html),这是一个社区驱动的开源项目,用于共享检测逻辑、对手技术和资源,从而提高检测开发效率。

* 定期执行(轻量级)威胁建模,以主动识别您的应用、网络和系统中的脆弱攻击向量。

- [ ] 可能会出现什么问题?

- [ ] 这将如何影响业务?

- [ ] 财务

- [ ] 声誉

- [ ] 运营

- [ ] 如果出现问题,我们如何预防/准备/响应?

- [ ] 谁可能导致出现问题?

- [ ] 我们是否遗漏了任何重要内容?我们做得好吗?(QA)

* 识别并审查 [MITRE](https://www.mitre.org/) 基于 MITRE ATT&CK 对手模型开发的分析知识库。

- [ ] 审查 MITRE 的 [Cyber Analytics Repository (CAR)](https://car.mitre.org/),其中包含映射到 MITRE ATT&CK 技术的低级别分析和技术程序

* 尝试使用开源工具,基于 **观察到的** 威胁情报构建和测试现实世界的威胁场景。

- [ ] 使用 OWASP 团队的 [AMASS](https://github.com/owasp-amass/amass) 发现/识别跨技术栈暴露的有效攻击面

- [ ] 使用适用于您技术栈的 [MITRE CAPEC] 研究和识别有效的攻击模式

- [ ] 使用 MITRE CTID 的 [Technique Inference Engine](https://mitre-engenuity.org/cybersecurity/center-for-threat-informed-defense/our-work/technique-inference-engine/)

- [ ] 使用 MITRE [Top ATT&CK Techniques Calculator](https://top-attack-techniques.mitre-engenuity.org/#/calculator)

- [ ] 使用 Red Canary 的 [Atomic Red Team](https://github.com/redcanaryco/atomic-red-team) 执行映射到 MITRE ATT&CK 框架的攻击模拟

### 保护

* 利用上述活动的详细信息来规划、设计和实施强大的防御策略。

* 为组织的信息安全计划定义并实施 [设计原则](https://github.com/jalacloud/cybersecurity/blob/main/reference_architecture_development/security%20principals.md),以持续规划、设计、交付和管理安全的技术解决方案。

* 使用 [ASS3T](https://jasonlayton.com/resources/advanced-security-selection-evaluation-tool-ass3t-version-25) 帮助识别映射到 MITRE ATT&CK 框架的有效 MITRE 和 NIST 控制。

* 使用行业框架,如 [NIST CSF v2.0](https://csf.tools/framework/csf-v2-0/)、[CIS Critical Security Controls (CSC)](https://www.cisecurity.org/controls) 和 [Cloud Security Alliance (CSA) Cloud Controls Matrix](https://cloudsecurityalliance.org/research/cloud-controls-matrix) 来帮助指导决策。

* 利用主要云服务提供商(CSP)的解决方案设计指南和安全最佳实践。

- [ ] [Microsoft Azure Well-Architected Framework (WAF)](https://learn.microsoft.com/en-us/azure/well-architected/)

- [ ] [Microsoft Azure Top 10 Security Best Practices](https://learn.microsoft.com/en-us/azure/cloud-adoption-framework/secure/security-top-10)

- [ ] [Amazon AWS Well-Architected Framework](https://docs.aws.amazon.com/wellarchitected/latest/security-pillar/welcome.html)

- [ ] [Google Cloud Well-Architected Framework](https://cloud.google.com/architecture/framework)

* 制定 [结果驱动指标 (ODMs)](https://github.com/jalacloud/cybersecurity/blob/main/Outcome-driven%20Metrics/2024-09-odm-checklist.md) 以验证和确认当前安全控制的有效性。

标签:DBIR, HTTP/HTTPS抓包, OpenCTI, OTX, Proofpoint, SANS, 业务驱动安全, 凭证访问, 初始访问, 威胁情报, 威胁知情防御, 安全报告, 安全运营, 开发者工具, 开源安全工具, 态势感知, 扫描框架, 横向移动, 漏洞利用检测, 编程规范, 网络安全, 行业威胁分析, 逆向工程平台, 防御策略, 隐私保护