aashishtechsecurity/httpAlive

GitHub: aashishtechsecurity/httpAlive

一款轻量级Python Web探测工具,用于批量检测子域名和URL的存活状态并返回HTTP响应信息。

Stars: 7 | Forks: 2

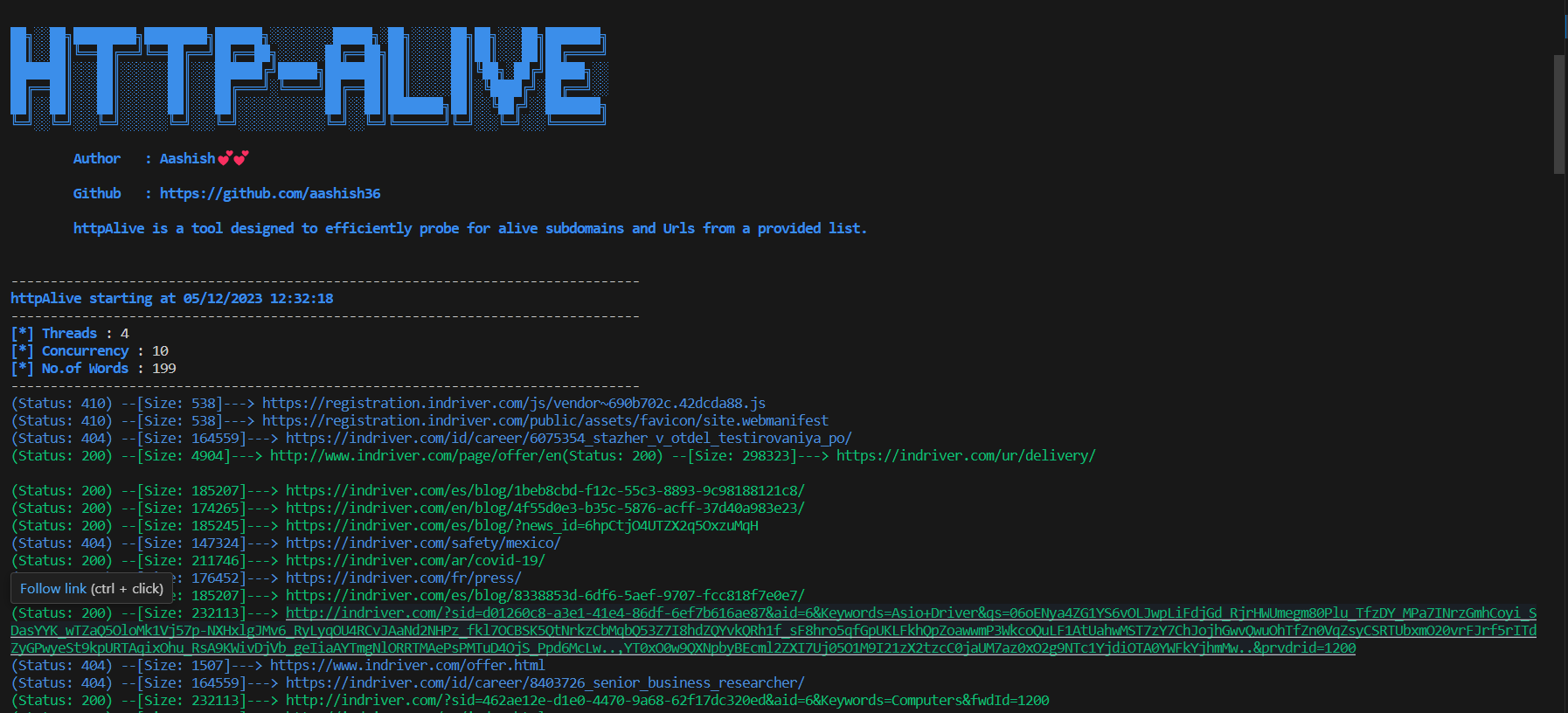

# httpAlive - 用于 Web 应用程序渗透的 URL 分析工具

[工具链接](https://github.com/aashishtechsecurity/httpAlive/)

[](https://github.com/aashishtechsecurity/httpAlive/blob/main/LICENSE) [](https://www.linkedin.com/in/aashishsec/)

## 概述

- “httpAlive”工具旨在高效探测提供的列表中存活的子域名和 URL。

- 它包含用户代理轮换、彩色输出、多线程和命令行界面 (CLI) 等功能,便于使用。

- 跨平台运行。

## 功能

1. **用户代理轮换:**

- 为每个 HTTP 请求从预定义列表中随机选择一个用户代理,以避免被检测。

2. **彩色输出:**

- 使用 `colorama` 库提供彩色且美观的输出。

3. **多线程:**

- 使用 Python 的 `concurrent.futures` 模块实现多线程,以并发执行 HTTP 请求。

4. **HTTP 客户端:**

- 使用 `httpx` 库作为 HTTP 客户端,并禁用 SSL 证书验证。

5. **命令行界面 (CLI):**

- 通过 `argparse` 模块接受命令行参数,便于配置。

6. **输出文件:**

- 将结果保存到用户指定的输出文件中(默认值:"httpAlive_output.txt")。

7. **横幅展示:**

- 在程序开始时展示彩色横幅,包含工具、作者和 GitHub 主页的信息。

8. **异常处理:**

- 包含异常处理机制,可优雅地处理诸如 `KeyboardInterrupt` 之类的中断。

## 安装说明

- 将仓库克隆到您的本地计算机。

### 方法 1

```

git clone https://github.com/aashishtechsecurity/httpAlive.git

cd httpAlive

pip install -r requirements.txt

```

### 方法 2

```

git clone https://github.com/aashishtechsecurity/httpAlive.git

cd httpAlive

pip install .

```

### httpAlive 帮助:

```

██╗░░██╗████████╗████████╗██████╗░░░░░░░░█████╗░██╗░░░░░██╗██╗░░░██╗███████╗

██║░░██║╚══██╔══╝╚══██╔══╝██╔══██╗░░░░░░██╔══██╗██║░░░░░██║██║░░░██║██╔════╝

███████║░░░██║░░░░░░██║░░░██████╔╝█████╗███████║██║░░░░░██║╚██╗░██╔╝█████╗░░

██╔══██║░░░██║░░░░░░██║░░░██╔═══╝░╚════╝██╔══██║██║░░░░░██║░╚████╔╝░██╔══╝░░

██║░░██║░░░██║░░░░░░██║░░░██║░░░░░░░░░░░██║░░██║███████╗██║░░╚██╔╝░░███████╗

╚═╝░░╚═╝░░░╚═╝░░░░░░╚═╝░░░╚═╝░░░░░░░░░░░╚═╝░░╚═╝╚══════╝╚═╝░░░╚═╝░░░╚══════╝

Author : Bande Aashish💕

Github : https://github.com/aashishtechsecurity

Version : v1.1.0

httpAlive is a tool designed to efficiently probe for alive subdomains and Urls from a provided list.

usage: httpalive-Mark9.py [-h] -l list [-o output] [-c CONCURRENCY] [-t THREADS]

options:

-h, --help show this help message and exit.

-l list, --DomainList list

[INFO]: List of Subdomains or URLs.

-o output, --output output

[INFO]: File to save our output.

-c CONCURRENCY, --concurrency CONCURRENCY

[INFO]: Concurrency level to make fast process.

-t THREADS, --threads THREADS

[INFO]: Threading level to make fast process.

```

## 使用说明

- 创建一个包含 URL 列表或子域名列表(或两者皆有)的文件,并将其提供给 httpAlive。输出包含状态码和内容长度。

- 此 Python 代码会将分析结果保存到名为 'output.txt' 的文件中。

- 使用 URL 或子域名列表运行脚本。

### 注意

- 请勿设置过多线程。这可能会导致竞态条件。

### 方法 1

```

python ./httpAlive/httpAlive -l subdomainList.txt

```

### 方法 2

```

httpAlive -l subdomainList.txt

```

## 工具输出

## 贡献

- 欢迎贡献!

- 如果您有任何建议、错误报告或功能请求,请提交 issue 或发起 pull request。

标签:DNS枚举, httpx, Python, URL探测, User-Agent轮换, Web安全, 子域名枚举, 存活探测, 密码管理, 开源安全工具, 插件系统, 无后门, 系统安全, 网络安全工具, 蓝队分析, 资产测绘, 运行时操纵, 逆向工具, 逆向工程平台