intuitem/ciso-assistant-community

GitHub: intuitem/ciso-assistant-community

一款开源的一站式 GRC 治理平台,内置百逾项全球合规框架,通过智能映射和风险评估工作流帮助组织高效管理合规、风险与审计工作。

Stars: 3677 | Forks: 638

给项目点个 Star 🌟 以获取发布通知并助力社区壮大!

intuitem.com

·

SaaS Free trial

·

Roadmap

·

Docs

·

Languages

·

Discord

·

Frameworks

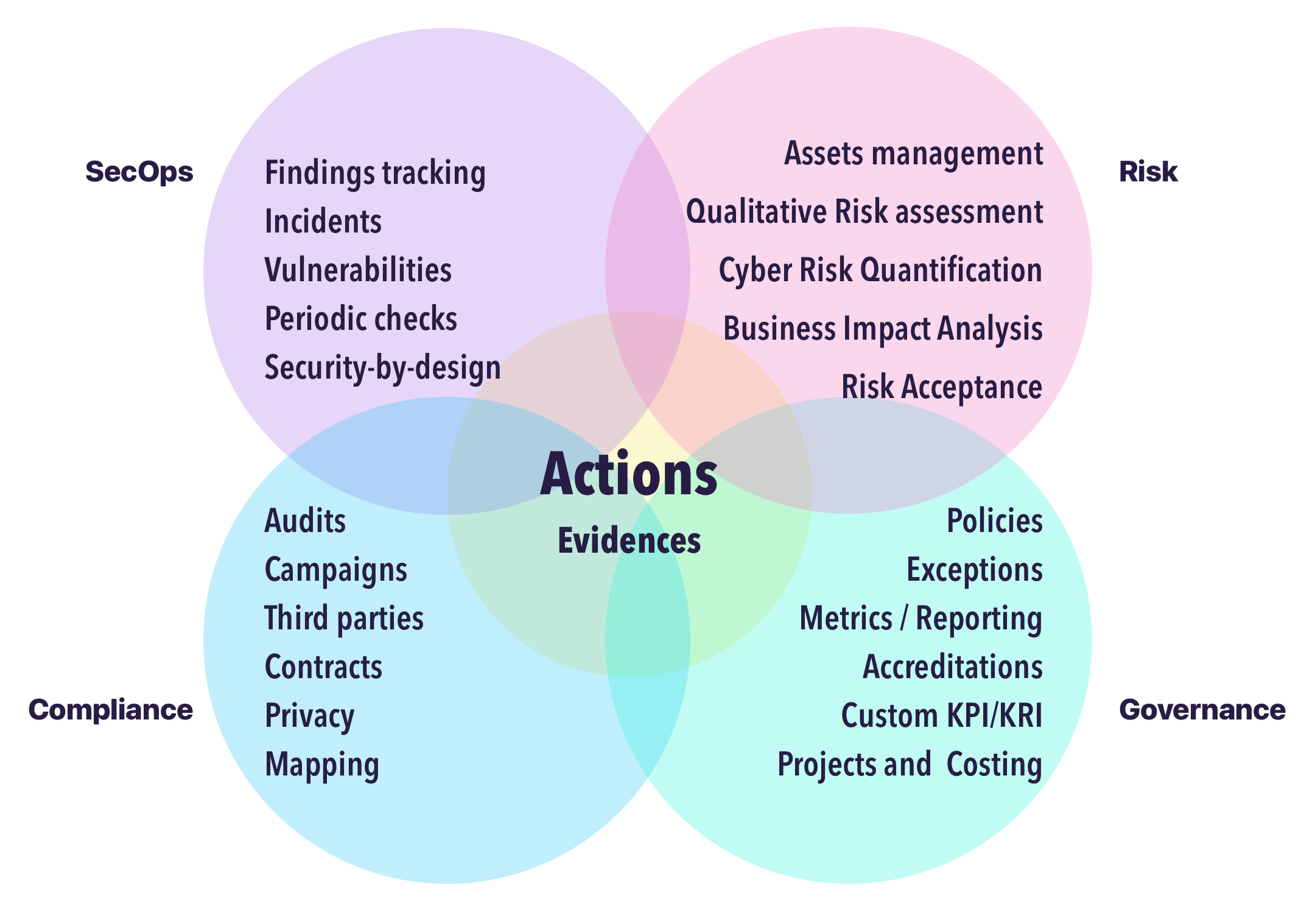

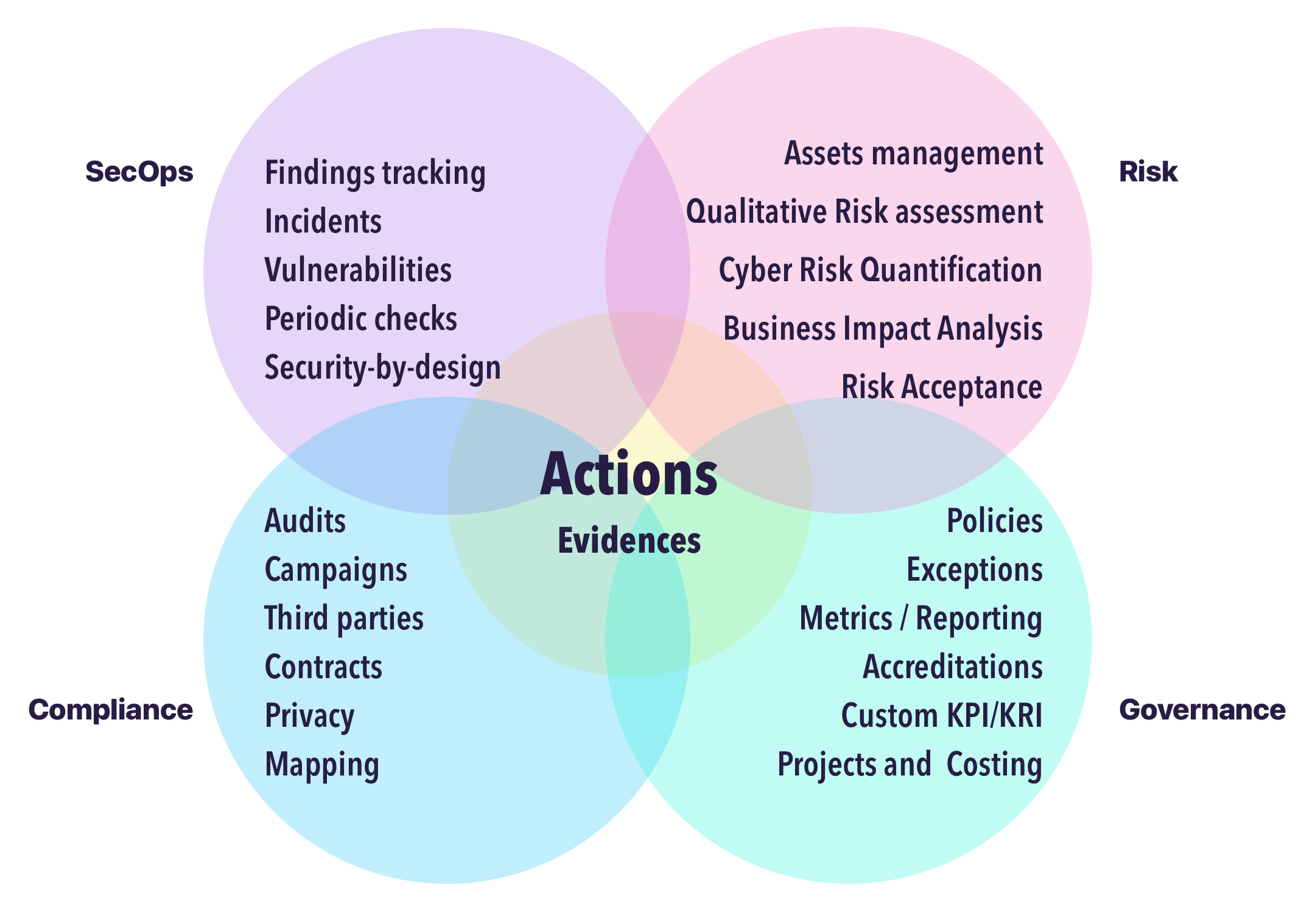

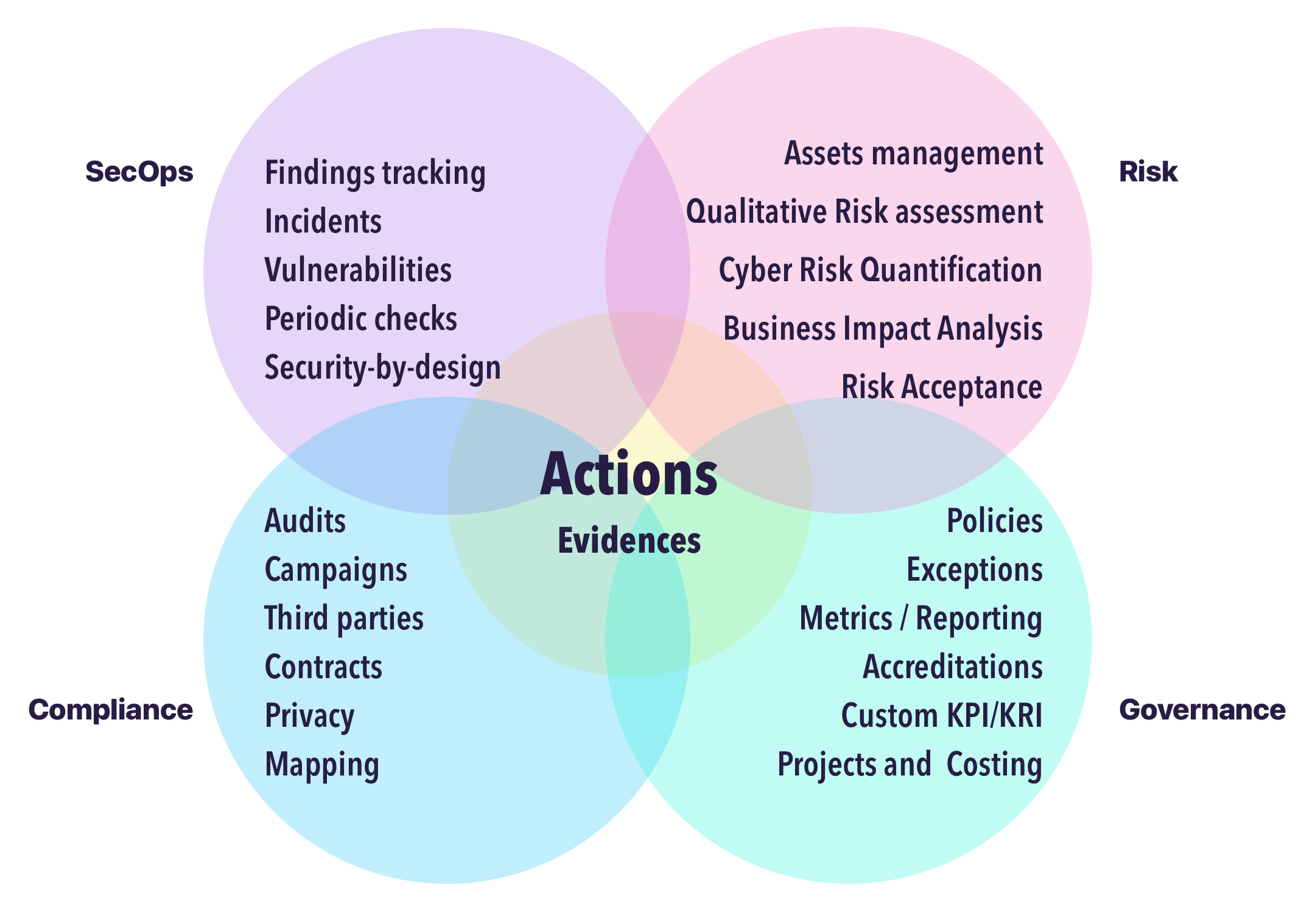

CISO Assistant 为网络安全管理和 **GRC**(治理、风险与合规)实践提供了一个全新的视角:

- 作为一个中心枢纽,旨在通过对象间的智能关联将多个网络安全概念连接起来,

- 构建为一个 **多范式** 工具,以适应不同的背景、方法和期望,

- 明确 **解耦** 合规性与网络安全控制,从而在平台内实现复用,

- 提倡 **复用** 和相互关联,以避免重复工作,

- 采用 **API-first** 方法开发,同时支持 UI 交互和外部 **自动化**,

- 内置了广泛的各类标准、安全控制和威胁库,

- 提供 **开放格式**,便于自定义和复用您自己的对象和框架,

- 包含内置的 **风险评估** 和 **补救跟踪** 工作流,

- 通过简单的语法和灵活的工具支持自定义框架,

- 提供丰富的 **导入/导出** 功能,涵盖多种渠道和格式(UI、CLI、Kafka、报告等)。

我们的愿景是为网络安全管理打造一个 **一站式平台** —— 通过 **简化** 和 **互操作性** 来现代化 GRC。

作为与网络安全和 IT 专业人员合作从业者,我们面临着同样的问题:工具碎片化、数据重复以及缺乏直观、集成的解决方案。CISO Assistant 诞生于这些经验教训,我们正在围绕 **务实**、**常识性** 原则建立社区。

我们在用户和客户的投入下不断演进。就像章鱼 🐙 一样,CISO Assistant 不断长出新的触手 —— 为网络安全团队带来清晰度、自动化和生产力,同时减少数据输入和输出的工作量。

[](https://www.codefactor.io/repository/github/intuitem/ciso-assistant-community)

[](https://github.com/intuitem/ciso-assistant-community/actions/workflows/backend-api-tests.yml)

[](https://github.com/intuitem/ciso-assistant-community/actions/workflows/functional-tests.yml)

[](https://app.fossa.com/projects/git%2Bgithub.com%2Fab-smith%2Fciso-assistant-community?ref=badge_small)

## 快速开始 🚀

或者,一旦你在工作站或服务器上安装了 _Docker_ 和 _Docker-compose_:

克隆仓库:

```

git clone --single-branch -b main https://github.com/intuitem/ciso-assistant-community.git

```

然后运行启动脚本

```

./docker-compose.sh

```

如果您正在寻找其他自托管安装选项,请查看 [配置构建器](./config/) 和 [文档](https://intuitem.gitbook.io/ciso-assistant)。

可以调整 docker compose 文件以传递额外参数来适应您的设置(例如 Mailer 设置)。

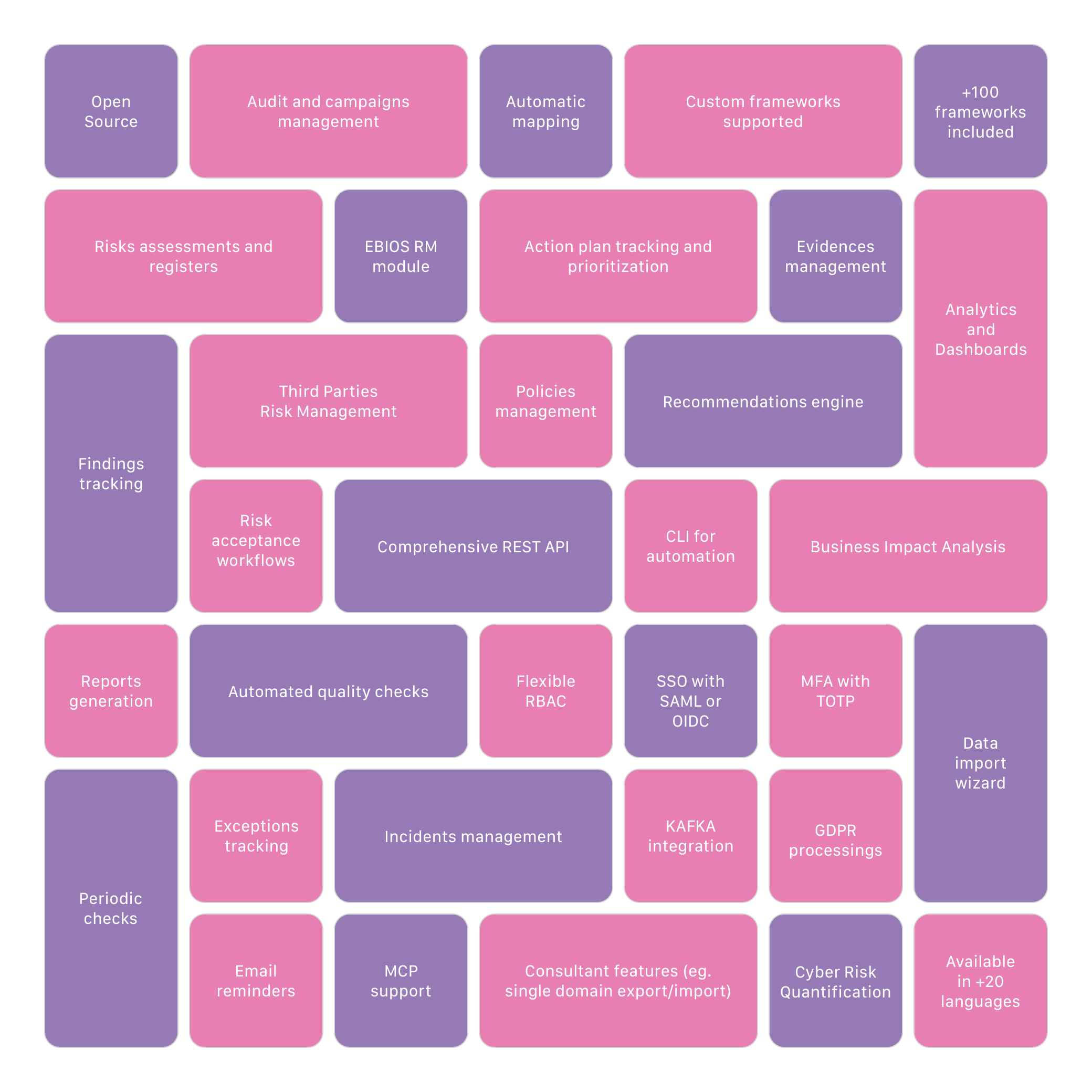

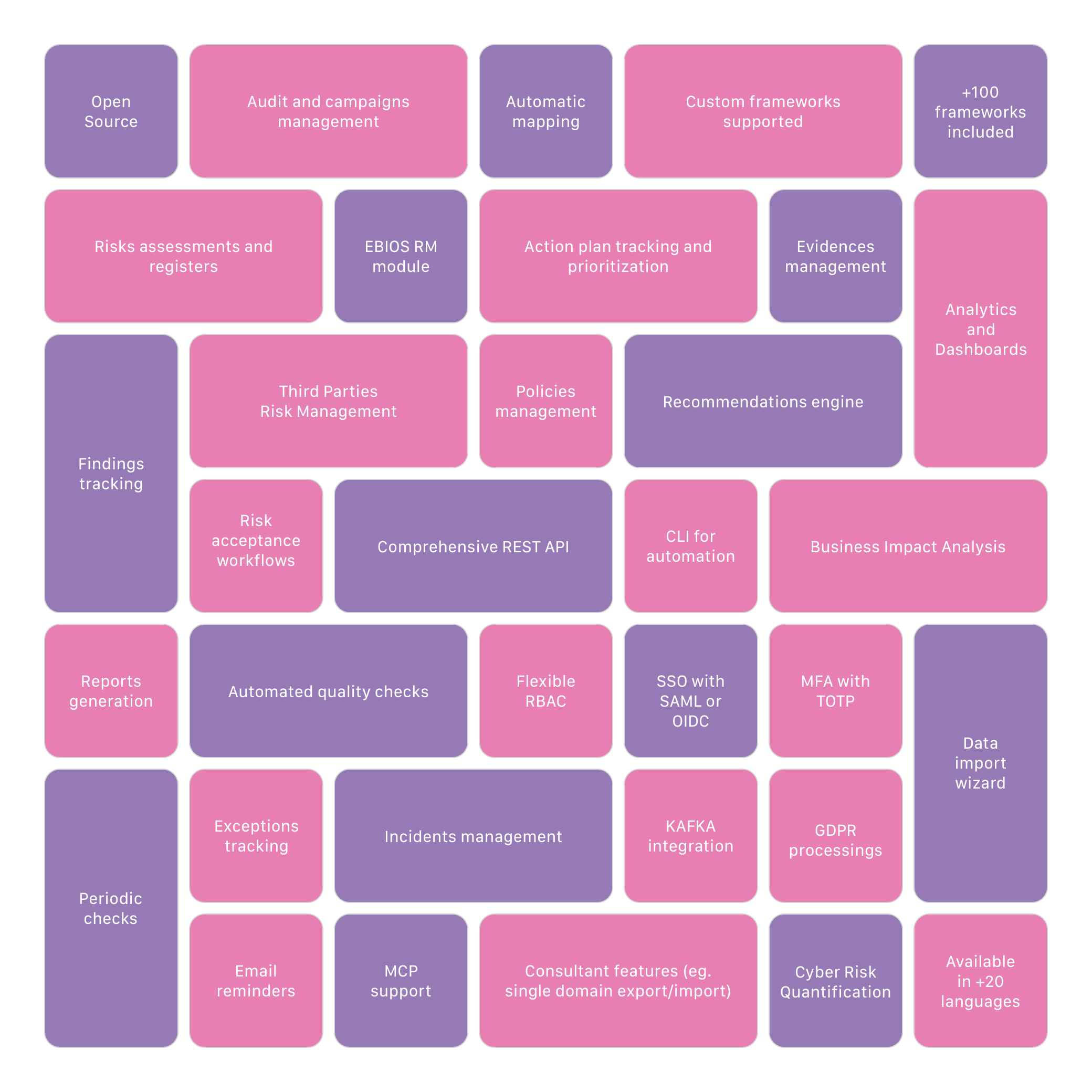

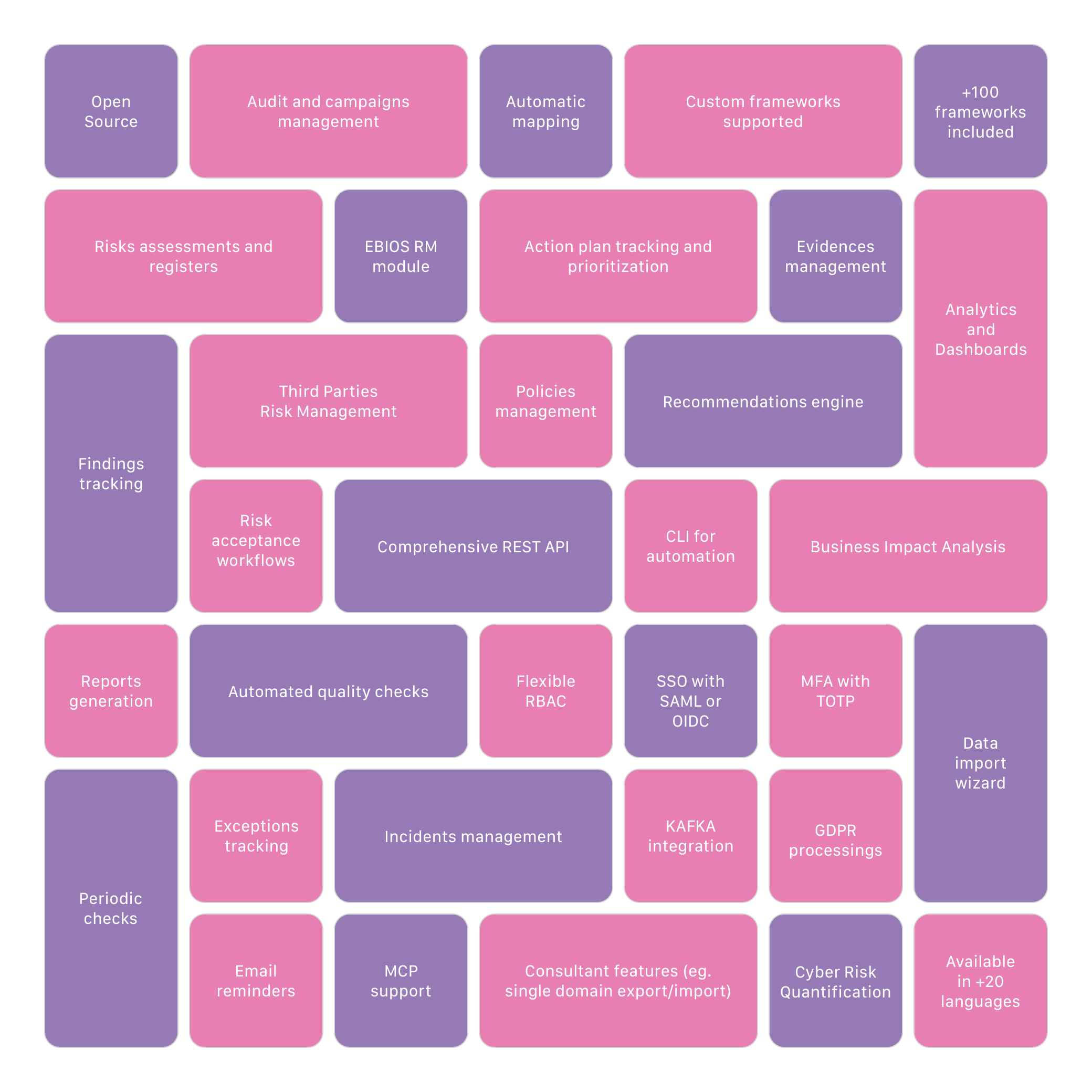

## 功能特性

即将推出的功能已列在路线图上。

CISO Assistant 由 [Intuitem](https://intuitem.com/) 开发和维护,这是一家专注于网络安全、云和数据/AI 的公司。

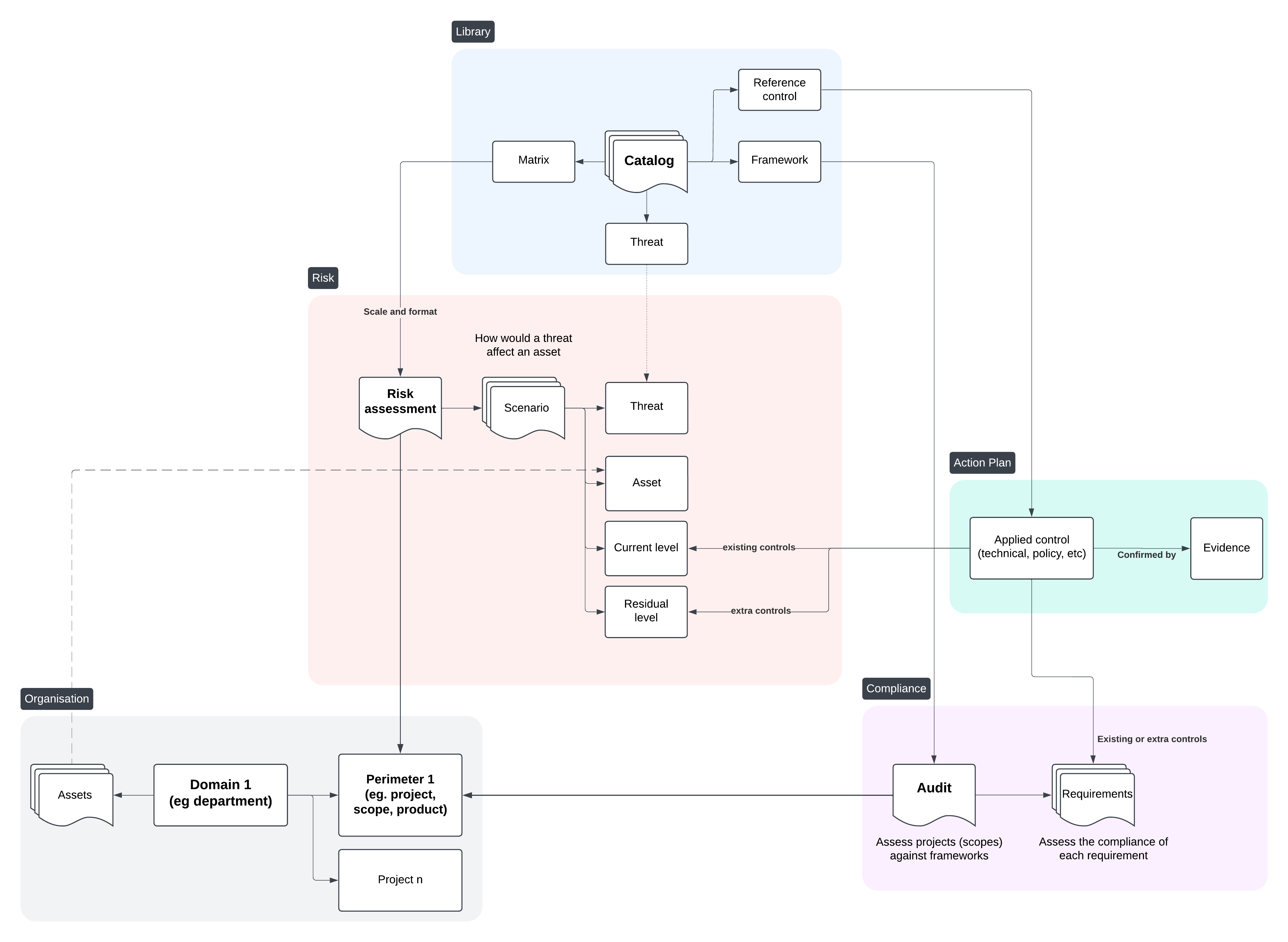

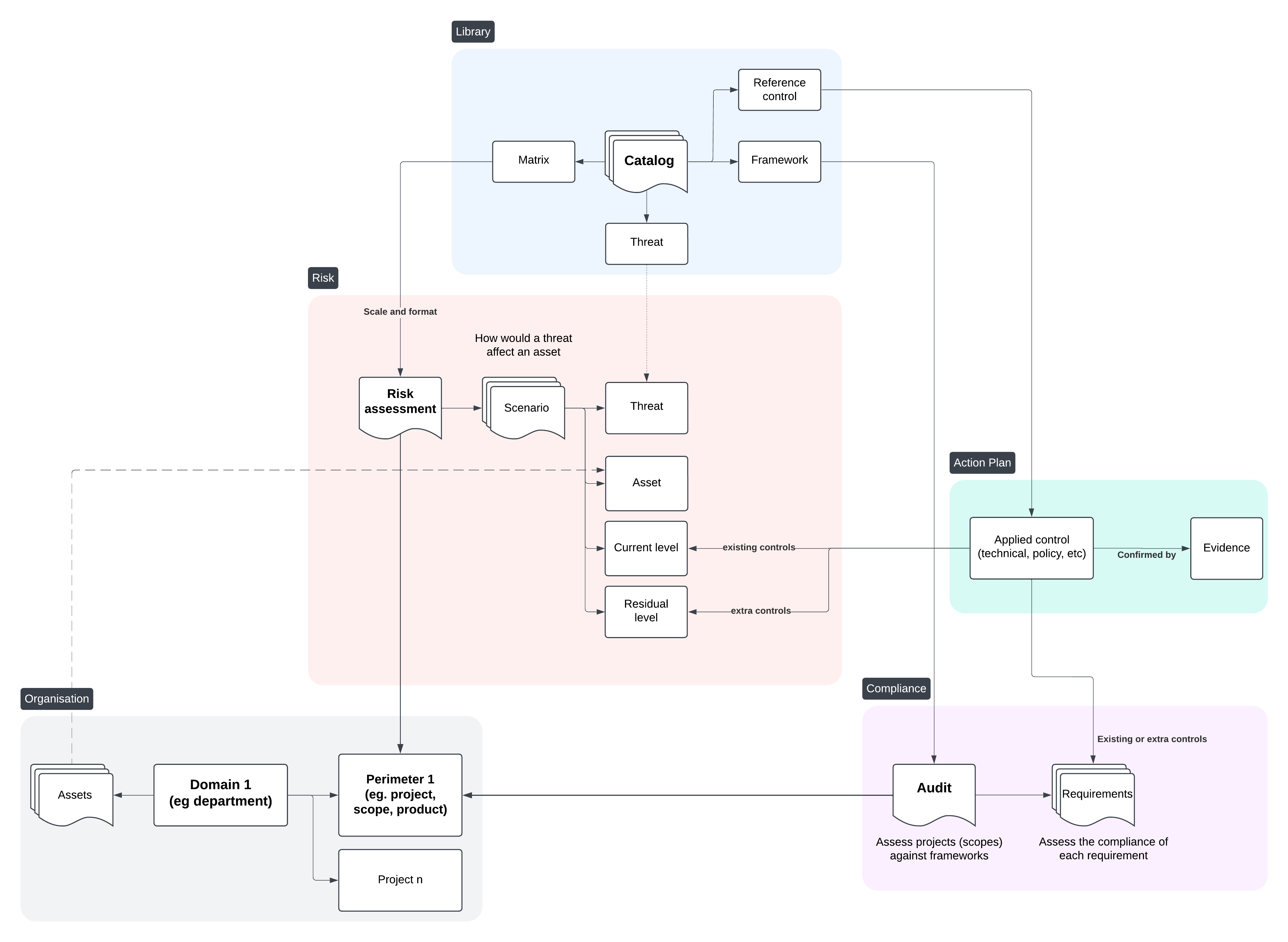

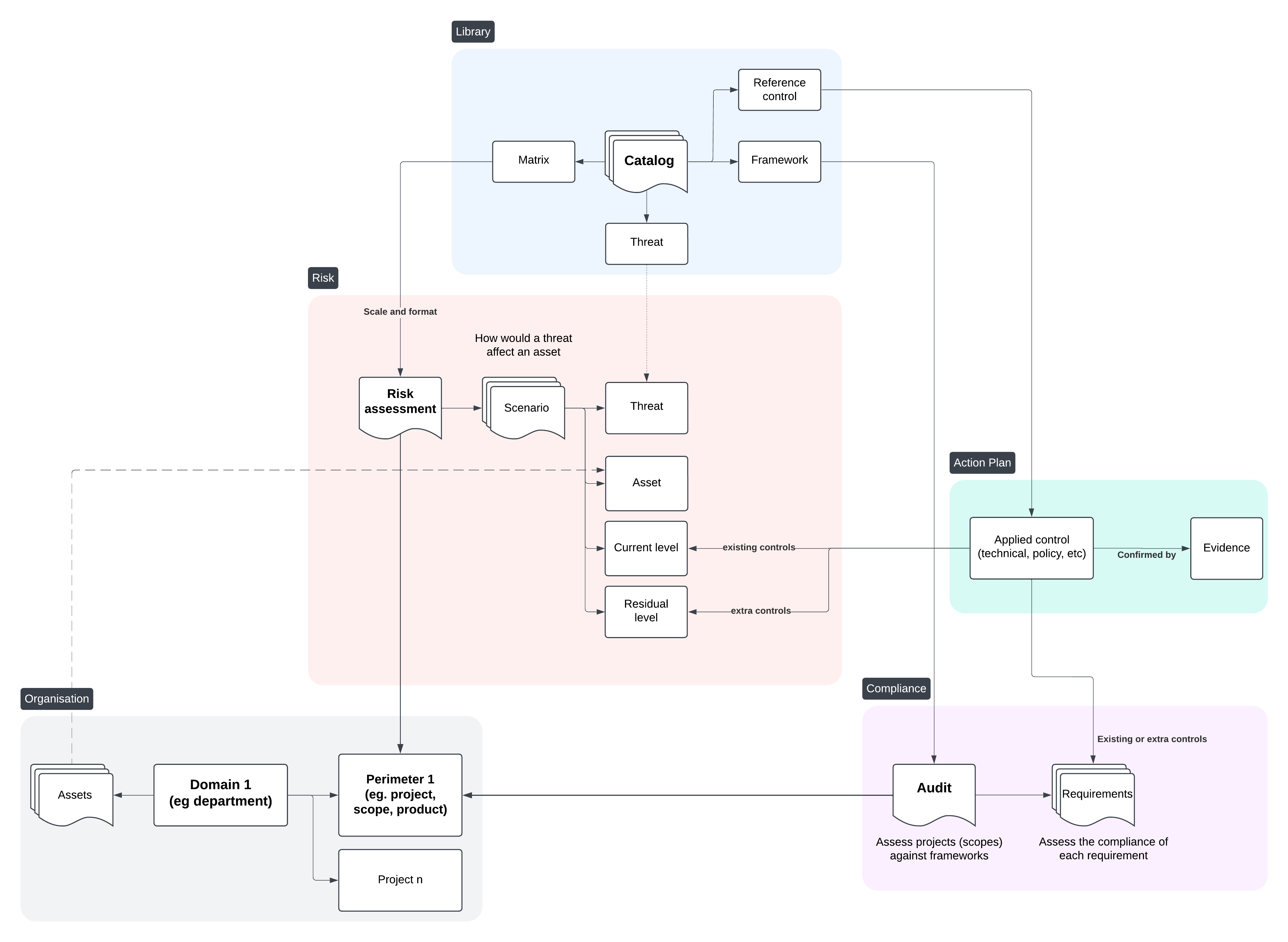

## 核心概念

以下是 CISO Assistant 中部分构建模块的摘录,旨在阐述鼓励复用的解耦概念:

有关完整详细信息,请查看 [数据模型文档](documentation/architecture/data-model.md)。

## 解耦概念

CISO Assistant 的核心在于 **解耦原则**,它支持强大的用例并节省大量时间:

- 跨范围或框架复用过去的评估,

- 同时针对多个框架评估单个范围,

- 让 CISO Assistant 处理报告和一致性检查,以便您专注于补救,

- 将控制实施与合规性跟踪分开。

以下是 **解耦** 原则及其优势的图解:

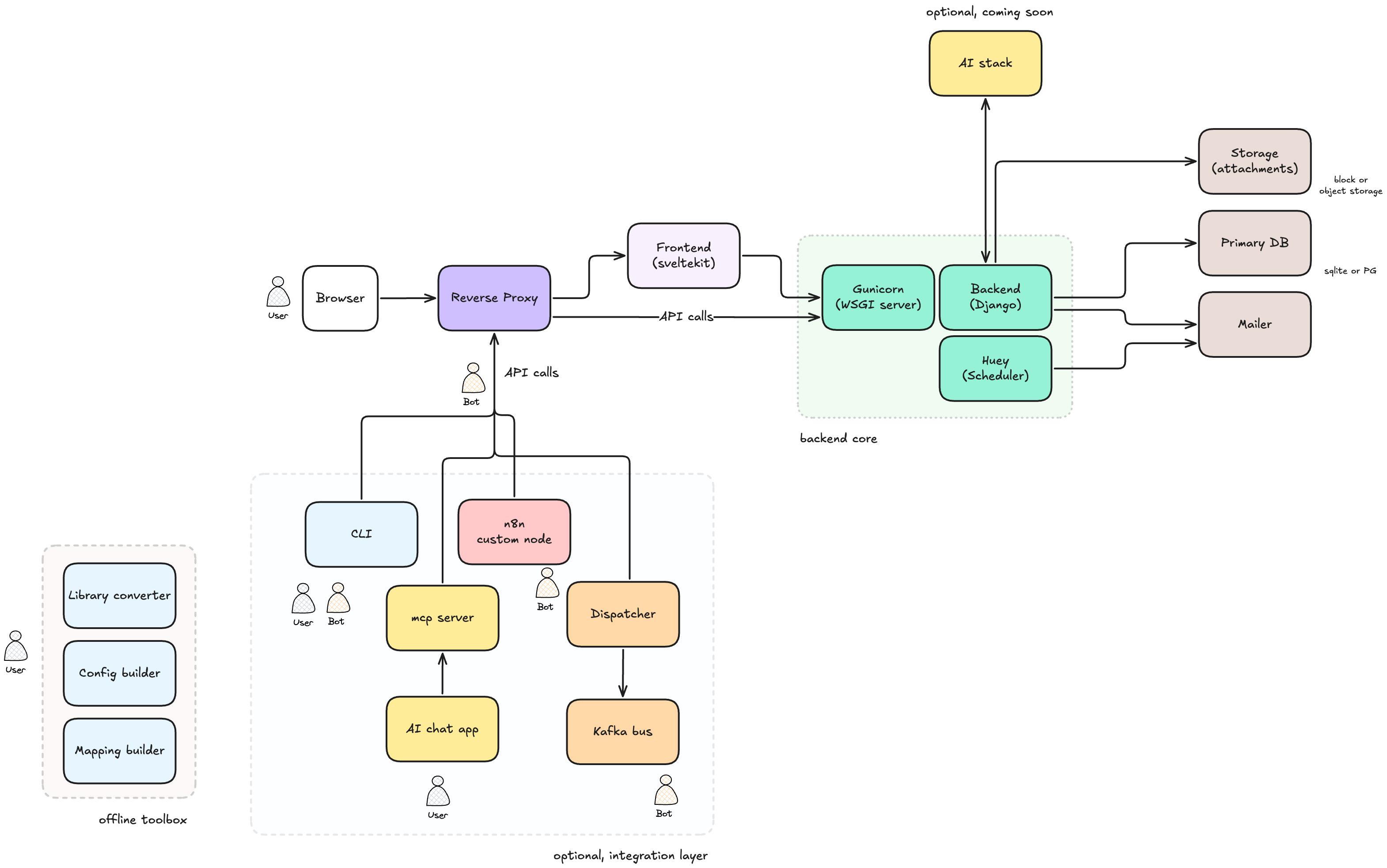

## 系统架构

## 用户文档

请查阅 上的在线文档。

## 支持的框架 🐙

1. ISO 27001:2013 & 27001:2022 🌐

2. NIST Cyber Security Framework (CSF) v1.1 🇺🇸

3. NIST Cyber Security Framework (CSF) v2.0 🇺🇸

4. NIS2 🇪🇺

5. SOC2 🇺🇸

6. PCI DSS 4.0.1 💳

7. CMMC v2 🇺🇸

8. PSPF 🇦🇺

9. General Data Protection Regulation (GDPR): Full text and checklist from GDPR.EU 🇪🇺

10. Essential Eight 🇦🇺

11. NYDFS 500 with 2023-11 amendments 🇺🇸

12. DORA (Act, RTS, ITS and GL) 🇪🇺

13. NIST AI Risk Management Framework 🇺🇸🤖

14. NIST SP 800-53 rev5 🇺🇸

15. France LPM/OIV rules 🇫🇷

16. CCB CyberFundamentals Framework 🇧🇪

17. NIST SP-800-66 (HIPAA) 🏥

18. HDS/HDH 🇫🇷

19. OWASP Application Security Verification Standard (ASVS) 4 🐝🖥️

20. RGS v2.0 🇫🇷

21. AirCyber ✈️🌐

22. Cyber Resilience Act (CRA) 🇪🇺

23. TIBER-EU 🇪🇺

24. NIST Privacy Framework 🇺🇸

25. TISAX (VDA ISA) v5.1 and v6.0 🚘

26. ANSSI hygiene guide 🇫🇷

27. Essential Cybersecurity Controls (ECC) 🇸🇦

28. CIS Controls v8\* 🌐

29. CSA CCM (Cloud Controls Matrix)\* ☁️

30. FADP (Federal Act on Data Protection) 🇨🇭

31. NIST SP 800-171 rev2 (2021) 🇺🇸

32. ANSSI : recommandations de sécurité pour un système d'IA générative 🇫🇷🤖

33. NIST SP 800-218: Secure Software Development Framework (SSDF) 🖥️

34. GSA FedRAMP rev5 ☁️🇺🇸

35. Cadre Conformité Cyber France (3CF) v1 (2021) ✈️🇫🇷

36. ANSSI : SecNumCloud ☁️🇫🇷

37. Cadre Conformité Cyber France (3CF) v2 (2024) ✈️🇫🇷

38. ANSSI : outil d’autoévaluation de gestion de crise cyber 💥🇫🇷

39. BSI: IT-Grundschutz-Kompendium 🇩🇪

40. NIST SP 800-171 rev3 (2024) 🇺🇸

41. ENISA: 5G Security Controls Matrix 🇪🇺

42. OWASP Mobile Application Security Verification Standard (MASVS) 🐝📱

43. Agile Security Framework (ASF) - baseline - by intuitem 🤗

44. ISO 27001:2013 🌐 (For legacy and migration)

45. EU AI Act 🇪🇺🤖

46. FBI CJIS 🇺🇸👮

47. Operational Technology Cybersecurity Controls (OTCC) 🇸🇦

48. Secure Controls Framework (SCF) 🇺🇸🌐

49. NCSC Cyber Assessment Framework (CAF) 🇬🇧

50. California Consumer Privacy Act (CCPA) 🇺🇸

51. California Consumer Privacy Act Regulations 🇺🇸

52. NCSC Cyber Essentials 🇬🇧

53. Directive Nationale de la Sécurité des Systèmes d'Information (DNSSI) Maroc 🇲🇦

54. Part-IS ✈️🇪🇺

55. ENS Esquema Nacional de seguridad 🇪🇸

56. Korea ISA ISMS-P 🇰🇷

57. Swiss ICT minimum standard 🇨🇭

58. Adobe Common Controls Framework (CCF) v5 🌐

59. BSI Cloud Computing Compliance Criteria Catalogue (C5) 🇩🇪

60. Référentiel d’Audit de la Sécurité des Systèmes d’Information, ANCS Tunisie 🇹🇳

61. ECB Cyber resilience oversight expectations for financial market infrastructures 🇪🇺

62. Mindeststandard-des-BSI-zur-Nutzung-externer-Cloud-Dienste (Version 2.1) 🇩🇪

63. Formulaire d'évaluation de la maturité - niveau fondamental (DGA) 🇫🇷

64. NIS2 technical and methodological requirements 2024/2690 🇪🇺

65. Saudi Arabian Monetary Authority (SAMA) Cybersecurity Framework 🇸🇦

66. Guide de sécurité des données (CNIL) 🇫🇷

67. International Traffic in Arms Regulations (ITAR) 🇺🇸

68. Federal Trade Commission (FTC) Standards for Safeguarding Customer Information 🇺🇸

69. OWASP's checklist for LLM governance and security 🌐

70. Recommandations pour les architectures des systèmes d’information sensibles ou à diffusion restreinte (ANSSI) 🇫🇷

71. CIS benchmark for Kubernetes v1.10 🌐

72. De tekniske minimumskrav for statslige myndigheder 🇩🇰

73. Google SAIF framework 🤖

74. Recommandations relatives à l'administration sécurisée des SI (ANSSI) 🇫🇷

75. Prudential Standard CPS 230 - Operational Risk Management (APRA) 🇦🇺

76. Prudential Standard CPS 234 - Information Security (APRA) 🇦🇺

77. Vehicle Cyber Security Audit (VCSA) v1.1 🚘

78. Cisco Cloud Controls Framework (CCF) v3.0 ☁️🌐

79. FINMA - Circular 2023/01 - Operational risks and resilience - Banks 🇨🇭

80. Post-Quantum Cryptography (PQC) Migration Roadmap (May 2025) 🔐

81. Cloud Sovereignty Framework - 1.2.1 - Oct 2025 🇪🇺

82. ISO 22301:2019 outline - Business continuity management systems 🌐

83. CCB CyberFundamentals Framework 2025 🇧🇪

84. Prestataires de détection des incidents de sécurité (PDIS) - Référentiel d’exigences 🇫🇷

85. Vendor Due Diligence - simple baseline - intuitem 🌐

86. Points de contrôle Active Directory (AD) - ANSSI 🇫🇷

87. ISO 42001:2023 outline - Artificial Intelligence Management System, including Annex A 🤖🌐

88. India's Digital Personal Data Protection Act (DPDPA) - 2023 🇮🇳

89. E-ITS (Estonia's national cyber security standard) - 2024 🇪🇪

90. Microsoft cloud security benchmark v1 - ☁️🌐

91. Baseline informatiebeveiliging Overheid 2 (BIO2) 🇳🇱

92. ANSSI : Questionnaire MonAideCyber 🇫🇷

93. ITSP.10.171 - Protecting specified information in non-Government of Canada systems and organizations 🇨🇦

94. CISA Vendor Supply Chain Risk Management (SCRM) Template 🇺🇸

95. European Sustainability Reporting Standards (ESRS) 🇪🇺

96. ITIL 4 Management Practices 🌐

97. NOREA - DORA in Control Framework v3.0 🇪🇺

98. NIS-1 transposition FR 🇫🇷

99. PSSI État 🇫🇷

100. Checklist de dossier d'homologation 🇫🇷

101. Cahier des charges Label EBIOS RM v3.1 🇫🇷

102. SecNumCloud v3.2 Annexe 2 : recommandations aux commanditaires ☁️🇫🇷

103. CCB CyberFundamentals Small - Self assessment 🇧🇪

104. Mit ATT&CK v18.1 - Threat catalog 🌐

105. Mitre D3FEND - Reference controls 🌐

106. OWASP Top 10 Web - Threat catalog 🐝🌐

107. OWASP MAS Threat Modelling Guide - Threat catalog 🐝📱

108. CISA Cybersecurity Performance Goals (CPG) v2.0 🇺🇸

109. ANSSI : Référentiel Cyber France pour la réglmentation NIS2 (ReCyF) 🇫🇷

### 社区贡献

1. PGSSI-S (Politique Générale de Sécurité des Systèmes d'Information de Santé) 🇫🇷

2. ANSSI : Recommandations de configuration d'un système GNU/Linux 🇫🇷

3. PSSI-MCAS (Politique de sécurité des systèmes d’information pour les ministères chargés des affaires sociales) 🇫🇷

4. ANSSI : Recommandations pour la protection des systèmes d'information essentiels 🇫🇷

5. ANSSI : Recommandations de sécurité pour l'architecture d'un système de journalisation 🇫🇷

6. ANSSI : Recommandations de sécurité relatives à TLS 🇫🇷

7. New Zealand Information Security Manual (NZISM) 🇳🇿

8. Clausier de sécurité numérique du Club RSSI Santé 🇫🇷

9. Référentiel National de Sécurité de l’Information (RNSI), MPT Algérie 🇩🇿

10. Misure minime di sicurezza ICT per le pubbliche amministrazioni, AGID Italia 🇮🇹

11. Framework Nazionale CyberSecurity v2, FNCS Italia 🇮🇹

12. Framework Nazionale per la Cybersecurity e la Data Protection, ACN Italia 🇮🇹

13. PSSIE du Bénin, ANSSI Bénin 🇧🇯

14. IGI 1300 / II 901 - Liste des exigences pour la mise en oeuvre d'un SI classifié (ANSSI) 🇫🇷

15. Référentiel Général de Sécurité 2.0 - Annexe B2 🇫🇷

16. Recommandations sur la sécurisation des systèmes de contrôle d'accès physique et de vidéoprotection 🇫🇷

17. Recommandations pour un usage sécurisé d’(Open)SSH 🇫🇷

18. Recommandations de sécurité relatives à IPsec pour la protection des flux réseau 🇫🇷

19. Recommandations relatives à l'interconnexion d'un système d'information à internet 🇫🇷

20. Guides des mécanismes cryptographiques 🇫🇷

21. Swift Customer Security Controls Framework (CSCF) v2025 🏦🌐

22. OWASP Application Security Verification Standard (ASVS) 5 🐝🖥️

23. NIST 800-82 (OT) - appendix 🏭🤖

24. RBI Master Direction 2023 - india 🏦🇮🇳

25. Loi 05-20 relative à la cybersécurité (Maroc) 🇲🇦

26. Lithuanian NIS2 Cybersecurity Law (Kibernetinio saugumo įstatymas) 🇱🇹

请查看 [库](/backend/library/libraries/) 和 [工具](/tools/),了解所使用的领域特定语言以及如何定义您自己的语言。

### 即将推出

- Indonesia PDP 🇮🇩

- OWASP SAMM

- COBAC R-2024/01

- ICO Data protection self-assessment 🇬🇧

- ASD ISM 🇦🇺

- 以及更多:请在 [Discord](https://discord.gg/qvkaMdQ8da) 上提问。如果是开放标准,我们将免费为您实现 😉

## 添加您自己的自定义库

库可以代表一个框架、一个威胁目录、一组参考控制,甚至是一个自定义风险矩阵。

现在可以 **直接从 Excel 文件** 加载库。无需事先手动将其转换为 YAML —— 当上传 Excel 文件时,转换会在内部处理。

请查看 `tools` 目录及其 [专门的自述文件](tools/README.md),其中描述了 Excel 中库源文件的预期格式。`excel` 子目录包含用作现有库源的示例 XLSX 文件,可用作创建您自己库的模板。

要从 Excel 文件加载库,请转到 **治理 (Governance) → 库 (Library)** 页面,点击 **加载 (Load)**,然后选择您的 Excel 源文件。任何验证或解析错误都将在导入过程中报告。

### 可选:将库转换为 YAML

虽然可以直接加载 Excel 文件,但仍然可以使用外部 Python 脚本将库源文件转换为 YAML:

- `convert_library_v2.py` 帮助您从简单的 Excel 文件生成库。一旦您的项目按预期格式结构化,运行脚本即可生成相应的 YAML 文件。

- `tools` 目录还包含针对特定框架的专用转换器(例如 CIS 或 CCM Controls)。

### 创建映射库

为了促进框架之间映射的创建,您可以使用 `prepare_mapping_v2.py` 工具。它基于两个现有的 YAML 格式框架库生成一个 Excel 文件。填写映射后,生成的 Excel 文件可以:

- 直接加载到应用程序中,或者

- 使用 `convert_library_v2.py` 转换为 YAML。

## 社区

加入我们的 [开放 Discord 社区](https://discord.gg/qvkaMdQ8da),与团队和其他 GRC 专家互动。

## 测试云版本

## 本地测试 🚀

为了以直接的方式在本地运行 CISO Assistant,您可以使用 Docker compose。

0. 更新 docker

确保您拥有最新版本的 docker (>= 27.0)。

1. 克隆仓库

```

git clone --single-branch -b main https://github.com/intuitem/ciso-assistant-community.git

cd ciso-assistant-community

```

2. 启动用于预构建镜像的 docker-compose 脚本:

```

./docker-compose.sh

```

_或者_,您可以使用此变体为您的特定架构构建 docker 镜像:

```

./docker-compose-build.sh

```

当被询问时,输入您的超级用户的电子邮件和密码。

然后,您可以通过 Web 浏览器访问 [https://localhost:8443/](https://localhost:8443/) 使用 CISO Assistant。

对于后续执行,直接使用 "docker compose up"。

## 设置 CISO Assistant 进行开发

### 要求

- Python 3.14+

- pip 25.3+

- poetry 2.0+

- node 24+

- npm 10.2+

- pnpm 10.30+

- yaml-cpp (`brew install yaml-cpp libyaml` 或 `apt install libyaml-cpp-dev`)

### 运行后端

1. 克隆仓库。

```

git clone git@github.com:intuitem/ciso-assistant-community.git

cd ciso-assistant-community

```

2. 在父文件夹中创建一个文件(例如 ../myvars),通过复制和修改以下代码并将 `""` 替换为您的私人值来存储您的环境变量。注意不要将此文件提交到您的 git 仓库。

**强制性变量**

后端中的所有变量都有方便的默认值。

**推荐变量**

```

export DJANGO_DEBUG=True

# 默认 URL 设置为 http://localhost:5173,但您可以更改它,例如通过 Caddy proxy 使用 https

export CISO_ASSISTANT_URL=https://localhost:8443

# 例如使用 Mailhog 设置开发邮件服务器

export EMAIL_HOST_USER=''

export EMAIL_HOST_PASSWORD=''

export DEFAULT_FROM_EMAIL=ciso-assistant@ciso-assistantcloud.com

export EMAIL_HOST=localhost

export EMAIL_PORT=1025

export EMAIL_USE_TLS=True

```

**其他变量**

```

# CISO Assistant 默认使用 SQLite,但您可以通过声明这些变量来设置 PostgreSQL

export POSTGRES_NAME=ciso-assistant

export POSTGRES_USER=ciso-assistantuser

export POSTGRES_PASSWORD=

export POSTGRES_PASSWORD_FILE= # alternative way to specify password

export DB_HOST=localhost

export DB_PORT=5432 # optional, default value is 5432

# CISO Assistant 默认使用文件系统存储后端。

# 您可以通过声明这些变量来使用 S3 Bucket

# 在启动 CISO Assistant 之前必须创建 S3 bucket

export USE_S3=True

export AWS_STORAGE_BUCKET_NAME=

export AWS_S3_REGION_NAME= # optional, e.g., us-east-1

# S3 认证选项 1:Access Key(用于独立部署或兼容 S3 的服务)

export AWS_ACCESS_KEY_ID=

export AWS_SECRET_ACCESS_KEY=

export AWS_S3_ENDPOINT_URL= # required for S3-compatible services (e.g., MinIO)

# S3 认证选项 2:IRSA(用于 Kubernetes/EKS 部署)

# 当在启用了 IAM Roles for Service Accounts (IRSA) 的 EKS 上运行时,

# 这些环境变量会由 pod 的 service account 自动注入。

# 无需显式配置 - 只需确保设置了 USE_S3=True 和 AWS_STORAGE_BUCKET_NAME。

# export AWS_WEB_IDENTITY_TOKEN_FILE=/var/run/secrets/eks.amazonaws.com/serviceaccount/token

# export AWS_ROLE_ARN=arn:aws:iam::123456789012:role/ciso-assistant-s3-role

# 添加第二个备用邮件服务器(即将弃用,不再推荐)

export EMAIL_HOST_RESCUE=

export EMAIL_PORT_RESCUE=587

export EMAIL_HOST_USER_RESCUE=

export EMAIL_HOST_PASSWORD_RESCUE=

export EMAIL_USE_TLS_RESCUE=True

# 您可以定义第一个超级用户的邮箱,这对自动化很有用。系统会向超级用户发送一封邮件用于密码初始化

export CISO_SUPERUSER_EMAIL=

# 默认情况下,Django secret key 在每次启动 CISO Assistant 时随机生成。这对快速测试很方便,

# 但不建议用于生产环境,因为它可能会中断会话(详情请参阅

# [此主题](https://stackoverflow.com/questions/15170637/effects-of-changing-djangos-secret-key))。

# 要设置固定的 secret key,请使用环境变量 DJANGO_SECRET_KEY。

export DJANGO_SECRET_KEY=...

# 用于运行不受信任代码的沙盒模式(例如库 excel 文件)

# 警告:在生产环境中必须启用沙盒模式。

export ENABLE_SANDBOX=True # optional, default value is True in production enfironments (DJANGO_DEBUG=False) and False in development environments (DJANGO_DEBUG=True).

# 日志配置

export LOG_LEVEL=INFO # optional, default value is INFO. Available options: DEBUG, INFO, WARNING, ERROR, CRITICAL

export LOG_FORMAT=plain # optional, default value is plain. Available options: json, plain

# 认证选项

export AUTH_TOKEN_TTL=3600 # optional, default value is 3600 seconds (60 minutes). It defines the time to live of the authentication token

export AUTH_TOKEN_AUTO_REFRESH=True # optional, default value is True. It defines if the token TTL should be refreshed automatically after each request authenticated with the token

export AUTH_TOKEN_AUTO_REFRESH_TTL=36000 # optional, default value is 36000 seconds (10 hours). It defines the time to live of the authentication token after auto refresh. You can disable it by setting it to 0.

```

3. 安装 poetry

访问 poetry 网站获取说明:

4. 安装所需的依赖项。

```

poetry install

```

5. 推荐:安装 pre-commit hooks。

```

pre-commit install

```

6. 如果您想设置 Postgres:

- 启动以下命令之一以进入 Postgres:

- `psql as superadmin`

- `sudo su postgres`

- `psql`

- 创建数据库 "ciso-assistant"

- `create database ciso-assistant;`

- 创建用户 "ciso-assistantuser" 并授予其访问权限

- `create user ciso-assistantuser with password '';`

- `grant all privileges on database ciso-assistant to ciso-assistantuser;`

7. 如果您想设置 s3 bucket:

- 选择您的 s3 提供商或使用以下命令尝试 miniO 的 s3 功能:

- `docker run -p 9000:9000 -p 9001:9001 -e "MINIO_ROOT_USER=XXX" -e "MINIO_ROOT_PASSWORD=XXX" quay.io/minio/minio server /data --console-address ":9001"`

- 您现在可以在 上检查您的 bucket

- 使用您在 docker run 环境变量中填写的凭据填写登录信息

- 在后端目录中导出所有关于 S3 的环境变量

- 您可以在上面的推荐变量中查看列表

8. 应用迁移。

```

poetry run python manage.py migrate

```

9. 创建一个 Django 超级用户,该用户将成为 CISO Assistant 管理员。

```

poetry run python manage.py createsuperuser

```

10. 运行开发服务器。

```

poetry run python manage.py runserver

```

11. 对于 Huey(任务运行器)

- 准备一个 mailer 进行测试。

- 在单独的 shell 中运行 `python manage.py run_huey -w 2 -k process` 或等效命令。

- 您可以使用 `MAIL_DEBUG` 在控制台上显示邮件以便于调试

### 运行前端

1. cd 进入前端目录

```

cd frontend

```

2. 安装依赖项

```

npm install -g pnpm

pnpm install

```

3. 启动开发服务器(确保 django 应用程序正在运行)

```

pnpm run dev

```

4. 在 访问前端

5. 环境变量

前端中的所有变量都有方便的默认值。

如果您将前端移动到另一台主机,您应该设置以下变量:PUBLIC_BACKEND_API_URL。其默认值为 。

PUBLIC_BACKEND_API_EXPOSED_URL 对于 SSO 的正常运行是必要的。它指向浏览器看到的 API 的 URL。它应该等于后端中 CISO_ASSISTANT_URL 与 "/api" 的连接。

当您启动 "node server" 而不是 "pnpm run dev" 时,您需要将 ORIGIN 变量设置为与后端中的 CISO_ASSISTANT_URL 相同的值(例如 )。

### 管理迁移

迁移由版本控制跟踪,

对于产品的第一个版本,建议从干净的迁移开始。

注意:要清理现有的迁移,请键入:

```

find . -path "*/migrations/*.py" -not -name "__init__.py" -delete

find . -path "*/migrations/*.pyc" -delete

```

在更改(或清理)之后,需要重新生成迁移文件:

```

poetry run python manage.py makemigrations

poetry run python manage.py migrate

```

这些迁移文件应由版本控制跟踪。

### 测试套件

要在后端运行 API 测试,只需在后端文件夹的 shell 中键入 "poetry run pytest"。

要在前端运行功能测试,请执行以下操作:

- 在前端文件夹中,启动以下命令:

```

tests/e2e-tests.sh

```

测试工具的目标是防止任何回归,即所有测试都必须成功,无论是后端还是前端。

## API 和 Swagger

- 交互式 API 文档 仅在开发模式下可用。

要启用它,请在启动后端之前设置 `export DJANGO_DEBUG=True`。

- 服务器运行后,文档将可在 `/api/schema/swagger/` 访问,

例如:。

要通过 Swagger 或直接通过 HTTP 调用与 API 交互:

1. 通过向 `/api/iam/login/` 发送包含请求体中凭据的 POST 请求进行身份验证。响应将包含一个身份验证 token。

2. 在后续请求的 header 中包含此 token 为:`Authorization: Token `

⚠️ 注意:使用 `Token`,**而不是** `Bearer`。

使用交互式 Swagger UI 时,只需登录,token 将自动用于后续请求。

## 为生产环境设置 CISO Assistant

docker-compose-prod.yml 突出显示了相关的配置,在前端前面有一个 Caddy 代理。它仅为 SSO 公开 API 调用。请注意,docker-compose.yml 公开了完整的 API,这尚不建议用于生产环境。

出于安全原因设置 DJANGO_DEBUG=False。

## 支持的语言 🌐

1. FR: French

2. EN: English

3. AR: Arabic

4. PT: Portuguese

5. ES: Spanish

6. DE: German

7. NL: Dutch

8. IT: Italian

9. PL: Polish

10. RO: Romanian

11. HI: Hindi

12. UR: Urdu

13. CS: Czech

14. SV: Swedish

15. ID: Indonesian

16. DA: Danish

17. HU: Hungarian

18. UK: Ukrainian

19. EL: Greek

20. TR: Turkish

21. HR: Croatian

22. ZH: Chinese (Simplified)

## 贡献者 🤝

## 技术栈 💜

- [Django](https://www.djangoproject.com/) - Python Web 开发框架

- [SvelteKit](https://kit.svelte.dev/) - 前端框架

- [eCharts](https://echarts.apache.org) - 图表库

- [unovis](https://unovis.dev) - 补充图表库

- [Gunicorn](https://gunicorn.org/) - 用于 UNIX 的 Python WSGI HTTP 服务器

- [Caddy](https://caddyserver.com) - 最酷的反向代理

- [Gitbook](https://www.gitbook.com) - 文档平台

- [PostgreSQL](https://www.postgresql.org/) - 开源 RDBMS

- [SQLite](https://www.sqlite.org/index.html) - 开源 RDBMS

- [Docker](https://www.docker.com/) - 容器引擎

- [inlang](https://inlang.com/) 全球化软件的生态系统

- [Huey](https://huey.readthedocs.io/en/latest/) - 轻量级任务队列

## 安全

我们非常注意遵循安全最佳实践。请将任何问题报告给 。

## 许可证

此仓库包含 CISO Assistant 开源版 的源代码(根据 AGPL v3 发布),以及 CISO Assistant 商业版(Pro 和 Enterprise Editions,根据 intuitem 商业软件许可证发布)的源代码。采用这种单仓库方法是为了简单起见。

"enterprise" 顶级目录中的所有文件均根据 intuitem 商业软件许可证发布。

"enterprise" 顶级目录之外的所有文件均根据 [AGPLv3](https://choosealicense.com/licenses/agpl-3.0/) 发布。

有关详细信息,请参阅 [LICENSE.md](./LICENSE.md)。有关商业版的更多详细信息,您可以通过 联系我们。

除非另有说明,所有文件均归 intuitem 所有。

## 活动

## 技术栈 💜

- [Django](https://www.djangoproject.com/) - Python Web 开发框架

- [SvelteKit](https://kit.svelte.dev/) - 前端框架

- [eCharts](https://echarts.apache.org) - 图表库

- [unovis](https://unovis.dev) - 补充图表库

- [Gunicorn](https://gunicorn.org/) - 用于 UNIX 的 Python WSGI HTTP 服务器

- [Caddy](https://caddyserver.com) - 最酷的反向代理

- [Gitbook](https://www.gitbook.com) - 文档平台

- [PostgreSQL](https://www.postgresql.org/) - 开源 RDBMS

- [SQLite](https://www.sqlite.org/index.html) - 开源 RDBMS

- [Docker](https://www.docker.com/) - 容器引擎

- [inlang](https://inlang.com/) 全球化软件的生态系统

- [Huey](https://huey.readthedocs.io/en/latest/) - 轻量级任务队列

## 安全

我们非常注意遵循安全最佳实践。请将任何问题报告给 。

## 许可证

此仓库包含 CISO Assistant 开源版 的源代码(根据 AGPL v3 发布),以及 CISO Assistant 商业版(Pro 和 Enterprise Editions,根据 intuitem 商业软件许可证发布)的源代码。采用这种单仓库方法是为了简单起见。

"enterprise" 顶级目录中的所有文件均根据 intuitem 商业软件许可证发布。

"enterprise" 顶级目录之外的所有文件均根据 [AGPLv3](https://choosealicense.com/licenses/agpl-3.0/) 发布。

有关详细信息,请参阅 [LICENSE.md](./LICENSE.md)。有关商业版的更多详细信息,您可以通过 联系我们。

除非另有说明,所有文件均归 intuitem 所有。

## 活动

标签:AppSec, CIS, CISO工具, DORA, GDPR, GPT, GRC平台, HIPAA, HTTP/HTTPS抓包, ISO 27001, NIST CSF, SOC 2, TPRM, 企业安全, 合规自动化, 安全合规, 安全态势, 安全治理, 安全运营, 开源安全工具, 态势感知, 扫描框架, 控制映射, 测试用例, 漏洞管理, 第三方风险管理, 网络代理, 网络安全, 网络安全, 网络资产管理, 请求拦截, 逆向工具, 逆向工程平台, 隐私保护, 隐私保护

CISO Assistant 为网络安全管理和 **GRC**(治理、风险与合规)实践提供了一个全新的视角:

- 作为一个中心枢纽,旨在通过对象间的智能关联将多个网络安全概念连接起来,

- 构建为一个 **多范式** 工具,以适应不同的背景、方法和期望,

- 明确 **解耦** 合规性与网络安全控制,从而在平台内实现复用,

- 提倡 **复用** 和相互关联,以避免重复工作,

- 采用 **API-first** 方法开发,同时支持 UI 交互和外部 **自动化**,

- 内置了广泛的各类标准、安全控制和威胁库,

- 提供 **开放格式**,便于自定义和复用您自己的对象和框架,

- 包含内置的 **风险评估** 和 **补救跟踪** 工作流,

- 通过简单的语法和灵活的工具支持自定义框架,

- 提供丰富的 **导入/导出** 功能,涵盖多种渠道和格式(UI、CLI、Kafka、报告等)。

我们的愿景是为网络安全管理打造一个 **一站式平台** —— 通过 **简化** 和 **互操作性** 来现代化 GRC。

作为与网络安全和 IT 专业人员合作从业者,我们面临着同样的问题:工具碎片化、数据重复以及缺乏直观、集成的解决方案。CISO Assistant 诞生于这些经验教训,我们正在围绕 **务实**、**常识性** 原则建立社区。

我们在用户和客户的投入下不断演进。就像章鱼 🐙 一样,CISO Assistant 不断长出新的触手 —— 为网络安全团队带来清晰度、自动化和生产力,同时减少数据输入和输出的工作量。

[](https://www.codefactor.io/repository/github/intuitem/ciso-assistant-community)

[](https://github.com/intuitem/ciso-assistant-community/actions/workflows/backend-api-tests.yml)

[](https://github.com/intuitem/ciso-assistant-community/actions/workflows/functional-tests.yml)

[](https://app.fossa.com/projects/git%2Bgithub.com%2Fab-smith%2Fciso-assistant-community?ref=badge_small)

## 快速开始 🚀

或者,一旦你在工作站或服务器上安装了 _Docker_ 和 _Docker-compose_:

克隆仓库:

```

git clone --single-branch -b main https://github.com/intuitem/ciso-assistant-community.git

```

然后运行启动脚本

```

./docker-compose.sh

```

如果您正在寻找其他自托管安装选项,请查看 [配置构建器](./config/) 和 [文档](https://intuitem.gitbook.io/ciso-assistant)。

可以调整 docker compose 文件以传递额外参数来适应您的设置(例如 Mailer 设置)。

## 功能特性

即将推出的功能已列在路线图上。

CISO Assistant 由 [Intuitem](https://intuitem.com/) 开发和维护,这是一家专注于网络安全、云和数据/AI 的公司。

## 核心概念

以下是 CISO Assistant 中部分构建模块的摘录,旨在阐述鼓励复用的解耦概念:

有关完整详细信息,请查看 [数据模型文档](documentation/architecture/data-model.md)。

## 解耦概念

CISO Assistant 的核心在于 **解耦原则**,它支持强大的用例并节省大量时间:

- 跨范围或框架复用过去的评估,

- 同时针对多个框架评估单个范围,

- 让 CISO Assistant 处理报告和一致性检查,以便您专注于补救,

- 将控制实施与合规性跟踪分开。

以下是 **解耦** 原则及其优势的图解:

CISO Assistant 为网络安全管理和 **GRC**(治理、风险与合规)实践提供了一个全新的视角:

- 作为一个中心枢纽,旨在通过对象间的智能关联将多个网络安全概念连接起来,

- 构建为一个 **多范式** 工具,以适应不同的背景、方法和期望,

- 明确 **解耦** 合规性与网络安全控制,从而在平台内实现复用,

- 提倡 **复用** 和相互关联,以避免重复工作,

- 采用 **API-first** 方法开发,同时支持 UI 交互和外部 **自动化**,

- 内置了广泛的各类标准、安全控制和威胁库,

- 提供 **开放格式**,便于自定义和复用您自己的对象和框架,

- 包含内置的 **风险评估** 和 **补救跟踪** 工作流,

- 通过简单的语法和灵活的工具支持自定义框架,

- 提供丰富的 **导入/导出** 功能,涵盖多种渠道和格式(UI、CLI、Kafka、报告等)。

我们的愿景是为网络安全管理打造一个 **一站式平台** —— 通过 **简化** 和 **互操作性** 来现代化 GRC。

作为与网络安全和 IT 专业人员合作从业者,我们面临着同样的问题:工具碎片化、数据重复以及缺乏直观、集成的解决方案。CISO Assistant 诞生于这些经验教训,我们正在围绕 **务实**、**常识性** 原则建立社区。

我们在用户和客户的投入下不断演进。就像章鱼 🐙 一样,CISO Assistant 不断长出新的触手 —— 为网络安全团队带来清晰度、自动化和生产力,同时减少数据输入和输出的工作量。

[](https://www.codefactor.io/repository/github/intuitem/ciso-assistant-community)

[](https://github.com/intuitem/ciso-assistant-community/actions/workflows/backend-api-tests.yml)

[](https://github.com/intuitem/ciso-assistant-community/actions/workflows/functional-tests.yml)

[](https://app.fossa.com/projects/git%2Bgithub.com%2Fab-smith%2Fciso-assistant-community?ref=badge_small)

## 快速开始 🚀

或者,一旦你在工作站或服务器上安装了 _Docker_ 和 _Docker-compose_:

克隆仓库:

```

git clone --single-branch -b main https://github.com/intuitem/ciso-assistant-community.git

```

然后运行启动脚本

```

./docker-compose.sh

```

如果您正在寻找其他自托管安装选项,请查看 [配置构建器](./config/) 和 [文档](https://intuitem.gitbook.io/ciso-assistant)。

可以调整 docker compose 文件以传递额外参数来适应您的设置(例如 Mailer 设置)。

## 功能特性

即将推出的功能已列在路线图上。

CISO Assistant 由 [Intuitem](https://intuitem.com/) 开发和维护,这是一家专注于网络安全、云和数据/AI 的公司。

## 核心概念

以下是 CISO Assistant 中部分构建模块的摘录,旨在阐述鼓励复用的解耦概念:

有关完整详细信息,请查看 [数据模型文档](documentation/architecture/data-model.md)。

## 解耦概念

CISO Assistant 的核心在于 **解耦原则**,它支持强大的用例并节省大量时间:

- 跨范围或框架复用过去的评估,

- 同时针对多个框架评估单个范围,

- 让 CISO Assistant 处理报告和一致性检查,以便您专注于补救,

- 将控制实施与合规性跟踪分开。

以下是 **解耦** 原则及其优势的图解: