anyrun/YARA

GitHub: anyrun/YARA

由 ANY.RUN 团队维护的高质量 YARA 规则集合,用于检测和分类各类恶意软件家族及恶意威胁产物,侧重低误报与实战验证。

Stars: 27 | Forks: 3

# YARA

本仓库包含一系列精心整理的 YARA 规则,旨在检测范围广泛的恶意软件家族、钓鱼活动及其他恶意威胁产物。

这些规则会定期更新,以反映在真实环境中观察到的最新恶意软件趋势,重点关注准确性并减少误报。

本项目适用于:

- 恶意软件研究人员 — 用于加速样本的分类与检测。

- 威胁猎手和 SOC 分析师 — 用于丰富检测能力及事件响应。

- 安全工程师 — 用于将 YARA 检测逻辑集成到更大的防御系统中。

## 行为准则

本项目及参与其中的每个人都受我们的行为准则约束。

参与本项目即表示您同意遵守该准则。

## 实战演示:YARA 运行效果

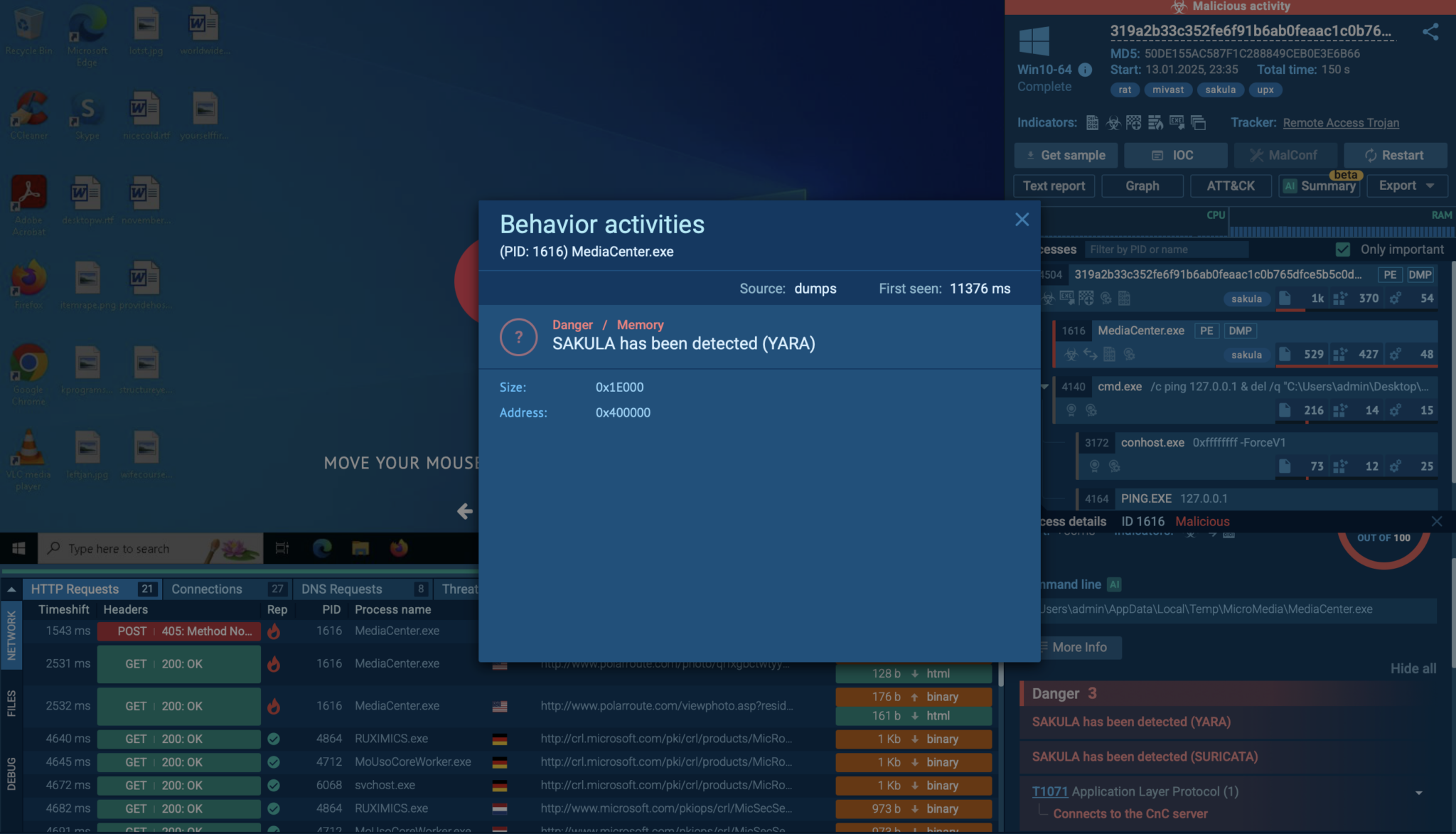

为了更好地理解该 YARA 规则如何检测 Sakula 恶意软件,您可以使用 [ANY.RUN 的交互式沙箱](https://any.run/?utm_source=github&utm_medium=readme&utm_campaign=yara&utm_content=linktolanding) 实时观察其行为。

此分析会话展示了恶意软件的活动,以及该规则如何有效地识别其模式。

ANY.RUN 的交互式沙箱是一个动态环境,网络安全团队可以在其中分析文件并实时观察其行为。与传统沙箱不同,ANY.RUN 允许用户与恶意软件进行交互,从而提供更深入的见解和更快的分析结果。

YARA 是此过程中不可或缺的一部分。通过将 YARA 规则集成到沙箱中,ANY.RUN 能够精准且快速地识别文件和进程中的恶意模式。

ANY.RUN 专家不断将新的 YARA 规则添加到我们恶意软件沙箱的核心中,从而加快分析过程并为安全团队节省大量时间。

您可以轻松地将任何可疑文件或链接上传到沙箱中,在分析期间,YARA 规则将自动触发。如果您的文件或链接中隐藏有恶意软件,沙箱将为您揪出它。

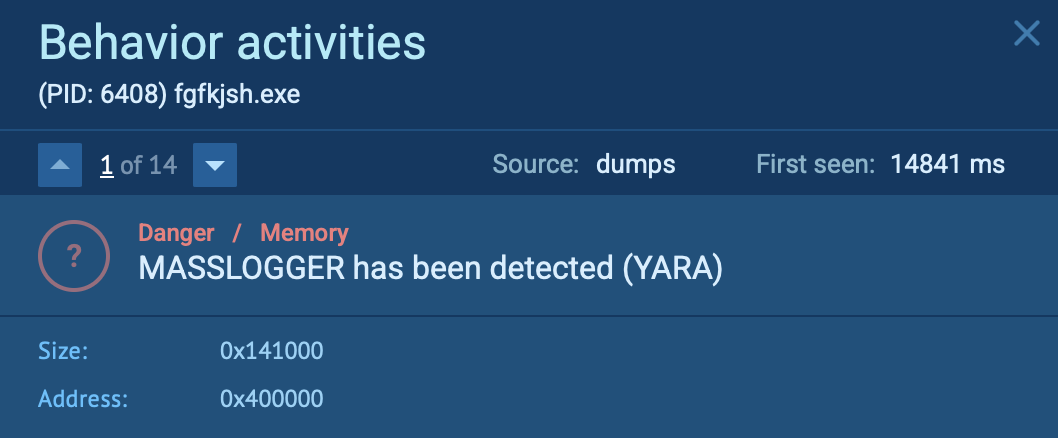

例如,在 ANY.RUN 沙箱中分析以下样本后,进程 fgfkjsh.exe 被标记为带有“MassLogger”标签的恶意进程。

通过点击屏幕右侧的进程,沙箱会显示消息“MASSLOGGER has been detected (YARA)”。

## TI Lookup 中的 YARA 搜索

YARA 规则不仅限于沙箱环境——它们同样适用于 [ANY.RUN 的威胁情报 (TI) Lookup](https://any.run/threat-intelligence-lookup/?utm_source=github&utm_medium=readme&utm_campaign=yara&utm_content=linktolanding)。

该工具允许您使用 YARA 规则搜索海量的恶意软件特征数据库,帮助您在已知威胁与您自己的文件之间发现关联。

它非常适合处理大型数据集或希望发现网络威胁趋势的团队。

通过将 YARA 的精准性与沙箱和 TI Lookup 的强大功能相结合,ANY.RUN 为企业提供了对抗不断演变的威胁的完整解决方案。

## 有用链接

[ANY.RUN 恶意软件分析:终极指南](https://any.run/cybersecurity-blog/malware-analysis-in-a-sandbox/?utm_source=github&utm_medium=readme&utm_campaign=yara_readme&utm_content=linktoblog&utm_term=061025)

[恶意软件分析文章(案例研究、实践教程)](https://any.run/cybersecurity-blog/category/malware-analysis/?utm_source=github&utm_medium=readme&utm_campaign=yara_readme&utm_content=linktoblog&utm_term=061025)

## 联系我们

如果您想体验 ANY.RUN,可以[在此申请试用](https://any.run/demo/?utm_source=github&utm_medium=readme&utm_campaign=yara_readme&utm_content=linktodemo&utm_term=061025)。

支持咨询 – support@any.run

公关与合作伙伴 – pr@any.run

标签:ANY.RUN, SOC分析, YARA, 云资产可视化, 威胁情报, 安全工程, 库, 应急响应, 开发者工具, 沙箱, 网络安全, 网络攻击防御, 自定义DNS解析器, 误报率低, 钓鱼检测, 隐私保护