g3tsyst3m/undertheradar

GitHub: g3tsyst3m/undertheradar

一套轻量级红队后渗透工具集,提供远程命令执行、凭证窃取、密码提取等功能,专注于规避EDR和杀软检测。

Stars: 19 | Forks: 1

# undertheradar

**我编写的一些简单脚本,为渗透测试人员提供绕过 AV 的选项,用于获取所需的数据**

## PSshell.ps1

允许渗透测试人员通过 Powershell 的 `Invoke-WmiMethod` 在远程机器上执行命令。

我们利用 SMB 文件访问,并使用 Notepad++ 简单地 Tail(跟踪)接收命令输出的文件。

**以下是如何在 Notepad++ 中启用 Tail -f 功能。**

- 点击 View

- 选择此项:

# Dumpy.py

**从注册表转储 SAM 和 SYSTEM 文件以用于离线破解**

# prompt.py

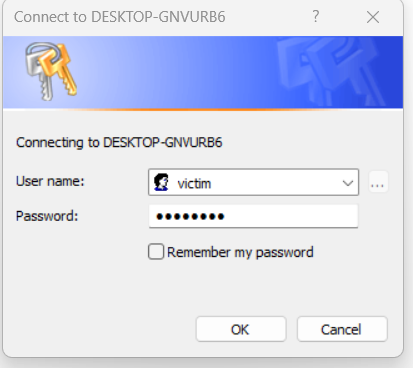

**在受害者的桌面上强制弹出 Windows 用户名和密码提示框,并将结果保存到 c:\users\public\creds.log**

- 自动为你确定当前登录用户的用户名

- 强制用户持续尝试,直到密码正确或点击取消按钮

# collecttheloot.py

**这只是我使用 Python 学习一些登录 winapi 内容的初稿。**

此脚本尝试在你的 Chrome 浏览器和 WiFi 密码中查找密码,然后测试它们是否有效。还做了一些其他事情,比如检查组成员身份和 OS 版本。

`依赖于 decryptbrowser.py`

# simplekeylogger

一个非常基础、保持低调的 keylogger(键盘记录器)!

标签:AI合规, AV绕过, Conpot, CTF学习, EDR绕过, FastAPI, IPv6, OpenCanary, PowerShell, Python, SAM数据库, SMB, Windows安全, WMI, 内网渗透, 凭据窃取, 凭据转储, 协议分析, 数据展示, 无后门, 权限提升, 横向移动, 浏览器密码, 端点可见性, 红队, 编程规范, 逆向工具, 钓鱼, 错误配置检测, 键盘记录, 高交互蜜罐