curated-intel/MOVEit-Transfer

GitHub: curated-intel/MOVEit-Transfer

Stars: 71 | Forks: 6

# MOVEit Transfer 入侵活动追踪

- 一个用于追踪与 MOVEit Transfer 入侵活动相关事件的存储库

- 事件映射到 Diamond Model,包含资源和信息

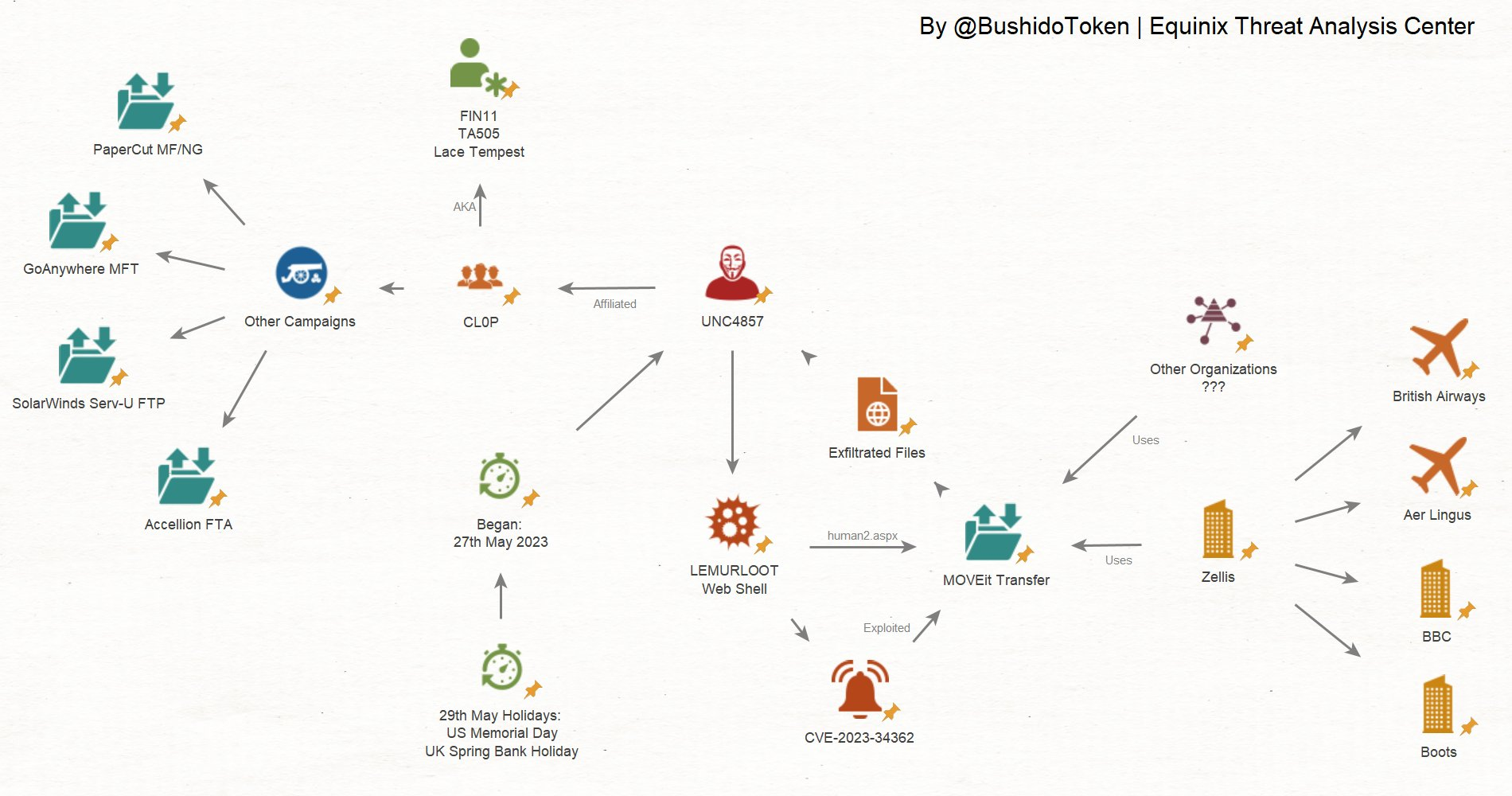

### 事件概要图

| 发布日期 | 类型 | 描述 | 来源 |

| --- | --- | --- | --- |

| 5月31日 | 资源 | 初始厂商公告,IOCs | [community.progress.com](https://community.progress.com/s/article/MOVEit-Transfer-Critical-Vulnerability-31May2023) |

| 6月1日 | 资源 | Nextron Systems 发布的 IOCs、Sigma 及 YARA 规则 | [twitter.com/cyb3rops](https://twitter.com/cyb3rops/status/1664306595432394752) |

| 6月1日 | 能力 | Rapid7 观察到自 2023年5月27日起针对 MOVEit Transfer 关键漏洞的利用,IOCs | [rapid7.com](https://www.rapid7.com/blog/post/2023/06/01/rapid7-observed-exploitation-of-critical-moveit-transfer-vulnerability/) |

| 6月1日 | 基础设施 | GreyNoise 观察到最早在 2023年3月3日对 MOVEit Transfer 登录页面(位于 /human.aspx)的扫描活动 | [greynoise.io](https://www.greynoise.io/blog/progress-moveit-transfer-critical-vulnerability) |

| 6月1日 | 资源 | CrowdStrike 分享的 FQL 规则 | [r/crowdstrike](https://www.reddit.com/r/crowdstrike/comments/13xujxt/20230601_situational_awareness_active_intrusion/) |

| 6月1日 | 能力 | Huntress 对 MOVEit Transfer 漏洞的分析,IOCs | [huntress.com](https://www.huntress.com/blog/moveit-transfer-critical-vulnerability-rapid-response) |

| 6月1日 | 能力 | TrustedSec 对 MOVEit Transfer 攻击活动的分析,IOCs | [trustedsec.com](https://www.trustedsec.com/blog/critical-vulnerability-in-progress-moveit-transfer-technical-analysis-and-recommendations/) |

| 6月2日 | 资源 | 针对 Web Shell 的 YARA 规则 | [github.com/AhmetPayaslioglu](https://github.com/AhmetPayaslioglu/YaraRules/blob/main/MOVEit_Transfer_Critical_Vulnerability.yara) |

| 6月2日 | 资源 | 针对 MOVEit 利用的 Sigma 规则 | [github.com/tsale](https://github.com/tsale/Sigma_rules/blob/main/Threat%20Hunting%20Queries/MOVEit_exploitation.yml) |

| 6月2日 | 资源 | MOVEit Web Shell 检查工具 | [github.com/ZephrFish](https://github.com/ZephrFish/MoveIT-WebShellCheck) |

| 6月2日 | 信息 | MOVEit Transfer 的 CVE-2023-34362 已添加到 NIST 国家漏洞数据库 | [nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2023-34362) |

| 6月2日 | 能力 | Mandiant 攻击活动分析,IOCs,YARA 规则 | [mandiant.com](https://www.mandiant.com/resources/blog/zero-day-moveit-data-theft) |

| 6月2日 | 信息 | MOVEit Transfer 的 CVE-2023-34362 已添加到 CISA 已知被利用漏洞 (KEV) 数据库 | [cisa.gov](https://www.cisa.gov/news-events/alerts/2023/06/02/cisa-adds-one-known-exploited-vulnerability-catalog) |

| 6月2日 | 攻击者 | Microsoft 正式将 MOVEit Transfer 攻击活动归因于名为 CL0P(又名 Lace Tempest、FIN11、TA505)的威胁组织 | [twitter.com/MsftSecIntel](https://twitter.com/MsftSecIntel/status/1665537730946670595) |

| 6月2日 | 受害者 | 罗切斯特大学提到“一起由第三方文件传输公司提供的软件漏洞导致的数据泄露,已影响该大学及全球约 2,500 个组织。” | [rochester.edu](https://www.rochester.edu/data-security/) |

| 5月5日 | 资源 | 识别 MOVEit Transfer 调查中的数据泄露 | [crowdstrike.com](https://www.crowdstrike.com/blog/identifying-data-exfiltration-in-moveit-transfer-investigations/) |

| 6月5日 | 受害者 | 奥地利金融市场管理局 (FMA) 文件从 MOVEit 软件中被窃取 | [ots.at](https://www.ots.at/presseaussendung/OTS_20230605_OTS0139/finanzmarktaufsichtsbehoerde-fma-von-moveit-hacker-angriff-betroffen?app=1) |

| 6月5日 | 受害者 | Zellis 的 MOVEit Transfer 被攻破,影响英国航空、BBC、Boots 和爱尔兰航空,可能还有其他机构 | [therecord.media](https://therecord.media/bbc-british-airways-hit-by-zellis-zero-day) |

| 6月5日 | 攻击者 | Clop 勒索软件通过其泄密网站上的[勒索信](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/note.png)声称对 MOVEit 勒索攻击负责 | [bleepingcomputer.com](https://www.bleepingcomputer.com/news/security/clop-ransomware-claims-responsibility-for-moveit-extortion-attacks/) |

| 6月6日 | 受害者 | 罗切斯特大学和新斯科舍省政府是北美首批已知的 MoveIT 受害者 | [therecord.media](https://therecord.media/rochester-university-nova-scotia-move-it-victims) |

| 6月6日 | 能力 | Unit42 对 MOVEit 攻击的分析,同样观察到攻击始于 5月27日,附加 IOCs | [unit42.paloaltonetworks.com](https://unit42.paloaltonetworks.com/threat-brief-moveit-cve-2023-34362/) |

| 6月7日 | 攻击者 | Clop 勒索软件告知受影响者在 6月14日之前给他们发邮件,否则被盗数据将被发布 | [BBC](https://www.bbc.com/news/technology-65829726) |

| 6月7日 | 受害者 | 安大略省 BORN 宣布发生 MOVEit 违规事件 | [bornontario.ca](https://www.bornontario.ca/en/news/cybersecurity-incident-moveit.aspx) |

| 6月7日 | 攻击者/能力 | FBI 与 CISA 关于 CL0P 的联合公告,关于其他 TA505 活动的详情,以及诸如 GoAnywhere 攻击等其他事件,IOCs,YARAs | [cisa.gov](https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-158a) |

| 6月7日 | 受害者/能力 | SentinelOne 的攻击活动分析、搜寻查询、IOCs | [sentinelone.com](https://www.sentinelone.com/blog/moveit-transfer-exploited-to-drop-file-stealing-sql-shell/) |

| 6月7日 | 受害者 | Extreme Networks 声明得知其 MOVEit Transfer 工具实例受到恶意行为影响 | [computerweekly.com](https://www.computerweekly.com/news/366539753/Extreme-Networks-emerges-as-victim-of-Clop-MOVEit-attack) |

| 6月8日 | 能力 | Kroll 的攻击活动时间线(追溯至 2021 年),IOCs | [kroll.com](https://www.kroll.com/en/insights/publications/cyber/clop-ransomware-moveit-transfer-vulnerability-cve-2023-34362) |

| 6月8日 | 受害者 | Synlad 发布新闻稿承认是 Cl0p MOVEit 攻击活动的受害者 | [synlab.fr](https://www.synlab.fr/acutalites/news/cybersecurite-communique-de-synlab-france/) |

| 6月9日 | 资源 | Progress Software 发布涵盖新漏洞 (CVE-2023-35036) 的新补丁 | [progress.com](https://www.progress.com/security/moveit-transfer-and-moveit-cloud-vulnerability) |

| 6月9日 | 受害者 | 伊利诺伊州政府是全球勒索软件攻击的受害者之一 | [chicagotribune.com](https://www.chicagotribune.com/politics/ct-illinois-government-ransomware-attack-20230609-anvuvxf6lbdubev4xkgpyt3upe-story.html) |

| 6月9日 | 受害者 | 明尼苏达州教育部遭受网络安全攻击 | [cbsnews.com](https://www.cbsnews.com/minnesota/news/minnesota-department-of-education-hit-by-cybersecurity-attack-95000-students-data-breached/) |

| 6月9日 | 受害者 | HSE 声明网络攻击中泄露的数据不超过 20 人 | [hse.ie](https://www.hse.ie/eng/services/news/media/pressrel/hse-statement1.html) |

| 6月9日 | 能力 | Horizon3AI 对 MOVEit Transfer 攻击活动的分析,附带 CVE-2023-34363 的概念验证 (PoC),以及 IOCs | [horizon3.ai](https://www.horizon3.ai/moveit-transfer-cve-2023-34362-deep-dive-and-indicators-of-compromise/) |

| 6月9日 | 受害者 | Landal 通知客人发生数据泄露 (MOVEit) | [landal.com](https://newsroom.landal.com/landal-informeert-gasten-over-mogelijk-datalek/) |

| 6月12日 | 受害者 | Ofcom(英国通讯管理局)和 Ernst & Young (EY),“四大”会计师事务所之一 | [bbc.co.uk](https://www.bbc.co.uk/news/technology-65877210) |

| 6月13日 | 受害者 | 伦敦交通局 (TfL) 警告 13,000 名员工——占其总劳动力的一半——他们的详细信息已被 CL0P 窃取,这是继 Zellis 薪资外包商 MOVEit Transfer 黑客攻击之后发生的 | [twitter.com/gazthejourno](https://twitter.com/gazthejourno/status/1668594412782252038) |

| 6月13日 | 受害者 | 保诚马来西亚有限公司 (PAMB) 和保诚 BSN 回教保险公司 可以确认,我们是全球众多受 MOVEit 数据窃取攻击影响的公司之一 | [prudential.com.my](https://www.prudential.com.my/en/our-company-newsroom/announcements/moveit-cyber-security-incident/)|

| 6月13日 | 受害者 | 密苏里州就近期全球网络攻击发表声明 | [oa.mo.gov](https://oa.mo.gov/commissioners-office/news/state-missouri-issues-statement-recent-global-cyberattack) |

| 6月14日 | 受害者 | CL0P 泄密网站上列出的受害者:1st Source Bank, Datasite LLC, First National Bankers Bankshares Inc (FNBB), Green Shield(加拿大卫生服务组织,加拿大唯一的付费-提供商), Heidelberger, Leggett & Platt, National Student Clearinghouse, ÖKK Kranken- und Unfallversicherungen AG, Putnam Investments, United HealthCare Services Inc, Shell, 以及佐治亚大学 | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/14%20June%20Leaks.png) |

| 6月14日 | 受害者 | 约翰霍普金斯大学 | [Baltimore Sun](https://web.archive.org/web/20230615154230/https://www.baltimoresun.com/maryland/baltimore-city/bs-md-ci-johns-hopkins-hospital-university-data-breach-20230615-jzew75i24ffynivcenegtc3dda-story.html) |

| 6月15日 | 受害者 | 添加到 CL0P 泄密网站的受害者:healthequity[.]com, synlab[.]fr, cuanswers[.]com, navaxx[.]lu, delawarelife[.]com, 316fiduciaries[.]com, enzo[.]com, careservicesllc[.]com, genericon[.]at, brault[.]us, aplusfcu[.]org, barharbor[.]bank, powerfi[.]org, eastwestbank[.]com | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/15%20June%20Leaks.png) |

| 6月15日 | 受害者 | BleepingComputer 收到来自 CL0P 受害者的公关通信 | [bleepingcomputer.com](https://www.bleepingcomputer.com/news/security/clop-ransomware-gang-starts-extorting-moveit-data-theft-victims/) |

| 6月15日 | 受害者 | 美国能源部:橡树岭联合大学和新墨西哥废物隔离中间工厂宣布 MOVEit 违规事件 | [federalnewsnetwork.com](https://federalnewsnetwork.com/cybersecurity/2023/06/energy-department-among-several-federal-agencies-hit-by-moveit-breach/) |

| 6月15日 | 资源 | Progress Software 发布关于第 3 个漏洞的公告(无 CVE 或补丁) | [progress.com](https://community.progress.com/s/article/MOVEit-Transfer-Critical-Vulnerability-15June2023) |

| 6月15日 | 受害者 | 路易斯安那州机动车管理局 | [la.gov](https://nextsteps.la.gov) |

| 6月16日 | 资源 | Progress Software 发布第 3 个漏洞的修复(无 CVE) | [progress.com](https://community.progress.com/s/article/MOVEit-Transfer-Critical-Vulnerability-15June2023) |

| 6月16日 | 受害者 | 俄勒冈州交通部 (ODOT) 宣布 MOVEit 违规事件 | [oregon.gov](https://web.archive.org/web/20230616150508/https://www.oregon.gov/odot/DMV/Pages/Data_Breach.aspx) |

| 6月16日 | 受害者 | marti[.]com (Marti Group, 瑞士, 建筑), pragroup[.]no (PRA Group, 挪威, 金融(债务)), columbiabank[.]com / umpquabank[.]com (Umpqua Bank, 美国, 金融), umsystem[.]edu (密苏里大学系统, 美国, 教育, icsystem[.]com (IC System, 美国, 金融(债务)), arburg[.]com (ARBURG, 德国, 制造(塑料加工机器)), bostonglobe[.]com (Boston Globe, 美国, 报纸), cncbinternational[.]com (中信银行国际有限公司, 香港, 金融), stiwa[.]com (Stiwa Group, 奥地利, 自动化), cegedim[.]com (Cegedim, 法国, 技术/外包服务), aon[.]com (Aon PLC, 爱尔兰, 专业服务), nuance[.]com (Nuance, 美国, AI 技术) | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/16%20June%20Leaks.png) |

| 6月16日 | 攻击者 | CL0P 在其泄密网站上声称他们“删除了所有政府数据”,“只是受经济利益驱动 [原文如此]”,并且“不关心任何政治 [原文如此]” | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/16%20June%20CL0P%20statement.png) |

| 6月16日 | 能力 | CrowdStrike 报告称第二个关键的 MOVEit 漏洞 (CVE-2023-35708) 正在野外被利用 | [r/crowdstrike](https://www.reddit.com/r/crowdstrike/comments/14av35u/20230616_situational_awareness_second_critical/) |

| 6月19日 | 受害者 | palig.com (Panamerican), gesa.com (Gesa - 美国 - 金融(信用社)), telos.com (Telos - 美国 - 网络安全), scu.edu (圣塔克拉拉大学 - 美国), skillsoft.com (Skillsoft - 美国 - 培训项目), creelighting.com (IDEAL Industries Inc), nortonlifelock.com (Norton), stockmanbank.com (Stockman Bank - 蒙大拿, 美国 - 金融), baesman.com (客户关系管理 (CRM) 软件 - 美国), emsshi.com (Electronic Management Support and Services, Inc. - 夏威夷, 美国), cbes.com (CBE Services - 澳大利亚 - 建筑), zurich.com.br (苏黎世保险 - 巴西 - 保险) | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/19%20June%20Leaks.png) |

| 6月21日 | 受害者 | Cegedim 直到 6月9日才发现任何入侵迹象,当时他们发现了新的 IOCs | [lemagit.fr](https://www.lemagit.fr/actualites/366542375/Campagne-MOVEit-Cl0p-commence-a-divulguer-les-donnees-volees-a-Cegedim) |

| 6月21日 | 攻击者 | CL0P 写了一份声明,称 BBC 为了自身利益散布宣传。他们还声称已经删除了“30 家政府公司”的数据,并重申他们只关注生意,不涉及政治。 | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/21%20June%20CL0P%20statement.png) |

| 6月23日 | 受害者 | andesaservices.com (Andesa Services, 保险, 美国), sony.com (索尼, 技术/媒体, 日本), ey.com (Ernst & Young, 咨询, 英国), pwc.com (普华永道, 咨询, 英国), guscanada.ca (Global University Systems (GUS) Canada, 教育, 加拿大) | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/23%20June%20Leaks.png) |

| 6月23日 | 受害者 | Harris Health System | [abc13.com](https://abc13.com/moveit-breach-harris-health-system-cyberattack-houston-patient-info-exposed/13419649/) |

| 6月23日 | 受害者 | 纽约市教育局 | [ny.chalkbeat.org](https://ny.chalkbeat.org/2023/6/23/23772027/nyc-student-data-breach-security-moveit-department-education-hack) |

| 6月26日 | 受害者 | Wilton Reassurance Company | [apps.web.maine.gov](https://apps.web.maine.gov/online/aeviewer/ME/40/f74d0aa0-eb90-46c1-8093-58aabe65a9d6.shtml) |

| 6月27日 | 受害者 | MSAMLIN[.]COM, WERUM[.]COM, SE[.]COM (施耐德电气), SIEMENS-ENERGY[.]COM, UCLA[.]EDU (加州大学洛杉矶分校), ABBVIE[.]COM, PROSKAUER[.]COM, KIRKLAND[.]COM (KIRKLAND & ELLIS LLP), KOTAKLIFE[.]COM, STARMOUNTLIFE[.]COM, JACKSON[.]COM, CARESOURCE[.]COM, SAPIENS[.]COM, ENSTARGROUP[.]COM, COGNIZANT[.]COM, DELTADENTAL[.]COM, CPIAI[.]COM, DARLINGCONSULTING[.]COM | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/27%20June%20Leaks.png) |

| 6月27日 | 受害者 | 忠实航空披露在 2023年6月1日受到 MOVEit 违规事件影响 | [twitter.com/_bettercyber_](https://twitter.com/_bettercyber_/status/1673660038324318211) |

| 6月28日 | 受害者 | 彭博社报道称,美国卫生与公众服务部 (HHS) 因第三方事件受到 MOVEit 违规事件影响。超过 1500 万条记录被泄露。 | [bloomberg.com](https://www.bloomberg.com/news/articles/2023-06-28/us-health-department-ensnared-by-moveit-hacking-campaign#xj4y7vzkg) |

| 6月29日 | 受害者 | KLGATES[.]COM, CITYNATIONAL[.]COM, HARRINGTONCOMPANY[.]COM, SOVOS[.]COM, RHENUS[.]GROUP, VERICAST[.]COM, IRONBOW[.]COM, DIGITALINSIGHT[.]COM, FISGLOBAL[.]COM, HORNBECKOFFSHORE[.]COM, CLICKSGROUP[.]CO[.]ZA, TRELLISWARE[.]COM, ENCORECAPITAL[.]COM | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/29%20June%20Leaks.png) |

| 7月4日 | 信息 | Infosecurity Magazine 关于 CL0P 活动的播客 | [infosecurity-magazine.com](https://www.infosecurity-magazine.com/podcasts/infosec-mag-pod-july-2023/) |

| 7月6日 | 信息 | Progress Software 已发布 Service Pack 以解决 MOVEit Transfer 中新披露的三个漏洞 (CVE-2023-36934, CVE-2023-36932, CVE-2023-36933) | [community.progress.com](https://community.progress.com/s/article/MOVEit-Transfer-Service-Pack-July-2023) |

| 7月7日 | 信息 | Huntress 的 Joe Slowik 发布博客文章,反思 MOVEit 利用 | [huntress.com](https://www.huntress.com/blog/move-it-on-over-reflecting-on-the-moveit-exploitation) |

| 7月10日 | 受害者 | DURR[.]COM, BARRICK[.]COM, BRADYID[.]COM, TDECU[.]ORG, UNITEDREGIONAL[.]ORG, KYBURZDRUCK[.]CH, CIENA[.]COM, NORGREN[.]COM, MERATIVE[.]COM, QUORUMFCU[.]ORG, TRANSPERFECT[.]COM, NEWERATECH[.]COM, BANKWITHUNITED[.]COM, CADENCEBANK[.]COM, WOLTERSKLUWER[.]COM, NETSCOUT[.]COM, PAYCOR[.]COM, ENERGYTRANSFER[.]COM, DELARUE[.]COM, TDAMERITRADE[.]COM, L8SOLUTIONS[.]CO[.]UK, UOFLHEALTH[.]ORG, KERNAGENCY[.]COM, FISCDP[.]COM, MARYKAY[.]COM, CYTOMX[.]COM, USG[.]EDU, AMERICANNATIONAL[.]COM, BCDTRAVEL[.]COM, AUTOZONE[.]COM, CROWE[.]COM | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/1st%20Week%20July%20Leaks.png) |

| 7月10日 | 受害者 | 德意志银行、邮政银行、Comdirect、ING(通过 Majorel) | [handelsblatt.com](https://www.handelsblatt.com/finanzen/banken-versicherungen/banken/hackerangriff-datenleck-trifft-auch-kunden-der-direktbanken-ing-und-comdirect/29249908.html) |

| 7月10日 | 攻击者 | CL0P 写了关于他们与 TD Ameritrade 的一次交流。受害者似乎试图与 CL0P 谈判,并出价 400 万美元支付赎金。最初的赎金要求目前未知,但可能更高。CL0P 确认他们从“文件传输”服务器 (MOVEit) 窃取了数据,并声称窃取了“262gb + 档案”。 | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/CL0P%20TD%20Ameritrade%20Dispute.png) |

| 7月10日 | 能力 | Sophos 分析了 CL0P 针对 GoAnywhere、PaperCut 和 MOVEit 服务器的 2023 年数据勒索活动 | [news.sophos.com](https://news.sophos.com/en-us/2023/07/10/clop-at-the-top/) |

| 7月11日 | 受害者 | RADISSONHOTELSAMERICAS[.]COM, WESTAT[.]COM, JPRMP[.]COM, FMFCU[.]ORG, JHU[.]EDU, VISIONWARE[.]CA, UMASSMED[.]EDU, VRM[.]DE, SMA[.]DE, RICOHACUMEN[.]COM, EMERSON[.]COM, TOMTOM[.]COM, BAM[.]COM[.]GT, PIONEERELECTRONICS[.]COM, RITEAID[.]COM, ARVATO[.]COM, SCCU[.]COM, AGILYSYS[.]COM, KALEAERO[.]COM, CONSOLENERGY[.]COM | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/11%20July%20Leaks.png) |

| 7月12日 | 受害者 | RADIUSGS[.]COM, CLEARESULT[.]COM, HONEYWELL[.]COM, NASCO[.]COM, JACKENTERTAINMENT[.]COM, AINT[.]COM, AMCTHEATRES[.]COM, SLB[.]COM, GRIPA[.]ORG | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/12%20July%20Leaks.png) |

| 7月12日 | 受害者 | Tennet | [security.nl](https://www.security.nl/posting/803144/TenneT+slachtoffer+van+datalek+na+aanval+op+MOVEit+Transfer-server) |

| 7月14日 | 受害者 | 仲量联行 (JLL) 人力资源部 | [twitter.com](https://twitter.com/BrettCallow/status/1679521710155116544) |

| 7月19日 | 受害者 | 更新的其他受害者:PAYCOM[.]COM, MOTHERSON[.]COM, ASPENTECH[.]COM, DISCOVERY[.]COM, SHUTTERFLY[.]COM, ROCHESTER[.]EDU, YAKULT[.]COM[.]PH, UFCU[.]ORG, VOSS[.]NET, JTI[.]COM, REPSOLSINOPECUK[.]COM, PINNACLETPA[.]COM, ARIETISHEALTH[.]COM, SCHNABEL-ENG[.]COM, MYCWT[.]COM, HESS[.]COM, PRGX[.]COM, GRACE[.]COM, NOTABLEFRONTIER[.]COM, TJX[.]COM, VITESCO-TECHNOLOGIES[.]COM, VALMET[.]COM, FMGL[.]COM[.]AU, DESMI[.]COM, CFINS[.]COM, COMPUCOM[.]COM, SIERRAWIRELESS[.]COM, RCI[.]COM, AA[.]COM, JONASFITNESS[.]COM, COMREG[.]IE, SMC3[.]COM, ITT[.]COM, ALLEGIANTAIR[.]COM, OFCOM[.]ORG[.]UK, ESTEELAUDER[.]COM, BLUEFIN[.]COM, VENTIVTECH[.]COM, DMA[.]US, PWCCLINETSANDDOCUMENTS[.]COM | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/3rd%20Week%20July%20Leaks.png) |

| 7月19日 | 受害者 | CL0P 创建了一个专用域名来发布他们声称从 PwC MOVEit 服务器窃取的数据 | [CL0P Data Leak Site](https://github.com/curated-intel/MOVEit-Transfer/blob/main/Images/PwC%20Leak%20Domain.png) |

标签:CISA项目, Cl0p, CVE-2023-34362, DAST, Diamond Model, IOCs, MOVEit, Progress Software, TTPs, YARA, 云资产可视化, 勒索软件, 威胁情报, 安全事件追踪, 库, 应急响应, 开发者工具, 恶意软件分析, 数据窃取, 文件传输, 网络信息收集, 网络安全, 隐私保护, 零日漏洞