google/oss-fuzz

GitHub: google/oss-fuzz

Google 提供的免费持续 Fuzzing 服务,专为开源软件自动发现安全漏洞和稳定性 Bug。

Stars: 11929 | Forks: 2640

# OSS-Fuzz:开源软件的持续 Fuzzing

[Fuzz testing] 是一种发现软件编程错误的知名技术。其中许多可检测的错误(例如 [buffer overflow])可能具有严重的安全隐患。Google 通过部署 [guided in-process fuzzing of Chrome components],发现了[数以千计]的安全漏洞和稳定性 Bug,现在我们希望将这项服务分享给开源社区。

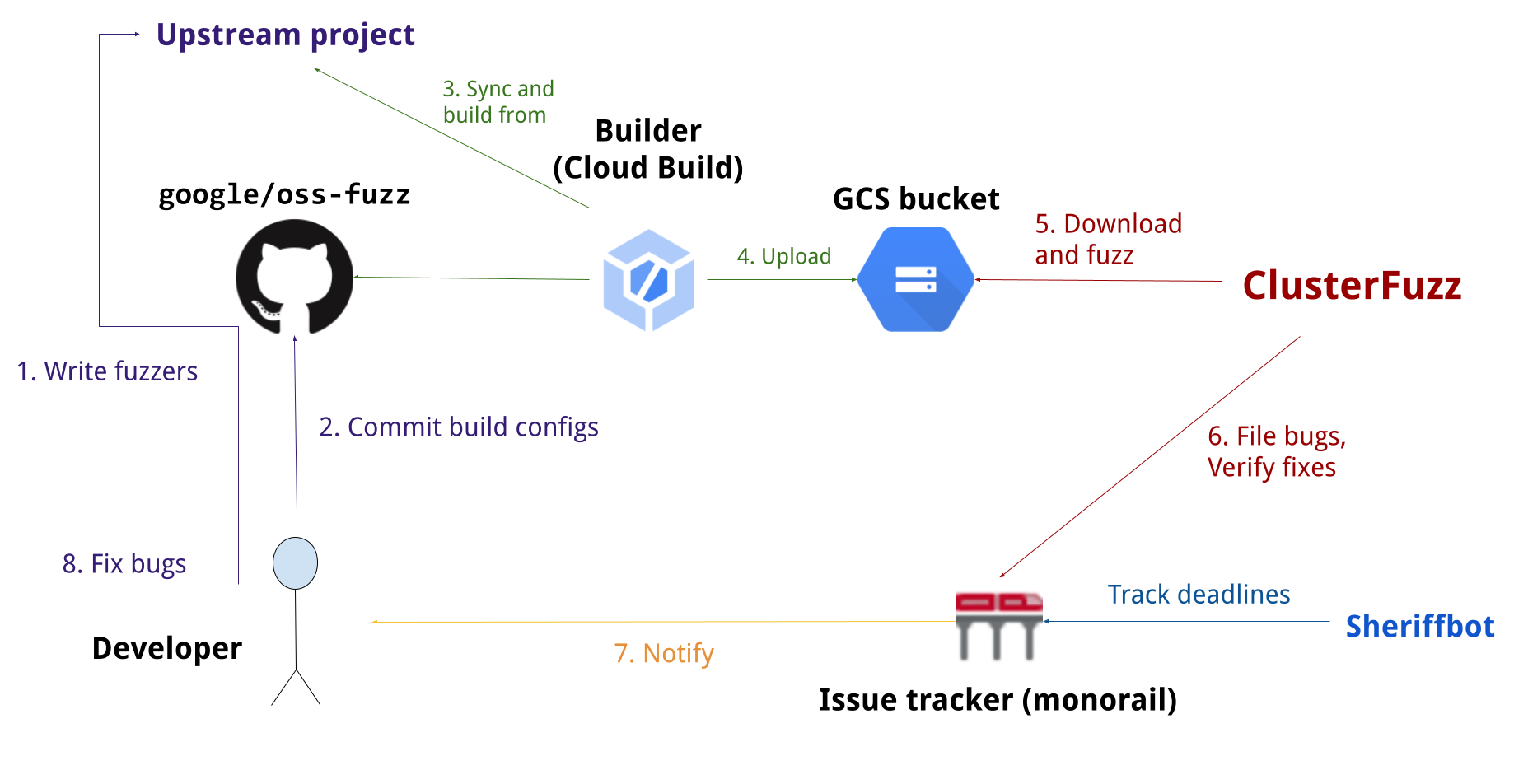

OSS-Fuzz 与 [Core Infrastructure Initiative] 和 [OpenSSF] 合作,旨在通过结合现代 Fuzzing 技术与可扩展的分布式执行,使常见的开源软件更加安全和稳定。不符合 OSS-Fuzz 资格的项目(例如闭源软件)可以运行它们自己的 [ClusterFuzz] 或 [ClusterFuzzLite] 实例。

我们支持 [libFuzzer]、[AFL++] 和 [Honggfuzz] Fuzzing 引擎并结合 [Sanitizers] 使用,以及 [ClusterFuzz] —— 一个分布式 Fuzzing 执行环境和报告工具。

目前,OSS-Fuzz 支持 C/C++、Rust、Go、Python、Java/JVM、JavaScript 和 Lua 代码。[LLVM] 支持的其他语言也可能适用。OSS-Fuzz 支持 Fuzzing x86_64 和 i386 构建。

## 概述

## 文档

阅读我们的[详细文档]以了解如何使用 OSS-Fuzz。

## 战果

截至 2025 年 5 月,OSS-Fuzz 已帮助识别并修复了 [1,000] 个项目中的超过 13,000 个漏洞和 50,000 个 Bug。

## 博客文章

* 2024-11-20 - [升级 Fuzzing:利用 AI 发现更多漏洞]

* 2023-08-16 - [AI 驱动的 Fuzzing:突破 Bug 搜索障碍]

* 2023-02-01 - [迈出新步伐:2023 年的 OSS-Fuzz]

* 2022-09-08 - [超越内存损坏的 Fuzzing:自动发现更广泛类别的漏洞]

* 2021-12-16 - [改进 OSS-Fuzz 和 Jazzer 以捕获 Log4Shell]

* 2021-03-10 - [在 OSS-Fuzz 中对 Java 进行 Fuzzing]

* 2020-12-07 - [在 Google 暑期实习计划期间提升开源安全性]

* 2020-10-09 - [开源软件 Fuzzing 实习计划]

* 2018-11-06 - [OSS-Fuzz 的新篇章]

* 2017-05-08 - [OSS-Fuzz:五个月后及项目奖励]

* 2016-12-01 - [宣布 OSS-Fuzz:开源软件的持续 Fuzzing]

标签:AFL++, AI驱动模糊测试, C/C++, CI/CD安全, ClusterFuzz, CMS安全, DevSecOps, Fuzzing, Go, Honggfuzz, IPv6支持, JavaScript, LibFuzzer, Llama, LNA, Python, Ruby工具, Rust, Sanitizers, 上游代理, 事务性I/O, 云安全监控, 人工智能, 内存安全, 安全测试, 持续测试, 攻击性安全, 无后门, 模糊测试引擎, 测试框架, 用户模式Hook绕过, 结构化查询, 缓冲区溢出, 网络安全, 网络流量审计, 自动化安全, 请求拦截, 软件稳定性, 逆向工具, 隐私保护, 静态分析